Coverton viruso šalinimas (Pašalinimo instrukcijos)

Coverton viruso pašalinimas

Kas yra Coverton virusas?

Ką būtina žinoti apie Coverton virusą?

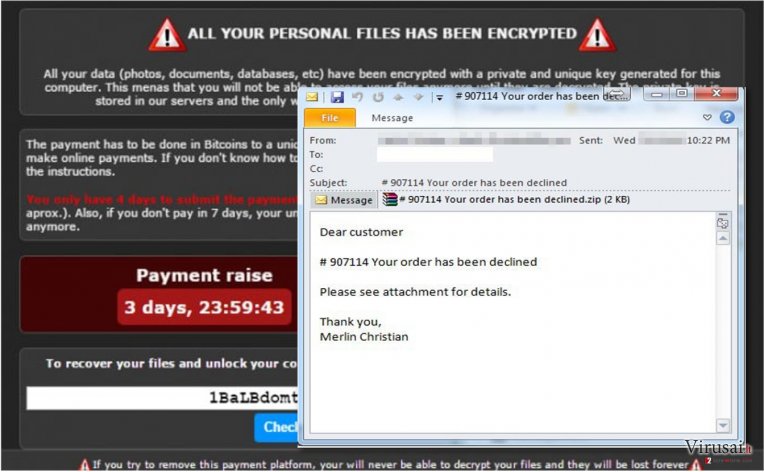

Coverton virusas priklauso ransomware grupei. Šie kompiuteriniai virusai yra sukurti tam, kad patektų į vartotojų kompiuterius, surastų konfidencialią asmeninę informaciją bei ją užšifruotų. Po to kai duomenų užblokavimas baigiasi, pasirodo informacinis pranešimas, teigiantis apie užšifruotus informaciją. Jei ši buvo itin svarbi, viruso kūrėjai siūlo vienintelę išeitį – sumokėti išpirką. Žinoma, nerekomenduojame to daryti. Nežinia, ar duomenis atgausite. Vietoj to, skirkite kelias minutes, kad sužinotumėte apie Coverton viruso šalinimo būdus.

Kaip plinta šis virusas?

Jei sekate naujienas, turbūt girdėjote apie prastai pagarsėjusius Locky, CryptoWall, TeslaCrypt ransomware virusus. Jiems pavyko užgrobti tūkstančius kompiuterius visame pasaulyje. Dėl to kompiuteriniai nusikaltėliai, besidžiaugdami ankstesnių virusų sėkme, kuria vis naujus. Vienas iš tokių yra Coverton. Nors jis neseniai pasirodė, jam pavyko pridaryti ganėtinai daug žalos. Jis pinta panašiai kaip ir kiti ransomware rūšies virusai. Kompiuterių vartotojai gauna iš egzistuojančių institucijų tariamai siųstus laiškus su pridėtu dokumentu Dažniausiai tai būna .doc, ir .exe ar .jc failai. Jei patikėję šio laiško tikrumu, paspaudžiate ant jo, Coverton virusas aktyvuojasi ir išplinta jūsų operacinėje sistemoje. Naudodamas AES-128 šifrą, jis užblokuoja jūsų dokumentus, ataskaitas bei kt. Kurį laiką neatkreipsite dėmesio, kad pavojingas užkratas pateko į kompiuterį. Tačiau kai kurios įprastos funkcijos gali nebeveikti. Gali prireikti kelioliką minučių, kol paprastos programos įsijungs. Šie simptomai išduoda, kad jūsų kompiuteris yra užkrėstas. Todėl jums prireiks patikimos programos, galinčios pašalinti virusą. Viena iš tokių – FortectIntego.

Coverton virusas gali patekti į jūsų operacinę sistemą ir per „befailius užkratus“. Šie kenksmingi failai yra itin pavojingi tuo, kad gali įgauti įvairiausią formą – nuo kenkėjiškų kodų, skriptų iki Trojos arklių. Jei jie patenka į Jūsų kompiuterį, jie pradeda rinkti svarbią informaciją apie operacinę sistemą. Šių failų dėka rimtiems virusams, tokiems kaip ransomware, tampa lengviau patekti į sistemą. Jei esate linkę naršyti įtartinose ar komercinio pobūdžio svetainėse, padidėja rizika, kad tokie kenksmingi failai užkrės kompiuterį. Jei būsite neatsargus, tokių apsilankymų pasekmės gali būti itin rimtos. Gali tekti iš naujo perrašinėti operacinę sistemą, nekalbant jau apie prarastus failus. Taip pat turėtumėte saugotis ir Coverton Decryptor programos. Ši programa informuoja jus apie laiko limitą, likusį sumokėti išpirkai. Tad jei ketinate sumokėti išpirką, tikėdamiesi, kad minėtoji programa padės atgauti užšifruotus duomenis, nedarykite to. Jei paliksite šią programą, po to kai pašalinsite patį virusą, išlieka tikimybė, kad ransomware virusas vėl užgrobs jūsų kompiuterį.

Kaip pašalinti Coverton virusą?

Atsižvelgiant į šio viruso sudėtingumą bei pavojingumo lygį, jo šalinimas gali atimti laiko. Visų pirma, jei kompiuterio ekrane pasirodė pranešimas apie Coverton viruso užblokuotus duomenis, atjunkite kompiuterį nuo interneto tinklo. Antra, jei jau turite įsidiegę anti-spyware programą, įjunkite skanavimą. Nors dauguma antivirusinių programą jau gali aptikti šį virusą, tikėtina, kad virusas sustabdys kai kurių veikimą, todėl anti-spyware programa gali tapti vienintele patikima išeitimi. Trečia, kai pašalinsite Coverton, vėl atnaujinkite antivirusinę programą. Taip pat rekomenduojame peržvelgti specialistų žemiau pateiktą šalinimo vedlį, tam, kad įsitikintumėte, kad virusas yra visiškai sunaikintas. Apibendrinant, šįkart jūsų duomenys gali būti prarasti. Tačiau ateityje reguliariai susikurkite bei atnaujinkite svarbių failų kopijas naudodami operacinės sistemos Atsarginės kopijos funkcija.

Rankinis Coverton viruso pašalinimas

Rankinis Coverton pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

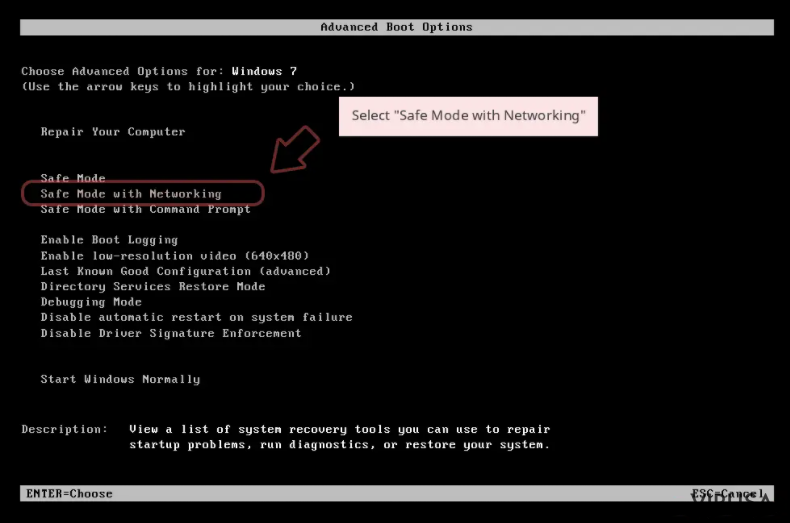

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

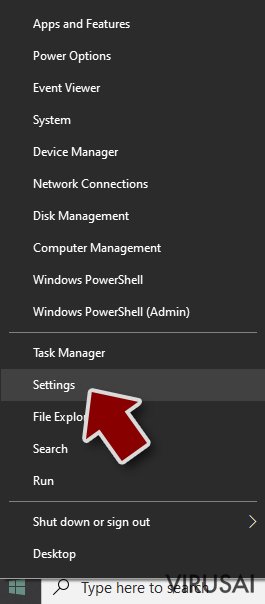

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

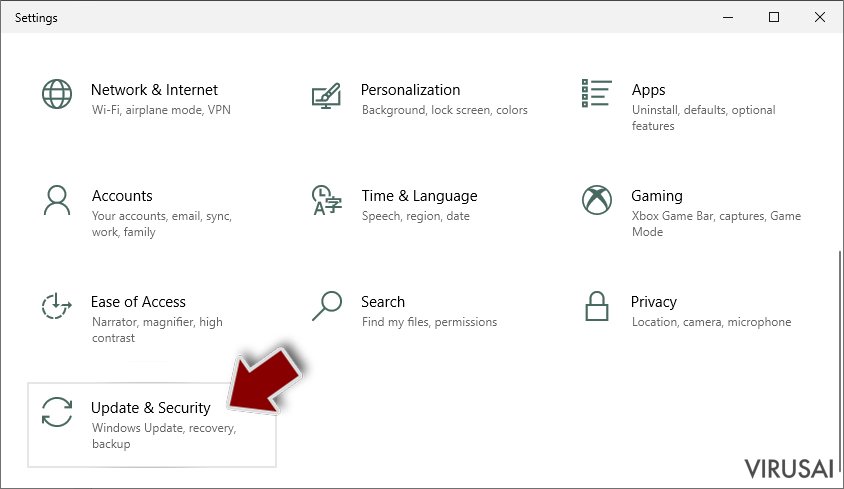

- Slinkite žemyn, kad pasirinktumėte Update & Security.

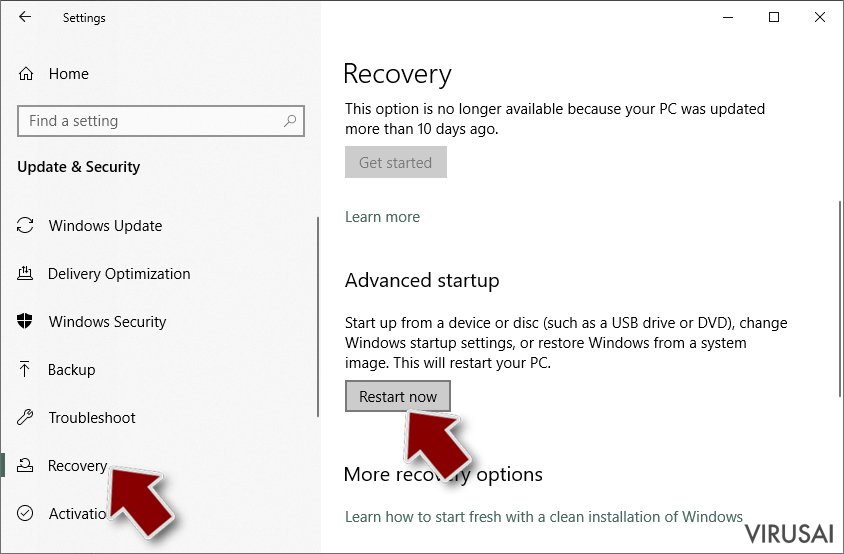

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

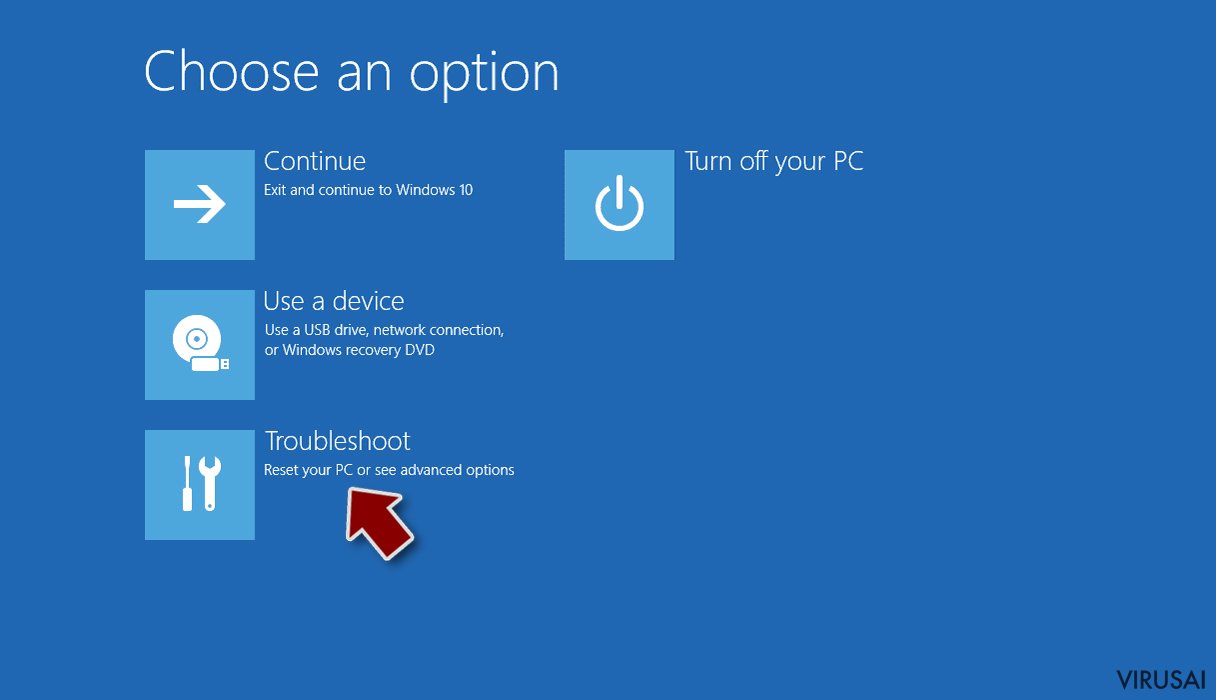

- Pasirinkite Troubleshoot.

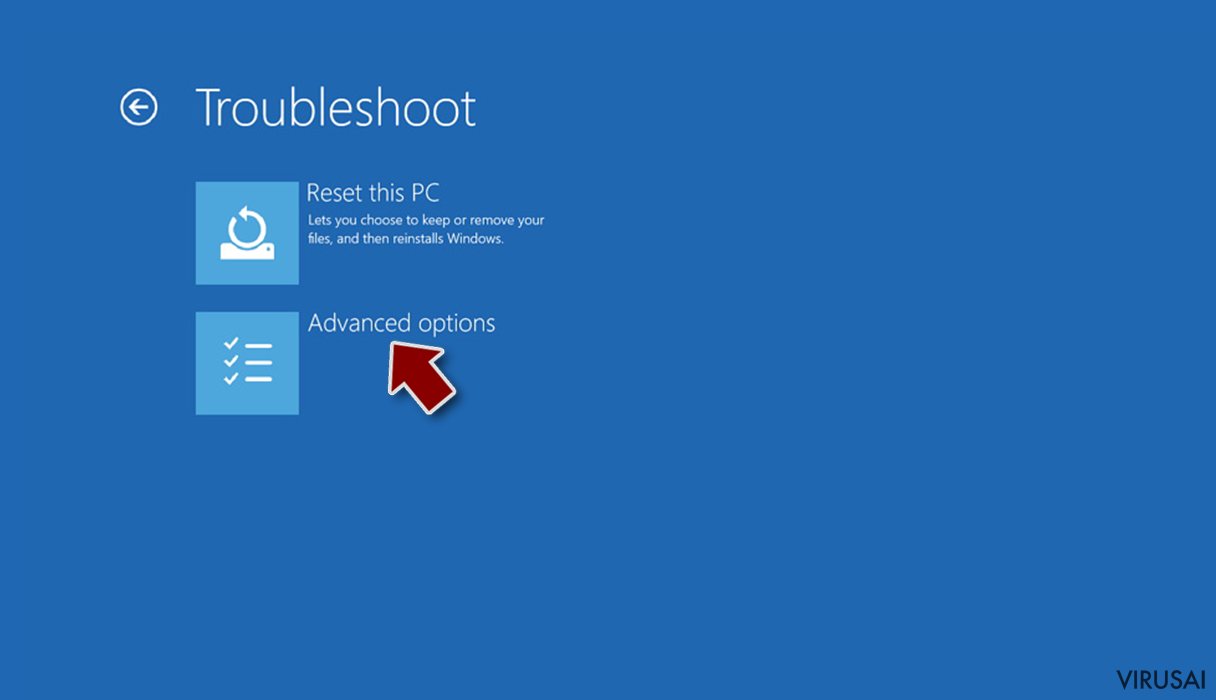

- Eikite į Advanced options.

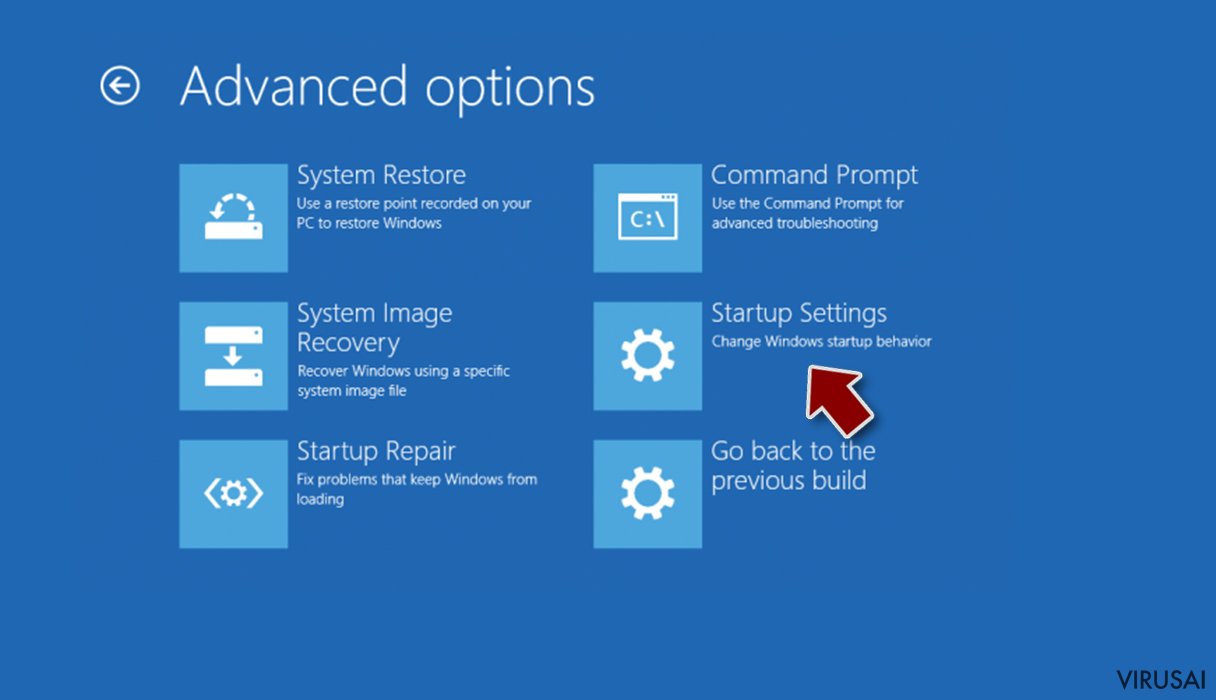

- Pasirinkite Startup Settings.

- Paspauskite Restart.

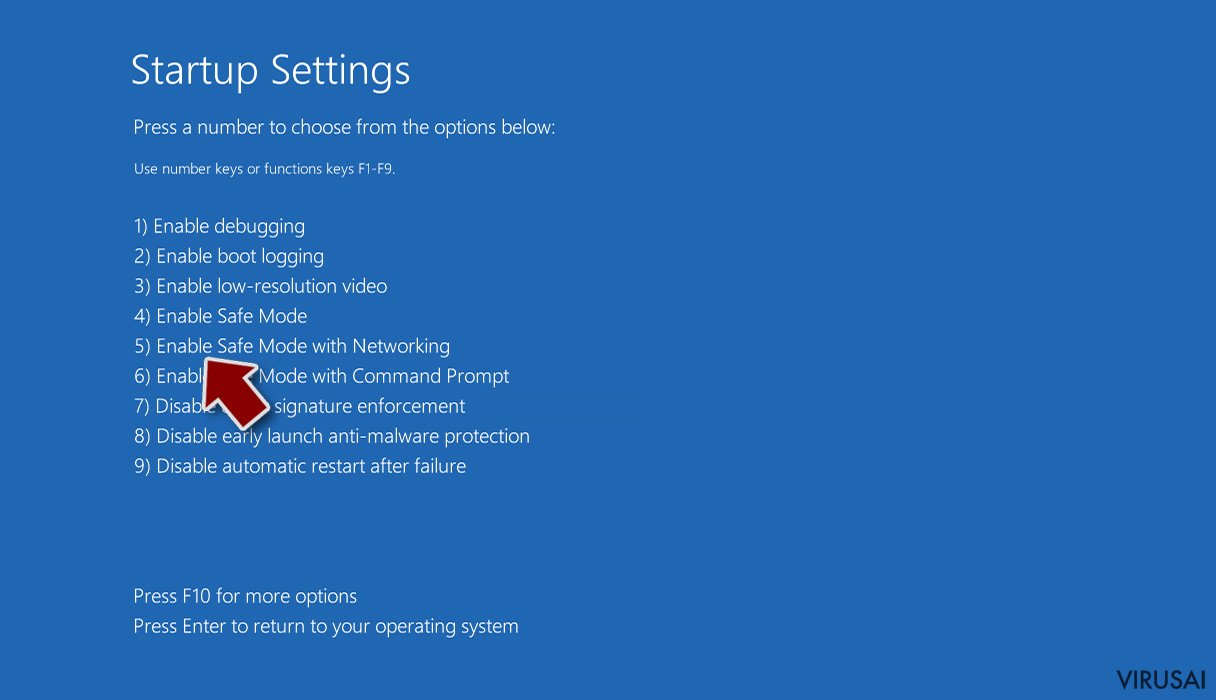

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

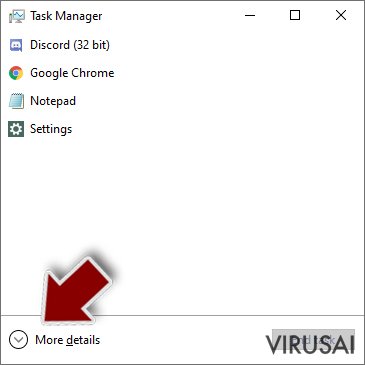

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

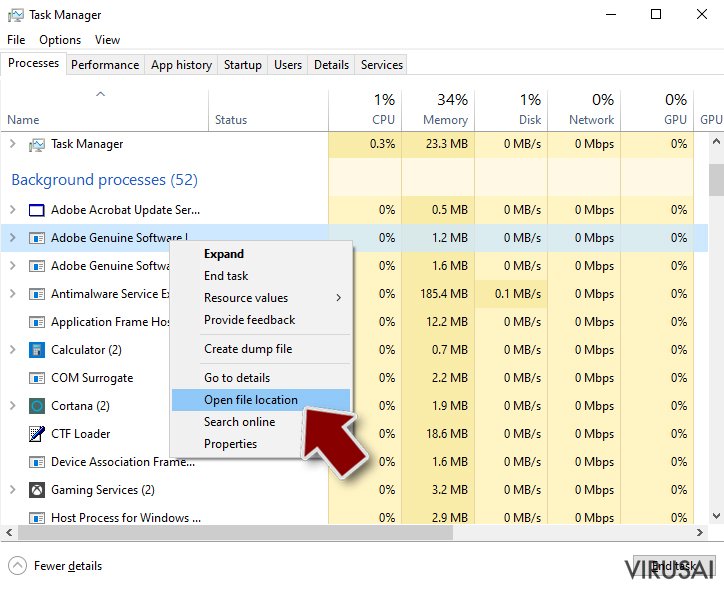

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

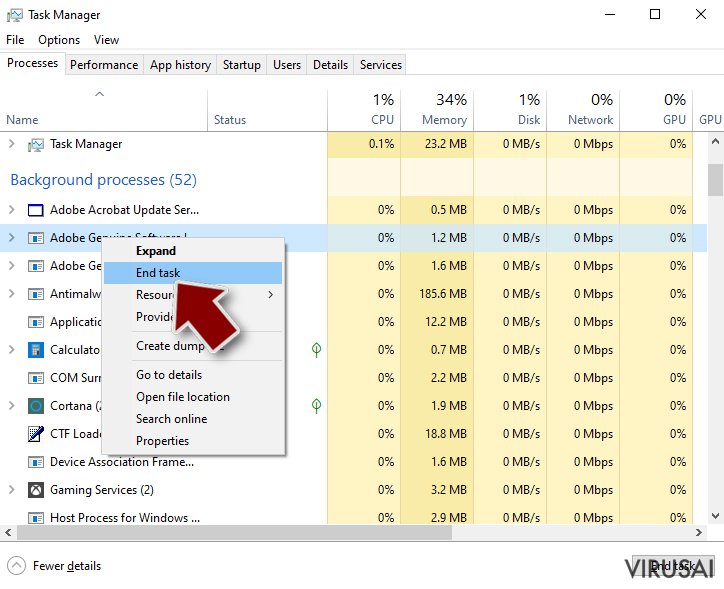

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

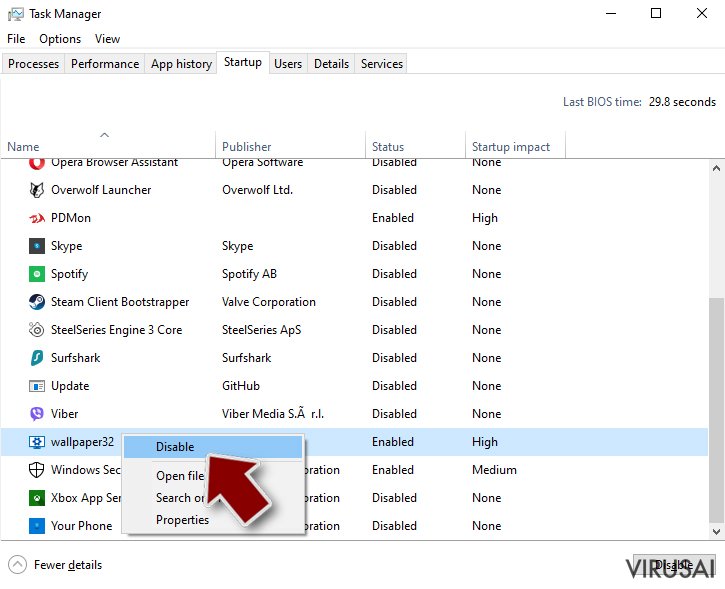

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

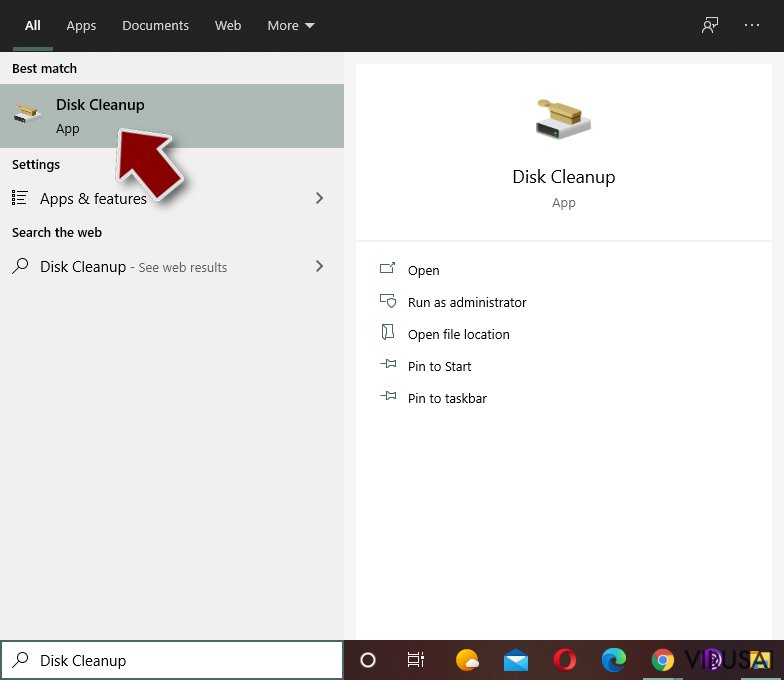

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

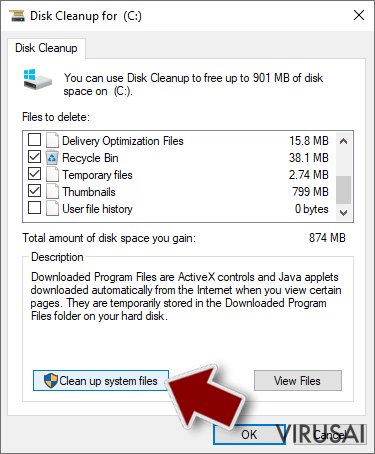

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti Coverton naudojant System Restore

-

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

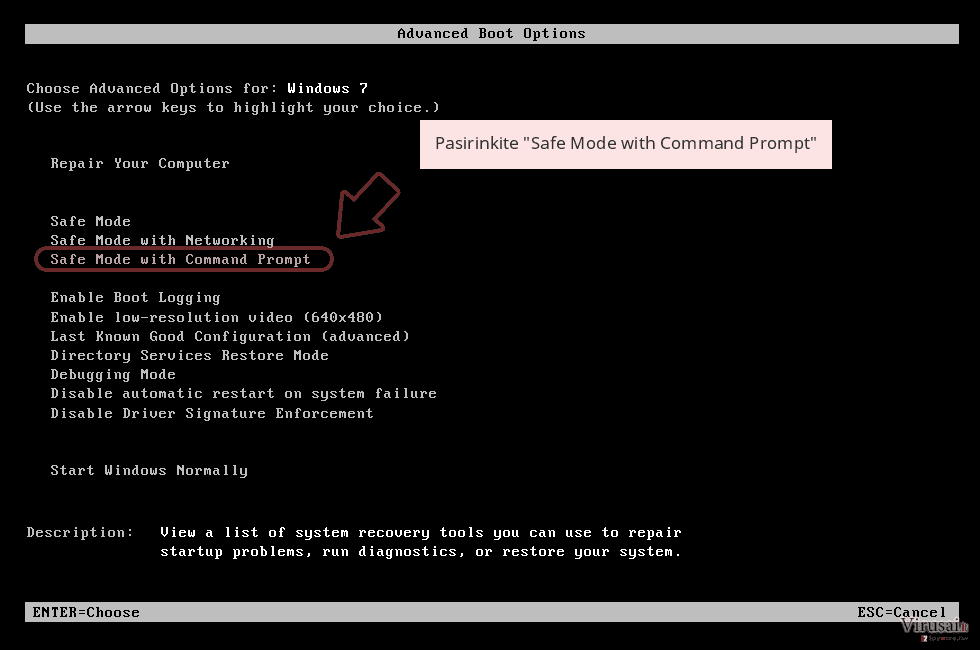

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

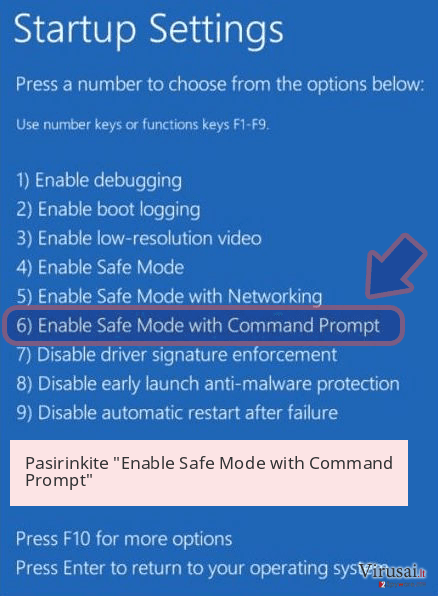

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

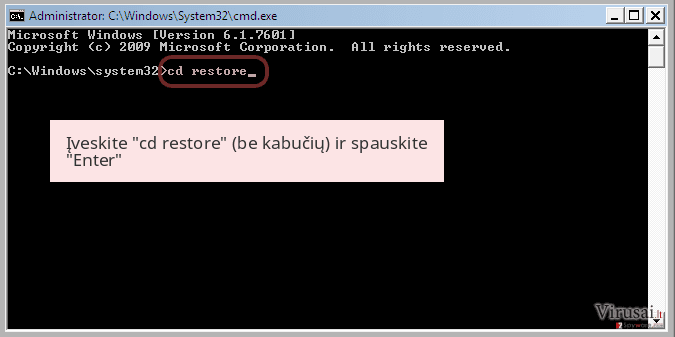

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

-

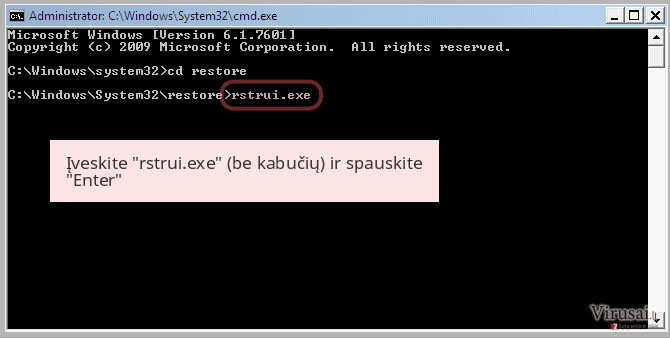

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

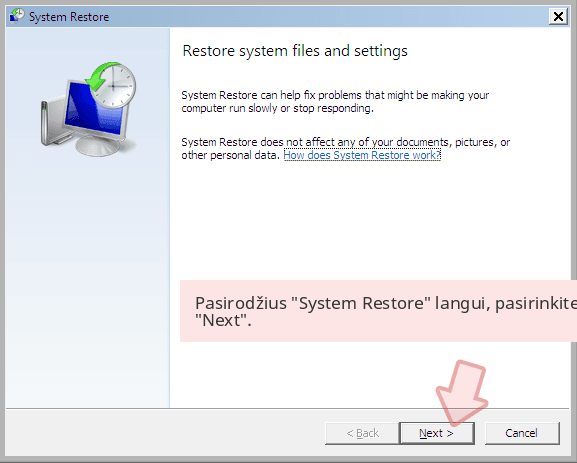

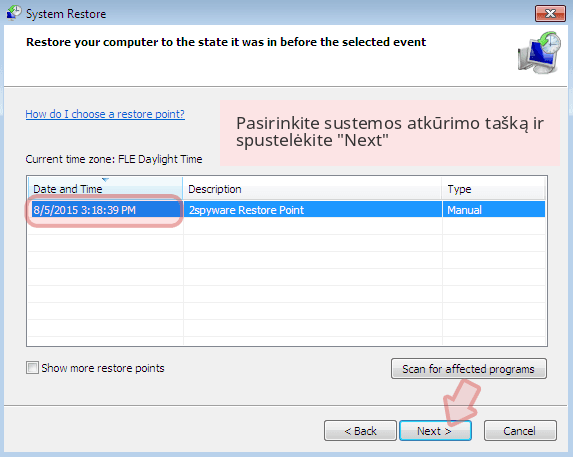

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš Coverton pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

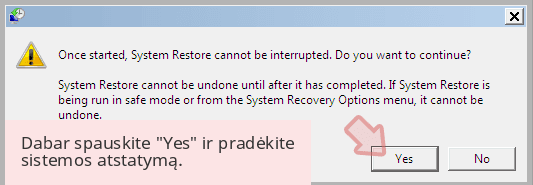

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip Coverton prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Neleiskite, kad vyriausybė jus šnipinėtų

Kadangi kyla vis daugiau diskusijų, susijusių su vartotojų duomenų rinkimu ir piliečių šnipinėjimu, turėtumėte atidžiau žvelgti į šią problemą ir išsiaiškinti, kokie šešėliniai informacijos rinkimo būdai gali būti naudojami renkant informaciją apie jus. Venkite bet kokio valdžios ar trečių šalių inicijuojamo infomacijos sekimo bei piliečių šnipinėjimo internete – naršykite anonimiškai.

Naudodamiesi Private Internet Access VPN programa, galėsite mėgautis saugiu naršymu internete ir sumažinsite įsilaužimo į sistemą riziką iki minimumo. Ši programa, sukurianti virtualų privatųjį tinklą, suteiks prieigą prie reikiamų duomenų be jokių turinio apribojimų ir galimybių jus šnipinėti.

Kontroliuokite valdžios bei kitų trečiųjų šalių prieigą prie jūsų duomenų ir užtikrinkite saugų naršymą internetu. Net jeigu jūs ir neužsiimate nelegalia veikla patys ir pasitinkite pasirinktu interneto teikėju, rekomenduojame būti atsargiems dėl savo pačių saugumo. Rekomenduojame imtis papildomų atsargumo priemonių ir pradėti naudoti VPN programa.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.