TeslaCrypt 2.0 šalinimas (Viruso pašalinimo instrukcijos)

TeslaCrypt 2.0 pašalinimas

Kas yra TeslaCrypt 2.0?

‘Ransomware’ virusas. Kas tai?

‘Ransomware’ kategorijai priklausantys kompiuteriniai virusai yra labai pavojingi. Dažniausiai jie užkrečia kompiuterius per užkrėstus elektroninius laiškus. Jeigu kompiuterio vartotojas atidaro užkrėsto laiško priedą, virusas iškart įsirašo į sistemą ir užšifruoja asmeninius duomenis, įskaitant garso ir vaizdo medžiagą, nuotraukas bei tekstinius failus. Norint atgauti minėtus duomenis, ‘ransomware’ virusas reikalauja sumokėti išpirką, tačiau net sumokėjus tam tikrą sumą pinigų, nėra jokios garantijos, kad auka atgaus asmeninius duomenis.

Internete plinta nauja TeslaCrypt viruso versija

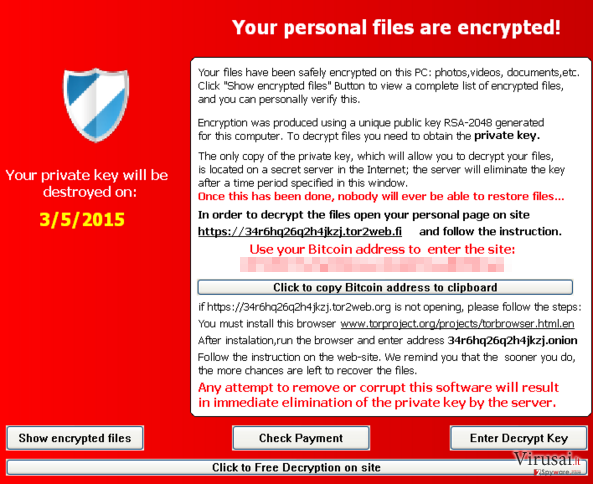

TeslaCrypt virusas, priklausantis itin pavojingai virusų grupei (‘ransomware’), išleido naują versiją, t. y. TeslaCrypt 2.0 (norintys sužinoti apie TeslaCrypt virusą turėtų perkaityti straipsnių – TeslaCrypt virusas). Naujoji versija nuo senosios skiriati tuo, kad prie užšifruotų duomenų ji prideda .VVV galūnę. Be to, kai failai yra užblokuojami, TeslaCrypt virusas įrašo .html failą, kuriame pateikiamos instrukcijos kaip atgauti prarastus duomenis. Panašu, kad šios instrukcijos yra nukopijuotos nuo CryptoWall viruso, kuris įprastai reikalauja sumokėti iki 500$ išpirką naudojant ‘bitcoin’ mokėjimo sistemą.

TeslaCrypt 2.0 virusas naudoja AES-256-CBC algoritmą duomenų šifravimui, o tam, kad sukurtų unikalius dešifravimo raktus kiekvienam užkrėstam kompiuteriui, hakeriai pasitelkia ECHD algoritmą. Pasak kompiuterių saugumo ekspertų, labai sunku, praktiškai neįmanoma, atgauti užšifruotų duomenų nesumokėjus reikalaujamos išpirkos. Vis dėlto, norime pabrėžti, kad išpirkos mokėjimas taip pat negarantuoja, kad atgausite prarastus duomenis, nes, kaip žinia, internetiniai sukčiai, vogiantys asmeninius duomenis, nėra patys patikimiausi žmonės. Taigi, jeigu jūsų ekrane pasirodė TeslaCrypt 2.0 pranešimas ir jūs negalite atsidaryti asmeninių failų, nedelsiant pašalinkite TeslaCrypt 2.0 virusą tam, kad sustabdytumėte tolesnį failų šifravimą. Tai padaryti jums gali padėti FortectIntego antivirusinė programa.

Kaip TeslaCrypt 2.0 virusas galėjo užkrėsti mano kompiuterį?

‘Ransomware’ virusas dažniausiai pernešami Trojos arklių (angl. Trojan), kuriais infekuojami elektoninių laiškų priedai. Pastebėta, kad ši nauja TeslaCrypt versija dažnai užkrečia kompiuterius tų, kurie žaidžia internetinius žaidimus. Manoma, kad šis virusas taip pat gali būti platinamas per programinės įrangos paketus kartu su kompiuteriniais žaidimais. Būkite labai atsargūs, nes šis virusas gali visam laikui pažeisti jūsų asmeninius duomenis. Pateiksime keletą patarimų, padėsiančių išvengti TeslaCrypt 2.0 viruso įsirašymo:

- Nenaršykite įtartinose svetainėse, kadangi jose neretai aptinkama erzinančių reklamų.

- Nesisiųskite nepatikimos programinės įrangos, ypač iš nežinomų svetainių. Tikėtina, kad nežinomos programos įtartinose svetainėse gali būti naudojamos pavojingų programų platinimui.

- Neatidarinėkite elektroninių laiškų ir jų priedų jeigu siuntėjas jums nėra žinomas, nes jie gali būti naudojami virusų platinimui.

- Būkite atsargūs su programinės įrangos įrašymu. Sekite kiekvieną įrašymo žingsnį, perskaitykite galutinė licencinę vartotojo sutartį bei privatumo politiką, ir pasirinkite saugesnę diegimo parinktį („Custom“ arba „Advanced“). Šios parinktys leis patikrinti ar jūsų pasirinkta programa turi papildomų komponentų. Jeigu rastumėte bent vieną papildomą programą, būtinai jos atsisakykite.

Jeigu manote, kad TeslaCrypt 2.0 virusas jau užkrėtė jūsų kompiuterį ir būtent šiuo metu šifruoja duomenis, TeslaCrypt 2.0 šalinimo instrukcijas rasite kitame šio straipsnio puslapyje.

Kaip pašalinti šį ‘ransomware’ virusą?

Žinoma, šį virusą galite bandyti pašalinti patys, tačiau mes rekomenduojame automatinį TeslaCrypt 2.0 viruso šalinimą. Nepamirškite, kad šis virusas yra suprogramuotas profesionalų ir kelia itin didelią grėsmę, todėl jį pašalinti tikrai nebus lengva. Mes rekomenduojame naudoti SpyHunter antivirusinę programą ir nedelsiant šį virusą pašalinti, o failų iššifravimui galite naudoti R-Studio, Photorec arba Kaspersky programas. Instrukcijas, padėsiančias pašalinti šį virusą, galite rasti apačioje:

Rankinis TeslaCrypt 2.0 pašalinimas

Rankinis TeslaCrypt 2.0 pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

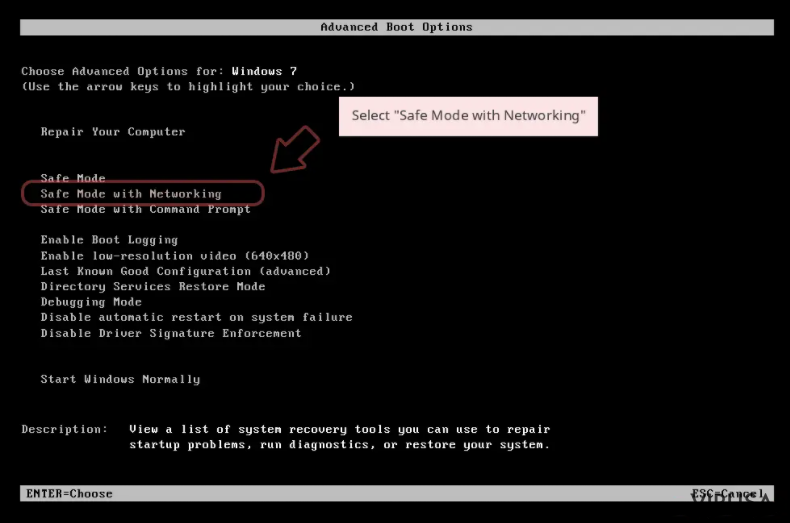

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

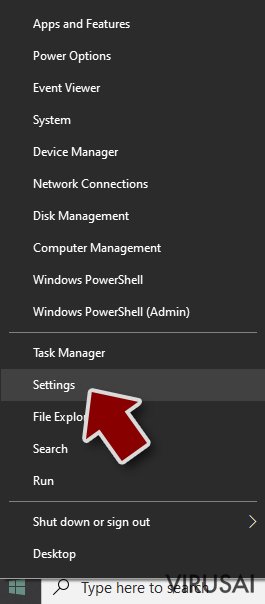

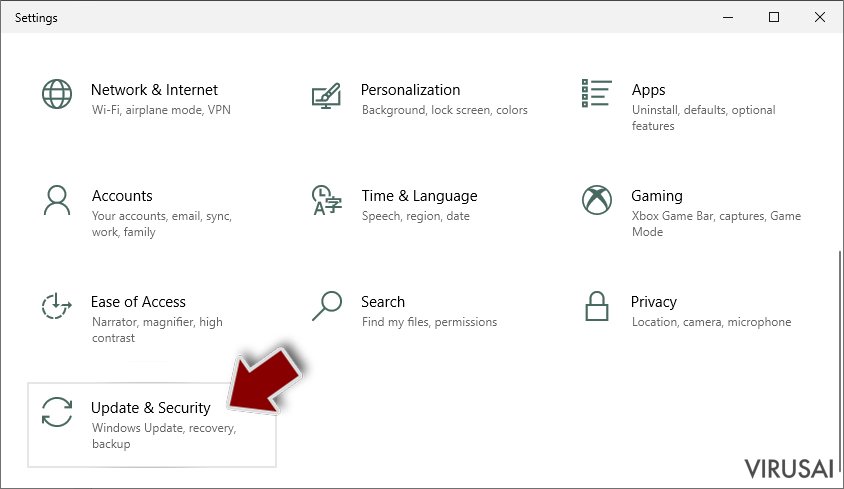

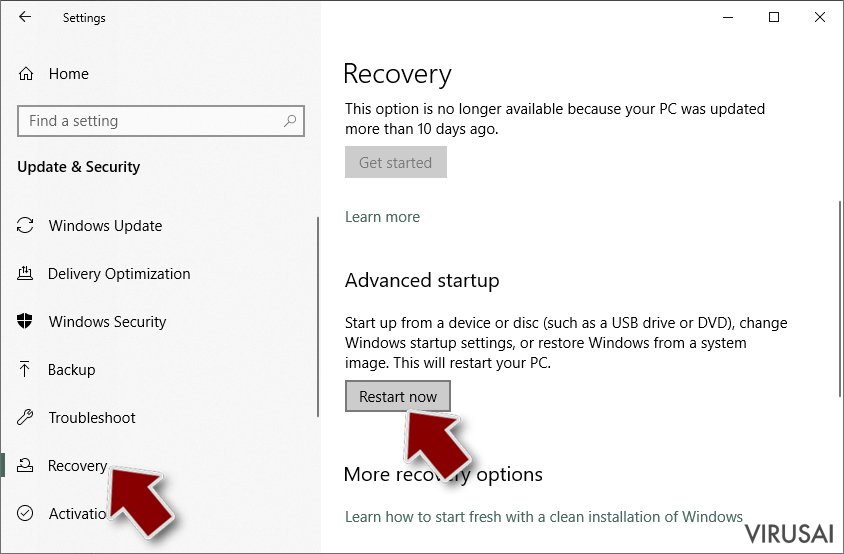

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

- Slinkite žemyn, kad pasirinktumėte Update & Security.

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

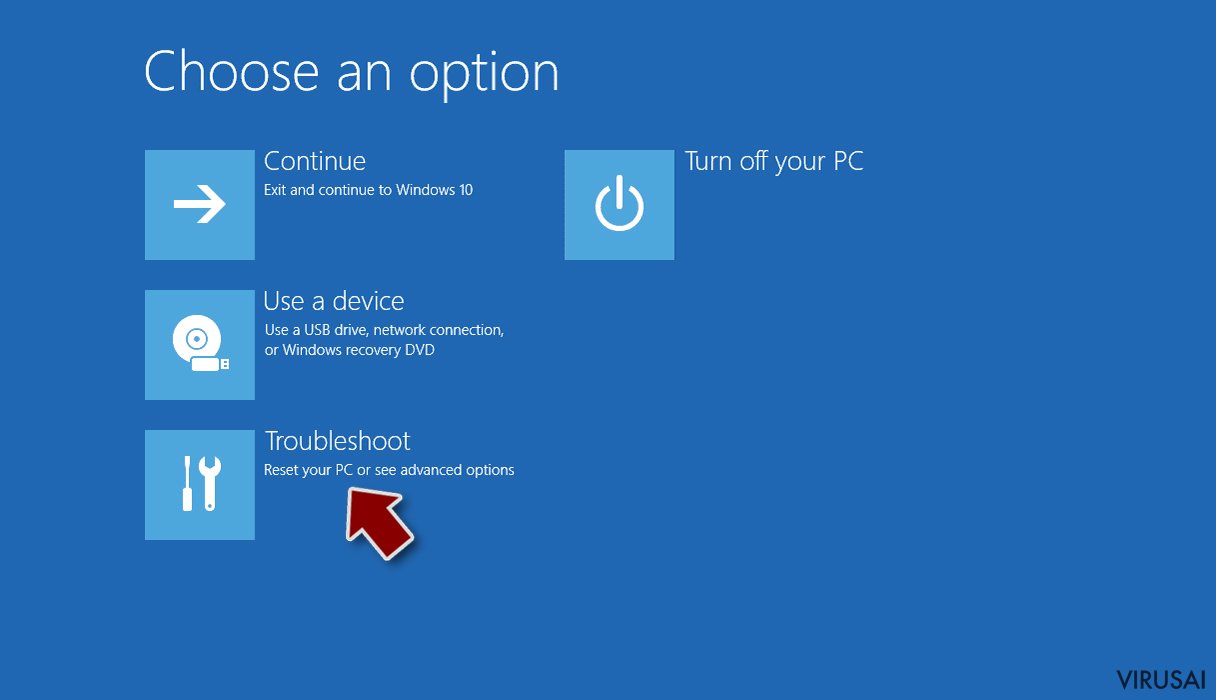

- Pasirinkite Troubleshoot.

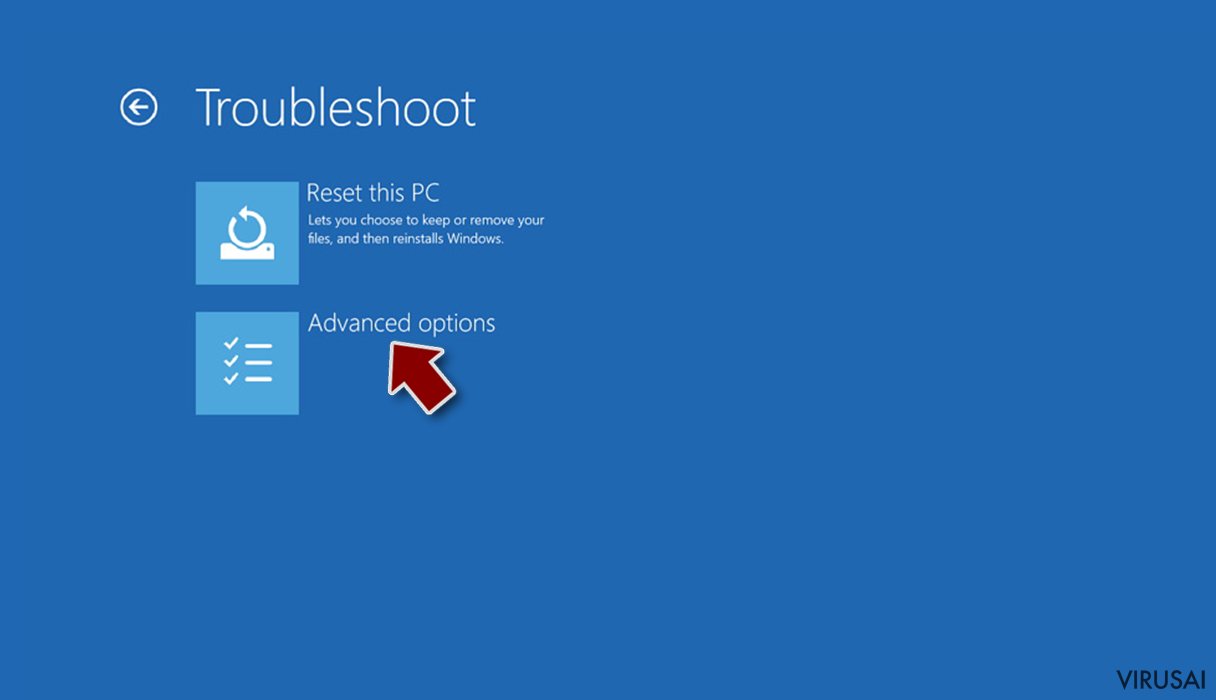

- Eikite į Advanced options.

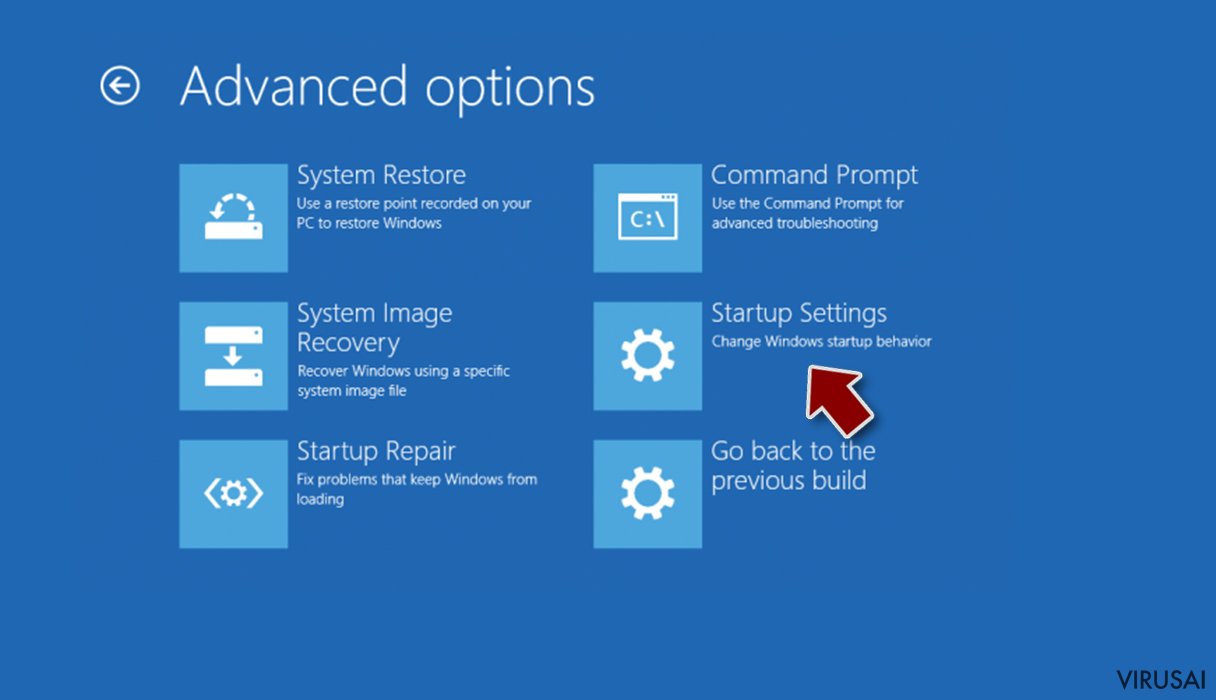

- Pasirinkite Startup Settings.

- Paspauskite Restart.

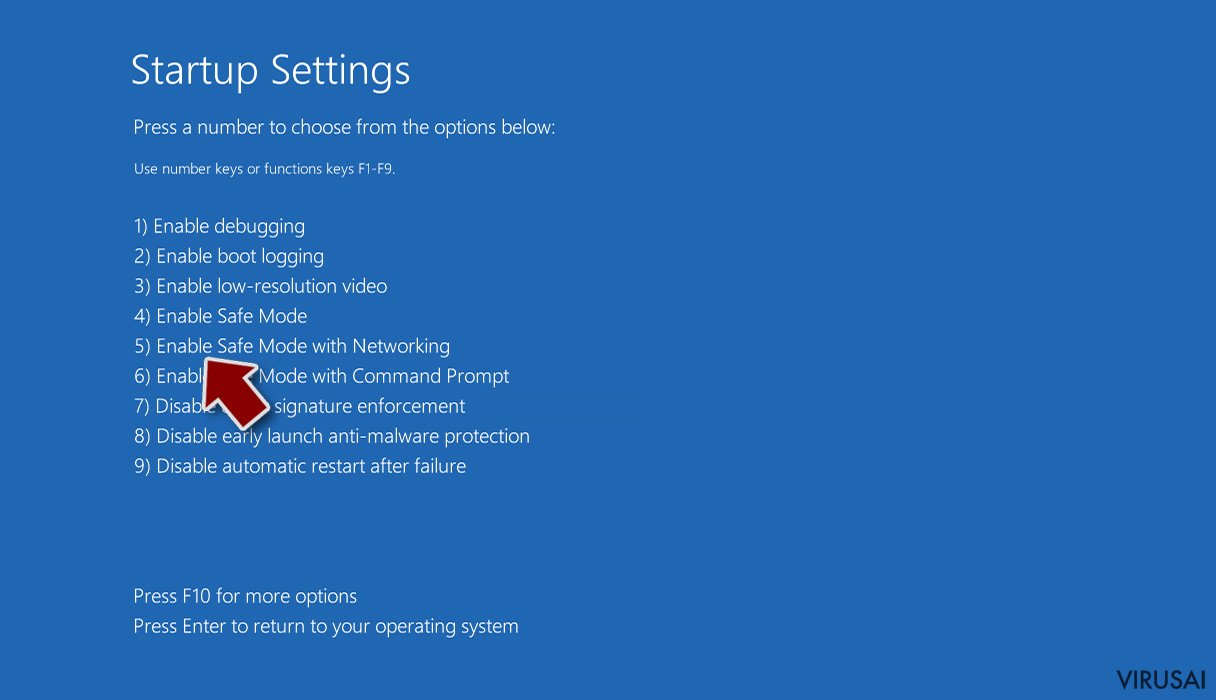

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

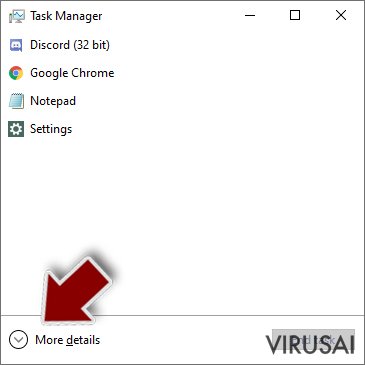

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

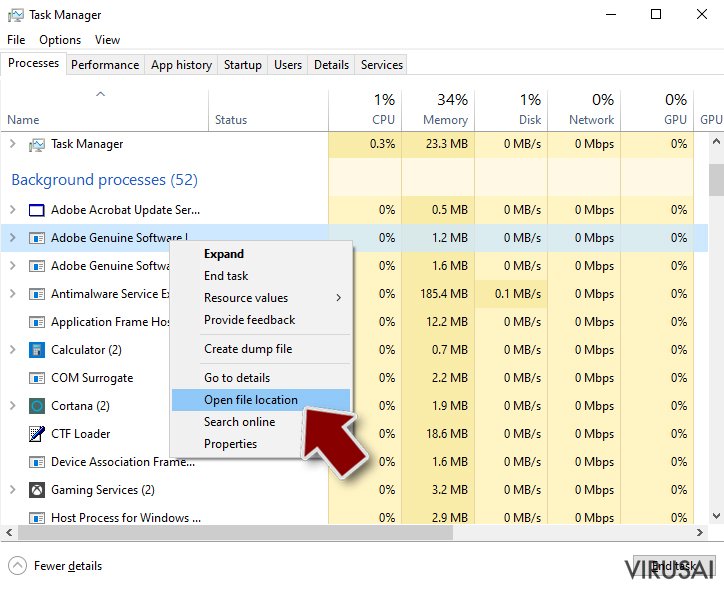

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

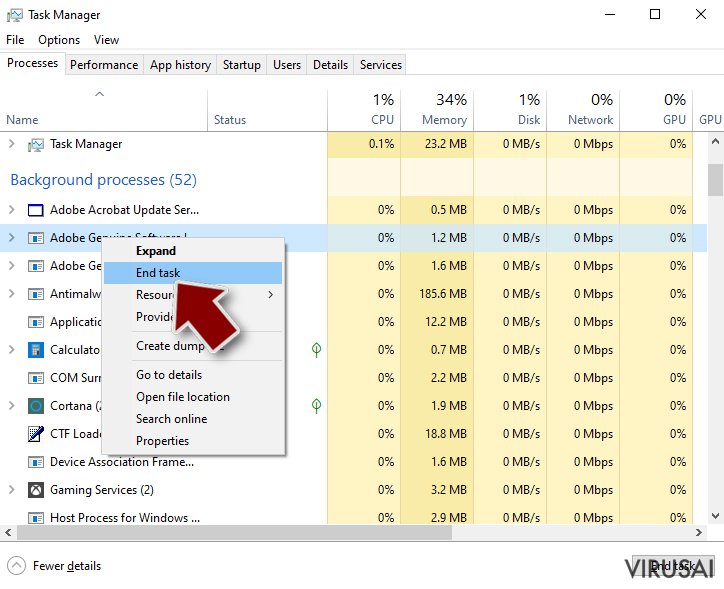

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

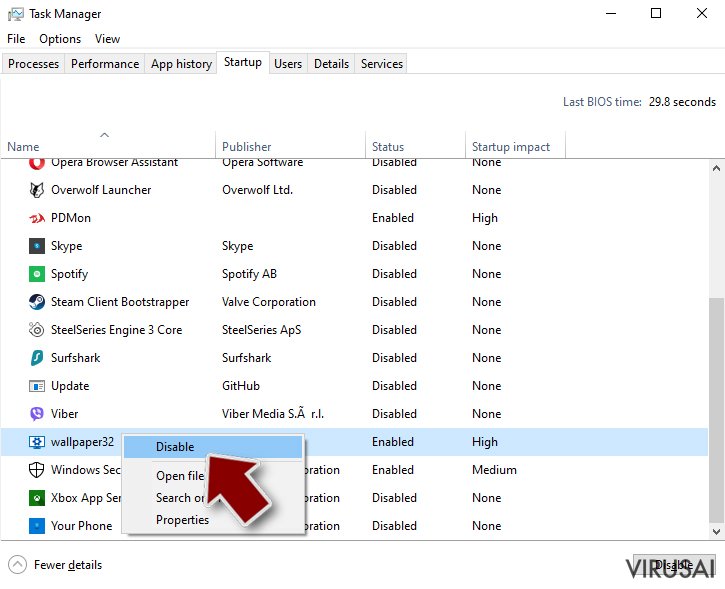

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

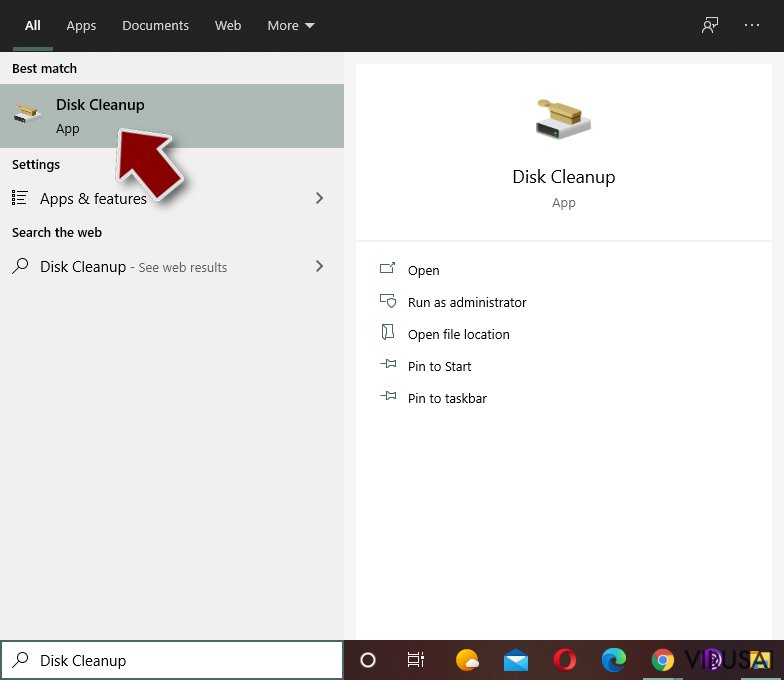

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

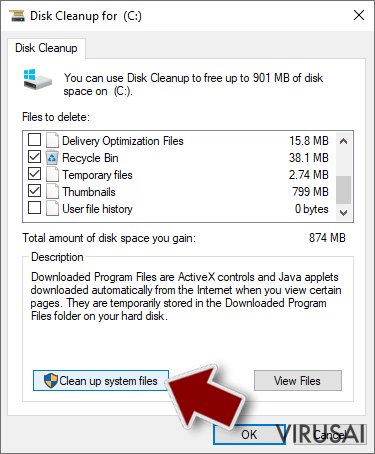

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti TeslaCrypt 2.0 naudojant System Restore

-

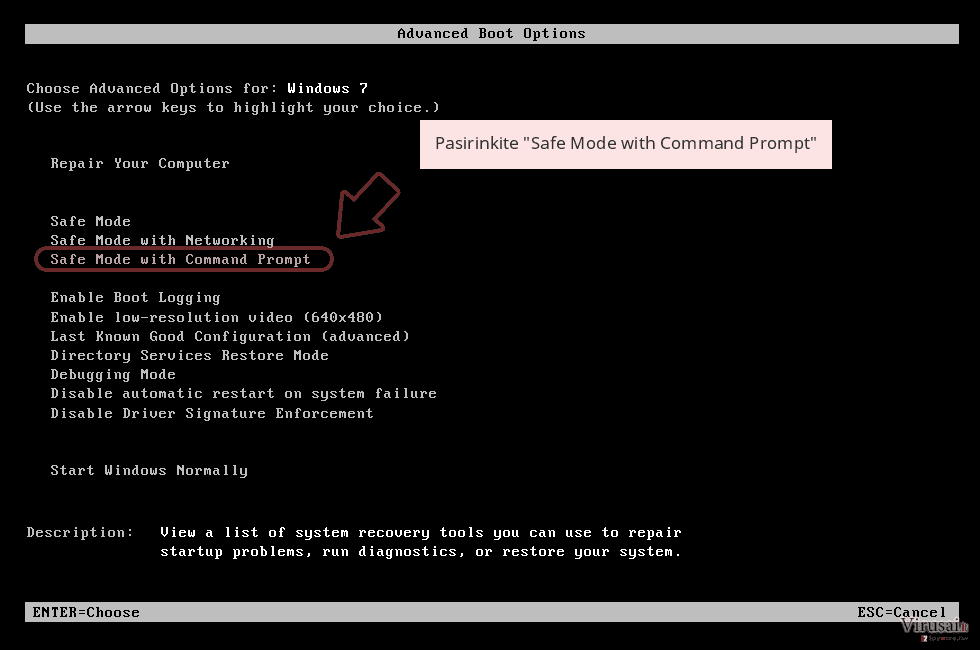

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

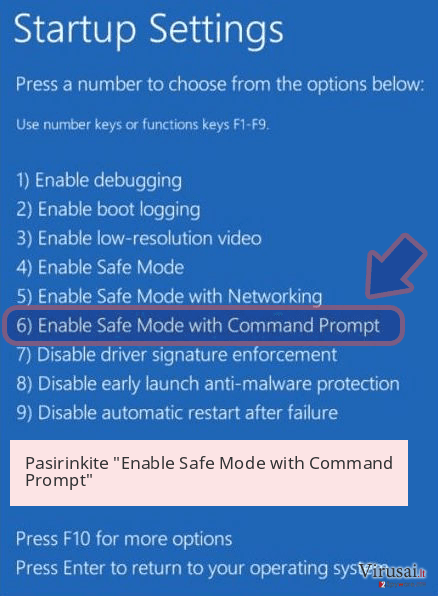

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

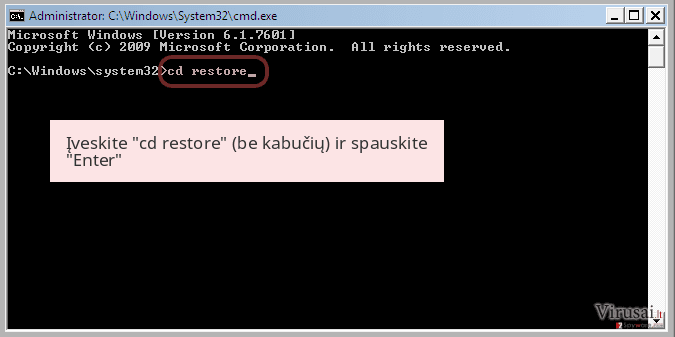

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

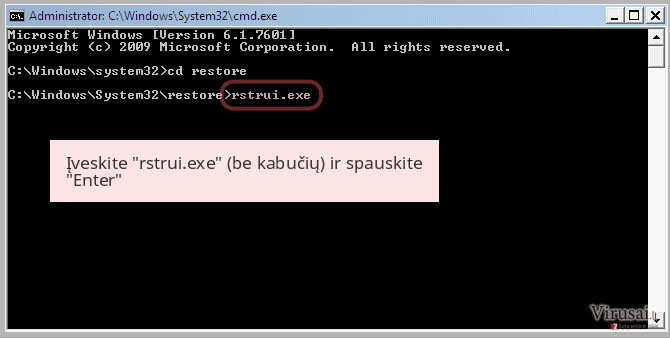

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

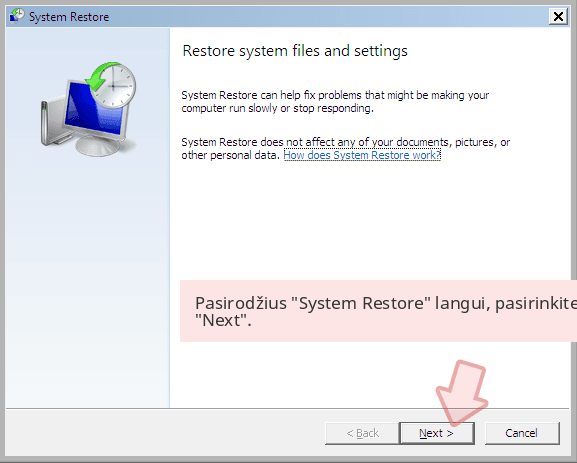

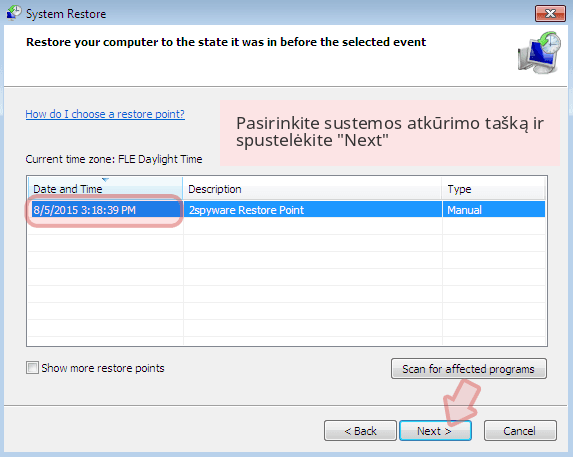

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš TeslaCrypt 2.0 pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

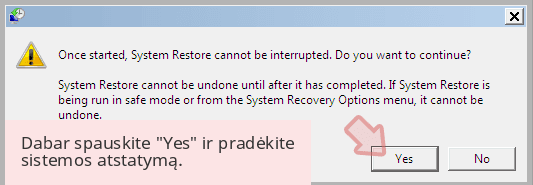

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip TeslaCrypt 2.0 prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Atkurkite failus, kuriuos sugadino pavojingas virusas

Nepaisant to, kad yra įvairių aplinkybių dėl kurių sistemoje esantys duomenys gali pradingti, įskaitant ir netyčinį pašalinimą, dažniausia priežastis, kodėl žmonės netenka nuotraukų, dokumentų, vaizdo įrašų bei kitų svarbių duomenų – tai kenkėjiškos programonės įrangos įsirašymas.

Potencialiai nepageidaujamos programos gali pašalinti kai kuriuos failus bei neleisti veikti programinei įrangai. Vis dėlto, didesnę grėsmę kelia pavojingi virusai. „Ransomware“ tipo virusai koncentuojasi į duomenų šifravimą ir vartotojų prieigos prie duomenų ribojimą, todėl įsirašius tokį virusą į kompiuterį galite visam laikui prarasti asmeninius duomenis. Ypač jei nepasveriate kaip svarbu daryti failų kopijas.

Užkoduotų failų atrakinimo galimybės yra labai ribotos, tačiau kai kurios programos turi duomenų atkūrimo funkciją. Kai kuriais atvejais Data Recovery Pro programa gali padėti atkurti bent dalį duomenų, kuriuos užrakino failus koduojantis virusas ar kita kenkėjiška programa.