Thor viruso šalinimas (Nemokamos instrukcijos)

Thor viruso pašalinimas

Kas yra Thor virusas?

Dar vienas Locky pasekėjas – Thor virusas

Panašu, kad Locky virusas auga kiekvieną dieną – tik ką pasirodęs Thor virusas yra naujoji jo versija. Ši viruso versija šiek tiek skiriasi nuo kitų Locky variantų. Priešingai nei Locky, po failų užkodavimo jis palieka _WHAT_is.html ir _WHAT_is.bmp failus. Aukos duomenų šifravimui virusas naudoja kombinuotą RSA ir AES algoritmą, kuris pažeidžia kiekvieno failo struktūrą, pakeičia pavadinimą ir prideda .thor failo plėtinį. Virusas yra sukurtas taip, kad sugebėtų surasti ir užkoduoti daugiau nei 400 skirtingų failų, tad tikimybė yra maža, kad po atakos kompiuteryje liks bent vienas nepažeistas dokumentas ar nuotrauka. Šis virusas buvo pastebėtas iš karto pasirodžius .perl failo plėtinio virusui, kuris yra taip pat susijęs su Locky, Zepto, Odin ir Bart virusais.

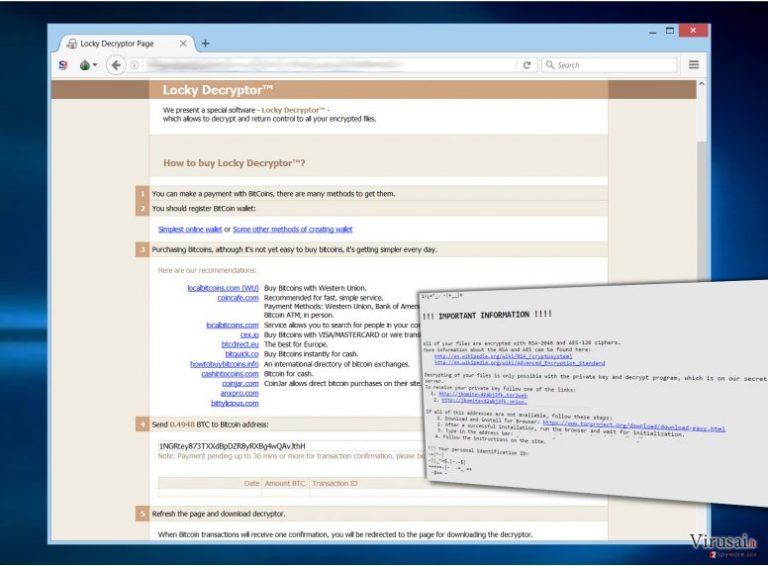

Thor viruso tikslas – sugadinti kompiuteryje esančius duomenis ir priversti nukentėjusiuosius mokėti išpirką. Virusas prašo maždaug 0.5 Bitkoinų, o tai yra šiek tiek daugiau nei 300 eurų. Thor virusas palieka išpirkos raštelius, kuriuose paaiškina, kaip parsisiųsti Tor naršyklę, kuri reikalinga pasiekti išpirkos mokėjimo tinklalapį. Mokėjimo puslapyje vartotojai turi įvesti savo asmeninį ID numerį, kuris nurodytas išpirkos raštelyje, arba įvesti užkoduoto failo pavadinimą. Jeigu virusas užkodavo jūsų duomenis, tuomet turite du pasirinkimus – siųsti pinigus kibernetiniams nusikaltėliams ir laukti, kada jie duos failų atkodavimo įrankį (o tai nutinka retai!), arba pašalinti Thor virusą naudojant antivirusinę programą ir atkurti failus iš atsarginių kopijų. Jeigu neturite atsarginių kopijų, atkurti failus gali būti neįmanoma, tačiau siūlome išbandyti straipsnio pabaigoje pateiktus alternatyvius duomenų atkodavimo būdus. Jeigu jūsų kompiuteryje nėra įdiegtos antivirusinės programos, rekomenduojame savo kompiuterio apsaugą patikėti FortectIntego.

Kaip šis virusas plinta?

Kiekviena Locky viruso versija naudoja panašius įsibrovimo į kompiuterį metodus. Vieni jų patenka užkrėstų elektroninių laiškų pagalba, kiti – ieško kompiuterio saugumo spragų ir jomis naudojasi, treti plinta užkrėstų reklamų (angl. malware-laden ads) pagalba. Įprastai Thor ransomware virusas keliauja kaip .vbs, .dll, .zip, .js, .hta ar .doc failas, o šiuos failus atidarę vartotojai aktyvuoja ir įsileidžia virusą. Iš tiesų toks jų poelgis nieko nestebina, kadangi užkrėstas dokumentas atrodo neįtartinas ir visiškai saugus. Kaip jau minėjome anksčiau, nereikia nuvertini viruso daromos žalos, nebent turite atsargines duomenų kopijas, kurias saugote išorinėse laikmenose. Tačiau prieš galvodami apie duomenų atkūrimą turite pašalinti Thor virusą iš kompiuterio.

Thor viruso pašalinimas

Jeigu jūsų kompiuteris buvo užgrobtas, turite kuo skubiau pašalinti Thor virusą ir užtikrinti kompiuterio saugumą įdiegiant patikimą antivirusinę programą. Jeigu neturite atsarginių duomenų kopijų, jūs praktiškai neturite jokio pasirinkimo, nebent esate pasiryžę mokėti išpirką. Nepamirškite, kad mokėdami išpirką rizikuojate prarasti pinigus lygiai taip pat kaip netekote savo duomenų. Thor pašalinimas turi būti atliekamas pasitelkiant antivirusinę programą, tačiau pirmiau turite perkrauti kompiuterį į Safe Mode with Networking režimą. Viruso pašalinimui rekomenduojame naudoti vieną šių antivirusinių programų: FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Rankinis Thor viruso pašalinimas

Rankinis Thor pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

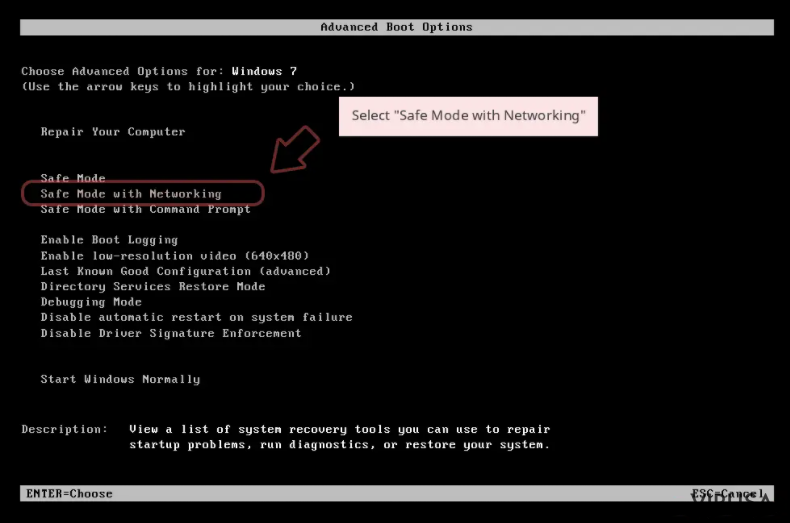

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

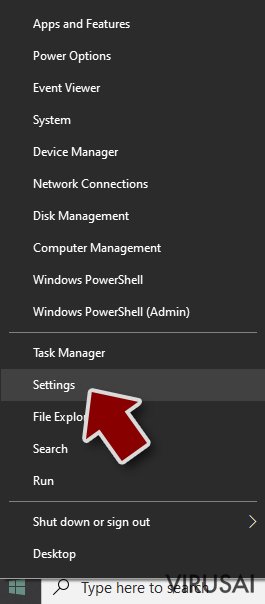

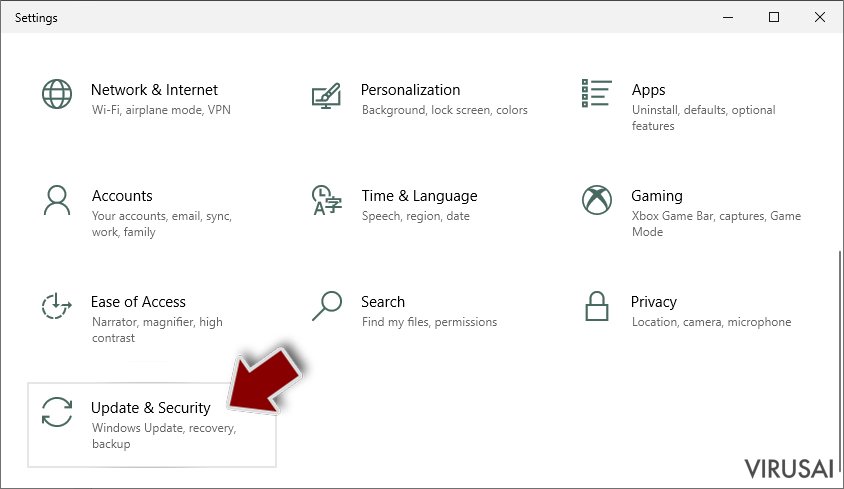

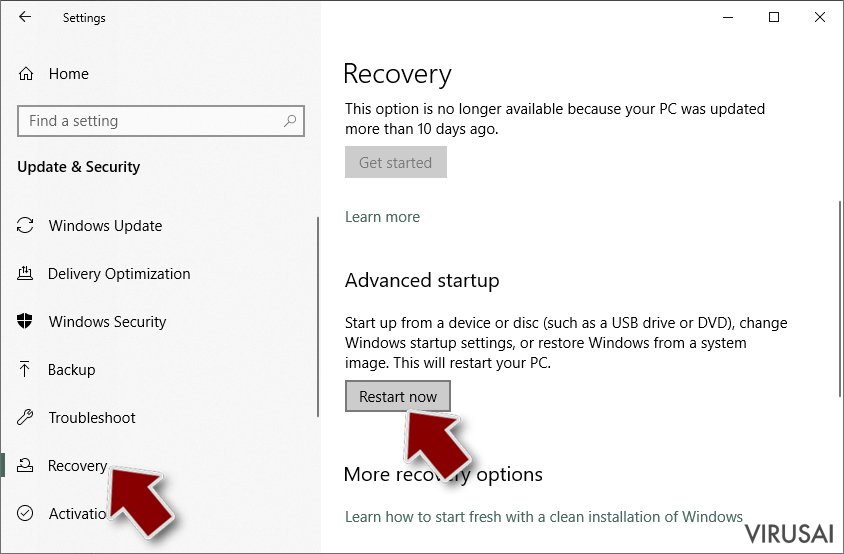

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

- Slinkite žemyn, kad pasirinktumėte Update & Security.

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

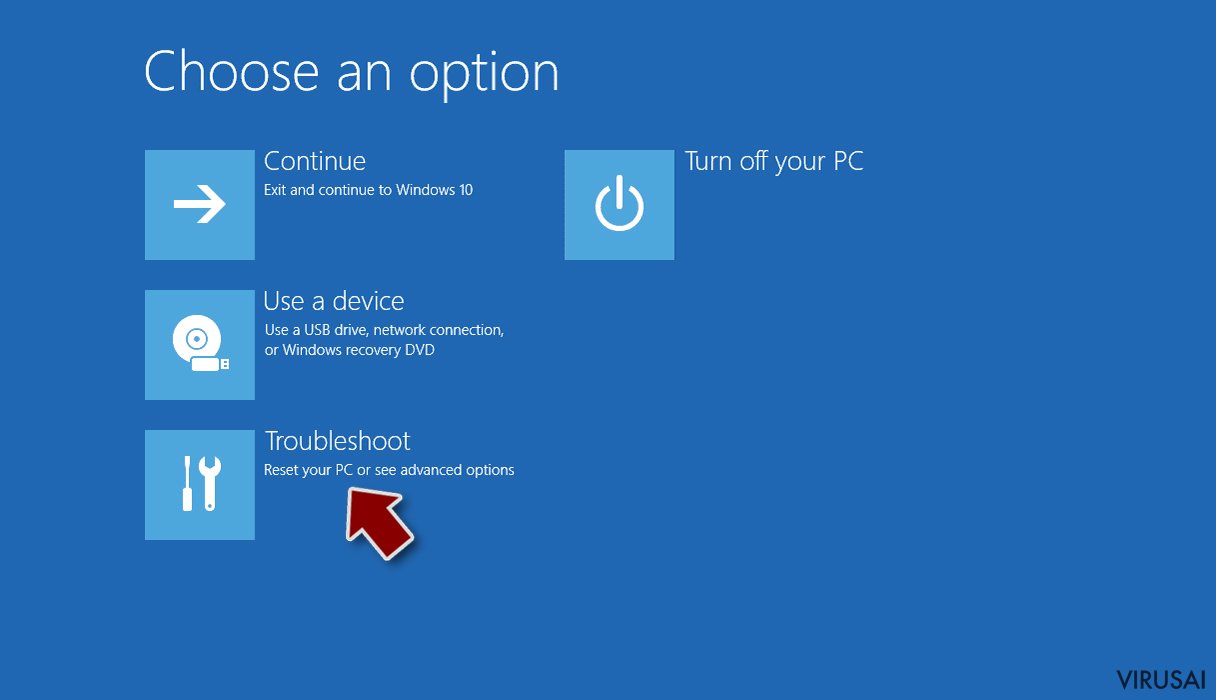

- Pasirinkite Troubleshoot.

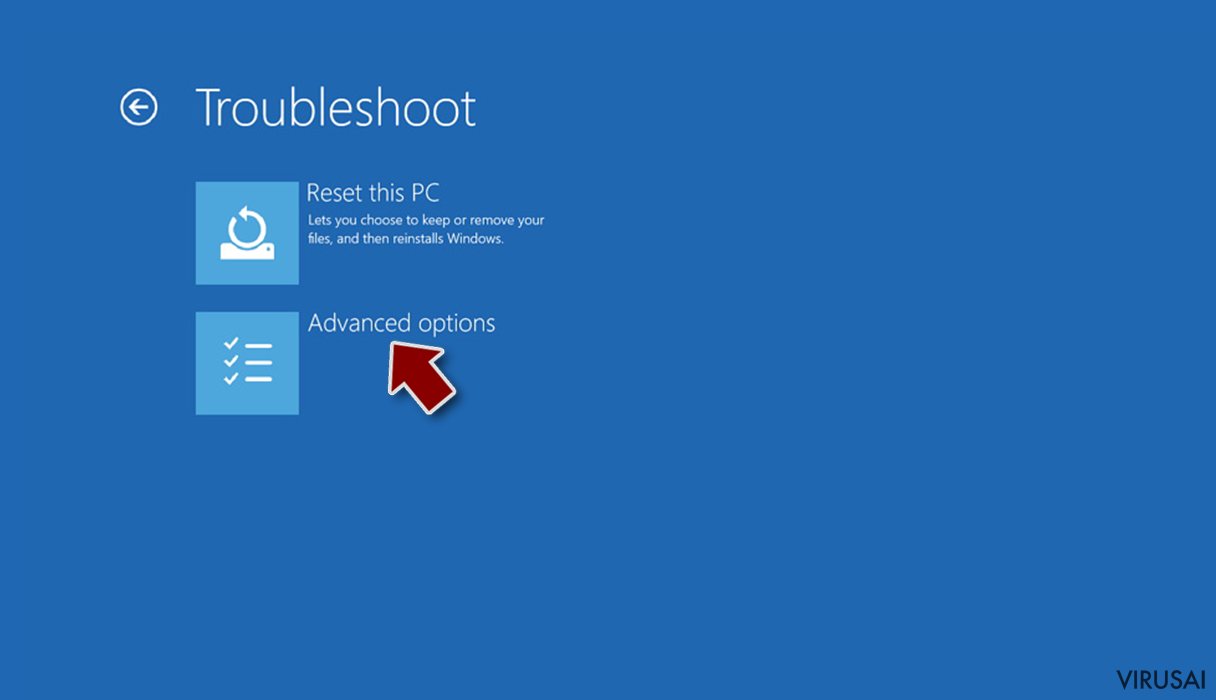

- Eikite į Advanced options.

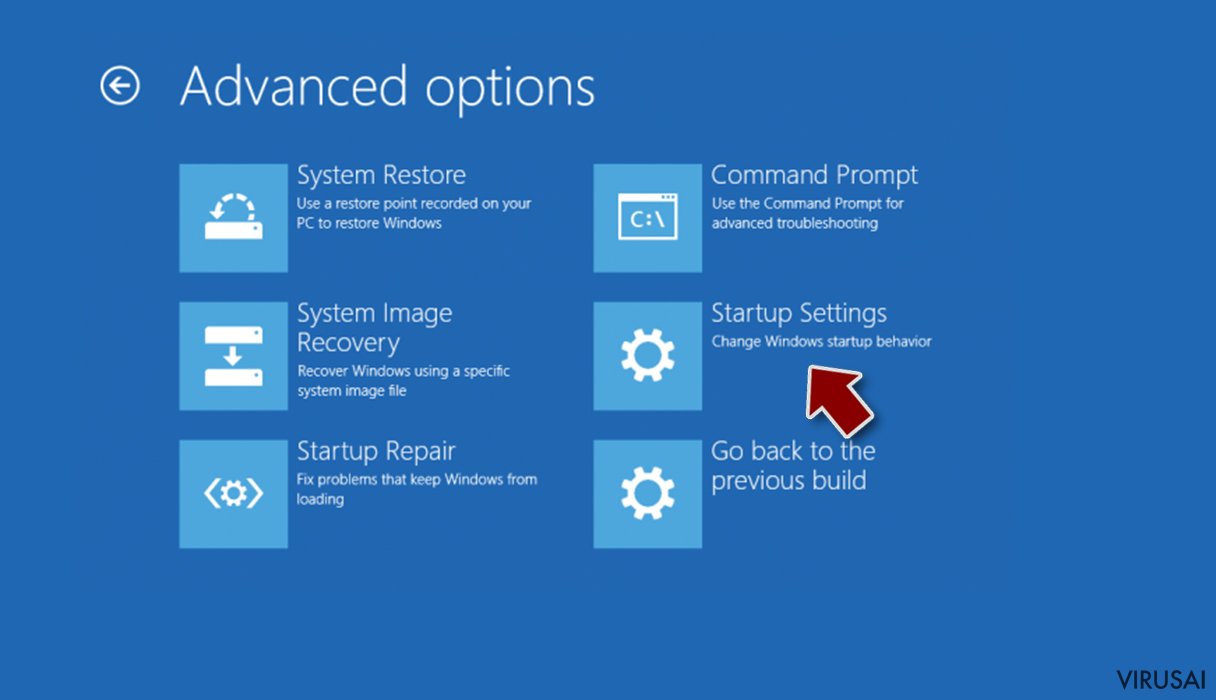

- Pasirinkite Startup Settings.

- Paspauskite Restart.

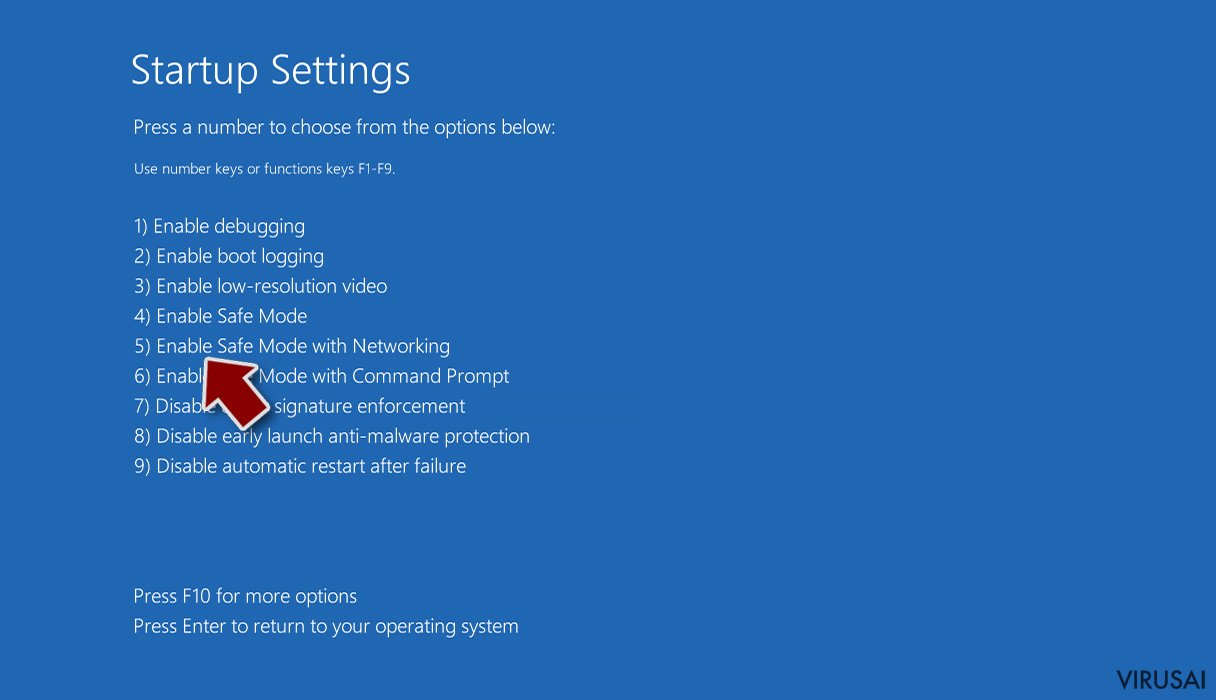

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

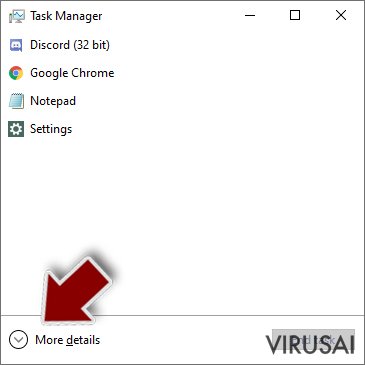

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

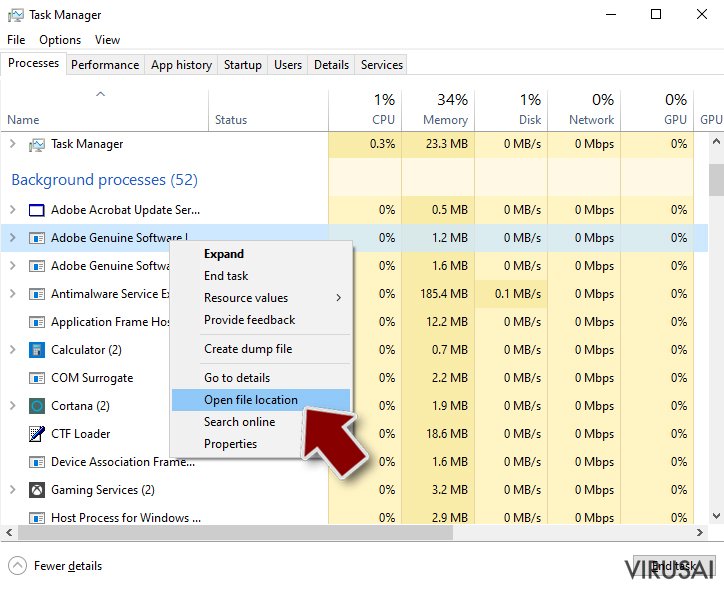

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

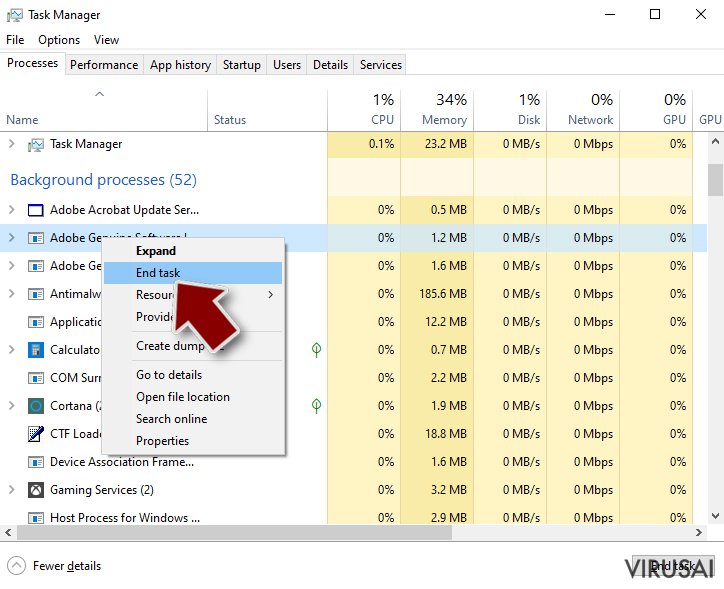

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

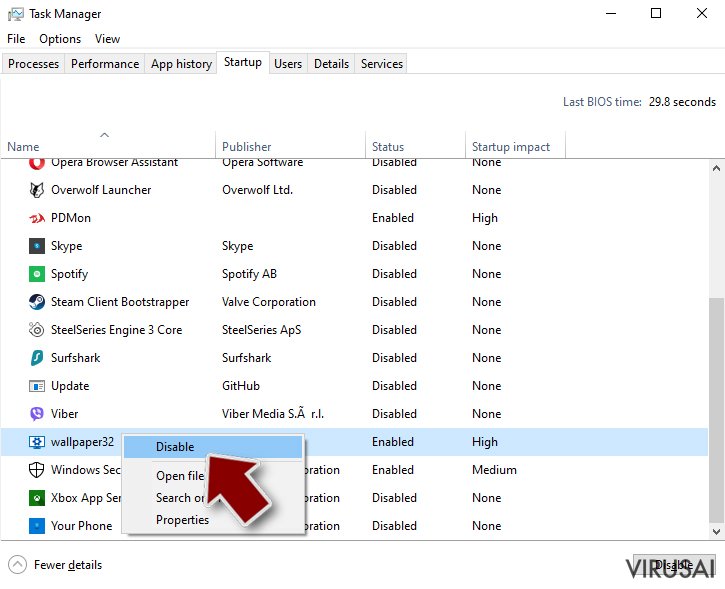

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

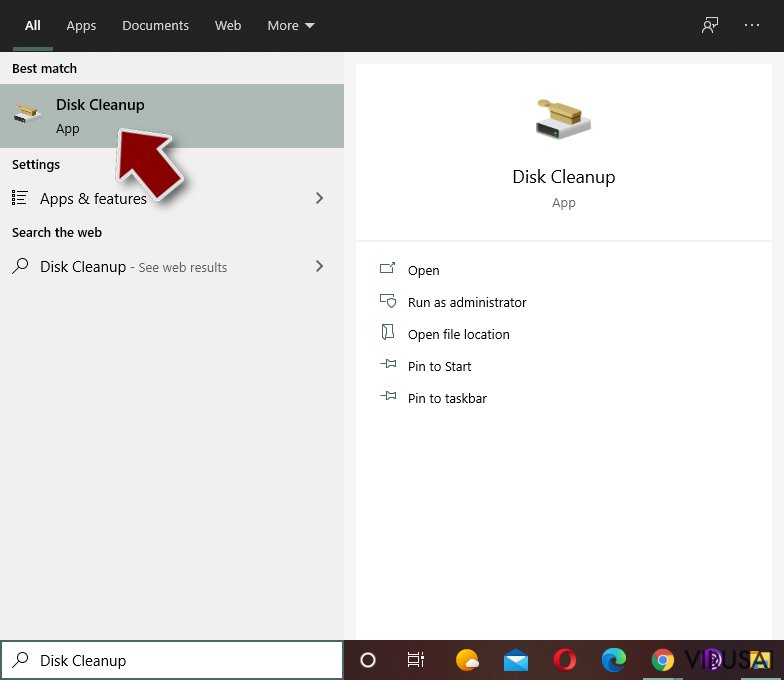

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

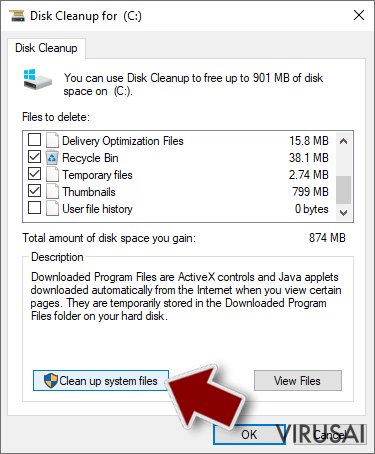

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti Thor naudojant System Restore

-

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

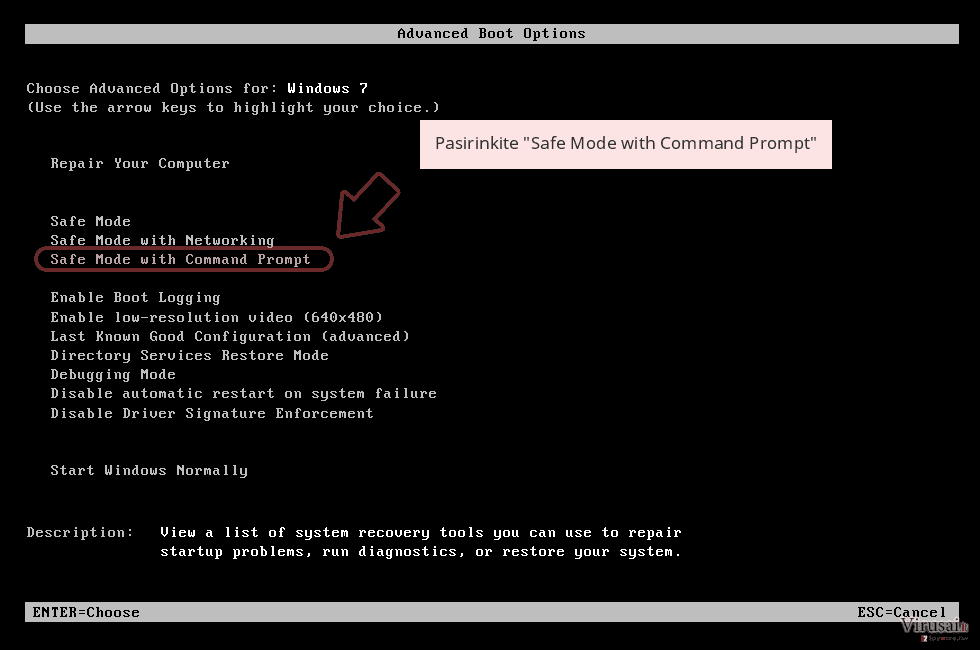

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

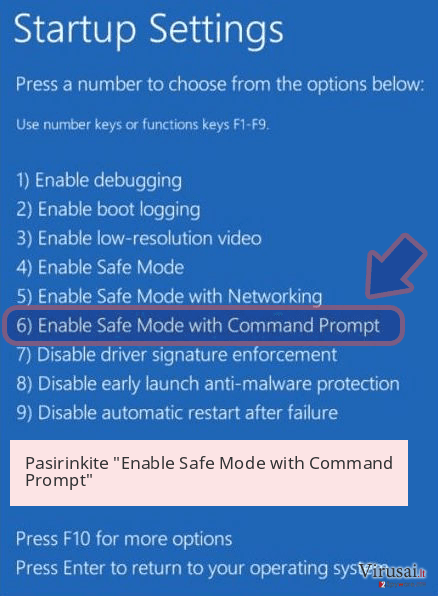

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

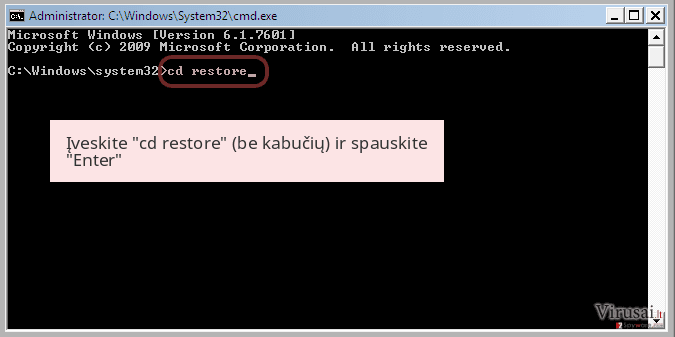

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

-

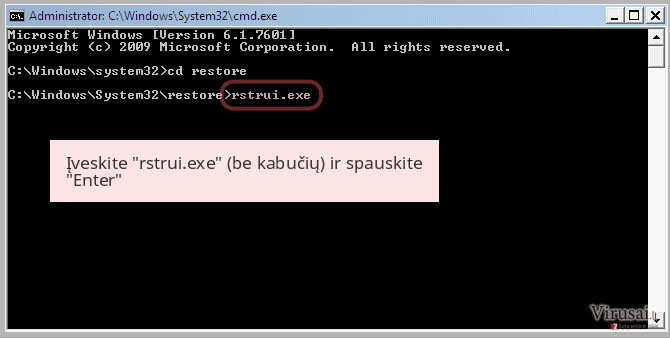

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

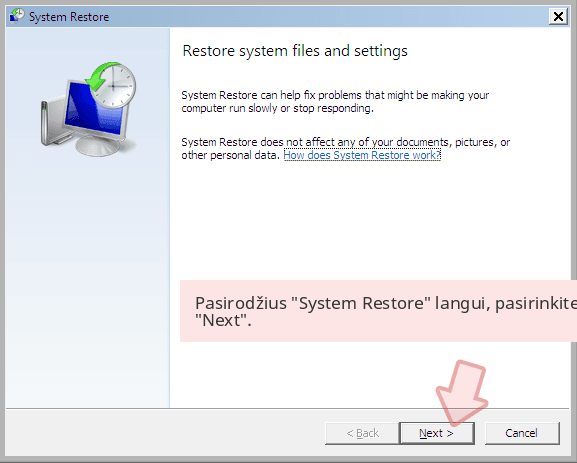

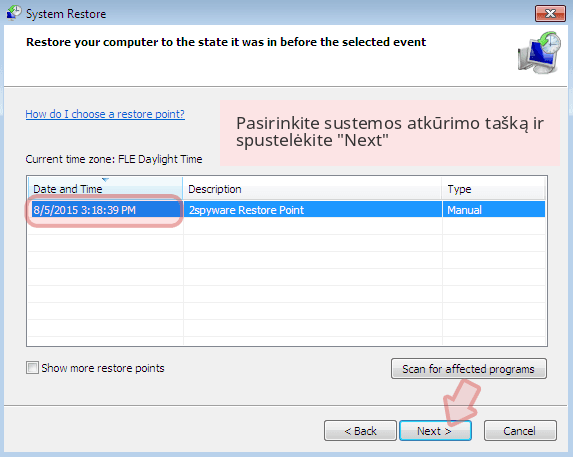

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš Thor pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

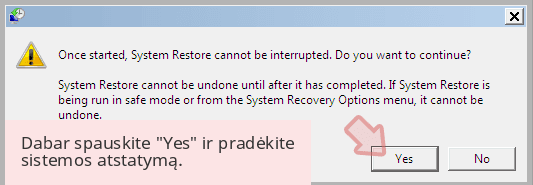

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Svarbu. Kaip atkurti duomenis?

Instrukcijos, pateiktos aukščiau, yra skirtos padėti jums ištrinti Thor. Tam, jog atkurtumėte savo failus, rekomenduojame sekti virusai.lt ekspertų paruoštas instrukcijas.Pašalinę virusą, galite atkurti pažeistus failus iš atsarginių duomenų kopijų. Jums reikia prijungti išorinę laikmeną, kurioje saugote failus, ir juos perkelti į kompiuterį. Jeigu atsarginių kopijų neturite, pamėginti atkurti duomenis alternatyviais duomenų atkūrimo būdais:

Jei Thor užšifravo jūsų asmeninius failus, galite pabandyti juos atkurti šiais būdais:

Duomenų atkūrimas su Data Recovery Pro

Data Recovery Pro įrankis gali padėti atkurti duomenis, kuriuos užšifravo Thor virusas. Norėdami pasinaudoti šiuo failų atkūrimo metodu, sekite žemiau pateiktus žingsnius:

- Parsisiųsti Data Recovery Pro;

- Įdiekite Data Recovery sekdami diegimo vedlio nurodymus;

- Atverkite programą bei paleiskite kompiuterio skenavimą tam, jog rastumėte failus, paveiktus Thor viruso;

- Atkurkite juos.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip Thor prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Neleiskite, kad vyriausybė jus šnipinėtų

Kadangi kyla vis daugiau diskusijų, susijusių su vartotojų duomenų rinkimu ir piliečių šnipinėjimu, turėtumėte atidžiau žvelgti į šią problemą ir išsiaiškinti, kokie šešėliniai informacijos rinkimo būdai gali būti naudojami renkant informaciją apie jus. Venkite bet kokio valdžios ar trečių šalių inicijuojamo infomacijos sekimo bei piliečių šnipinėjimo internete – naršykite anonimiškai.

Naudodamiesi Private Internet Access VPN programa, galėsite mėgautis saugiu naršymu internete ir sumažinsite įsilaužimo į sistemą riziką iki minimumo. Ši programa, sukurianti virtualų privatųjį tinklą, suteiks prieigą prie reikiamų duomenų be jokių turinio apribojimų ir galimybių jus šnipinėti.

Kontroliuokite valdžios bei kitų trečiųjų šalių prieigą prie jūsų duomenų ir užtikrinkite saugų naršymą internetu. Net jeigu jūs ir neužsiimate nelegalia veikla patys ir pasitinkite pasirinktu interneto teikėju, rekomenduojame būti atsargiems dėl savo pačių saugumo. Rekomenduojame imtis papildomų atsargumo priemonių ir pradėti naudoti VPN programa.

Atkurkite failus, kuriuos sugadino pavojingas virusas

Nepaisant to, kad yra įvairių aplinkybių dėl kurių sistemoje esantys duomenys gali pradingti, įskaitant ir netyčinį pašalinimą, dažniausia priežastis, kodėl žmonės netenka nuotraukų, dokumentų, vaizdo įrašų bei kitų svarbių duomenų – tai kenkėjiškos programonės įrangos įsirašymas.

Potencialiai nepageidaujamos programos gali pašalinti kai kuriuos failus bei neleisti veikti programinei įrangai. Vis dėlto, didesnę grėsmę kelia pavojingi virusai. „Ransomware“ tipo virusai koncentuojasi į duomenų šifravimą ir vartotojų prieigos prie duomenų ribojimą, todėl įsirašius tokį virusą į kompiuterį galite visam laikui prarasti asmeninius duomenis. Ypač jei nepasveriate kaip svarbu daryti failų kopijas.

Užkoduotų failų atrakinimo galimybės yra labai ribotos, tačiau kai kurios programos turi duomenų atkūrimo funkciją. Kai kuriais atvejais Data Recovery Pro programa gali padėti atkurti bent dalį duomenų, kuriuos užrakino failus koduojantis virusas ar kita kenkėjiška programa.