Vortex viruso šalinimas (Pašalinimo vadovas) - Kov 2017 atnaujinimas

Vortex viruso pašalinimas

Kas yra Vortex virusas?

„Vortex“ virusas vis dar ieško naujų aukų

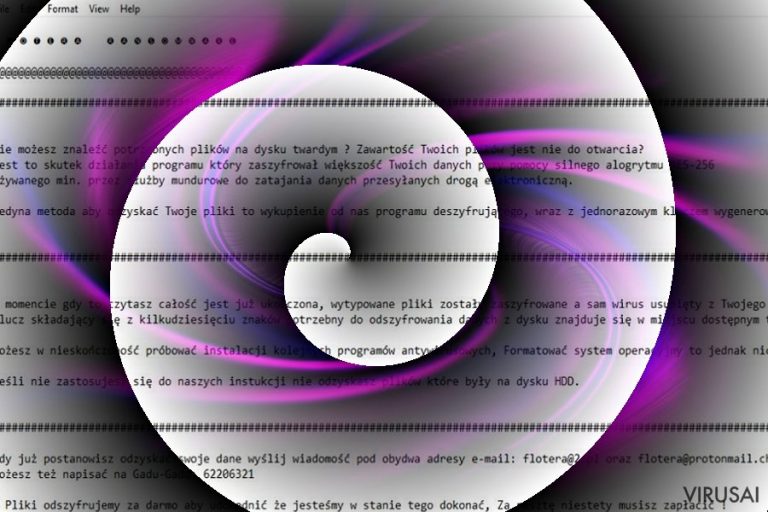

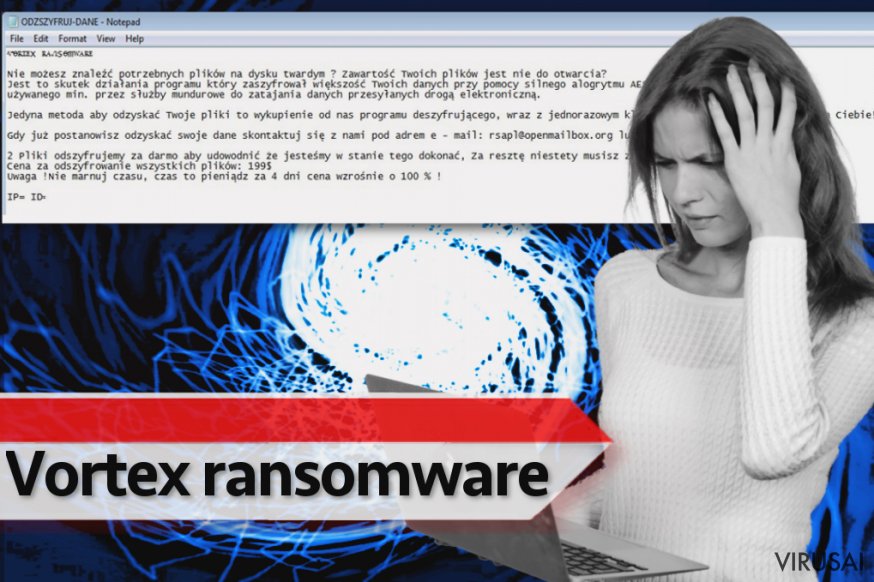

„Vortex“ virusas pasižymi ištobulintomis bei rafinuotomis techninėmis savybėmis. Jį sukūrė galimai lenkų kilmės kompiuteriniai įsilaužėliai, nes pirmosios šio viruso, Polski viruso, versijos išpirkos pranešimas buvo pateiktas lenkų kalba bei išplatintas rytų Europoje.

Naudodamas AES-256 šifruotės sistemą, virusas geba užkoduoti daugybę įvairių failų per trumpą laiką. Sethcardoza[.]com/api/rest/tools/random_password_generator/length:40/complexity:alphaNumeric tinklalapyje sugeneruojamas 40 ženklų slaptažodis.

Virusas prideda .aes failo plėtinį prie kiekvieno užkoduoto failo. „Vortex“ failus užkoduojantis užkratas geba užšifruoti failus keliuose vietiniuose diskuose, tačiau vengia paveikti sisteminių failų aplankalus, tam, kad palaikytų sistemos veiklą. ODZSZYFRUJ-DANE (lenk. Duomenų atkodavimo informacija) pateikiamos instrukcijos, kaip atšifruoti failus. Kitaip nei Spora virusas, šis užkratas nesukuria įmantrių .html išpirkos pranešimų versijų.

Kalbant apie išpirkos dydį, „Vortex“ viruso kūrėjai nepasižymi kuklumu – 299 doleriai arba 277 EUR prašoma mainais už duomenis. Paveiktiems vartotojams siūloma įsigyti specialiąją duomenis atkoduojančią programą. Iškilus netikslumams, aukos turėtų kreiptis [email protected] bei [email protected] nurodytais adresais. Anot pranešimo, duomenis galima atgauti per keturias dienas.

Pasibaigus šiam laikotarpiui, išpirkos suma padidės dvigubai. Nerekomenduotina vykdyti šiuos nurodymus, kadangi tai nepadidina tikimybės atgauti visus užkoduotus duomenis. Net jeigu sumokėsite išpirką bei įsidiekite įsilaužėlių siūlomą programą, tikėtina, kad ateityje ransomware tipo virusai dažniau užgrobs jūsų kompiuterį.

Vietoj to siūlome pradėti „Vortex“ šalinimo procedūrą, FortectIntego ar Malwarebytes padės jums tai padaryti. Itin svarbu pašalinti visas vykdomąsias rinkmenas bei kitus susijusius failus tam, kad užkratas neužkrėstų kompiuterio ateityje. Platesnę informaciją apie ransomware tipo virusus rasite „Virusai“ skyrelyje. Atkreipkite dėmesį, kad jau yra sukurta speciali programa, padėsianti atkoduoti „Vortex“ užkoduotus duomenis. Platesnė informacija pateikta puslapio apačioje.

Virusas pasirodė nauju „Flotera“ pavadinimu

Ne už ilgo po pirmosios versijos pasirodymo, užkrato kūrėjai išleido patobulintą versiją pavadinę ją „Flotera“ virusu. Nors naujoji atmaina mažai skiriasi savo techninėmis savybėmis, akį pritraukė išskirtinis šrifto dizainas. Kūrėjai nepakeitė viruso išpirkos pranešimo tipo. !!!-ODZYSKAJ-DANE-!!!.txt faile aukoms pateikiama detalesnė informacija apie užkoduotų duomenų susigrąžinimą.

Matyti, kad nusikaltėliai mėto pėdsakus pakeisdami naudojamų e. pašto domenus. Flotera viruso pranešime yra pateikiami du – [email protected] ir [email protected] – adresai. Kaip ir ankstesnė versija, užkratas prideda .aes failo plėtinį prie failų.

Atkreipkite dėmesį, kad užkratas plinta per MenadzerDzwiekuHD2.exe arba AESxWin.exe vykdomąsias rinkmenas. Įdomu, tai kad kai kurios antivirusinės programos aptinka šį virusą kaip Generic.Ransom.Spora.D6BE06B8 trojaną, kuris galimai susijęs sus tikruoju Spora užkratu.

Kita išskirtina, bet gan šypseną kelianti savybė – virusų specialistai rado užkoduotus lenkų hip hop muzikos grupių bei dainininkų vardus viruso programiniame kode.

Užkrato plitimo būdai

Nors kiti failo užkoduojantys virusai dažniausiai plinta per reklaminius laiškus, tačiau „Vortex“ plitimo ypatumai skiriasi nuo paplitusių būdų. Spėjama, kad virusas užkrečia tik tuos kompiuterius, kuriuose anksčiau buvo aptiktas nuotolinio valdymo RAT trojanas.

Aptikus šios infekcijos pėdsakų sistemoje, įsilaužėliai prisijungia prie įrenginio ir įrašo „Vortex“ virusą įprastu būdu. Įdomu, tai kad viruso kūrėjai naudoja jau esamą AES-256 kodą duomenis užkoduoti. Jei virusų kūrėjai aptinka šį raktą programiniame kode, IT specialistai gali sukurti nemokamą duomenis iššifruojančią programą.

Tam, kad sumažintumėte trojanų bei panašių virusų riziką, įsidiekite antišnipinėjimo programą. Ji taip pat pravers šalinant sudėtingus virtualiuosius užkratus.

Kaip patikimai pašalinti „Vortex“ virusą?

Jei aptikote !!!-ODZYSKAJ-DANE-!!!.TXT failą ar kitus su „Vortex“ virusu susijusius failus, nedelsiant pradėkite užkrato šalinimo procedūrą. Pradėkite išsamų sistemos skanavimą su FortectIntego ar Malwarebytes. Jei negalite paleisti programos, žemiau pateiktos instrukcijos padės atgauti prieigą prie kompiuterio funkcijų. Keli iš rekomenduotinų duomenų atgavimo būdų yra pateikti apačioje. Jau yra sukurta duomenų atkodavimo programa. Susisiekite su IT ekspertu Maiklu Džilespi (Michael Gillespie).

Rankinis Vortex viruso pašalinimas

Rankinis Vortex pašalinimas saugiajame režime

Įjunkite kompiuterį Saugos rėžime tam, kad tinkamai pašalintumėte virusą. Jei niekada neteko naudotis šia funkcija, instrukcijos jums padės taip padaryti.

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

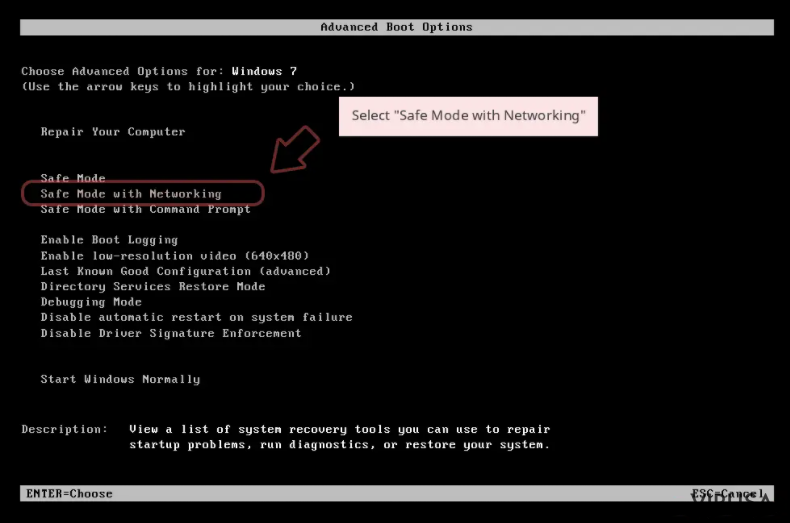

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

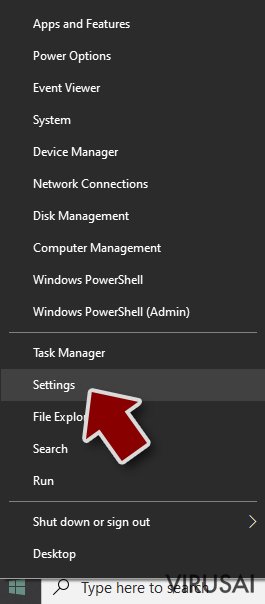

Windows 10 / Windows 8

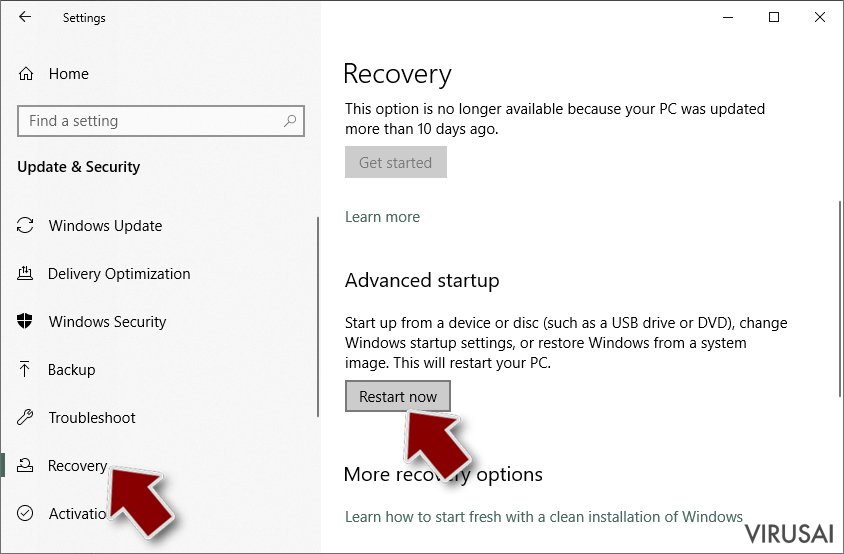

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

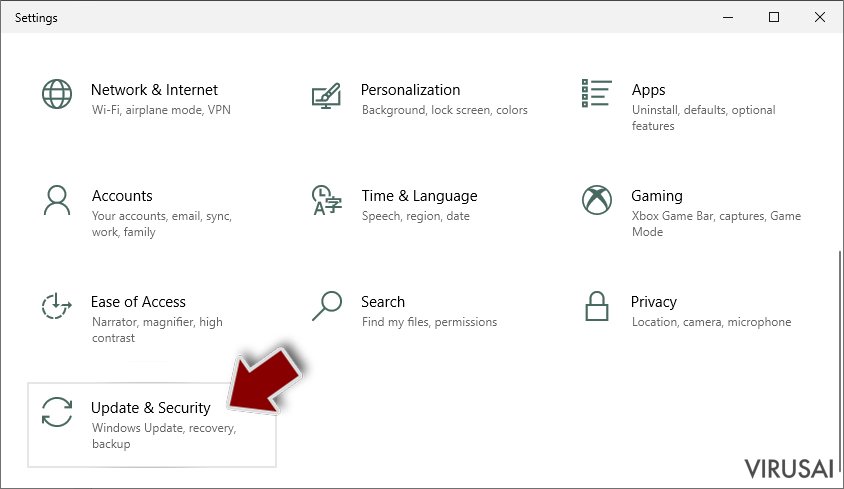

- Slinkite žemyn, kad pasirinktumėte Update & Security.

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

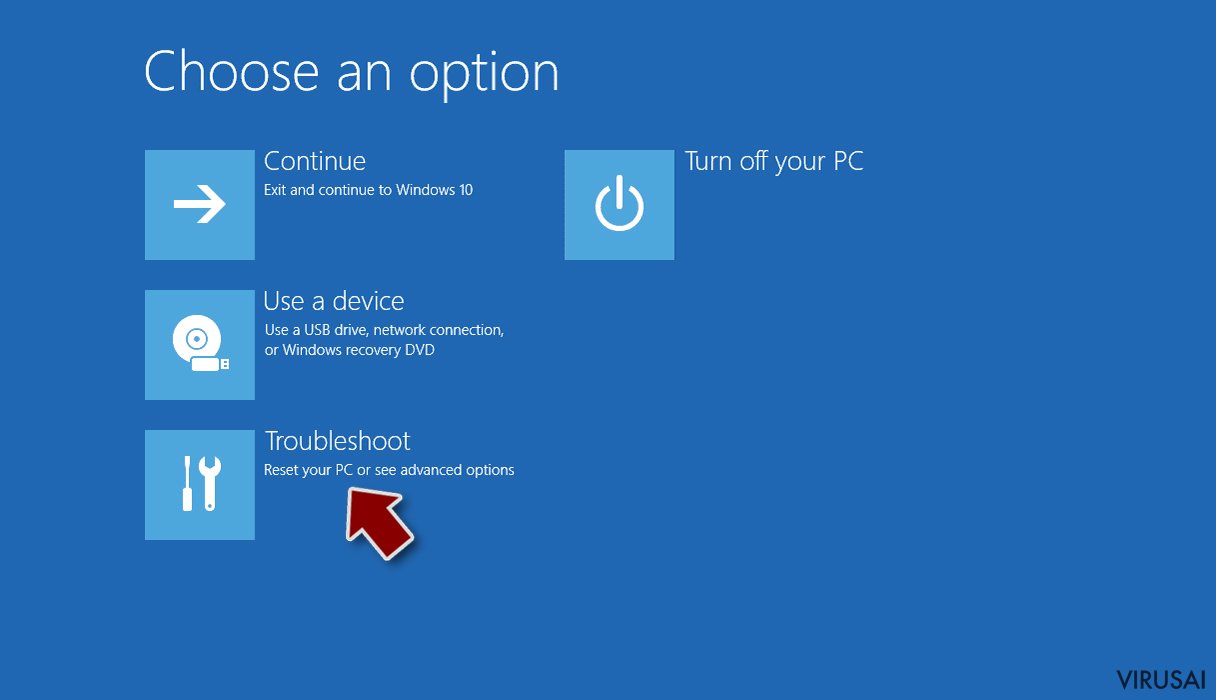

- Pasirinkite Troubleshoot.

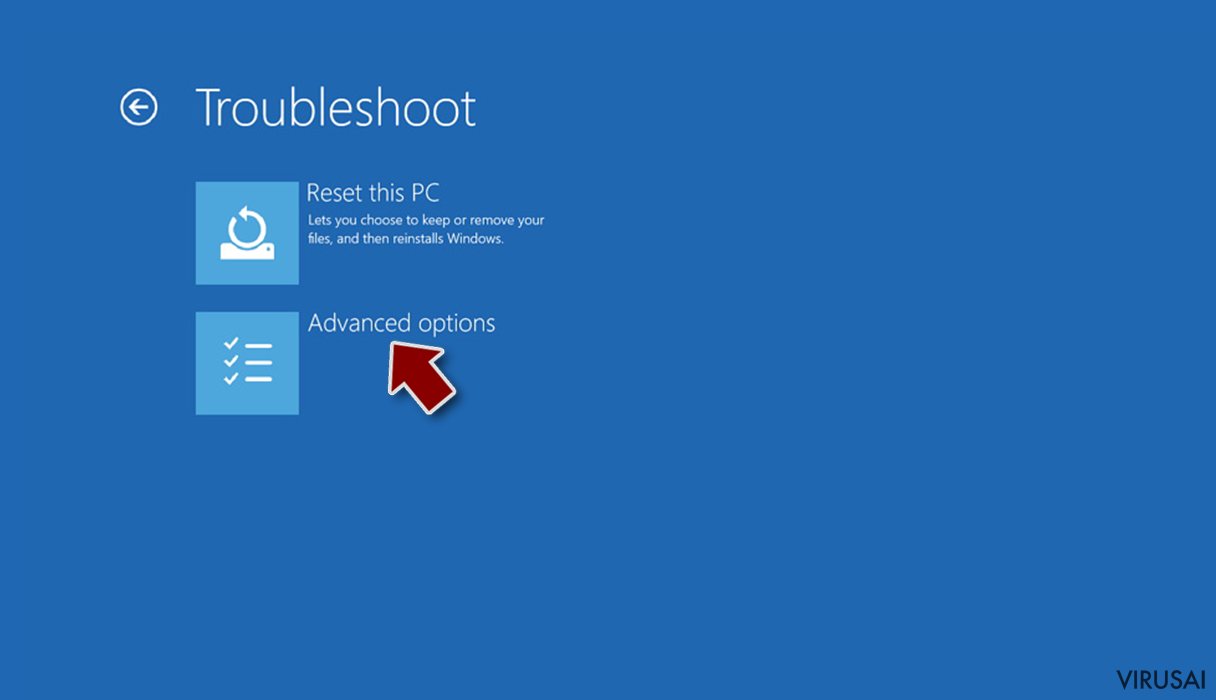

- Eikite į Advanced options.

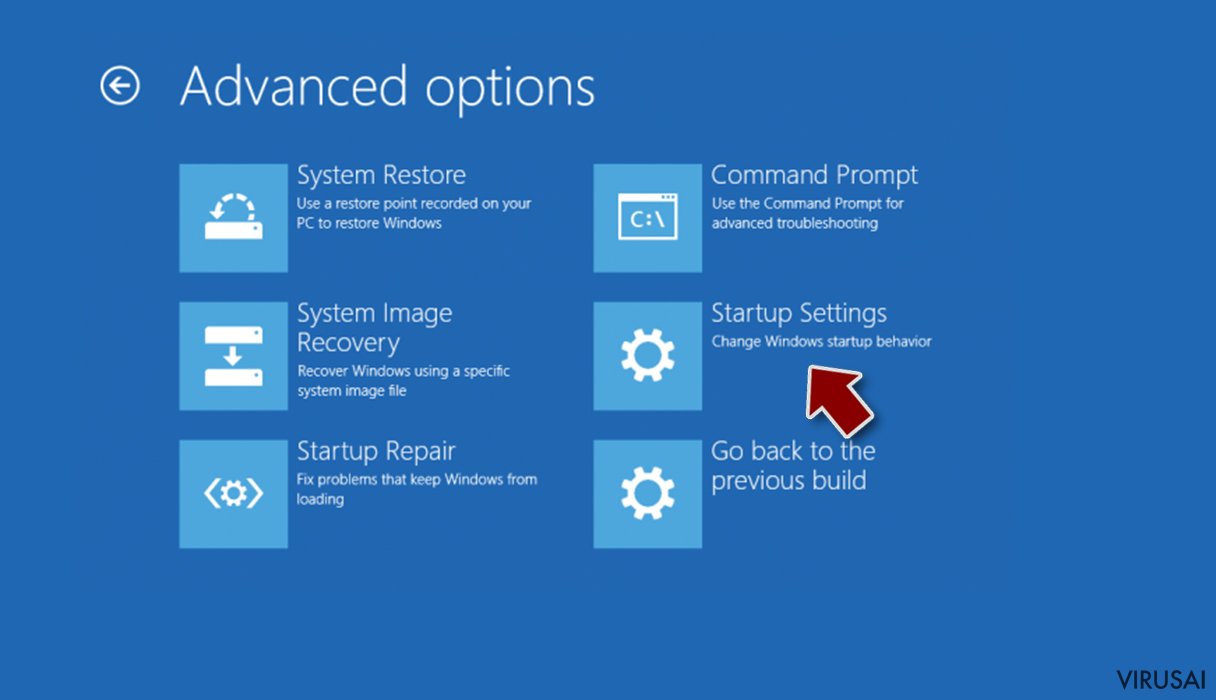

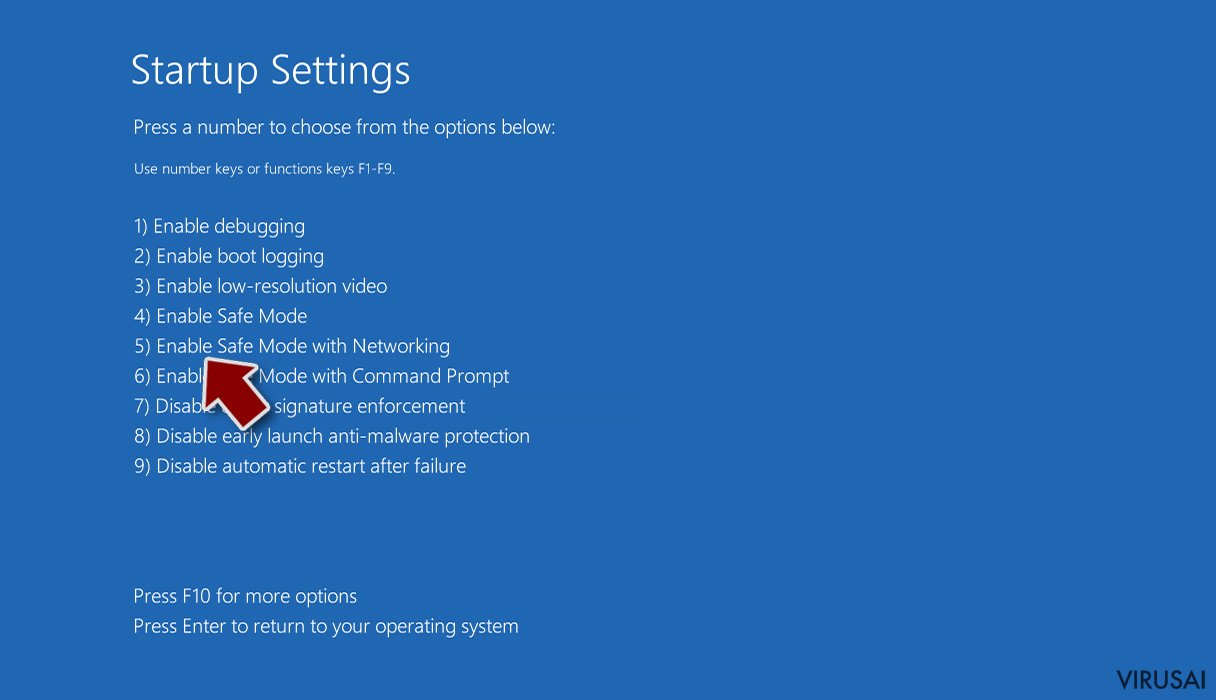

- Pasirinkite Startup Settings.

- Paspauskite Restart.

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

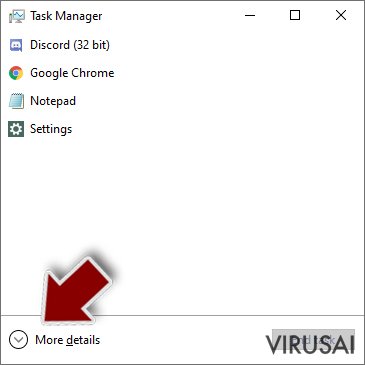

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

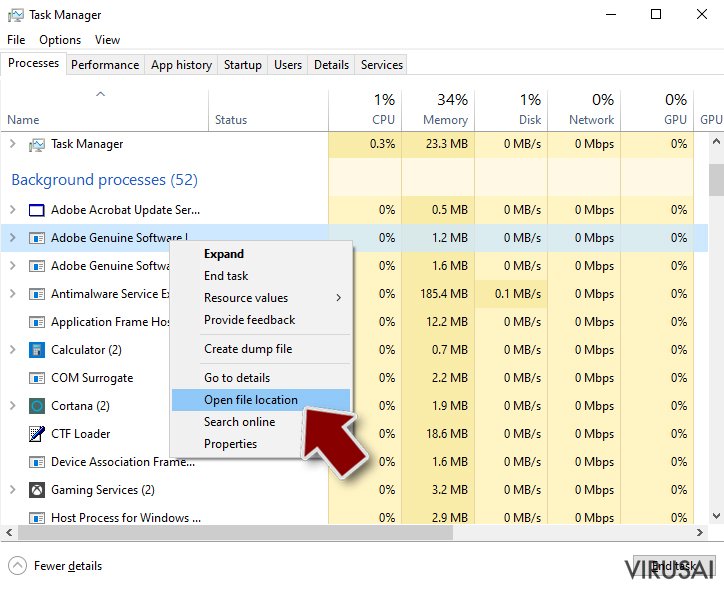

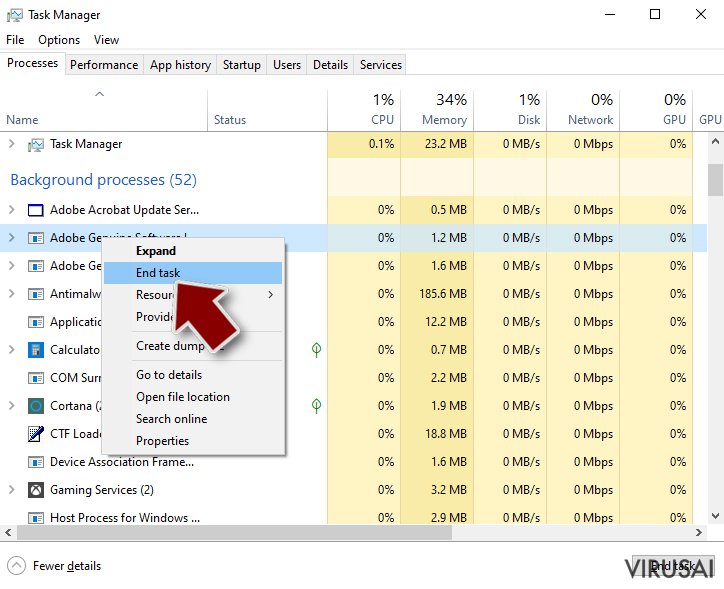

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

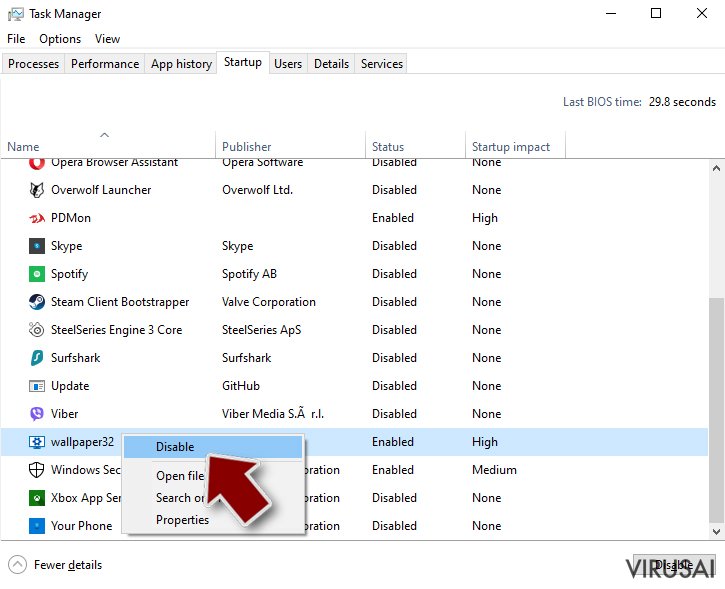

3 žingsnis. Patikrinkite programos paleidimą

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

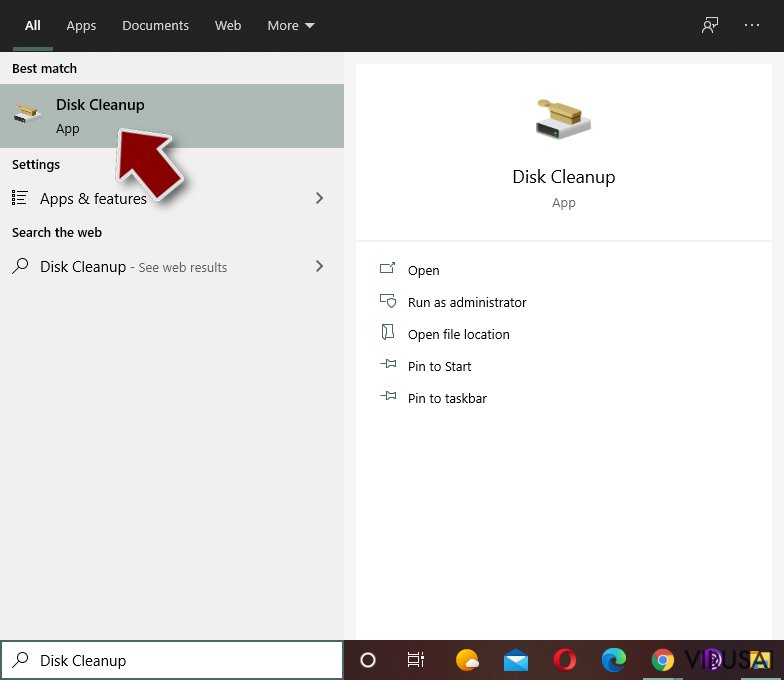

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

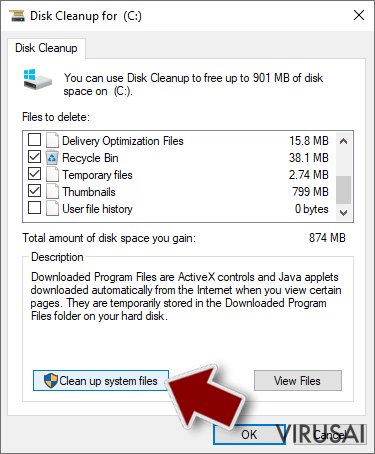

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti Vortex naudojant System Restore

-

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

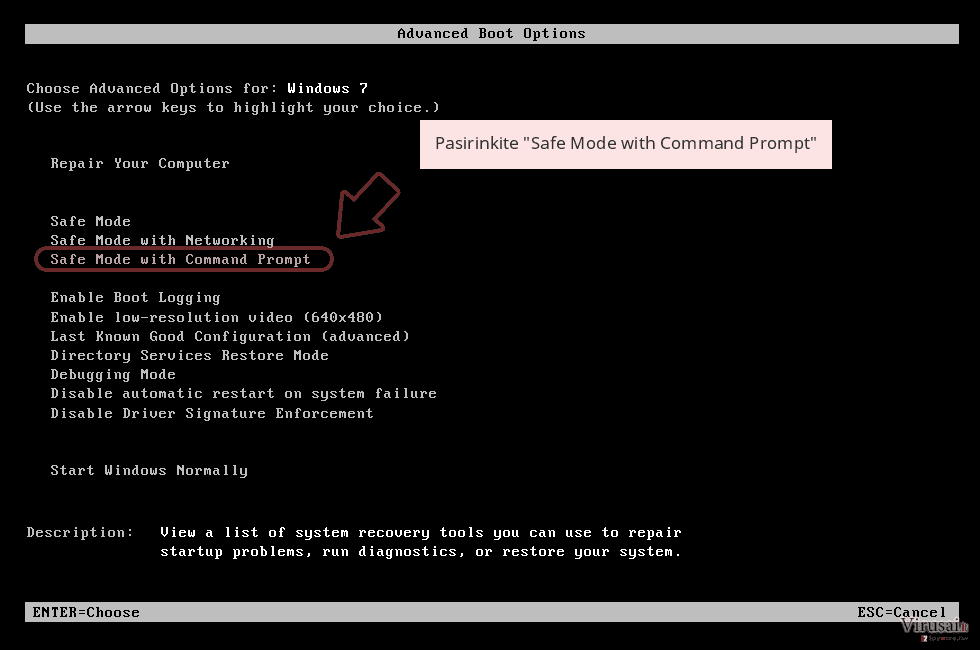

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

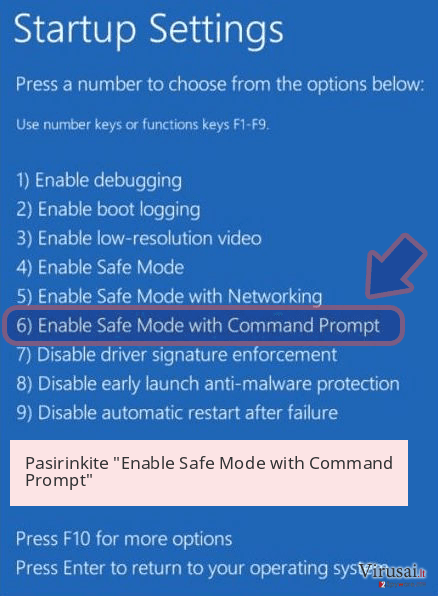

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

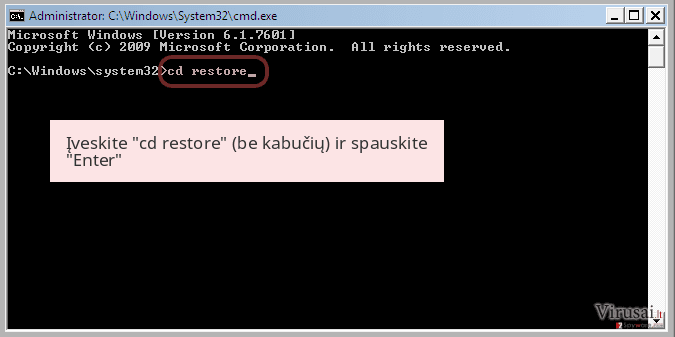

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

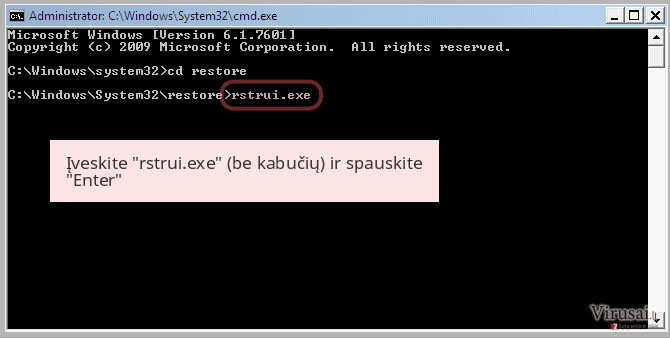

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

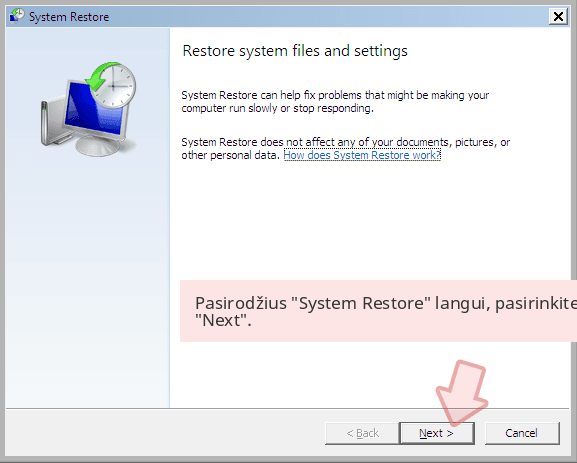

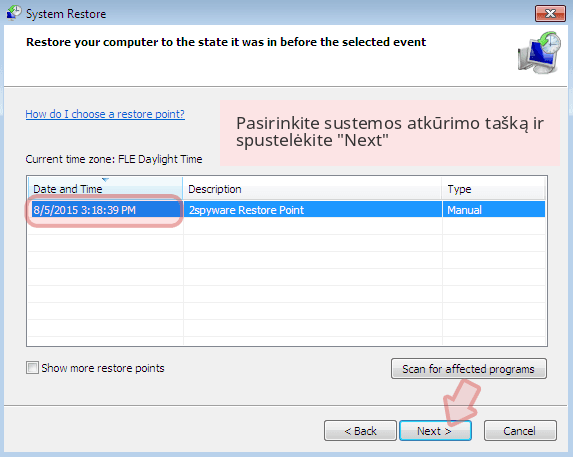

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš Vortex pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

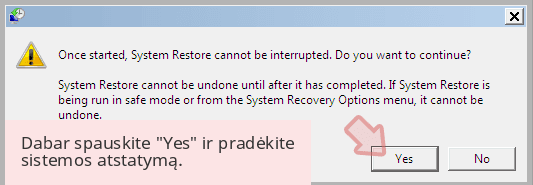

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Svarbu. Kaip atkurti duomenis?

Instrukcijos, pateiktos aukščiau, yra skirtos padėti jums ištrinti Vortex. Tam, jog atkurtumėte savo failus, rekomenduojame sekti virusai.lt ekspertų paruoštas instrukcijas.Deja, retas vartotojas žino, kad pažeistus ar ištrintus duomenis galima atkurti atsarginių kopijų pagalba. Jos ypač praverčia ransomware virusui užkodavus failus.

Jei Vortex užšifravo jūsų asmeninius failus, galite pabandyti juos atkurti šiais būdais:

Pasinaudokite Data Recovery Pro privalumais

Ši programa – tai vienas iš alternatyvų atkurti failus, jei neturite susikūrę atsarginių kopijų.

- Parsisiųsti Data Recovery Pro;

- Įdiekite Data Recovery sekdami diegimo vedlio nurodymus;

- Atverkite programą bei paleiskite kompiuterio skenavimą tam, jog rastumėte failus, paveiktus Vortex viruso;

- Atkurkite juos.

Kaip veikia Shadow Explorer?

Ši programa atkuria užkoduotus ar pažeistus failus atsarginių kopijų pagalba.

- Parsisiųskite Shadow Explorer (http://shadowexplorer.com/);

- Sekdami Shadow Explorer diegimo vedlio nurodymus, įrašykite šią programą į savo kompiuterį;

- Paleiskite programą ir atverkite viršutiniame kairiajame kampe esantį išskleidžiamąjį meniu. Peržiūrėkite, kokių aplankų ten yra;

- Dešiniuoju pelės klavišu paspauskite ant aplanko, kurį norite atkurti, ir spauskite “Export”. Taip pat galite nurodyti, kur norite jį išsaugoti.

„Vortex“ atkodavimo programa

Tam, kad atkoduotumėte „Vortex“ viruso užkoduotus failus, susisiekite su kompiuterinių virusų tyrėju Maiklu Džilespie.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip Vortex prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Saugiai prisijunkite prie savo interneto svetainės, kad ir kur bebūtumėte

Bedirbant su tinklaraščiu, interneto svetaine ar kitu projektu, kurį turite nuolat prižiūrėti, jums gali tekti prisijungti prie serverio ir turinio valdymo sistemos kur kas dažniau nei įprasta. Bene geriausias sprendimas kuriant saugesnį tinklą – statinis/pastovus IP adresas.

Jeigu nustatysite prie jūsų įrenginio pririštą statinį IP adresą, palengvinsite serverio ar tinklo valdytojo darbą, kurie kontroliuoja prisijungimus ir veiklą. Be to, būtent taip išvengsite kai kurių autentifikavimo keblumų ir galėsite naudotis savo banko sąskaitomis nuotoliniu būdu, nesukeldami įtarimo su kiekvienu prisijungimu, kai būsite kitoje vietoje.

Tokie VPN programinės įrangos tiekėjai kaip Private Internet Access gali jums padėti, jei norite kontroliuoti savo internetinę reputaciją ir lengvai valdyti projektus, kad ir kokioje pasaulio vietoje bebūtumėte. Geriau neleisti prie jūsų svetainės prisijungti iš skirtingų IP adresų.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.