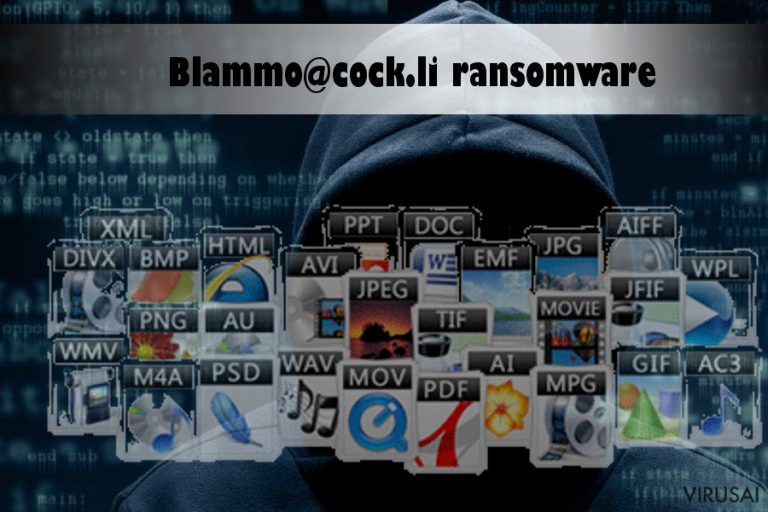

[email protected] viruso šalinimas (Pašalinimo vadovas) - Kov 2018 atnaujinimas

[email protected] viruso pašalinimas

Kas yra [email protected] virusas?

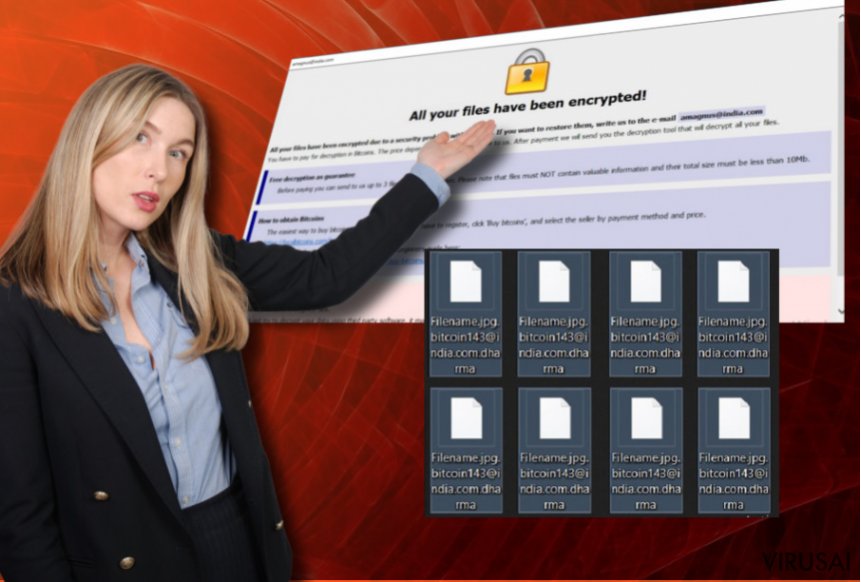

[email protected] virusas yra naujausia Arrow ransomware atmaina

[email protected] yra failus šifruojantis virusas ir glaudžiai susijęs su Arrow ir Dharma ransomware tipo infekcijomis. IT ekspertai pastebėjo šią kenkėjišką programą, plintančią apgaulingais elektroniniais laiškais jau 2018 metų pradžioje. Virusas atlieka pavojingus pakeitimus kompiuteryje ir pradeda koduoti svarbiausius duomenis, patalpintus kompiuteryje naudojant AES algoritmą. Kiekvienas užrakintas failas yra pažymimas vienu iš čia įvardintų failų plėtiniu:

- .id-{id}.[[email protected]].arrow

- .id-{id}.[[email protected]].arrow

- .id-{id}.[[email protected]].arrow

- .id-{id}.[[email protected]].arrow

[email protected] virusas kaip ir dauguma šiuolaikinių ransomware tipo infekcijų pašalina failų kopijas (angl. Shadow Volume Copies) siekiant padidinti kenkėjiškos programos paliekamą žalą. Tokiu būdu daugiau vartotojų sutinka sumokėti reikalaujamą išpirką viruso kūrėjams.

| Pavadinimas | [email protected] virusas |

|---|---|

| Pirminė versija | Arrow ransomware |

| Šeima | Dharma ransomware |

| Pavojaus lygis | Labai aukštas |

| Platinimas | Pasiekia kompiuterį per užkrėstus elektroninių laiškų priedus ar apgaulingus programų atnaujinimus |

| Šifravimo algoritmas | AES |

| Aptikimo data | 2018 m. kovo 7 d. |

| Pateikti elektroniniai adresai | Nusikaltėliai skatina susiekti elektroninu paštu [email protected] arba [email protected] adresu |

| Pašalinimo metodas | Galite išinstaliuoti [email protected] virusą su patikima antivirusine. Siūlome naudoti FortectIntego |

Ekspertai įspėja, kad [email protected] ransomware gali užkoduoti šiuos failų tipus:

.deskthemepack, .sdf, .tar, .tax2014, .tax2015, .vcf, .xml, .aif, .dll, .dmp, .drv, .icns, .ico, .lnk, .sys, .cfg, .3ds, .max, .obj, .r.bmp, .dds, .gif, .jpg, .crx, .plugin, .fnt, .fon, .otf, .ttf, .cab, .cpl, .cur, .iff, .3gp, .asf, .avi, .flv, .m4v, .mov, .mp4, .mpg, .rm, .srt, .swf, .vob, .wmv, .3d, .3dm, .m3u, .m4a, .mid, .mp3, .mpa, .wav, .wma, .3g2, .png, .psd, .pspimage, .tga, .thm, .tif, .tiff, .yuv, .com, .exe, .gadget, .jar, .pif, .wsf, .dem, .gam, .svg, .indd, .pct, .pdf, .xlr, .ai, .eps, .ps, .bin, .cue, .dmg, .iso, .mdf, .toast, .vcd, .db, .dbf, .mdb, .pdb, .sql, .apk, .app, .bat, .cgi, .xls, .xlsx, .accdb, .7z, .cbr, .deb, .gz, .pkg, .rar, .rpm, .sitx, .tar.gz, .zip, .zipx, .keychain, .pps, .ppt, .pptx, .ini, .prf, .hqx, .mim, .uue, .nes, .rom, .sav, .dwg, .dxf, .gpx, .kml, .kmz, .asp, .aspx, .cer, .cfm, .csr, .css, .htm, .html, .js, .jsp, .php, .rss, .xhtml, .doc, .docx, .log, .msg, .odt, .pages, .rtf, .tex, .txt, .wpd, .wps, .csv, .dat, .ged, .key.

Deja, tačiau failo plėtinys, kurį priskyrė [email protected] virusas negali būti tiesiog ištrintas. Vartotojas privalo panaudoti iššifravimo raktą norint atgauti informaciją. Nusikaltėliai tikina, jog jį galima gauti susisiekus [email protected] arba [email protected] elektroniniais adresais, kuriuose svarbu pateikti savo unikalų ID ir pervedus reikalaujamą išpirkos sumą.

Tačiau svarbu suprasti, jog nusikaltėliai nėra patikimi žmonės ir ne visuomet tęsi savo pažadus. Jei pakliūsite į hakerių pinkles, lengvai galite prarasti ne tik svarbią informaciją, bet ir ženklią pinigų sumą. Todėl siūlome atsisakyti bendradarbiavimo su kibernetiniais sukčiais ir pašalinti [email protected] virusą su FortectIntego.

SVARBU: Ši kenkėjiška programa priklauso Dharma virusų šeimai ir dalis jų jau turi paviešintus iššifravimo raktus. Jei [email protected] ransomware pašalinimas bus sėkmingas, galėsite pamėginti atkurti suniokotus failus su specialiomis ir nemokamomis programomis. Jų sąrašą rasite apačioje.

Kenkėjiški elektroniniai laiškai padeda platinti Dharma virusų šeimą

Šis ransomware tipo virusas yra nauja Arrow viruso atmaina. Abi kenkėjiškos programos priklauso Dharma virusų šeimai, kurie yra platinami užkrėstais elektroniniais laiškais visame pasaulyje. Dažniausiai viruso kodas yra įdiegiamas apgaulingame Microsoft Office, PDF arba ZIP failo dokumente ir patalpinamas elektroniniame laiške.

Dažniausiai laiškas suformatuojamas taip, kad vartotojas manytų, jog jį atsiuntė gerai žinoma kompanija ir jis yra saugus. Tokiu būdų kenkėjiškus laiškus hakeriai išsiunčia tarptautiniais kompiuterių tinklais ir laukia, kol vartotojų sistemos bus užkrėstos vos atvėrus failą. Tuomet išsigandę vartotojai perveda išpirkos pinigus ir motyvuoja nusikaltėlius tęsti savo veiklą.

Tačiau nėra sunku pastebėti apgaulę gautame laiške. Dažniausiai žinutės ateina iš nepatikimų elektroninių adresų, nors jie ir yra panašūs į gerai žinomų firmų adresus. Taip pat, daugumoje laiškų nusikaltėliai palieka rašybos ir gramatinių klaidų ir įnirtingai skatina atverti žinutės priedą.

Norėdami apsisaugoti nuo ransomware infekcijų, sekite žemiau pateiktus žingsnelius:

- Ištrinkite nepatikimus laiškus arba pažymėkite juos kaip brukalą;

- Neatverkite failų priedų iš nepažįstamų siuntėjų;

- Saugokitės apgaulingų programų atnaujinimų;

- Nespauskite ant reklaminių banerių ar aktyvių nuorodų;

- Įsitikinkite, jog naudojate patikimą antivirusinę, kuri jus apsaugos nuo kenkėjiškų programų.

Išmokite atsikratyti [email protected] virusu ir atgaukite savo duomenis

Ransomware virusai yra gerai žinomi ir pavojingi kenkėjai, kurie atlieka pakeitimus savo aukų kompiuterių sistemose ir užrakina svarbius duomenis. Svarbu suprasti, jog retas asmuo gauna iššifravimo raktą iš nusikaltėlių net ir sumokėjus išpirką. Todėl siūlome pašalinti [email protected] ransomware įsigijus antivirusinę. Mūsų IT specialistai rekomenduoja FortectIntego, SpyHunter 5Combo Cleaner ir Malwarebytes.

Taip pat, atminkite, jog [email protected] viruso pašalinimas yra labai sudėtingas ir jūs negalite to atlikti patys. Šios kenkėjiškos programos turi užslėptų failų, kuriais atsikratyti gali tik apsaugos sistema arba IT specialistas. Todėl prašome nemėginti atsikratyti šiuo virusu be kitų pagalbos.

Nepamiškite pasinaudoti apačioje pateiktomis programomis, kurios padės atgauti užrakintus duomenis, kai pašalinsite [email protected] virusą.

Rankinis [email protected] viruso pašalinimas

Rankinis [email protected] pašalinimas saugiajame režime

Ransomware virusas gali mėginti neleisti jums įdiegti apsaugos sistemos. Todėl sekite instrukcijas apačioje ir sužinokite kaip deaktyvuoti šią kenkėjišką programą.

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

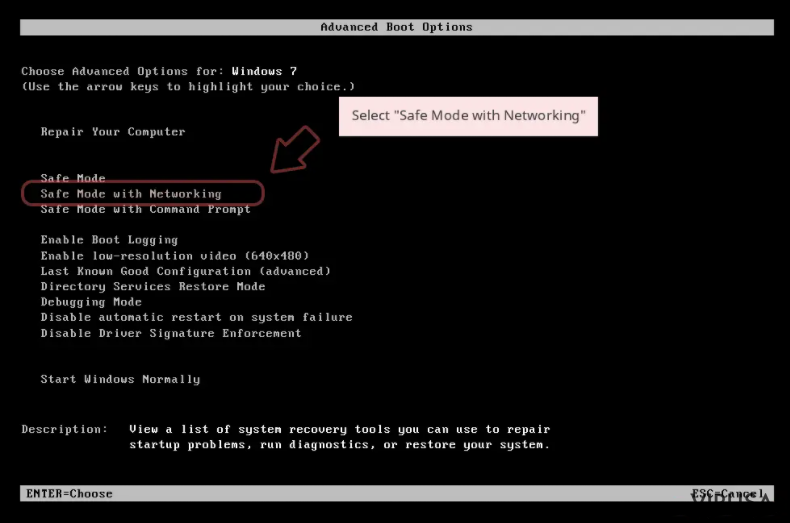

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

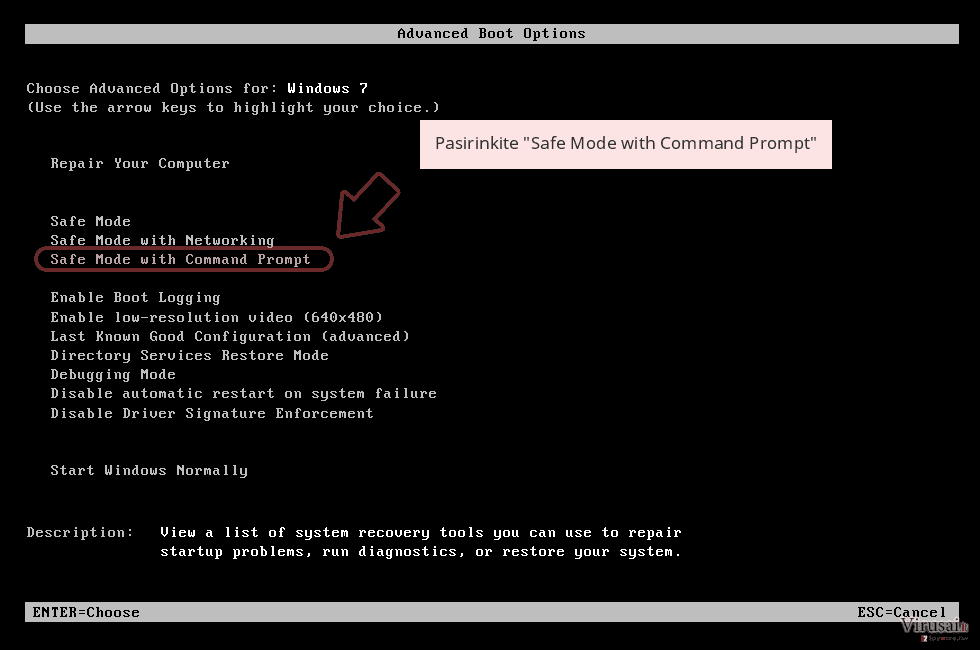

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

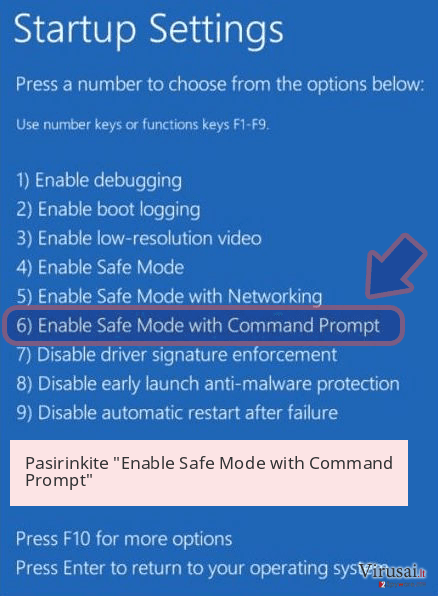

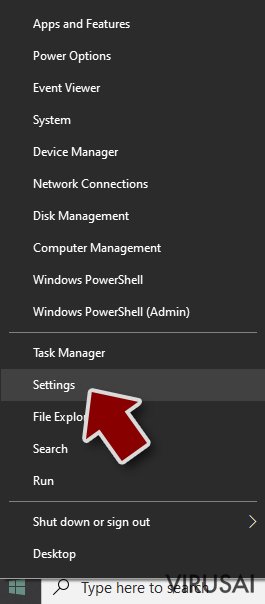

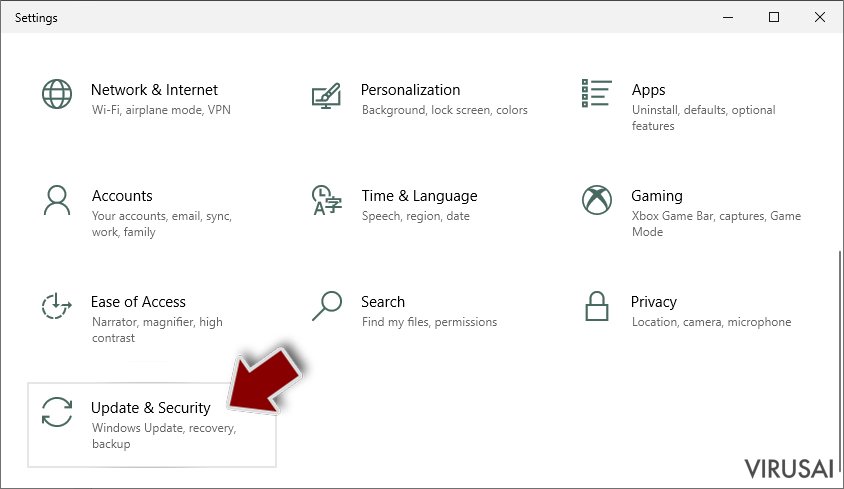

Windows 10 / Windows 8

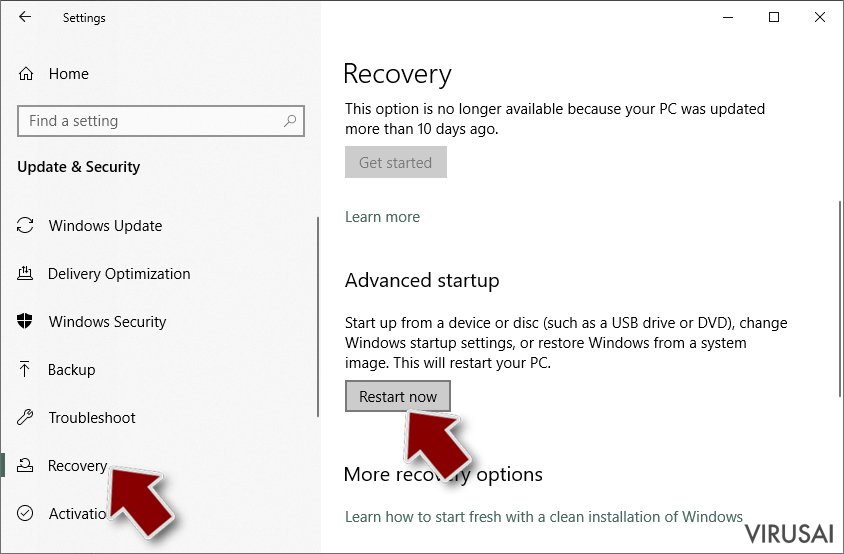

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

- Slinkite žemyn, kad pasirinktumėte Update & Security.

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

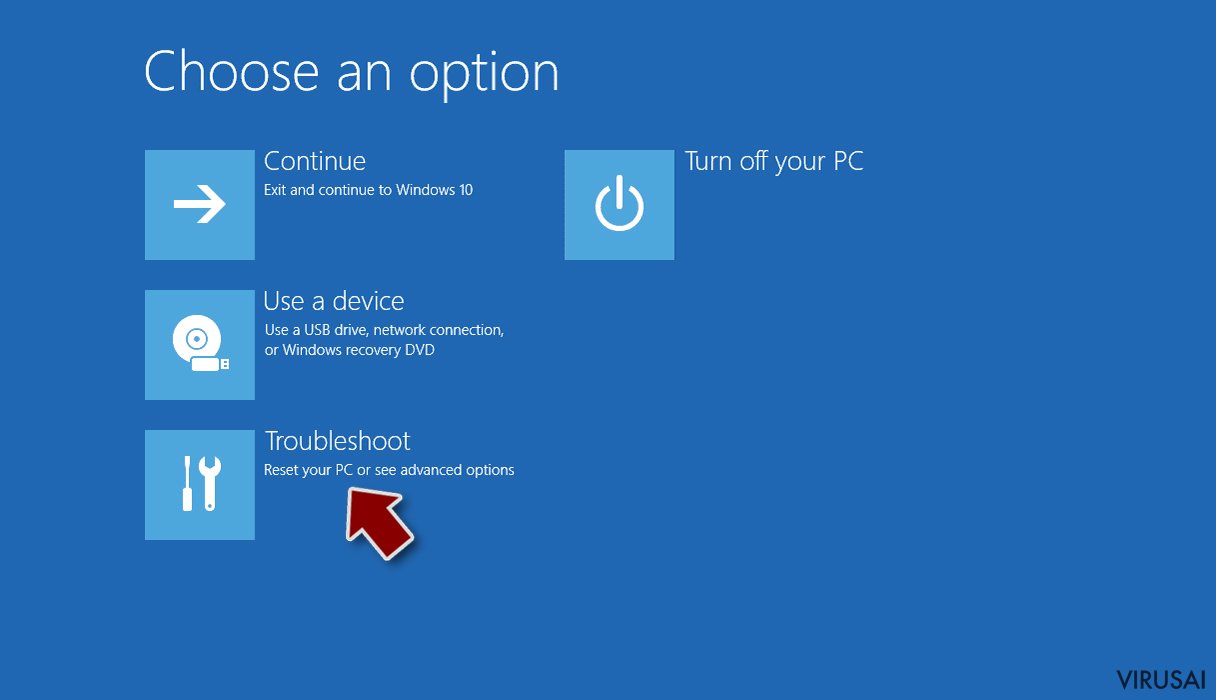

- Pasirinkite Troubleshoot.

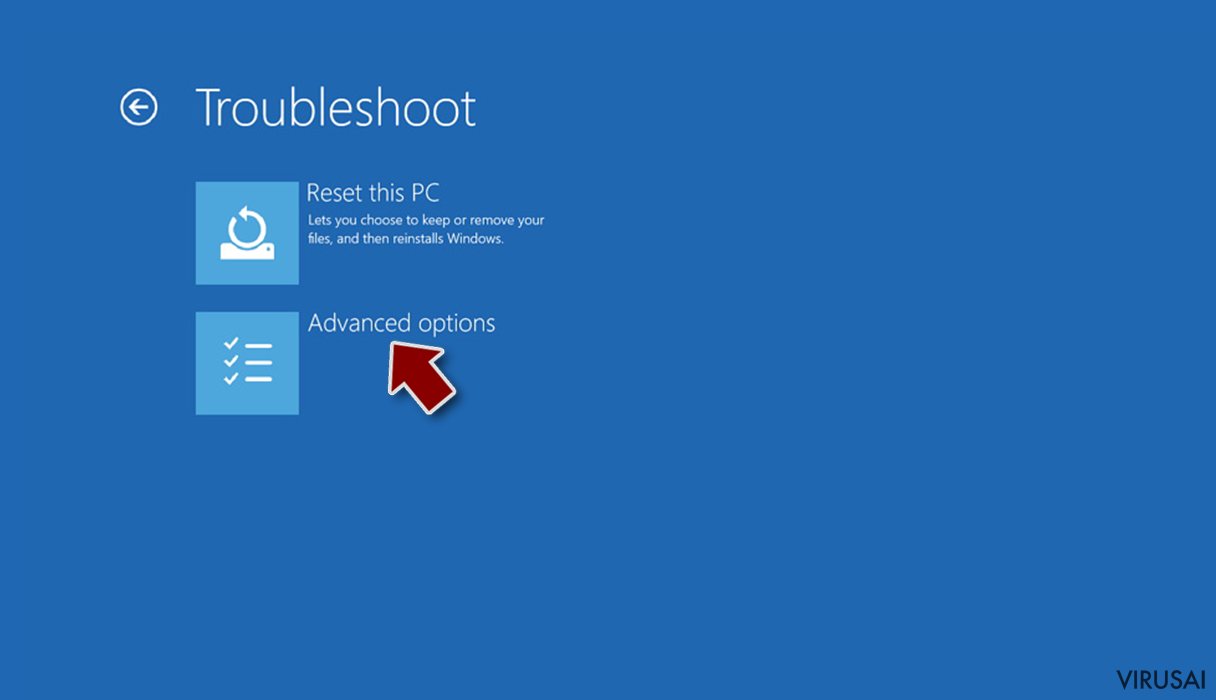

- Eikite į Advanced options.

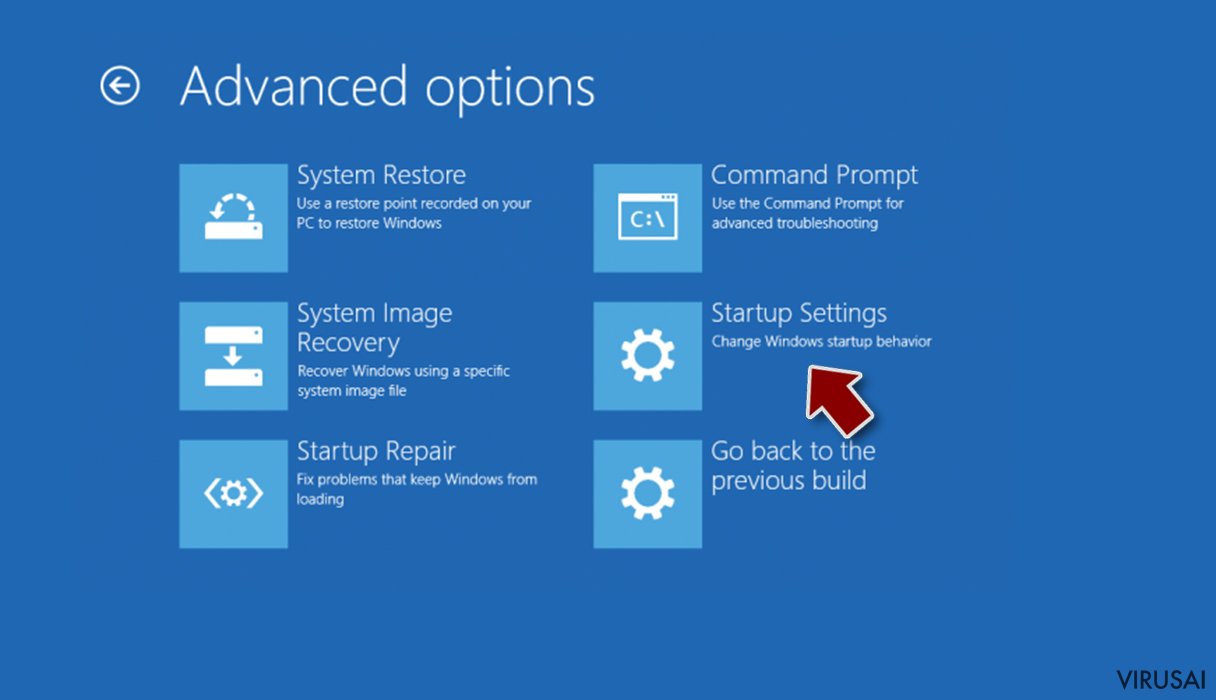

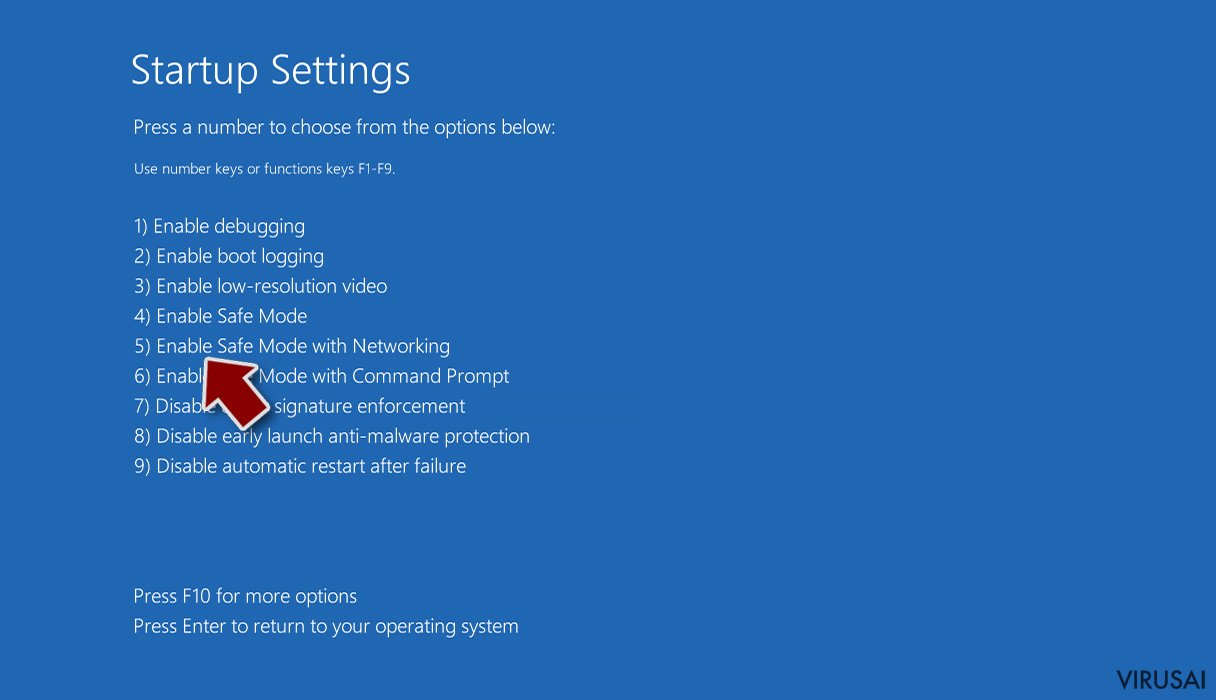

- Pasirinkite Startup Settings.

- Paspauskite Restart.

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

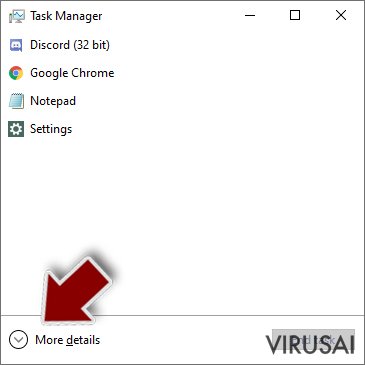

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

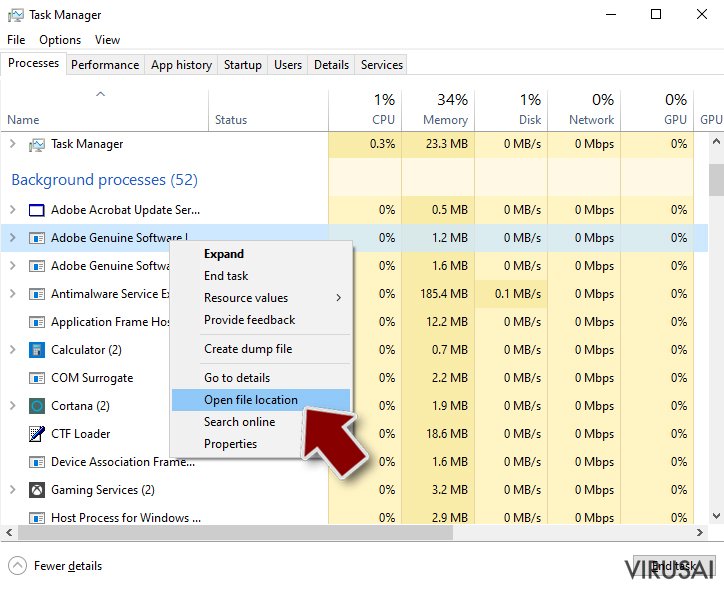

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

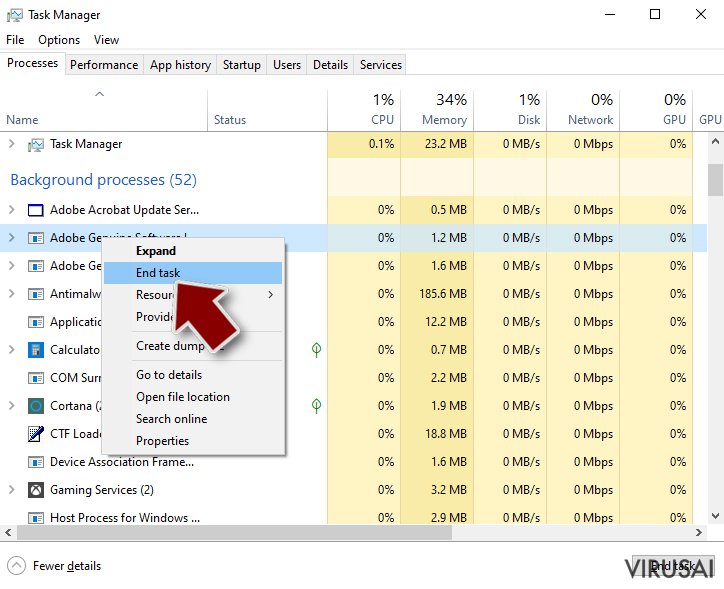

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

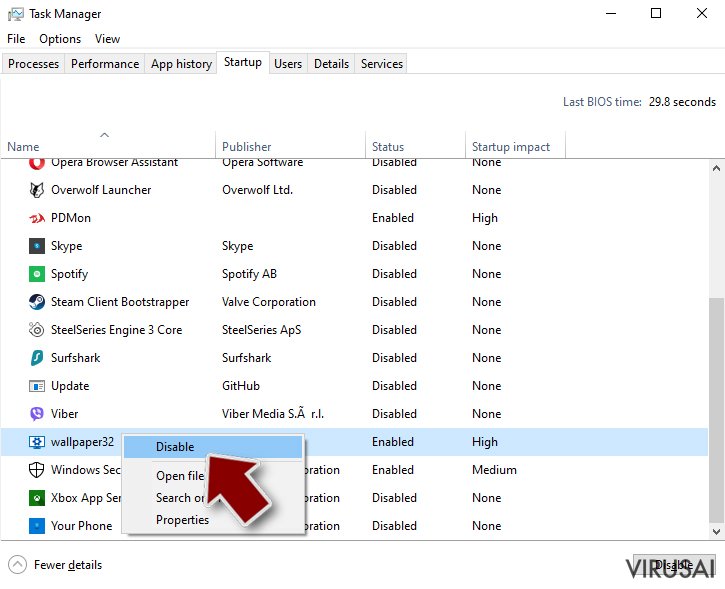

3 žingsnis. Patikrinkite programos paleidimą

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

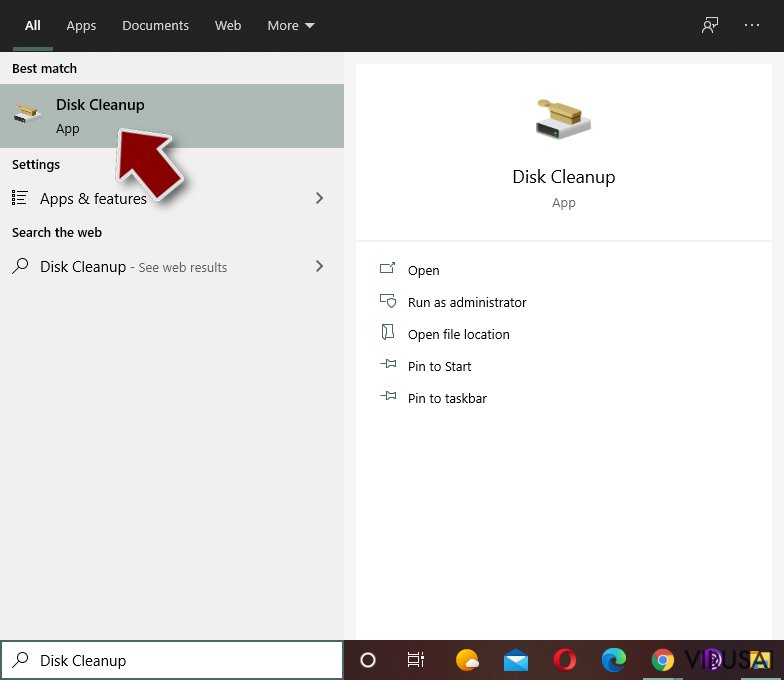

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

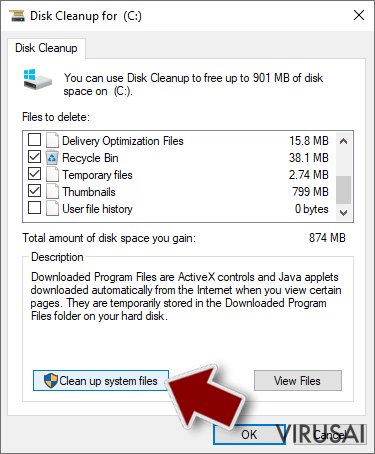

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

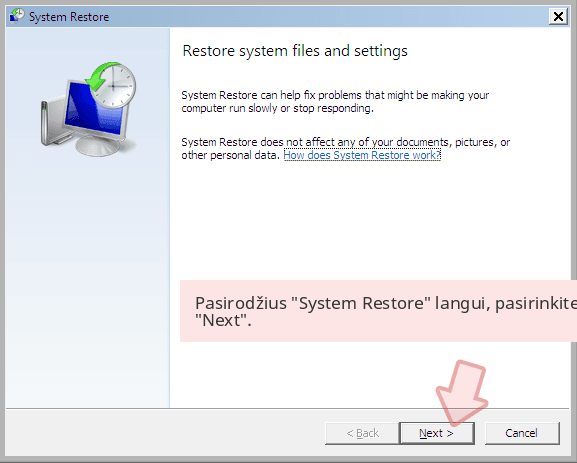

Kaip ištrinti [email protected] naudojant System Restore

Jei pirmas metodas nepadėjo, išmėginkite antrą [email protected] ransomware pašalinimo būdą:

-

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

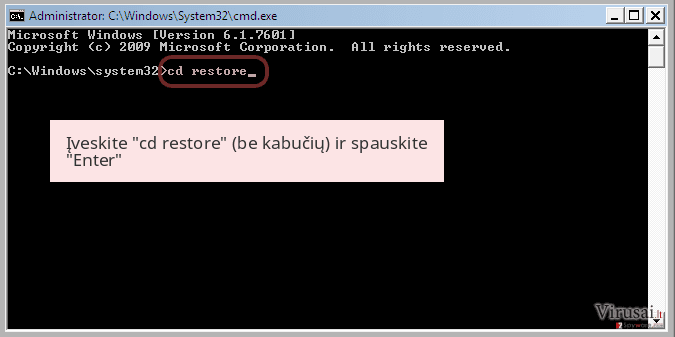

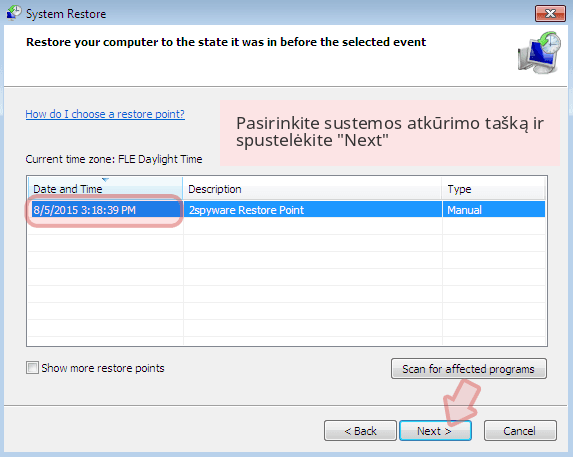

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

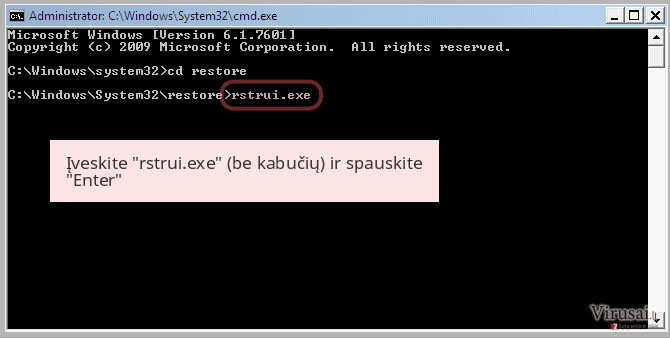

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš [email protected] pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

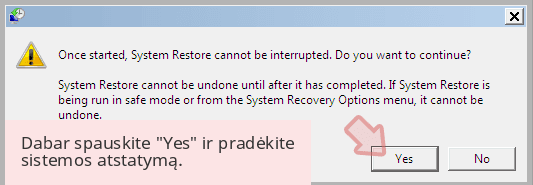

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Svarbu. Kaip atkurti duomenis?

Instrukcijos, pateiktos aukščiau, yra skirtos padėti jums ištrinti [email protected]. Tam, jog atkurtumėte savo failus, rekomenduojame sekti virusai.lt ekspertų paruoštas instrukcijas.Jei [email protected] užšifravo jūsų asmeninius failus, galite pabandyti juos atkurti šiais būdais:

Įsigykite Data Recovery Pro

Ši programa yra sukurta padėti žmonėms, kurie netyčia ištrynė ar neteko savo kompiuterio duomenų. Tačiau ekspertai teigia, jog ji gali padėti atkoduoti failus ir po ransomware viruso atakos.

- Parsisiųsti Data Recovery Pro;

- Įdiekite Data Recovery sekdami diegimo vedlio nurodymus;

- Atverkite programą bei paleiskite kompiuterio skenavimą tam, jog rastumėte failus, paveiktus [email protected] viruso;

- Atkurkite juos.

Parsisiųskite nemokamą Dharma iššifravimo programą

[email protected] ransomware yra Dharma virusų šeimos atmaina. Todėl siūlome pamėginti atgauti failus pasinaudojus šiuo iššifravimo raktu.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip [email protected] prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.