Tisc viruso šalinimas - Nemokamas vadovas

Tisc viruso pašalinimas

Kas yra Tisc išpirkos virusas?

Tisc ransomware yra unikalus virusas, galintis užšifruoti failus ir atlikti pakeitimus kompiuterio sistemoje

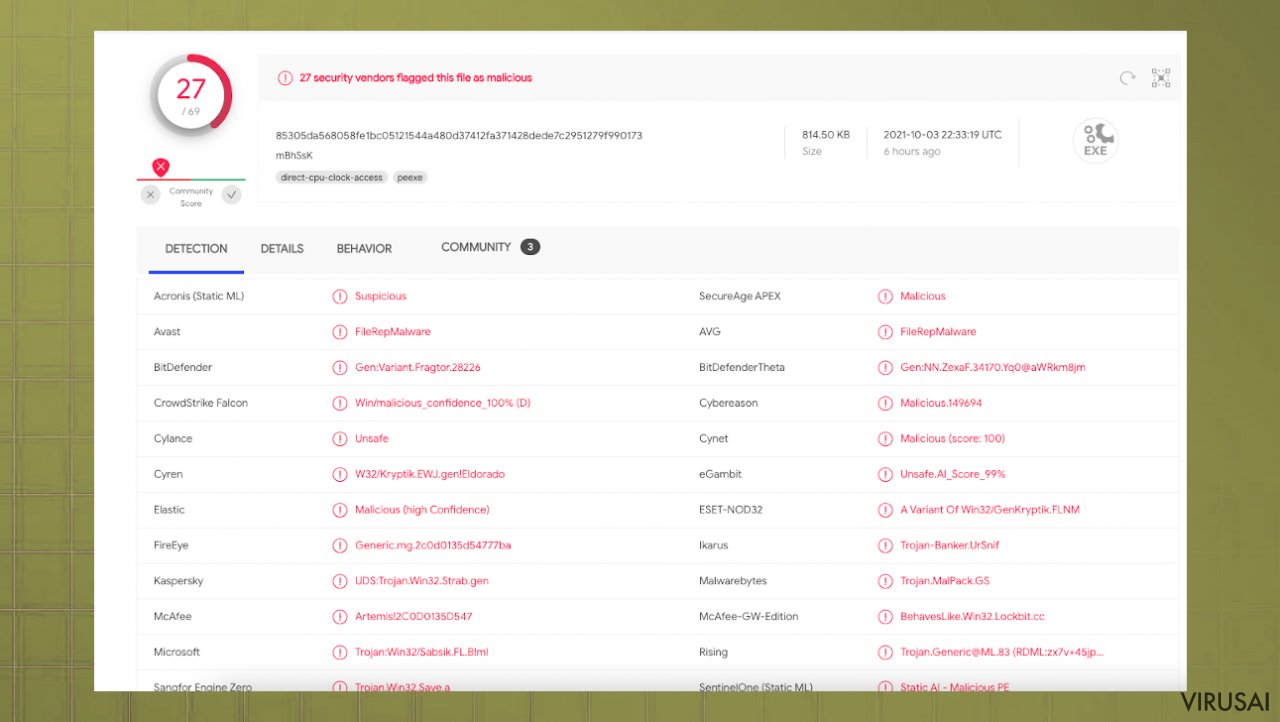

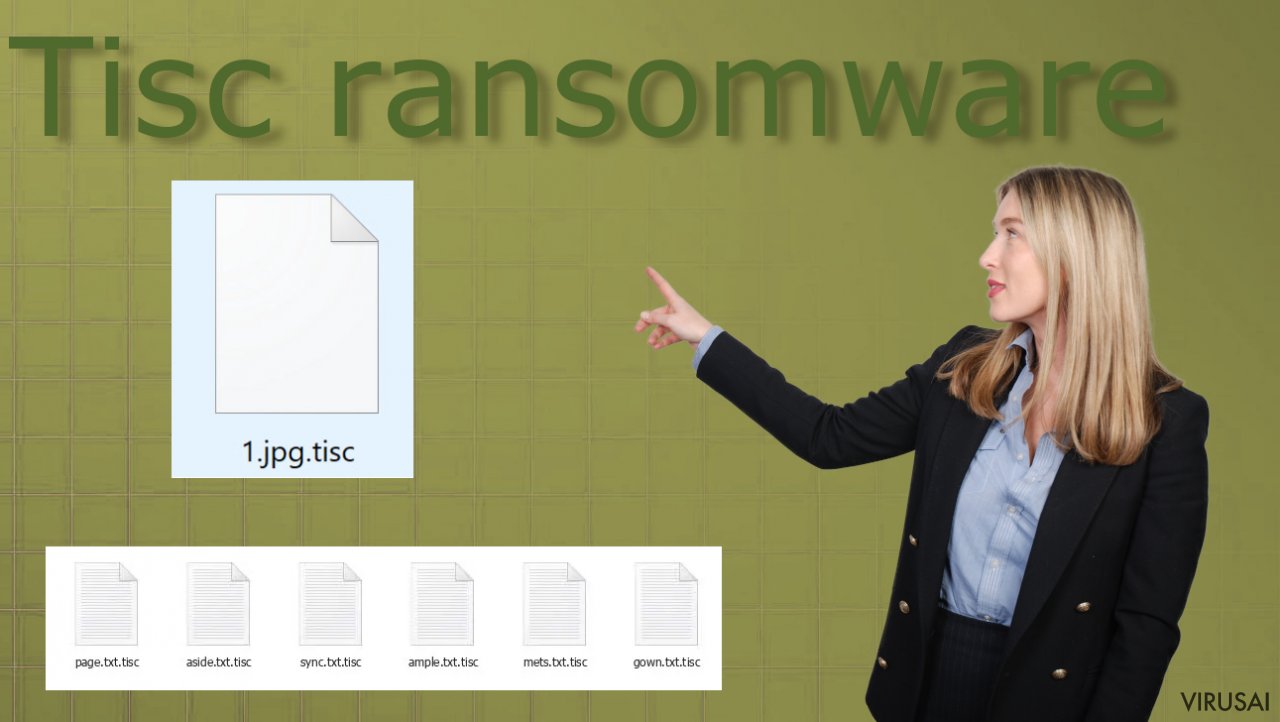

Tisc ransomware yra infekcija, kuri bando iš karto paveikti failus, vos tik sėkmingai patenka į sistemą, kad vėliau galėtų reikalauti sumokėti išpirką. Šis virusas priklauso DJVU šeimai, išleidžiančiai naujas ransomware tipo infekcijas bene kiekvieną savaitę. Kenkėjiška programa užšifruoja asmeninius failus (nuotraukas, dokumentus, vaizdo įrašus), prie kiekvieno pavadinimo prideda .tisc plėtinį ir tuomet auka jų nebegali atidaryti. Visi paveikti failai gauna šį plėtinį, todėl vartotojas gali lengvai suprasti, kurie failai yra užšifruoti.

Įprastai ransomware paveikia dažniausiai naudojamus failus, todėl po infekcijos nelieka daug nešifruotų, tebeveikiančių failų. Virusas pasitelkia sudėtingą šifravimą, todėl paprastam žmogui, bandančiam nulaužti šiuos kodus savo jėgomis, nėra daug vilčių. Oficialūs iššifravimo sprendimai taip pat yra riboti, nes kibernetinio saugumo tyrėjai dar neišleido tinkamos programos. Tokie dalykai užtrunka ilgai, todėl galite pasikliauti tik esama programa ar trečiųjų šalių alternatyvomis.

Ši šifravimo įranga užrakina visų tipų duomenis, tokius kaip paveikslėliai, vaizdo įrašai, dokumentai ir garso failai. Tačiau Tisc virusas taip pat gali pažeisti sistemos duomenis tiesiogiai kataloguose, aplankuose. Infekcija kontroliuoja svarbius paleidimo procesus ir kitas kompiuterio dalis, kad galėtų tinkamai veikti ir drauge paveiktų daugiau sistemos aspektų.

Jei negalite atidaryti savo atvaizdų, dokumentų ar kitų failų ir pastebėjote, jog jie gavo .tisc plėtinį, tai yra aiškus ženklas, kad jūsų kompiuteris užkrėstas šia infekcija. Virusas kurį laiką veikia kompiuteryje, tačiau užrakinus failus jis gali pats išsitrinti. Nepaisant to, kodas vis dar yra aktyvus ir gali užšifruoti bet kokius papildomai į kompiuterį įkeltus failus.

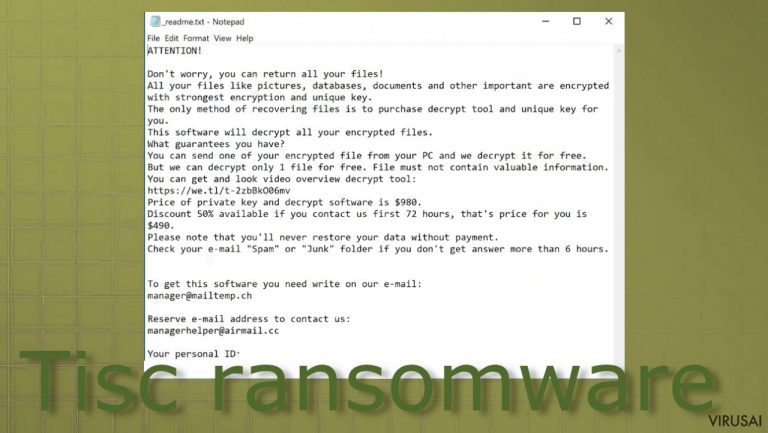

Virusas palieka _readme.txt failus įvairiuose paveiktuose aplankuose. Tai – pranešimas aukoms, kuriame nurodyti tolesni veiksmai, kurių turėtų imtis auka. Į žinutę įtrauktas bauginantis tekstas ir raginimas kuo greičiau veikti, taip norint gauti pinigų už tariamą iššifravimą. Žmonės skatinami susimokėti bitkoinais ir tikinama, jog atsiuntus pinigus kibernetiniai nusikaltėliai padės atkurti failus.

| Pavadinimas | Tisc ransomware |

|---|---|

| Tipas | Ransomware, kriptovaliutų virusas |

| Failų plėtinys | .tisc |

| Šeima | STOP/Djvu |

| Išpirkos žinutė | _readme.txt failas patalpinamas įvairiose kompiuterio vietose |

| Išpirkos dydis | 980/490 $ |

| Kaip plinta | Užkrėsti failai platinami per piratavimo paslaugas ir torrent svetaines. Šlamštui priskiriamų el. laiškų priedai taip pat gali turėti kenksmingų elementų |

| Pašalinimas | Jei norite pilnai pašalinti infekciją ir visas jos dalis, pasitelkite patikimą antivirusinę programą |

| Sistemos tvarkymas | Ši infekcija gali pažeisti sistemą, todėl atkurkite ankstesnę jos būklę su tokia programa kaip FortectIntego |

Išpirkos žinutėje pateikiama kontaktinė ir mokėjimo informacija, kad aukos greičiau pervestų mokėjimus. Žinutėje bandoma paskatinti aukas susisiekti su užpuolikais el. pašto adresais [email protected] arba [email protected] per 72 valandas nuo atakos pradžios, kad gautų iššifravimo įrankį už mažesnę kainą. Tariama programa kainuoja nuo 490 iki 980 USD, priklausomai nuo to, kaip greitai auka susisiekia su kibernetiniais nusikaltėliais ir kaip greitai nori atgauti savo failus.

Gąsdinantys teiginiai skatina vartotojus susimokėti, tačiau tai nerekomenduojama

Kibernetiniai nusikaltėliai tvirtina galintys nemokamai iššifruoti kai kuriuos bandomuosius failus, tačiau pasitikint šiais žmonėmis reikia būti itin atsargiems. Tai – tiesiog gudrus būdas išgauti pasitikėjimą tarp Tisc viruso kūrėjų ir aukų.

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

hxxps://we.tl/t-CtDpAM1g5f

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don't get answer more than 6 hours.

Atsisiųsti bet kokio tipo turinį iš el. laiško, kurį siuntė nusikaltėliai, gali būti pavojinga dėl galimo pavojaus atidarinėjant nežinomus duomenis. Mes tikrai nerekomenduojame pasikliauti tokiais virusų kūrėjų triukais. Būtina įsidėmėti, kad šie kūrėjai išplatino grėsmę siekdami gauti pinigų. Jie nėra patikimi, todėl geriau net nebandykite jiems rašyti.

Pašalinus Tisc virusą prieš bandant iššifruoti failus, apsaugosite kitus failus, nes infekcija nebegalės jų užšifruoti. Atminkite, kad kol išpirkos reikalaujanti programa yra aktyvi, ji gali įterpti failus į „Windows“ operacinę sistemą. Virusas taip pat keičia įvairius failus, siekdamas, kad būtų išjungtos tam tikros funkcijos. Be to, jis gali sugadinti failus, tokius kaip „Shadow Volume“ kopijas, reikalingas alternatyviai duomenų atkūrimo versijai.

Pirmas dalykas, kurį reikia padaryti – pašalinti Tisc virusą dar prieš bandant iššifruoti failus. Galite pasitelkti tokį įrankį kaip SpyHunter 5Combo Cleaner arba Malwarebytes, kad patikrintumėte sistemą ir pašalintumėte visas aptiktas grėsmes. Su patikima saugos programa tinkamai išvalysite iš kompiuterio visus infekcijos likučius. Tada galėsite saugiai pereiti prie pasirinkto failų atkūrimo būdo.

Galimas failų iššifravimo būdas

Naujausios Djvu ransomware versijos, išleistos po 2019 m. rugpjūčio, yra skirtos veikti tik naudojant internetinius ID (online ID). Esamas iššifravimo įrankis nėra labai naudingas, nes jis padeda tik senesnėms versijoms/variantams su offline ID. Virusas jungiasi prie komandų ir valdymo serverių, kad sukurtų unikalius raktus, taigi, jei norite, kad jūsų duomenys būtų grąžinti, vienintelio, visiems tinkančio rakto niekur nerasite, o nusikaltėliai yra vieninteliai, kurie gali atkurti tokiu būdu užšifruotus duomenis. Tai reiškia, kad mums reikės visiškai failų atkūrimui reikės rinktis kitas galimybes.

Tiems nelaimingiesiems, kurių kompiuteris buvo užkrėstas Tisc ransomware, lieka nedaug išeičių. Virusas tapo patvaresnis, o kūrėjai pakeitė savo šifravimo metodus, todėl Djvu šeima jau kuris laikas yra tapusi pavojingesnė nei anksčiau. Šiuo metu neįmanoma tinkamai iššifruoti failų be papildomos pagalbos ar techninės patirties.

Jei jūsų kompiuteris užkrėstas vienu iš Djvu variantų, turėtumėte naudoti šios šeimos virusams sukurtą „Emsisoft“ iššifravimo programą. Svarbu paminėti, kad šis įrankis netiks visiems – jis veikia tik tuo atveju, jei duomenys buvo užrakinti naudojant offline ID, kai kenkėjiška programa negalėjo susisiekti su nuotoliniais serveriais.

Tiesa, net jei jūsų atvejis atitinka šią sąlygą, kažkas iš aukų turi sumokėti nusikaltėliams, gauti raktą ir juo pasidalyti su „Emsisoft“ kibernetinio saugumo tyrėjais. Dėl to gali nepavykti iš karto atkurti .rigd failų. Taigi, jei iššifravimo įrenginys sako, kad jūsų duomenys buvo užrakinti naudojant offline ID, bet šiuo metu jų atkurti nepavyksta, turėtumėte pabandyti vėliau. Prieš tęsdami, į įmonės serverius taip pat turite įkelti failų rinkinį – vieną užšifruotą ir vieną sveiką.

- Atsisiųskite programą iš oficialios „Emsisoft“ svetainės,

- paspaudus Download mygtuką, apačioje turėtų pasirodyti mažas iššokantis langas, pavadintas decrypt_STOPDjvu.exe – paspauskite jį,

- jei pasirodo User Account Control (UAC) pranešimas, spauskite Yes,

- sutikite su License Terms paspausdami Yes,

- kai iššoks Disclaimer, spauskite OK,

- įrankis turėtų automatiškai užpildyti paveiktus aplankus, nors taip pat galite tai padaryti apačioje paspausdami Add folder,

- spustelėkite Decrypt.

Tuomet pamatysite vieną iš trijų galimų rezultatų:

- „Decrypted!“ bus rodomas po failais, kurie buvo sėkmingai iššifruoti – dabar juos vėl galima naudoti.

- „Error: Unable to decrypt file with ID:“ reiškia, kad šios viruso versijos raktai dar nebuvo gauti, todėl turėtumėte pabandyti vėliau.

- „This ID appears to be an online ID, decryption is impossible“ – naudodami šį įrankį negalite iššifruoti failų.

Sistemos atkūrimas po infekcijos pašalinimo

Jei norite atkurti užšifruotus duomenis, pirmiausia pašalinkite ransomware. Suprantame, kad situacija, kai jūsų failus užrakina Tisc virusas yra itin erzinanti, tačiau prieš pridėdami bet kokius failus į kompiuterį, turite atlikti tam tikrus veiksmus. Jei su infekcija nebus iki galo susitvarkyta, ji gali ir vėl sugrįžti vos tik iš naujo įjungsite įrenginį. Kai kompiuterinėje sistemoje lieka iki galo neištrinta kibernetinė grėsmė, įrenginiu nėra saugu naudotis. Tai reiškia, kad gali nukentėti tiek pačiame kompiuteryje, tiek išoriškai laikomi failai.

Kai kompiuteris užkrečiamas kenkėjiška programa, sistemoje atliekami įvairūs pakeitimai. Pvz., infekcija gali pakeisti „Windows“ registro duomenų bazę, sugadinti gyvybiškai svarbias funkcijas, ištrinti ar sugadinti DLL failus ir t. t. Kai virusas pažeidžia sisteminį failą, antivirusinė programa nebegali nieko padaryti ir palieka jį tokį, koks yra. Todėl kompiuteris gali pradėti veikti prasčiau, užstrigti ar būti taip sugadintas, jog tenka galvoti apie būtinybę iš naujo įdiegti „Windows“.

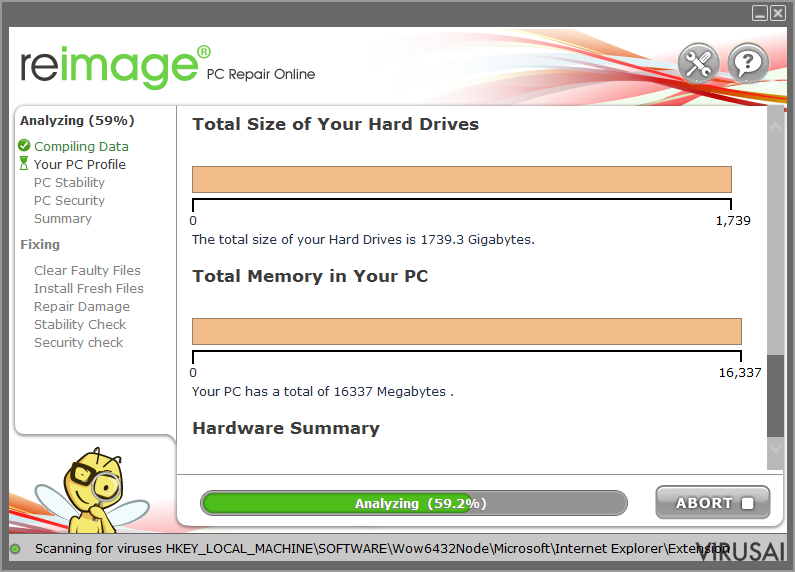

Mes labai rekomenduojame naudoti unikalų, patentuotą FortectIntego taisymo įrankį. Jis ne tik gali ištaisyti viruso žalą po infekcijos, bet ir geba pašalinti kenkėjiškas programas, kurios jau įsibrovė į sistemą. Be to, programa taip pat gali išspręsti įvairias su „Windows“ susijusias problemas, kurios nėra sukeltos kenkėjiškų programų, pvz., mėlynojo ekrano klaidos, kompiuterio užstrigimas, registro klaidos, pažeisti DLL ir kt.

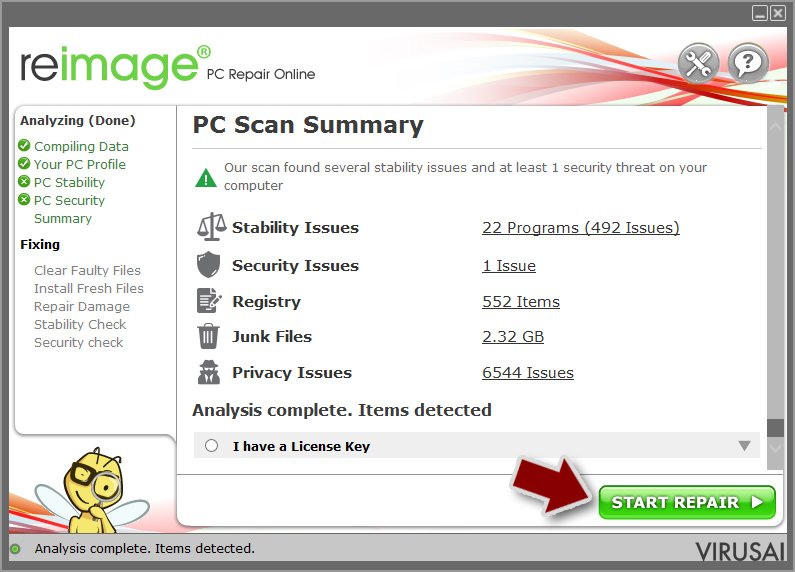

- Atsisiųskite programą spustelėdami aukščiau esančią nuorodą,

- spustelėkite ReimageRepair.exe,

- jeigu iššoka User Account Control (UAC), paspauskite Yes,

- paspauskite Install ir palaukite, kol bus įdiegta programa,

- jūsų įrenginio analizė prasidės iš karto,

- kai analizė bus baigta, patikrinkite rezultatus – juos matysite ties Summary,

- dabar galite paspausti ant kiekvienos problemos atskirai ir sutvarkyti jas rankiniu būdu,

- jeigu matote daug problemų ir jums sunku jas ištaisyti, tuomet rekomenduojame nusipirkti licenciją ir viską sutvarkyti automatiškai.

Alternatyva iššifravimo įrankiui

Deja, daugelis vartotojų iš anksto nepagalvoja apie atsargines duomenų kopijas ir tik tuomet, kai kompiuteryje jau yra virusas, pradeda suprasti, kaip yra svarbu saugoti kopijas kitose vietose. Neturėdami atsarginių kopijų vartotojai rizikuoja visiems laikams prarasti svarbius duomenis, o mokėti nusikaltėliams taip pat yra itin rizikinga, nes jie gali neišpildyti savo pažadų.

Nors tai gali skambėti baisiai, ne viskas prarasta – duomenų atkūrimo programinė įranga gali jums padėti kai kuriose situacijose (tai labai priklauso nuo naudojamo šifravimo algoritmo, ar išpirkos programinė įranga sugebėjo atlikti užprogramuotas užduotis ir pan.). Kadangi yra tūkstančiai skirtingų išpirkos programų štamų, iš karto neįmanoma pasakyti, ar trečiųjų šalių programinė įranga jums tiks.

Tiesa, prieš išmėgindami alternatyvų metodą pirmiausia pasidarykite atsargines failų kopijas. Tam naudokite USB atmintinę ar kitą saugyklą, kurią po to iš karto atjunkite nuo kompiuterio. Kopijos reikalingos, nes jūsų kompiuteryje esantys šifruoti duomenys gali būti visam laikui pažeisti saugos ar duomenų atkūrimo programų. Be to, išmėginkite žemiau pateiktą metodą tik atlikę kompiuterio nuskaitymą su patikima antivirusine programa.

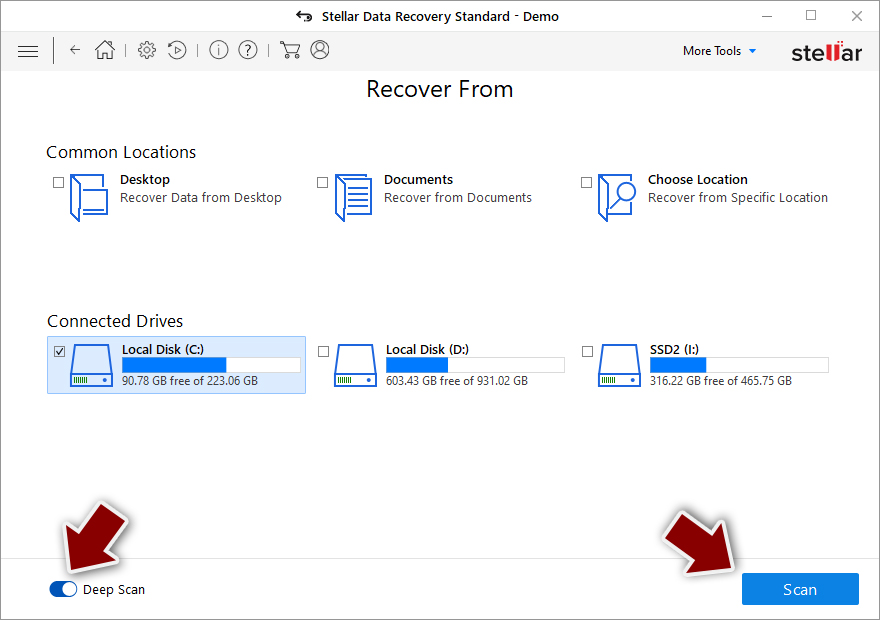

Įdiekite duomenų atkūrimo programą

- Atsisiųskite Data Recovery Pro.

- Dukart spustelėkite atsisiųstą failą, kad paleistumėte įdiegimą.

- Vykdykite ekrane pateikiamas instrukcijas, kad sėkmingai įdiegtumėte programą.

- Kai tik paspausite Finish, galėsite naudotis programa.

- Pasirinkite Everything arba tik atskirus aplankus, iš kurių norite atkurti failus.

- Paspauskite Next.

- Apačioje įgalinkite Deep scan ir pasirinkite, kuriuos diskus norite nuskaityti.

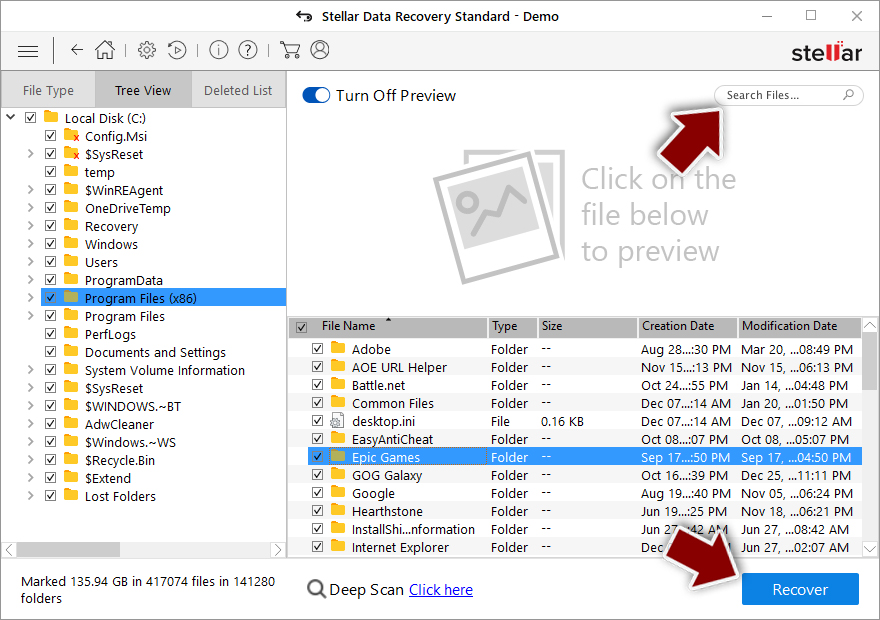

- Paspauskite Scan ir palaukite, kol bus baigtas skanavimas.

- Dabar galite pasirinkti, kuriuos aplankus ar failus norite atkurti – nepamirškite, jog taip pat galite ieškoti failo pagal pavadinimą!

- Paspauskite Recover, kad atkurtumėte failus.

Rankinis Tisc viruso pašalinimas

Svarbūs veiksmai, kuriuos reikia atlikti prieš Tisc šalinimą

Failų šifravimas ir išpirkos reikalaujančio viruso infekcija yra du atskiri procesai, nors pastarasis nebūtų įmanomas be pirmojo. Tačiau svarbu suprasti, jog kenkėjiškos programos atlieka įvairius pakeitimus Windows operacinėje sistemoje, iš esmės pakeisdamos jos veikimą.

SVARBU neturintiems atsarginių kopijų! →

Jeigu iš karto mėginsite naudoti saugos ar failų atkūrimo programą, galite visiems laikams pažeisti savo failus ir tokiu atveju jau nepadėtų net ir veikiantis dešifratorius.

Prieš pradėdami vykdyti žemiau pateiktas instrukcijas, turėtumėte nukopijuoti užšifruotus Tisc išpirkos virusas failus į atskirą laikmeną. Pavyzdžiui, tam puikiai tiks USB atmintinė arba SSD. Kai viską nukopijuosite, atjunkite laikmeną nuo kompiuterio. Užšifruotuose duomenyse nėra jokio kenksmingo kodo, todėl juos saugu perkelti į kitus įrenginius.

Žemiau pateiktos instrukcijos gali atrodyti sudėtingos, bet iš tikrųjų viskas turėtų pavykti gan paprastai, jei kiekvieną žingsnelį atliksite tinkama tvarka. Šie nemokami, tačiau išsamūs paaiškinimai padės sėkmingai pašalinti kenkėjiškas programas ir atlikti duomenų atkūrimą.

Jei turite klausimų, pastebėjimų ar iškilo problemų mėginant vykdyti instrukcijose nurodytus veiksmus, nedvejodami susisiekite su mumis Klausk skiltyje.

SVARBU! →

Prieš pradedant duomenų atkūrimo procesą, būtina pilnai pašalinti infekciją iš kompiuterio, nes kitu atveju išpirkos reikalaujanti programa gali pakartotinai užšifruoti iš atsarginių kopijų gautus failus.

Rankinis Tisc pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

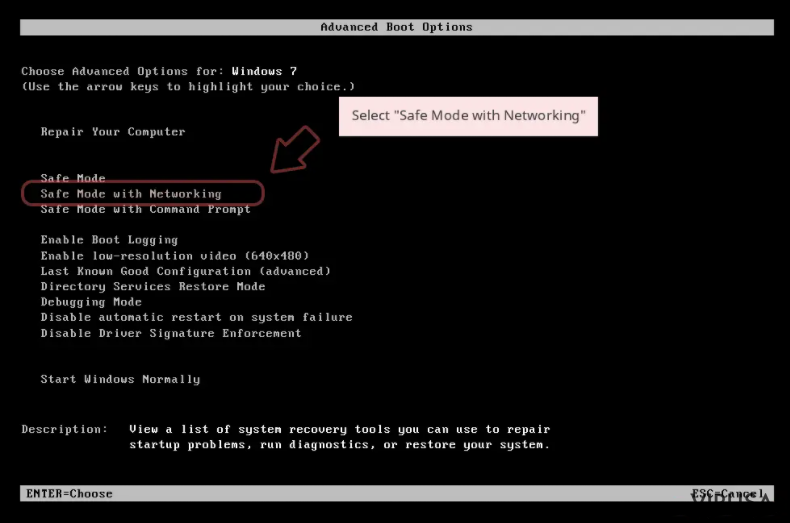

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

Windows 10 / Windows 8

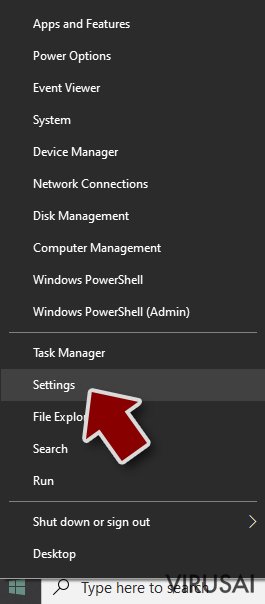

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

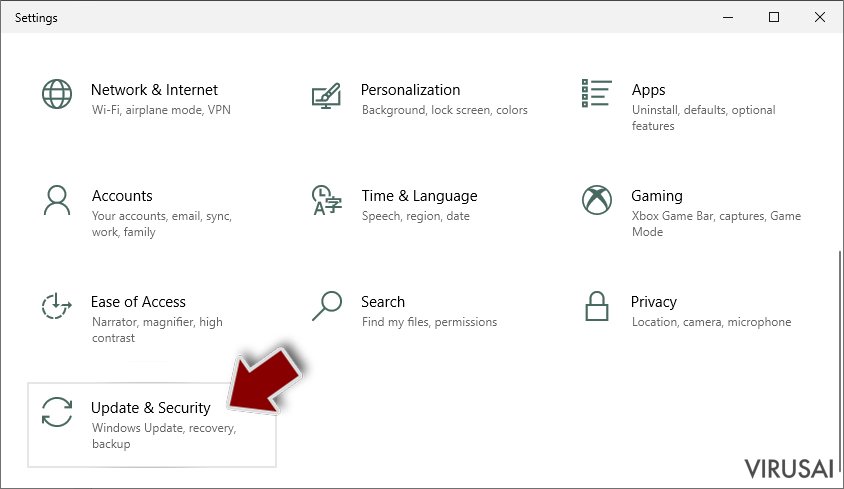

- Slinkite žemyn, kad pasirinktumėte Update & Security.

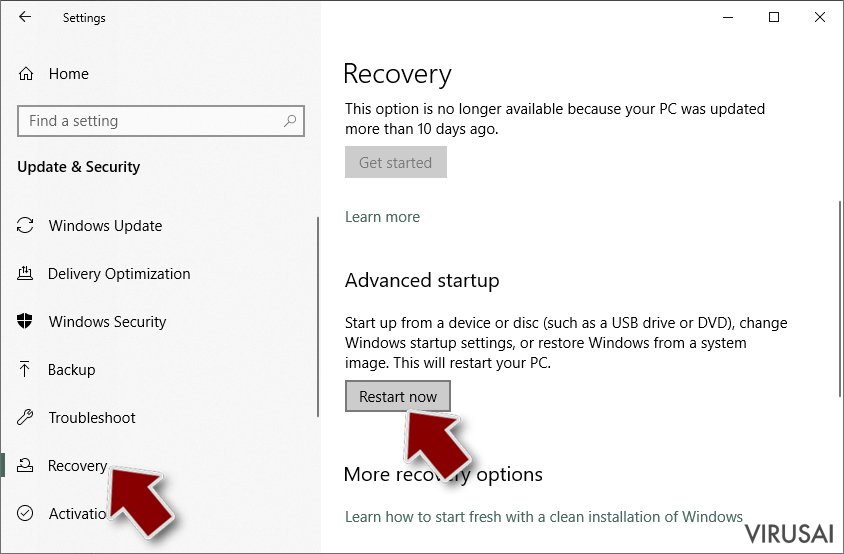

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

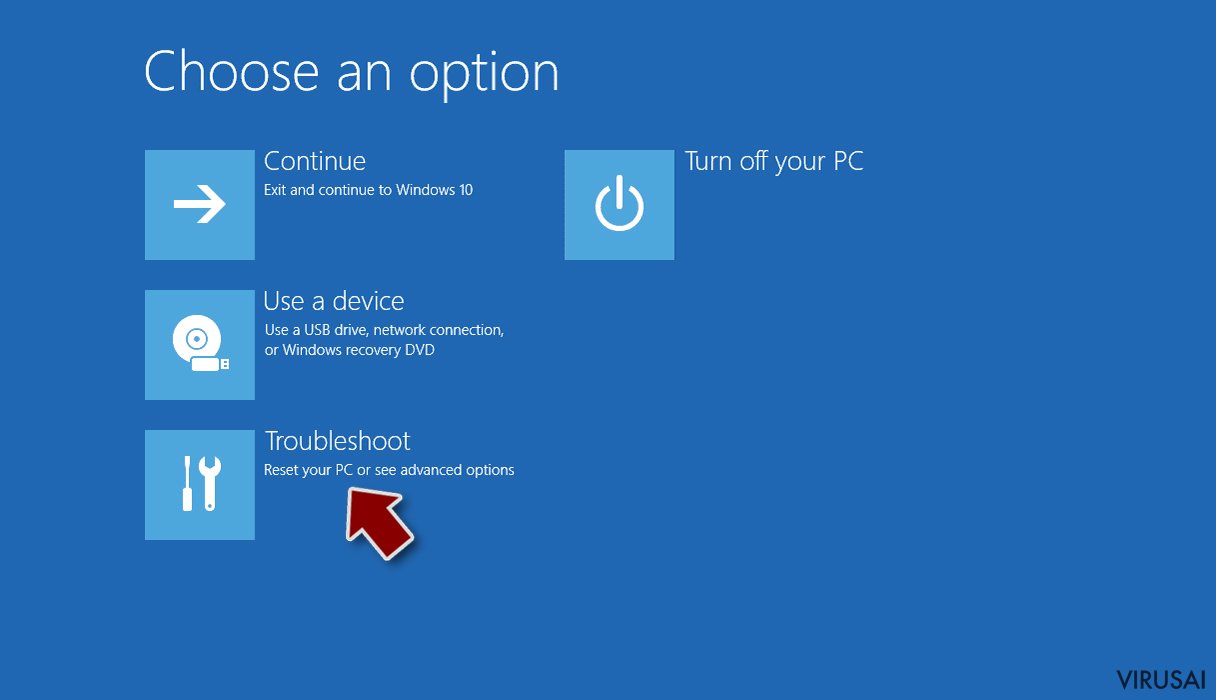

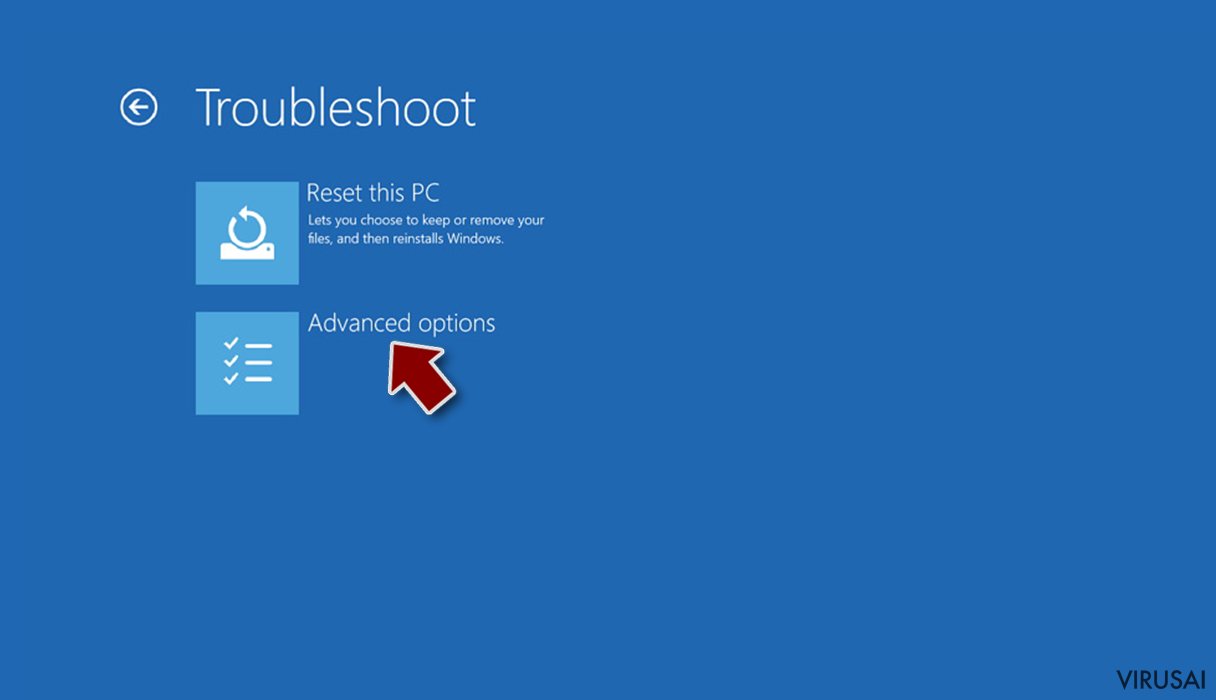

- Pasirinkite Troubleshoot.

- Eikite į Advanced options.

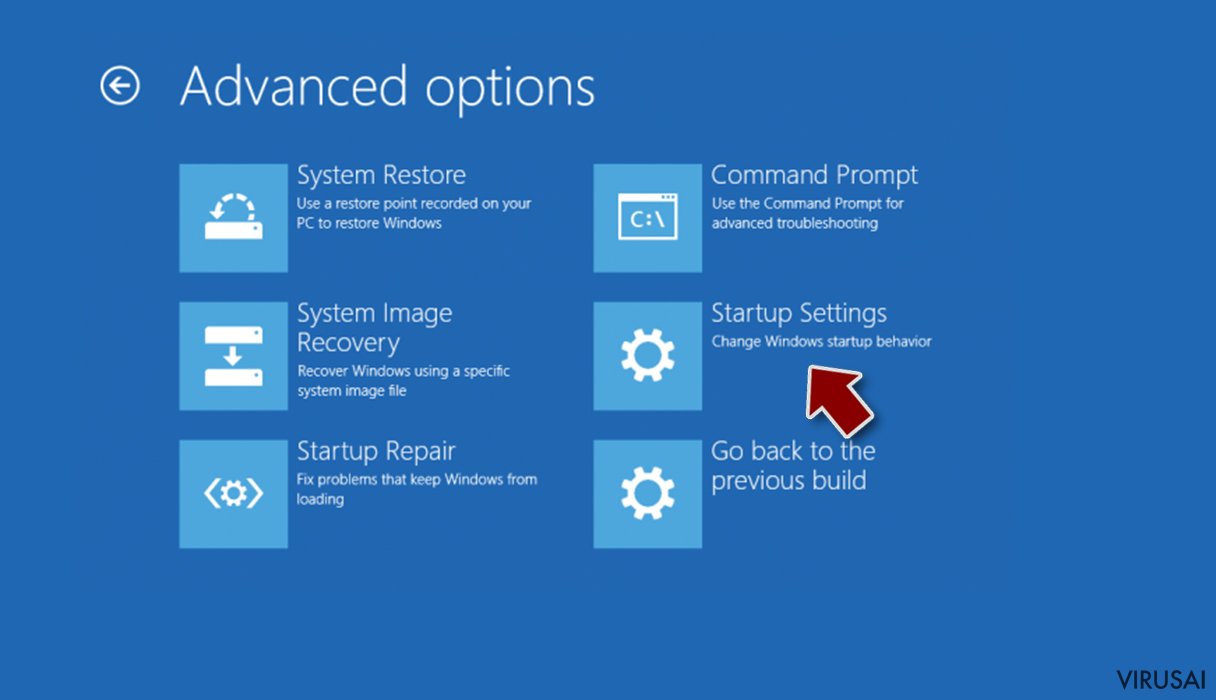

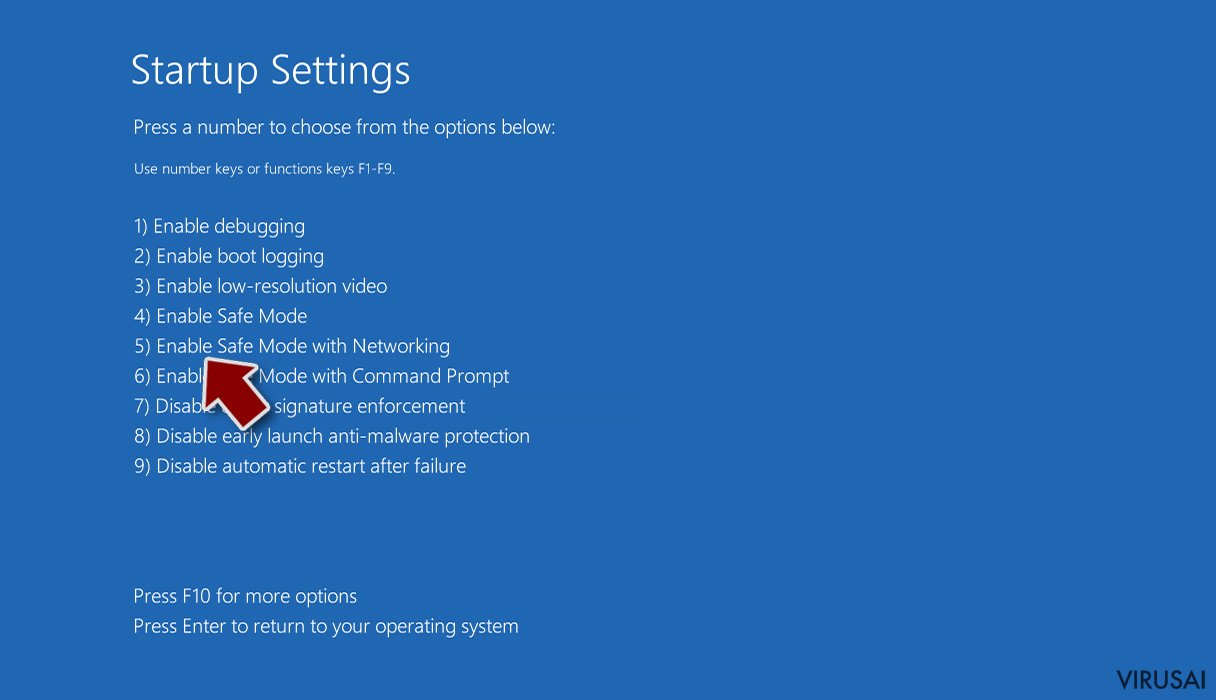

- Pasirinkite Startup Settings.

- Paspauskite Restart.

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

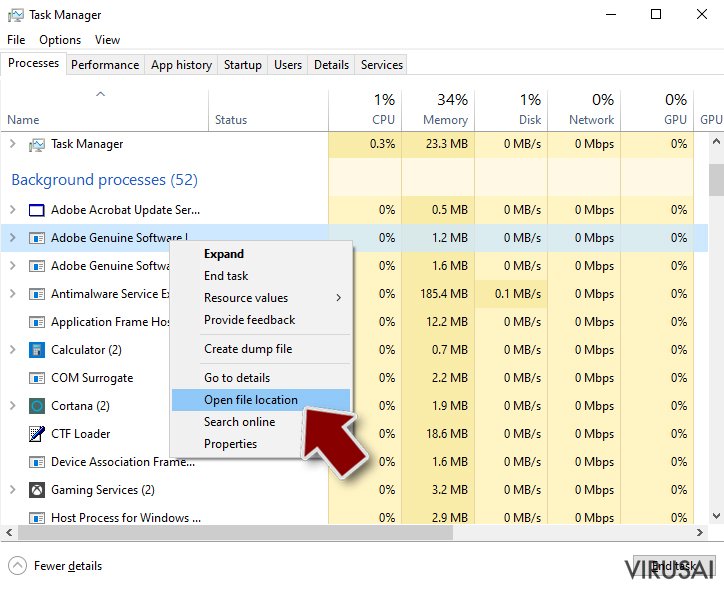

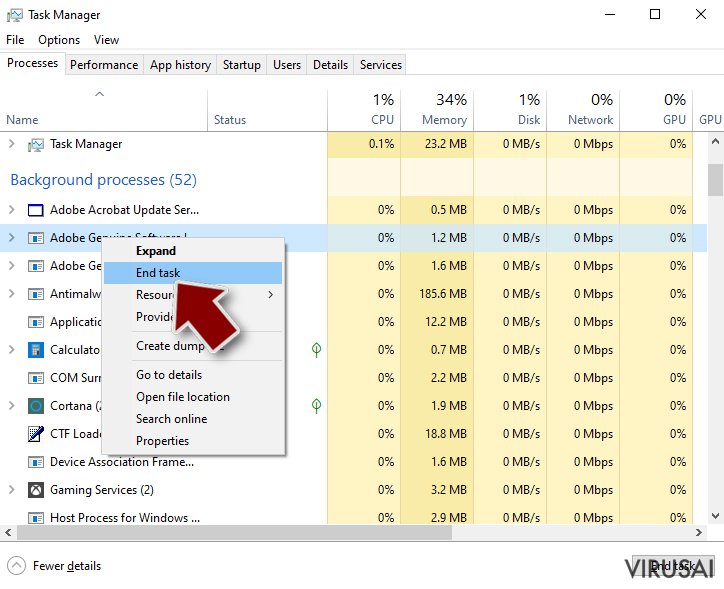

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

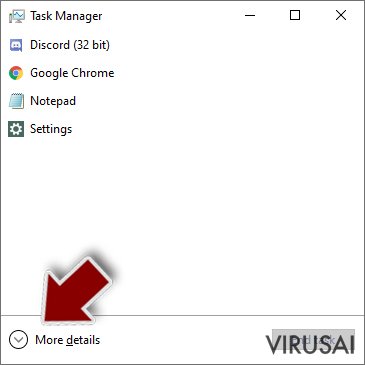

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

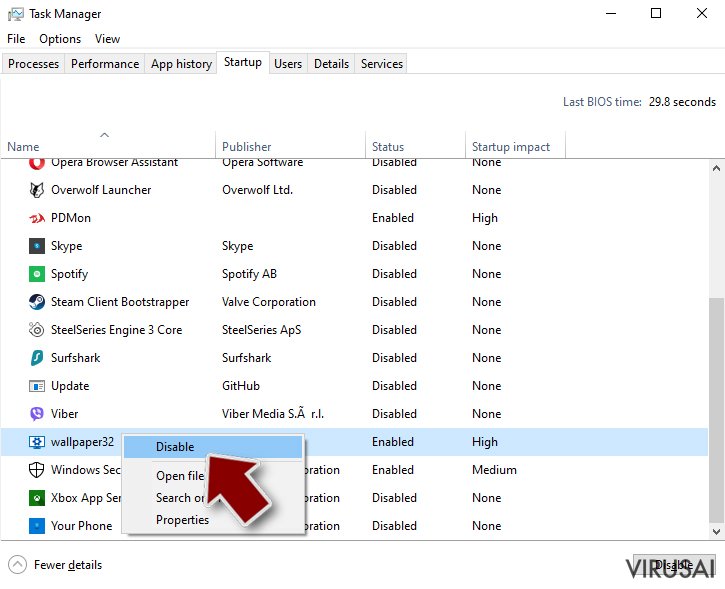

3 žingsnis. Patikrinkite programos paleidimą

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

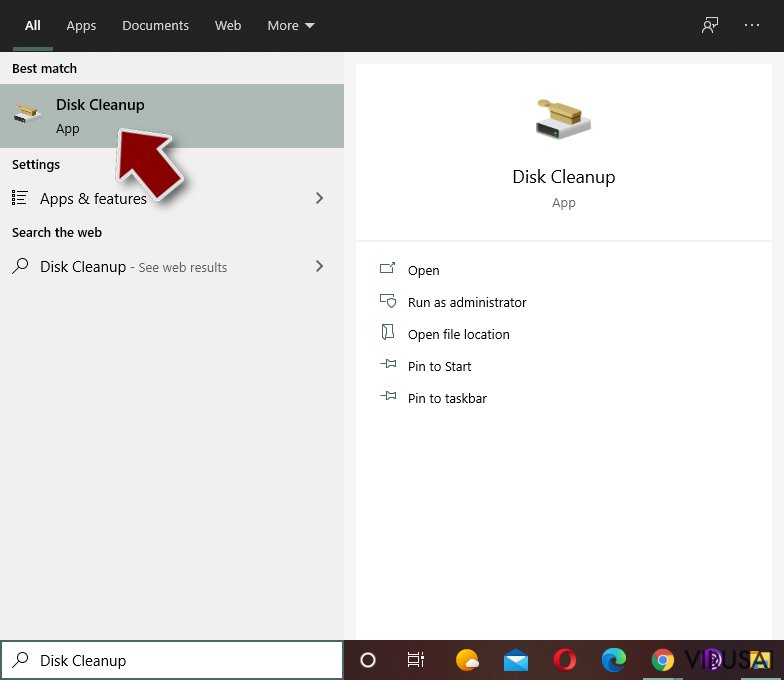

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

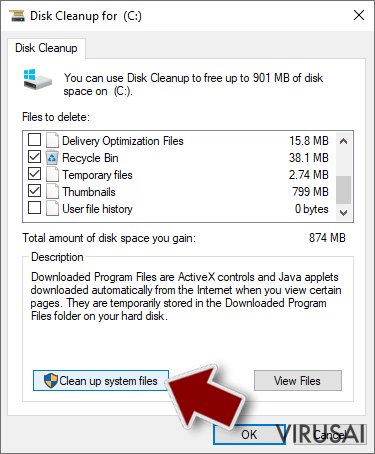

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip Tisc prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.