TeslaCrypt 3.0 šalinimas (Nemokamas vadovas)

TeslaCrypt 3.0 pašalinimas

Kas yra TeslaCrypt 3.0?

Kas yra TeslaCrypt 3.0 ir kaip jis veikia?

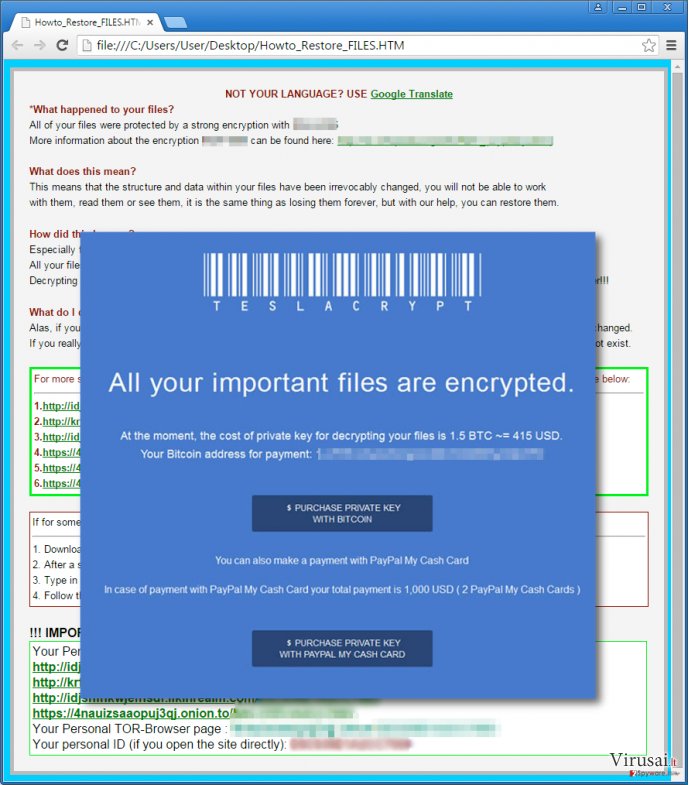

TeslaCrypt 3.0 yra naujausias TeslaCrypt viruso variantas. Šis virusas funkcionuoja kaip ir kiti ransomware tipo virusai: vos tik jis patenka į sistemą, jis ją užblokuoja ir pateikia prašymą sumokėti tam tikro dydžio išpirką už šių failų iššifravimą. Dažniausiai šios operacijos yra vykdomos tyliai, todėl jūs galite nė nenutuokti, kad jūsų kompiuteris buvo užkrėstas TeslaCrypt 3.0 viruso. Siekdamas užkoduoti reikiamus failus, šis virusas pirmiausia instaliuoja savo .exe failą ir taip pat atlieka reikiamus sistemos pakeitimus, kurie padeda jam pradėti nepertraukiamą darbą. Deja, to pasekoje sistemoje šis virusas pradeda pražūtingą šifravimo procesą, kuris nuskaito kompiuterį, aptinka asmeninius aukos failus ir juos užšifruoja. Kai šifruotės procesas yra baigiamas, šis ransomware tipo virusas pateikia išpirkos pranešimą. Jūs jį pastebėsite kiekvieną kartą bandydamas(a) atidaryti užšifruotą failą. Anot kompiuterių ekspertų, dažniausiai šis pranešimas teigia, kad aukos asmeniniai failai buvo užšifruoti ir kad vienintelis būdas juos atgauti yra sumokėti už specialų raktą. Jeigu lauksite kol įvyks stebuklas, to nebus. Jūs turite du pasirinkimus – sumokėti išpirką ir paremti tokius virusus kuriančius hakerius arba pašalinti TeslaCrypt 3.0 virusą ir atkurti savo failus atsarginių kopijų pagalba. Deja, jeigu jų neturite, jums teks susitaikyti su jums brangių failų praradimu.

Kaip TeslaCrypt 3.0 gali atsirasi mano kompiuteryje?

Jei jūs neturite nė menkiausio įtarimo kaip jūs galite išvengti šio viruso, perskaitykite žemiau pateiktą informaciją:

- TeslaCrypt 3.0 virusas dažniausiai plinta per melagingus laiškus, taigi jūs privalote jų vengti. Ypač saugokitės el. laiškuose esančių priedų, kurie gali instaliuoti šį virusą į jūsų kompiuterį.

- Šis virusas taip pat gali pasirodyti jūsų kompiuteryje jeigu jame yra kitų kenkėjiškų programų. Jeigu jūsų kompiuteryje slepiasi Trojanas ar kitas virusas, jis į jį gali bandyti atsiųsti TeslaCrypt 3.0. Kaip pranešama, vienas iš tokių Trojos arklių yra vadinamas Miuref.B.

- Paskutinis šiuo metu žinomas ir TeslaCrypt 3.0 viruso naudojamas plitimo metodas yra tiesiogiai susijęs su melagingais pasiūlymais, kurie perša įvairios programinės įrangos atnaujinimus. Jie jus gali pasiekti per įvairias svetaines, todėl saugokitės jų.

Norėdami pašalinti TeslaCrypt 3.0 virusą, prašome atlikti antrame puslapyje pateiktas instrukcijas.

Kaip pašalinti TeslaCrypt 3.0 virusą?

Kalbant apie ransomware tipo virusus, mes primygtinai rekomenduojame naudoti patikimas antivirusines programas, nes tai yra ypač sudėtingi virusai, kurie jums gali sukelti daug žalos. TeslaCrypt 3.0 viruso pašalinimui mes rekomenduojame įdiegti FortectIntego arba Webroot SecureAnywhere AntiVirus programas. Šios porgramos jums padės aptikti ir visam laikui panaikinti visus pavojingus failus, kurie priklauso šiam virusui. Deja, bet failų iššifravimas yra visai kita istorija. Atgauti juos jūs galite jeigu turite atsargines jų kopijas. Vis dėlto, jeigu jų neturite, rekomenduojame pabandyti vieną iš šių iššifravimo įrankių: Photorec, Kaspersky virus-fighting utilities arba R-Studio. Deja, bet mes negalime suteikti jokios garantijos, kad šios programos padės jums atgauti jūsų failus..

Rankinis TeslaCrypt 3.0 pašalinimas

Rankinis TeslaCrypt 3.0 pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

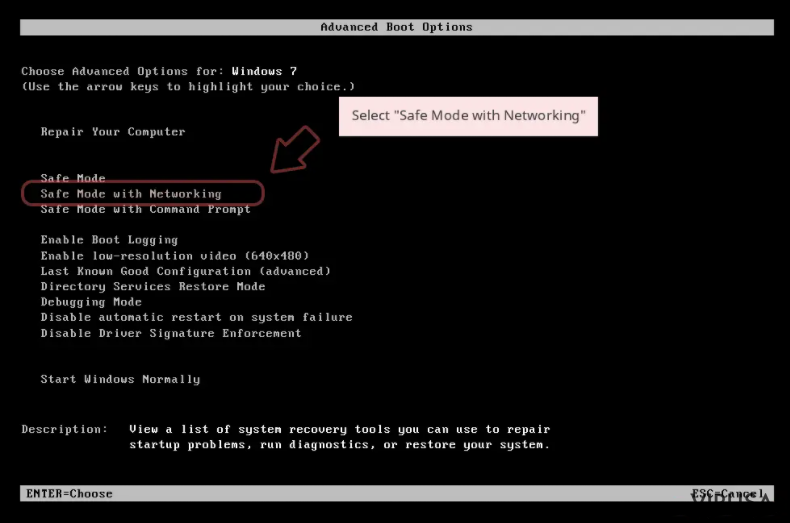

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

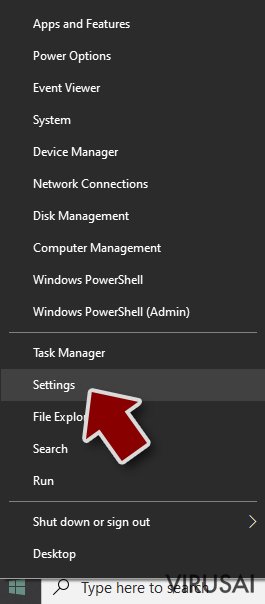

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

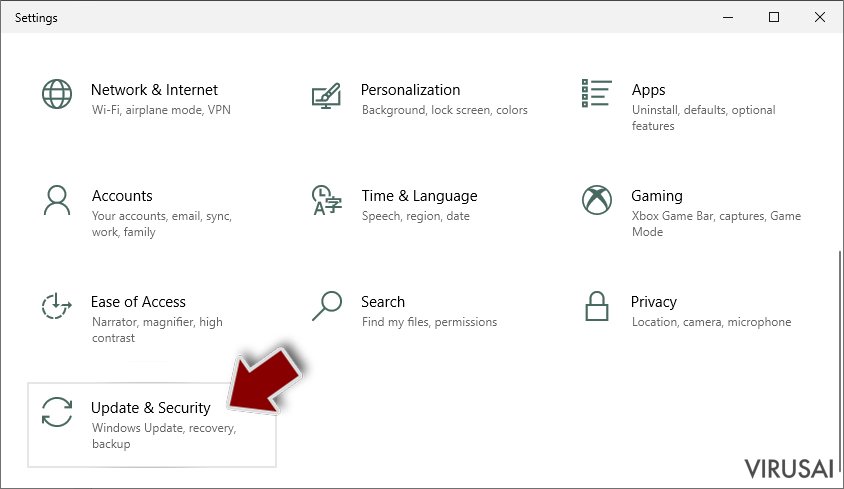

- Slinkite žemyn, kad pasirinktumėte Update & Security.

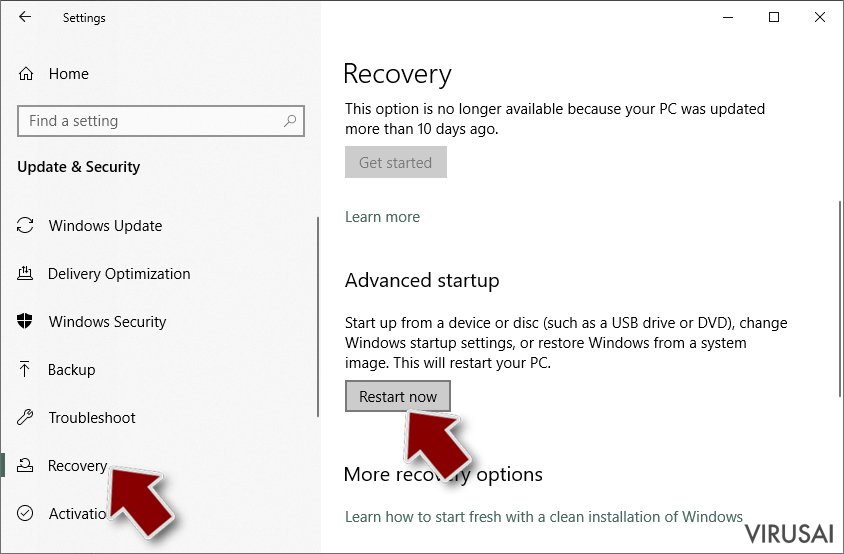

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

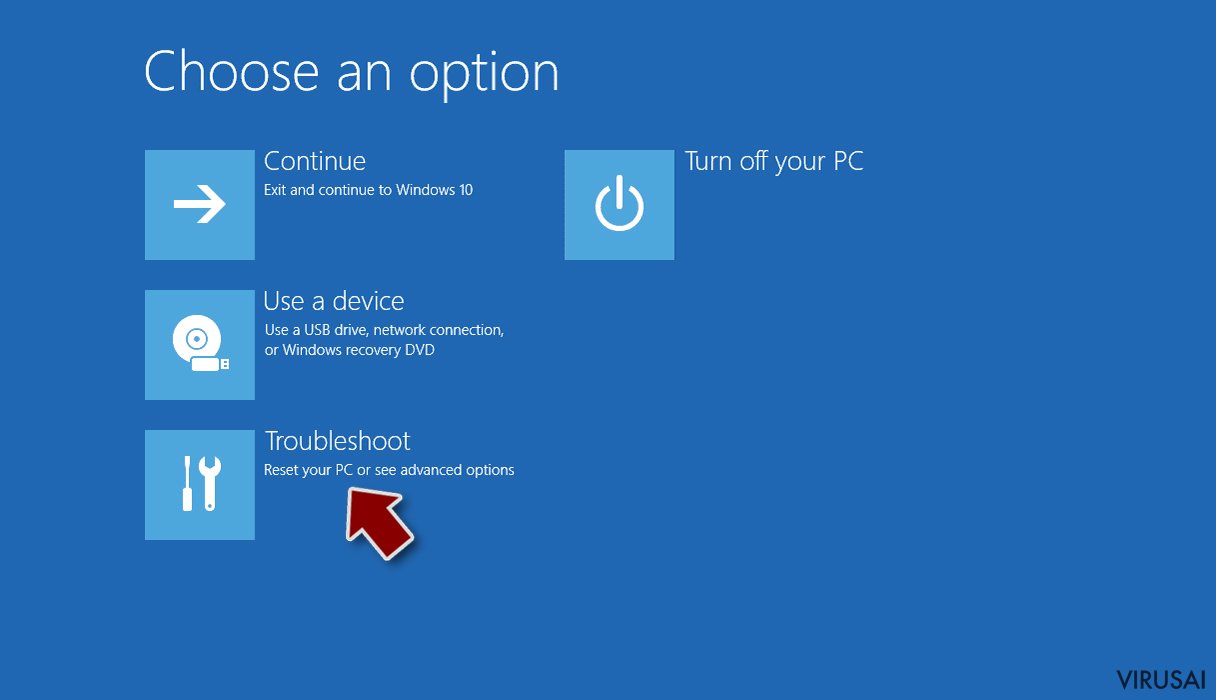

- Pasirinkite Troubleshoot.

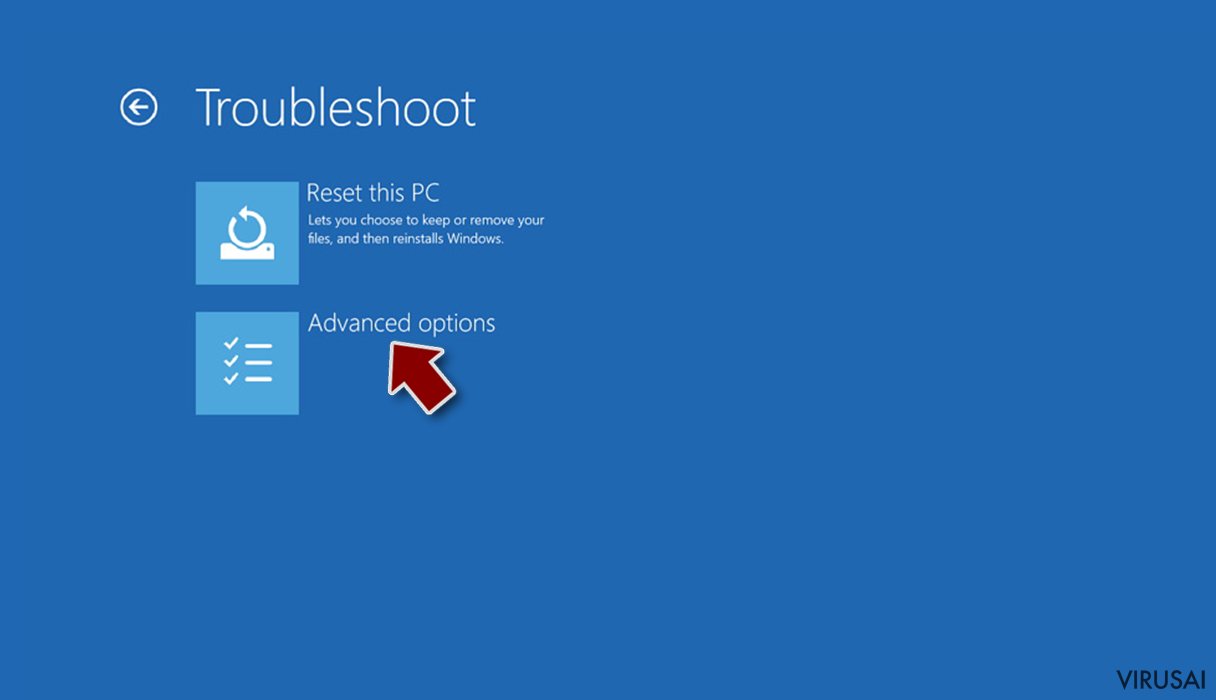

- Eikite į Advanced options.

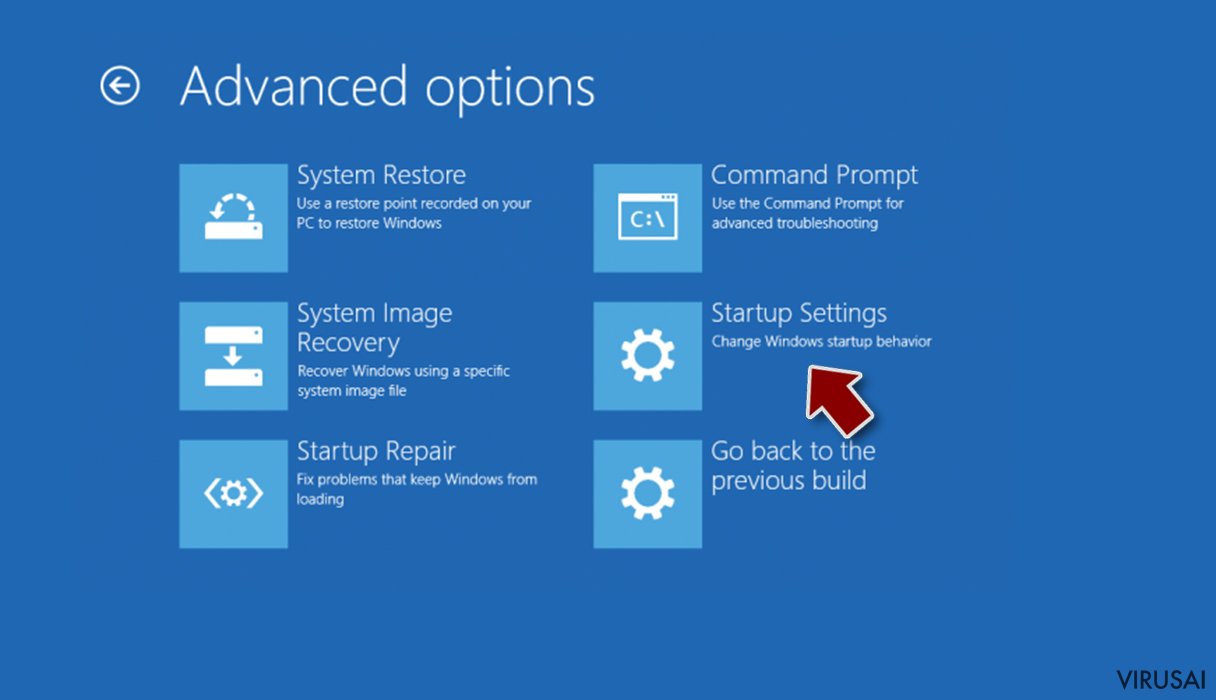

- Pasirinkite Startup Settings.

- Paspauskite Restart.

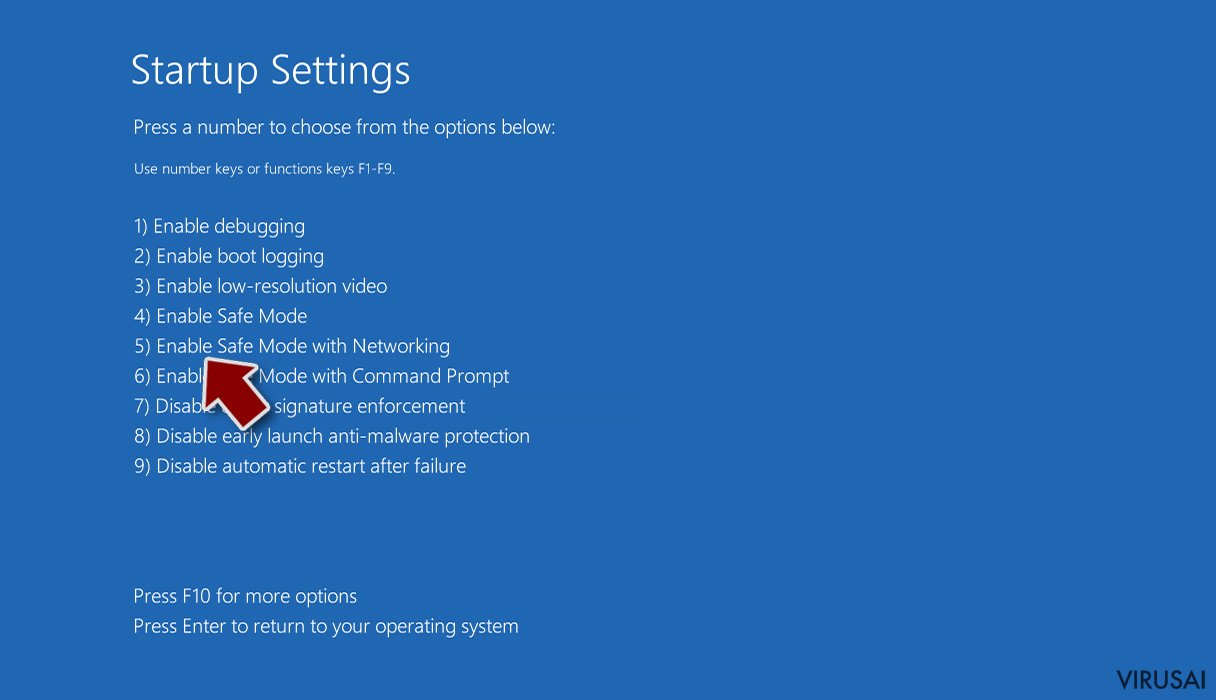

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

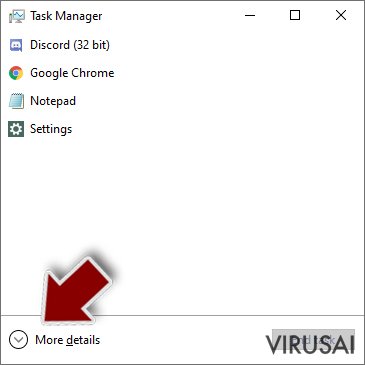

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

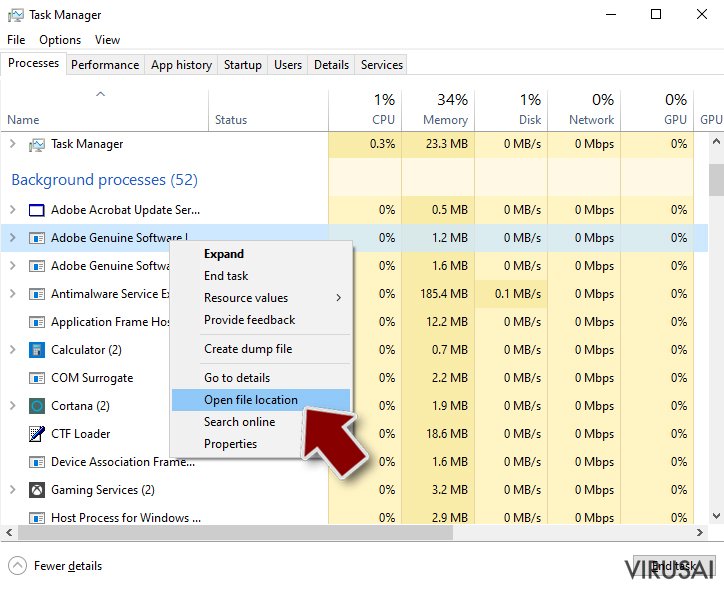

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

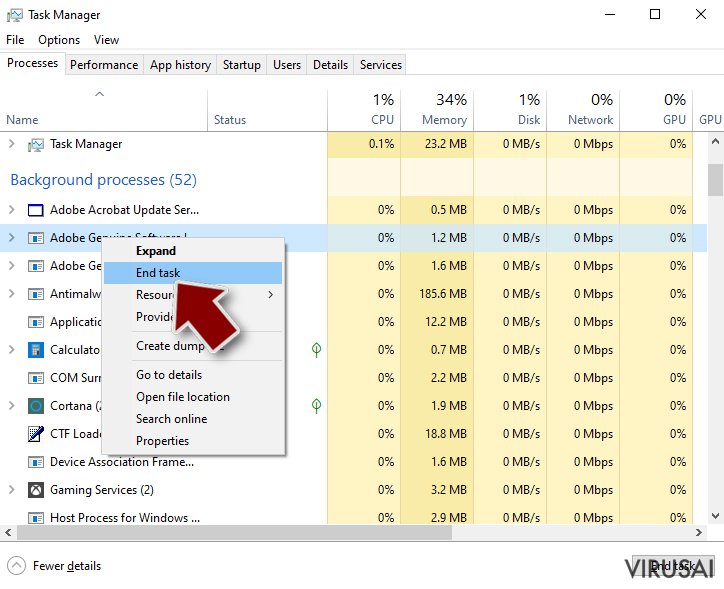

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

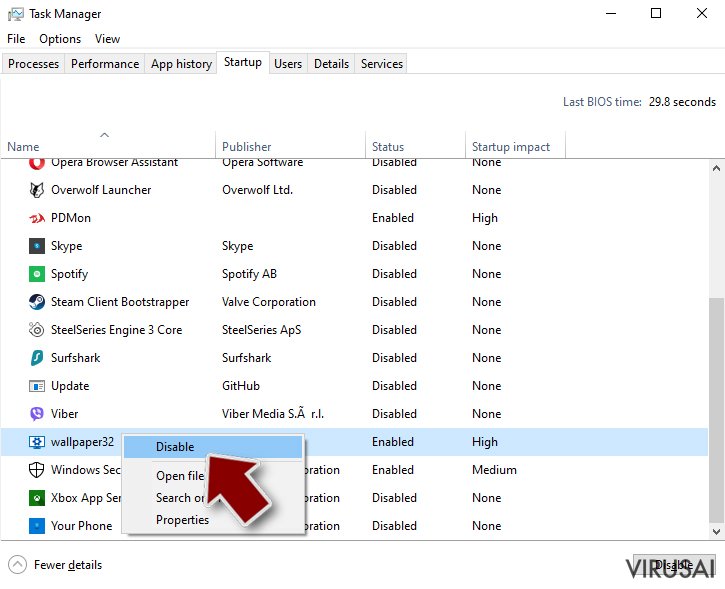

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

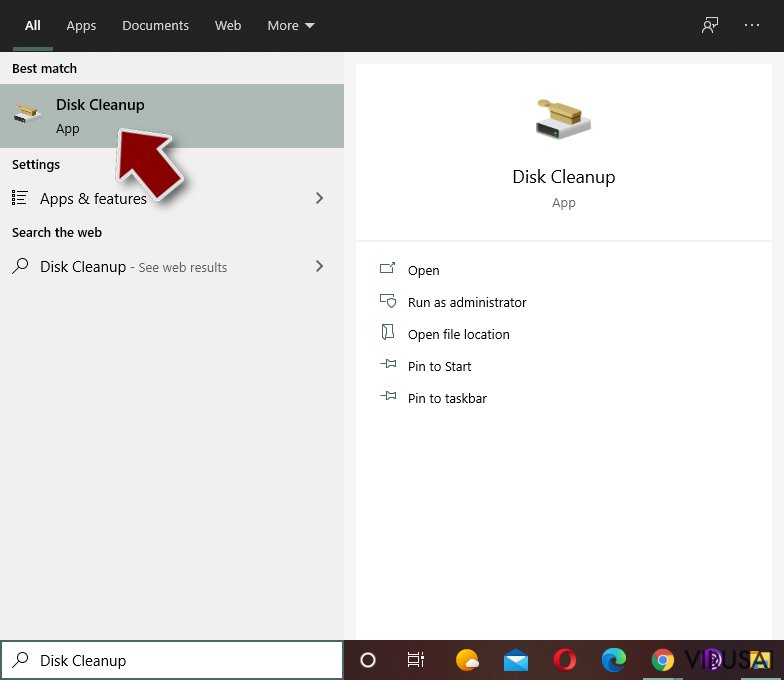

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

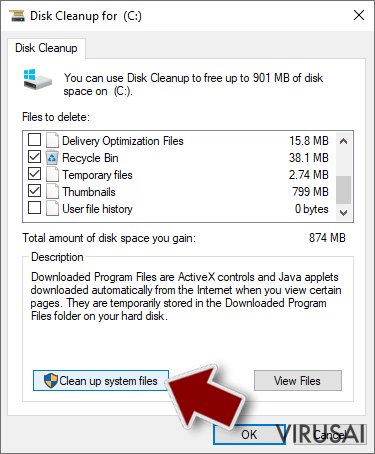

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti TeslaCrypt 3.0 naudojant System Restore

-

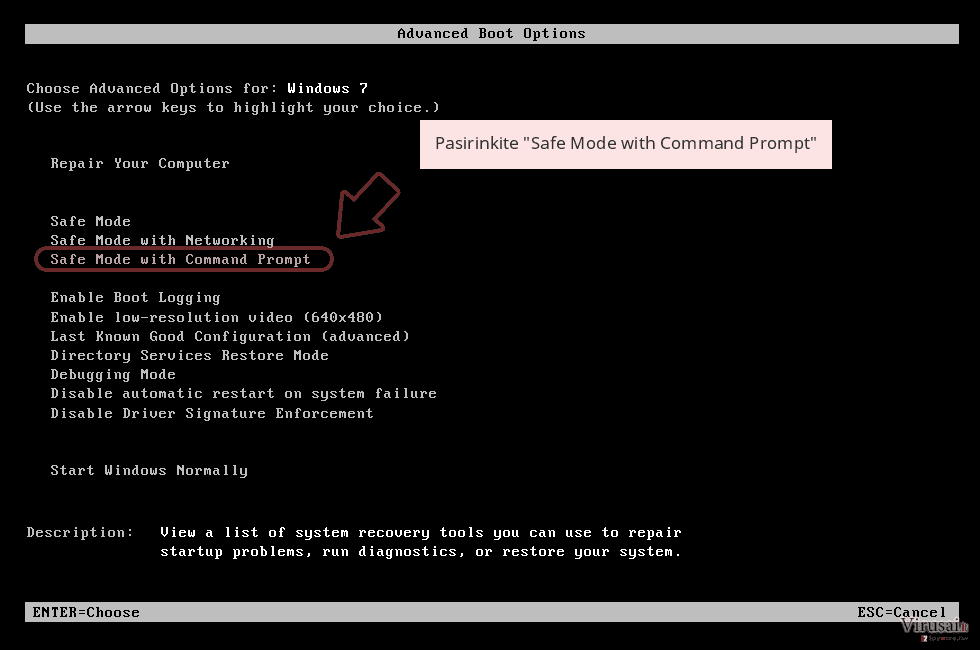

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

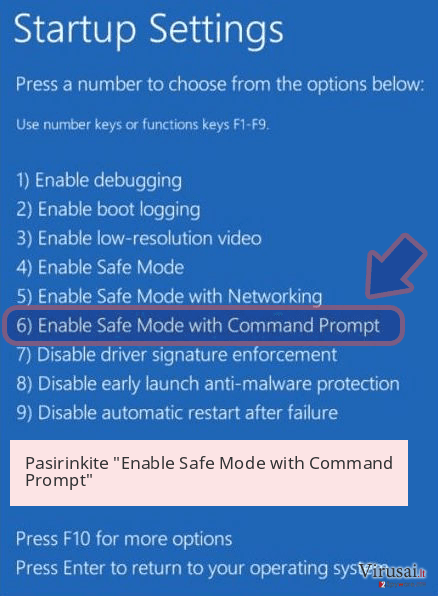

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

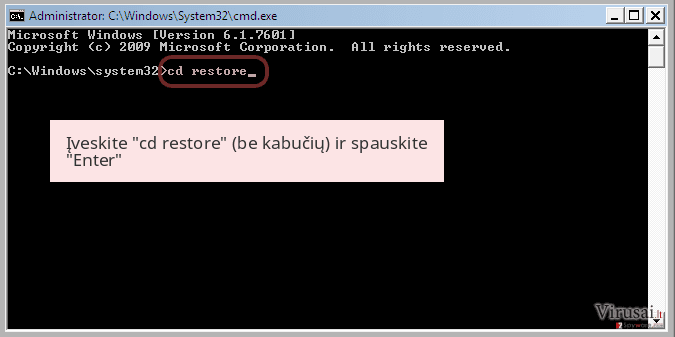

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

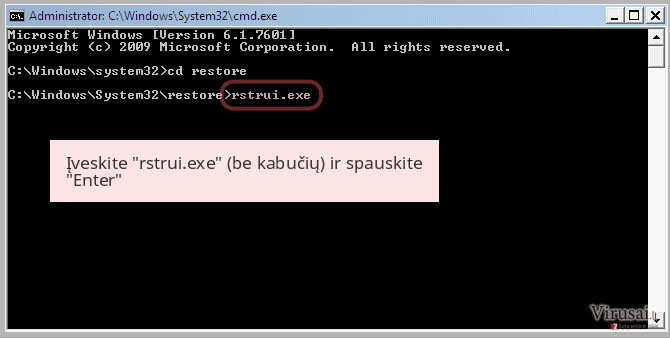

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

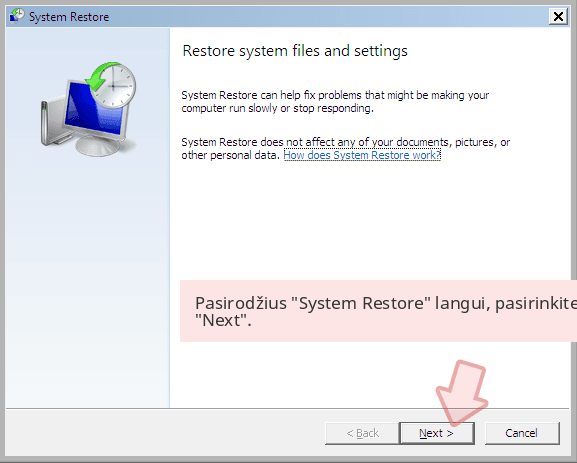

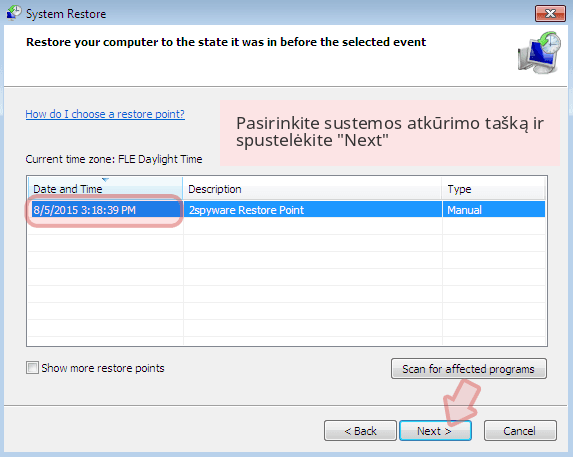

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš TeslaCrypt 3.0 pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

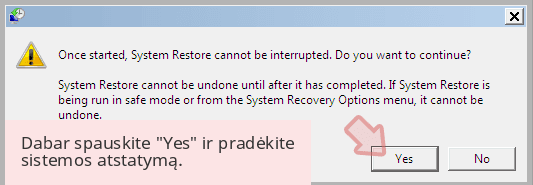

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip TeslaCrypt 3.0 prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.