WannaCry viruso šalinimas (Pašalinimo vadovas) - Rgp 2017 atnaujinimas

WannaCry viruso pašalinimas

Kas yra WannaCry virusas?

Kibernetinėje atakoje panaudotas WannaCry virusas vis dar pavojingas – nusikaltėliai sukūrė patobulintą viruso versiją

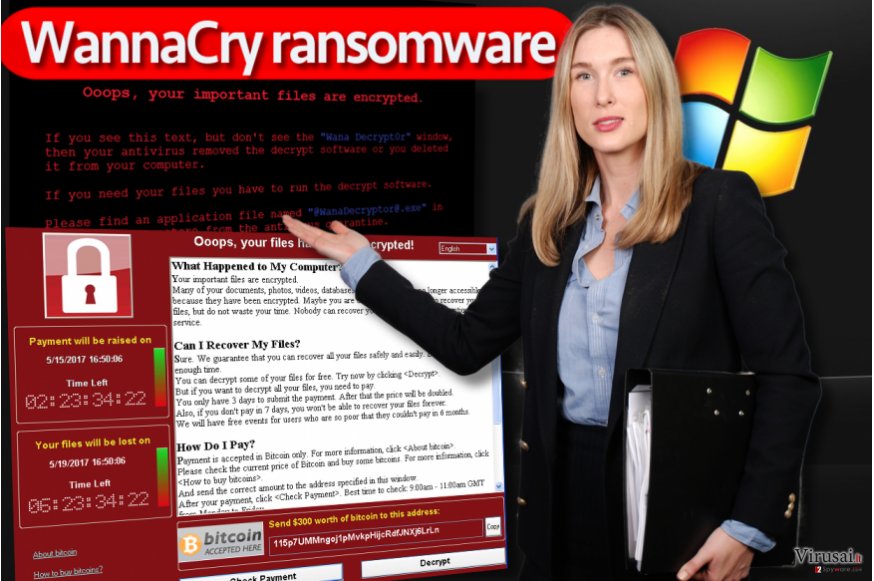

WannaCry virusas – tai išpirkos reikalaujanti kompiuterio programa, pasitelkianti EternalBlue įsilaužimo programą tam, jog užkrėstų Microsoft Windows operacinę sistemą naudojančių vartotojų kompiuterius. Šis virusas dar žinomas WannaCrypt0r arba Wana Decrypt0r pavadinimu, be to, nesenai pasirodė ir antroji šios kenksmingos programos versija WannaCry 2.0.

Patekusi į vartotojo kompiuterį, ši programa užšifruoja visus vartotojo failus bei šio proceso metu pažymi kiekvieną paveiktą failą prie originalaus jo pavadinimo pridėdama .wcry, .wncryt arba .wncry failo plėtinį. Visiškai atkurti viruso paveiktus failus galima tik turint dešifravimo raktą, kurį savo serveriuose saugo viruso kūrėjai.

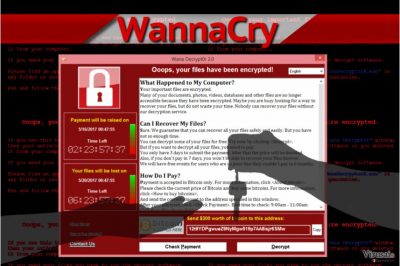

Sugadinęs visus failus, virusas nedelsiant pakeičia darbalaukio foną bei sukuria tekstinį dokumentą pavadinimu @[email protected] (senesnės šio viruso versijos sukuria failą pavadinimu Please Read Me!.txt). Šis dokumentas dar vadinamas išpirkos rašteliu. Galiausiai virusas atveria programą pavadinimu Wanna Decrypt0r, kuri paaiškina vartotojui, jog failų atverti nebeįmanoma, nes jie buvo užšifruoti.

Kenkėjiška programa ragina vartotoją sumokėti 300 dolerių vertės išpirką Bitkoinų valiuta, bei reikalauja šią sumą pervesti į jų virtualią piniginę per tris dienas, antraip išpirkos suma padvigubės. Be to, aukai nesutikus mokėti išpirkos arba nepavykus pervesti pinigų per septynias dienas, virusas žada visam laikui ištrinti kompiuteryje esančius duomenis. Kenkėjiška programa nedelsiant pašalina kompiuteryje esančias šešėlines failų kopijas (angl. Shadow Volume Copies), kurios įprastai padeda atkurti prarastus failus.

WannaCry virusas šiek tiek skiriasi nuo kitų išpirkos reikalaujančių programų dėl to, jog savo savybėmis jis primena kompiuterinį „kirminą,” t.y., programą, kuri gali plisti savarankiškai. Patekusi į neapsaugotą sistemą, ji ima ieškoti kitų prie užkrėsto kompiuterio prijungtų ar susietų įrenginių ir nedelsiant juos užkrečia.

Virusas pasinaudoja Windows operacinės sistemos trūkumais ir neįtikėtinai greitai plinta per įvairias failų dalinimosi sistemas, tokias kaip DropBox ar bendrinamus diskus. Būtent todėl pastebėjus virusą savo kompiuteryje reikia nedelsiant užkirsti kelią jo plitimui pašalinant jį su patikima virusų šalinimo programa.

Kalbant apie failų atkūrimą, siūlome nepasitikėti sukčių pažadais atkurti jūsų failus po to, kai sumokėsite išpirką. Failų galite ir neatgauti, be to, jei sukčiams pervesite reikalaujamą pinigų sumą, paprasčiausiai paremsite tolimesnius sukčių projektus, taigi patys statysite save į pavojų užsikrėsti panašiu virusu dar kartą. Šiuo metu statistika rodo, jog virusas sukčiams uždirbo daugiau nei 80 tūkstančių JAV dolerių, ir ši suma toliau auga.

Tikimės, jog neprisidėsite prie šios sumos didėjimo ir verčiau ištrinsite virusą pasinaudodami Virusai.lt ekspertų paruoštomis instrukcijomis. Šiam virusui šalinti siūlome rinktis FortectIntego virusų pašalinimo programinę įrangą.

Kibernetiniai sukčiai masiškai išplatino šią pavojingą ransomware kategorijai priklausančią programą kibernetinės atakos, prasidėjusios 2017 metų gegužės 12 dieną, metu. Paskutiniais duomenimis, WannaCry virusas paveikė daugiau nei 230 tūkstančių kompiuterių iš daugiau kaip 150 pasaulio šalių[1].

Pasekmės yra išties baisios – nors virusas paveikė įvairių sričių organizacijas, panašu, jog labiausiai nukentėjo sveikatos apsaugos institucijos. Dėl šios kibernetinės atakos teko nutraukti įvairias sveikatos apsaugos skyrių teikiamas paslaugas, pavyzdžiui, ligoninės buvo priverstos atidėti daugybę suplanuotų operacijų.

Pranešama, jog vienomis pirmųjų šio viruso atakos aukų tapo tokios didelės įmonės, kaip Telefonica, Gas Natural bei Iberdrola. Kai kurios užkrėstos įmonės turėjo duomenų kopijas, tačiau kitoms teko išgyventi itin skaudžias pasekmes – virusas niekais pavertė daugybę metų kurtus, rinktus bei nuolat naudojamus duomenis. Kibernetinio saugumo ekspertai nukentėjusiuosius ragina nedelsiant ištrinti virusą, jog jam nepavyktų patekti į kitus išmaniuosius įrenginius.

WannaCry viruso ataka paveikė 230 000 kompiuterių visame pasaulyje. Patekęs į kompiuterį, šis pavojingas virusas užšifruoja failus ir reikalauja sumokėti 300 dolerių vertės išpirką Bitcoin valiuta.

WannaCry viruso ataka paveikė 230 000 kompiuterių visame pasaulyje. Patekęs į kompiuterį, šis pavojingas virusas užšifruoja failus ir reikalauja sumokėti 300 dolerių vertės išpirką Bitcoin valiuta.

WannaCry atakos analizė

Pagrindinis WannaCry viruso atakos vektorius yra EternalBlue programinė įranga, manoma, sukurta JAV nacionalinės saugumo agentūros bei 2017 m. gegužės 14 d. pavogta bei paviešinta „Shadow Brokers” programišių grupuotės. Šis kodas skirtas išnaudoti Windows CVE-2017-0145 saugumo spragą, esančią SMB protokole.

Kaip pranešama Microsoft saugumo ataskaitoje MS17-010 (publikuota 2017 m. gegužės 14 d.), šis trūkumas buvo sutvarkytas. Kenksminga įranga, kurią platino kibernetinės atakos iniciatoriai, buvo skirta senesnėms Windows versijoms, tokioms kaip Windows 7 ar Windows 2003, ir atrodo, jog Windows 10 vartotojai (bent kol kas) yra saugūs. Kaip pranešama, virusas į sistemą patenka kaip trojanas, susidedantis iš įsilaužimo programos bei pačios failus koduojančios programos.

Naujausieji WannaCry viruso variantai yra parsiunčiami trojanui prisijungus prie girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 domeno. Gavus prieigą prie aukos kompiuterio, virusas sukurią aplanką C:\ProgramData kataloge ir pavadina jį atsitiktinių simbolių kombinacija. Šiame aplanke išsaugomas tasksche.exe vykdomasis failas. Virusas taip pat gali išsaugoti savo komponentus (mssecsvc.exe bei tasksche.exe) C:\Windows kataloge.

Tuomet kenkėjiška programa įvykdo Icacls . /grant Everyone:F /T /C /Q komandą, leidžiančią gauti prieigą prie visų aukos kompiuteryje esančių failų. Pradinė viruso versija turėjo įdomią savybę – patekus į kompiuterį ji kreipdavosi į neegzistuojantį internetinį puslapį ir tikrindavo, ar šis užsikrauna. Jei ne, programa puldavo kompiuterį. Išanalizavęs šią viruso ypatybę, IT saugumo ekspertas pravarde MalwareTech[2] nusipirko domeną, į kurį kreipėsi virusas, ir taip laikinai sustabdė kibernetinę ataką. Kibernetiniai sukčiai mėgino nukenksminti šią priemonę pasiųsdami DDoS ataką į užregistruotąjį puslapį, tačiau tai nesuveikė.

Supratę savo klaidą, kibernetiniai nusikaltėliai neilgai trukus sukūrė patobulintą viruso versiją, besikreipiančią į skirtingus neegzistuojančius puslapius. Galiausiai pasirodė antroji viruso versija. Norime pabrėžti, jog ši kenksminga programinė įranga gali užkrėsti bet kurį kompiuterį, jei tik jo vartotojas nesidomi pagrindiniais virusų platinimo būdais ir nesiima jokių apsaugos priemonių. Virusai.lt ekspertai paruošė trumpą gidą, paaiškinantį, kaip apsisaugoti nuo šio viruso atakos:

- Įsidiekite MS17-010 sistemos apsaugos naujinius, kuriuos išleido Microsoft. Šis naujinys skirtas sutvarkyti viruso adresuojamai Windows saugumo spragai. Microsoft netgi išleido naujinius senesnių operacinių sistemų vartotojams.

- Reguliariai atnaujinkite visas kompiuteryje esančias programas. Jei įmanoma, leiskite programoms įdiegti atnaujinimus automatiškai.

- Įsirašykite patikimą apsaugos programą, kuri padės apsaugoti kompiuterį nuo įvarių kibernetinių atakų.

- Niekuomet neatverkite laiškų, kuriuos atsiuntė nežinomi asmenys ar įmonės, su kuriomis jūsų niekas nesieja.

- Deaktyvuokite SMBv1 pasinaudodami šiomis Microsoft siūlomomis instrukcijomis. Jei norite šią užduotį atlikti lengvesniu būdu, pereikite prie šešto punkto.

- Greitas problemos sprendimo būdas – įsidiekite WannaSmile programą, kurią sukūrė programuotojas vardu Hrishikesh Barman. Ši programa automatiškai deaktyvuos SMB, bei pakoreguos host failą taip, jog virusas, patekęs į sistemą, būtų apgautas ir neimtų šifruoti duomenų.

WannaCry versijos

.wcry failo plėtinio virusas. Manoma, jog tai yra pirmoji šios kenkėjiškos programos versija. Pirmą kartą šis virusas buvo pastebėtas 2017 m. vasario pradžioje, tačiau tuomet neatrodė, jog jis galėtų pralenkti tokius liūdnai pagarsėjusius virusus, kaip Cryptolocker, CryptXXX ar Cerber. Ši viruso versija naudoja AES-128 šifravimo algoritmą, užkrėstiems failams prideda .wcry failo plėtinius bei reikalauja 0.1 Bitkoino vertės išpirkos. Šis virusas buvo platinamas elektroninių brukalų forma, deja, jis nepaplito taip plačiai, kaip tikėjosi programos autoriai. Nors užšifruotų failų ir nebuvo įmanoma atgauti be sukčių turimo dešifravimo rakto, buvo nuspręsta virusą patobulinti.

.WNCRY failo plėtinio virusas. Tai išpirkos reikalaujančio viruso versija, priklausanti WannaCry virusų grupei. Tokį pavadinimą virusas gavo dėl paveiktiems failams pažymėti naudojamo failo plėtinio .wncry. Deja, šiais plėtiniais paženklintų failų atkurti neįmanoma jokiomis trečiųjų šalių programomis. Už failų atkūrimą sukčiai dažniausiai reikalauja trijų-šešių šimtų JAV dolerių sumos.

WCrypt virusas. Tai dar vienas WannaCry viruso pavadinimas. Kaip skelbiama, virusas užkrėstiems failams dažniausiai prideda .wcryt arba .wncrypt failo plėtinius, todėl manome, jog alternatyvus viruso vardas buvo suformuotas pagal juos. Jei jūsų antivirusinė užfiksavo kenkėjišką programą pavadinimu WCrypt ir ją nukenksmino, supraskite, jog į kompiuterį bandė įsiveržti WannaCry.

WannaCryptor virusas. WannaCryptor taip pat yra alternatyvus šio viruso vardas, kurį jo identifikavimui pasirinko kai kurių kompiuterio apsaugos programų kūrėjai. Užblokavus tokį virusą, jūsų saugumo programa turėtų paminėti tokį pavadinimą – Trojan.Ransom.WannaCryptor.H. Ši viruso versija užkoduoja failus sudėtingu šifru, bei reikalauja tradicinės sumos – nuo trijų iki šešių šimtų dolerių. Tikėtina, jog virusas ekrane atvers programą pavadinimu Wanna Decryptor 1.0. Užkoduotiems failams ši programa įprastai prideda .wcry plėtinius.

WanaCrypt0r virusas. Šio viruso tikslas – išnaudoti Windows trūkumus ir pasinaudojus jais įsibrauti į visas neapsaugotas kompiuterių sistemas. Atpažinti šį virusą galima iš failo plėtinių, kuriuos jis prideda užkoduotiems failams – .wncry, .wncryt, arba .wncry. Neturint atsarginės failų kopijos arba dešifravimo rakto, sugadintų failų atkurti neįmanoma jokiomis kitomis priemonėmis. Programos autoriai reikalauja sumokėti 300 JAV dolerių per tris dienas mainais į dešifravimo raktą. Suma padvigubėja, jei auka pavėluoja pervesti pinigus per tris dienas. Nepervedus pinigų per savaitę, virusas sunaikinta užšifruotus failus.

WanaCrypt0r 2.0 virusas. Tai alternatyvus kibernetinėje atakoje naudoto viruso pavadinimas. Užkrėtus sistemą, jis sukuria išpirkos raštelį pavadinimu @[email protected] bei atveria Wana Decrypt0r 2.0 langą, reikalaujantį sumokėti išpirką. WanaCrypt0r 2.0 sugadintus failus pažymi .WNCRY failo plėtiniais, taigi jei originalus failo pavadinimas yra pavyzdys.jpg, jis bus pervadintas taip: pavyzdys.jpg.WNCRY. Šio viruso pagalba kibernetiniams nusikaltėliams pavyko užsidirbti daugiau nei 80 tūkst. JAV dolerių. Kol kas IT ekspertų pastangos sukurti failų atkūrimo programą neduoda jokių vaisių.

Wana Decrypt0r virusas. Wana Decrypt0r – tai programa, kurią išpirkos reikalaujantis virusas atidaro po sėkmingo įsiveržimo į aukos kompiuterį. Ekspertai teigia, jog virusu užsikrėtę vartotojai dažniausiai susiduria su viena iš šių programos versijų – Wanna Decryptor 1.0 arba Wanna Decryptor 2.0. Ši programa rodo instrukcijas, kaip įsigyti Bitkoinų, kuriais reikia sumokėti reikalaujamą išpirką. Nesumokėjus trijų šimtų dolerių per tris dienas, šis virusas reikalaus sumokėti dvigubai didesnę sumą.

Wana Decrypt0r 2.0 virusas. Ši programa šokiravo tūkstančius kompiuterių vartotojų visame pasaulyje. 2017 m. gegužę virusas sugebėjo sėkmingai užšifruoti failus daugiau nei 230 000 kompiuterių visame pasaulyje. Sėkmingos atakos atveju virusas kompiuterio ekrane atveria Wana Decrypt0r langą, kuriame nurodoma, jog norint atgauti failus auka privalo sumokėti išpirką – 0.171 Bitkoino (sumokant sumą per tris dienas) arba 0.34 Bitkoino per likusias keturias. Praėjus savaitei ir nesulaukus pinigų pervedimo, virusas ištrins kompiuteryje esančius failus. Virusų analitikai išsiaiškino, jog prieš užkrėsdamas sistemą virusas kreipiasi į neegzistuojantį domeną ir stebi, ar jis bus užkrautas. Akivaizdu, jog nepriregistruotas domenas neužsikrauna, tokiu atveju virusas pradeda šifruoti aukos failus. Viena tokių atakų buvo laikinai sustabdyta aptikus domeną, į kurį kreipiasi virusas, ir jį įsigijus.

WannaCry 2.0 virusas. Po to, kai visi naujienų puslapiai pranešė apie silpnąją viruso vietą, jo kūrėjai suskubo patobulinti virusą. Vis dėl to naujasis virusas nebeplinta taip greitai, o tai – geros žinios. Kai kurie ekspertai išreiškė įtarimus, jog šis virusas buvo sukurtas visai kitų programišių. Tai tik įrodo, jog nusikaltėliams tereikia šiek tiek pakeisti kodą, jog jis vėl taptų pavojingas. Kol kas žinoma tiek, jog virusas pilna per kenksmingus Excel dokumentus, tad jei jums tokį dokumentą el.paštu atsiuntė nepažįstamas žmogus, neatverkite jo!

DarkoderCrypt0r virusas. DarkoderCrypt0r virusas – tai originalaus viruso kopija. Patekęs į sistemą, jis užšifruoja failus bei jų pavadinimus papildo .DARKCRY plėtiniais. Tuomet kenksminga programa atveria langą, itin panašų į tikrojo viruso. Tačiau šiame lange nėra atgalinio laiko skaičiavimo laikrodžio, nurodantys likusį laiką iki išpirkos kainos padvigubinimo. Pradinė reikalaujama suma – trys šimtai dolerių. Ši versija neplinta kompiuterinio kirmino būdu.

Kaip ištrinti WannaCry virusą ir atkurti užšifruotus failus?

WannaCry virusą rekomenduojame šalinti su antivirusine programa. WannaCry virusas yra kritinė programa, tad nereikėtų bandyti trinti jai priklausančių failų patiems. Taip tik rizikuosite palikti keletą jos komponentų sistemoje, o tuomet kompiuteris taps labiau pažeidžiamas kitų virusų atakoms.

Jums reikia ištrinti visas kenkėjiškas programas, patekusias į sistemą kibernetinės atakos metu, todėl siūlome paleisti pilną sistemos skenavimą su antikenkėjiška programa, pavyzdžiui, FortectIntego. Žemiau rasite išsamias viruso šalinimo instrukcijas bei patarimus, kaip atgauti prarastus failus.

Rankinis WannaCry viruso pašalinimas

Rankinis WannaCry pašalinimas saugiajame režime

Pirmiausia turite sukurti tinkamą aplinką virusų šalinimo programos paleidimui. Todėl prieš bandydami įjingti turimą programą, perkraukite kompiuterį saugiuoju rėžimu. Jie virusų šalinimo programos neturite, perkraukite kompiuterį sekdami šias instrukcijas ir tik tuomet parsisiųskite norimą programą.

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

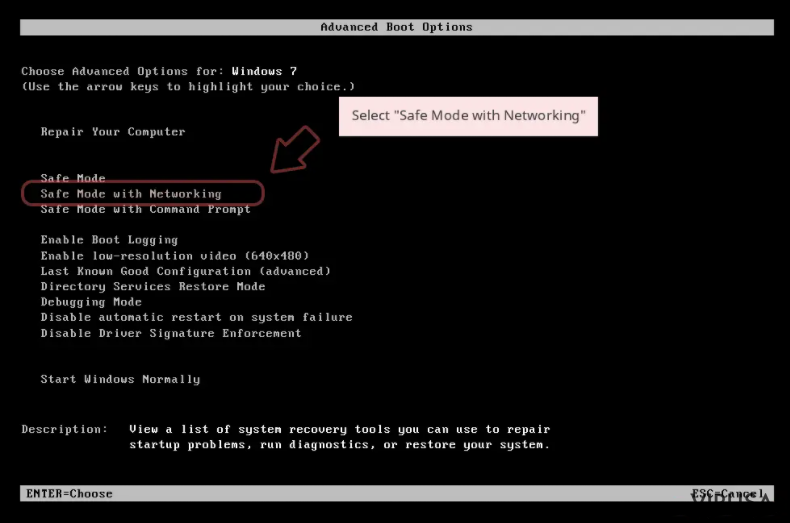

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

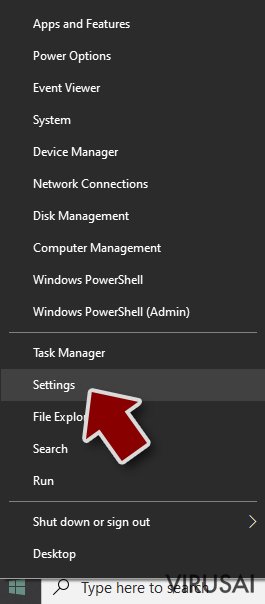

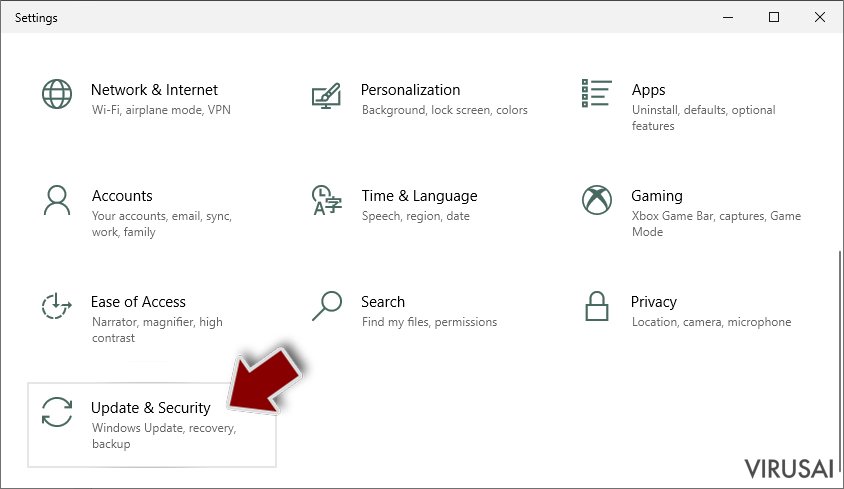

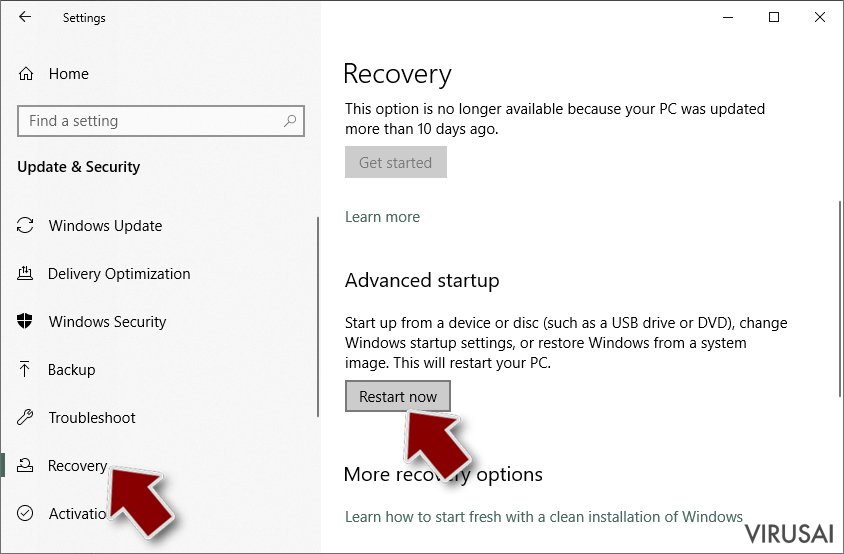

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

- Slinkite žemyn, kad pasirinktumėte Update & Security.

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

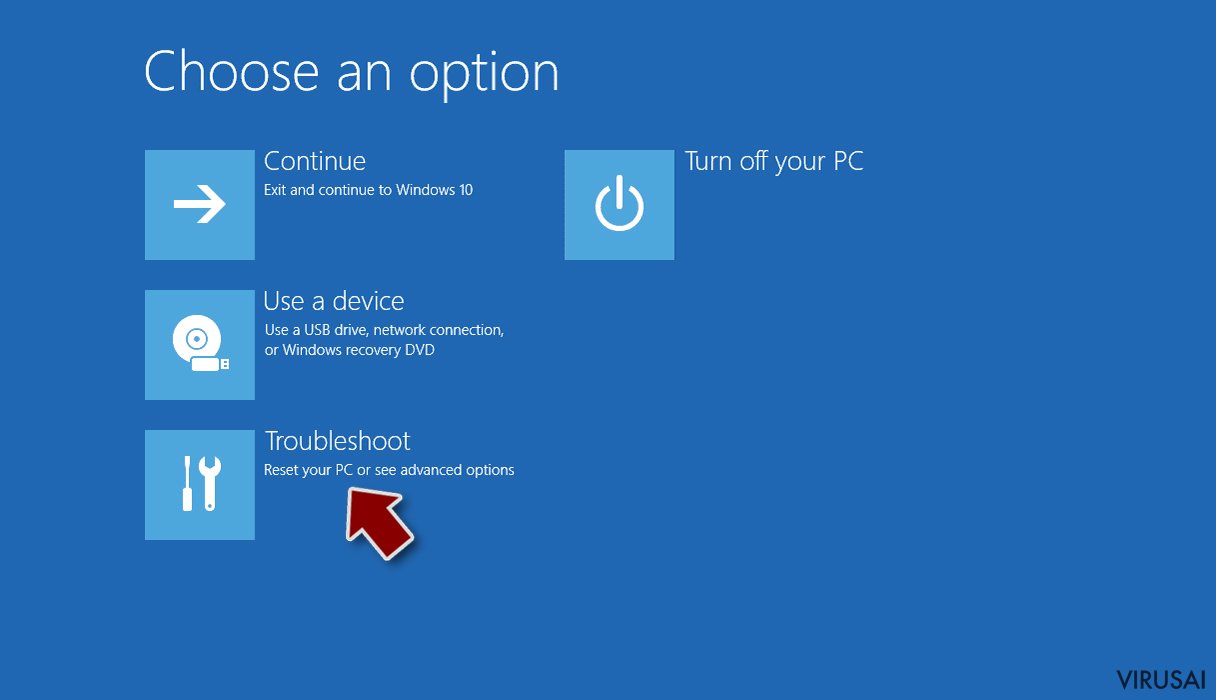

- Pasirinkite Troubleshoot.

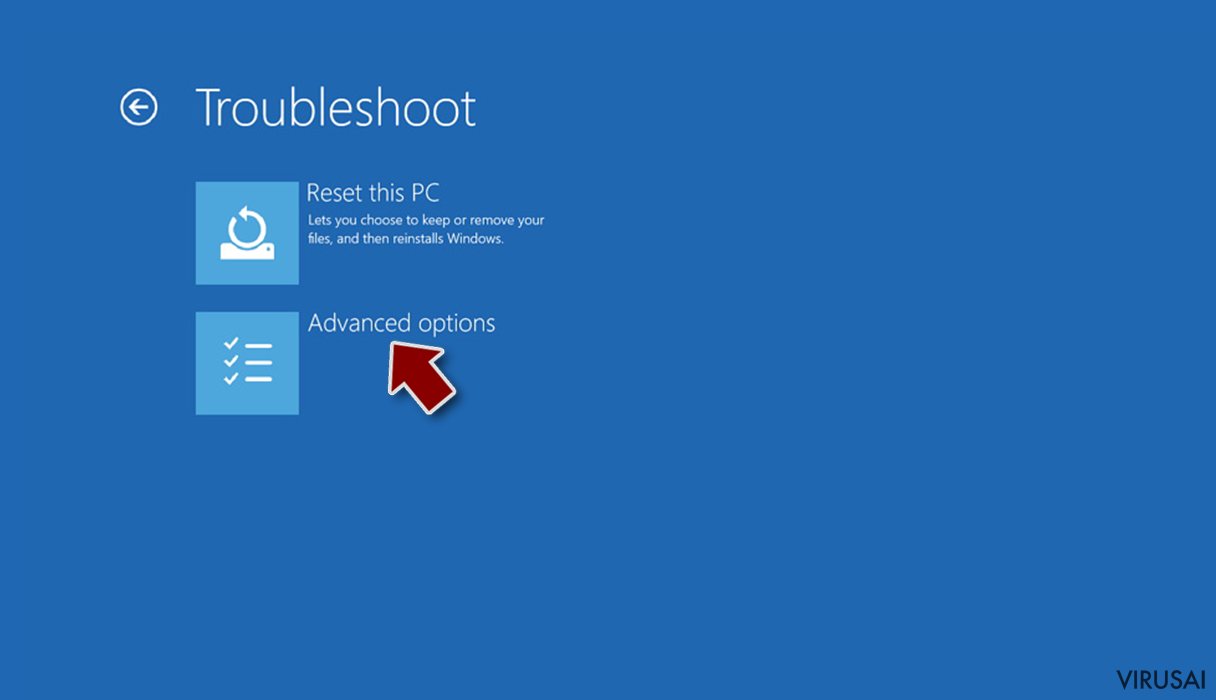

- Eikite į Advanced options.

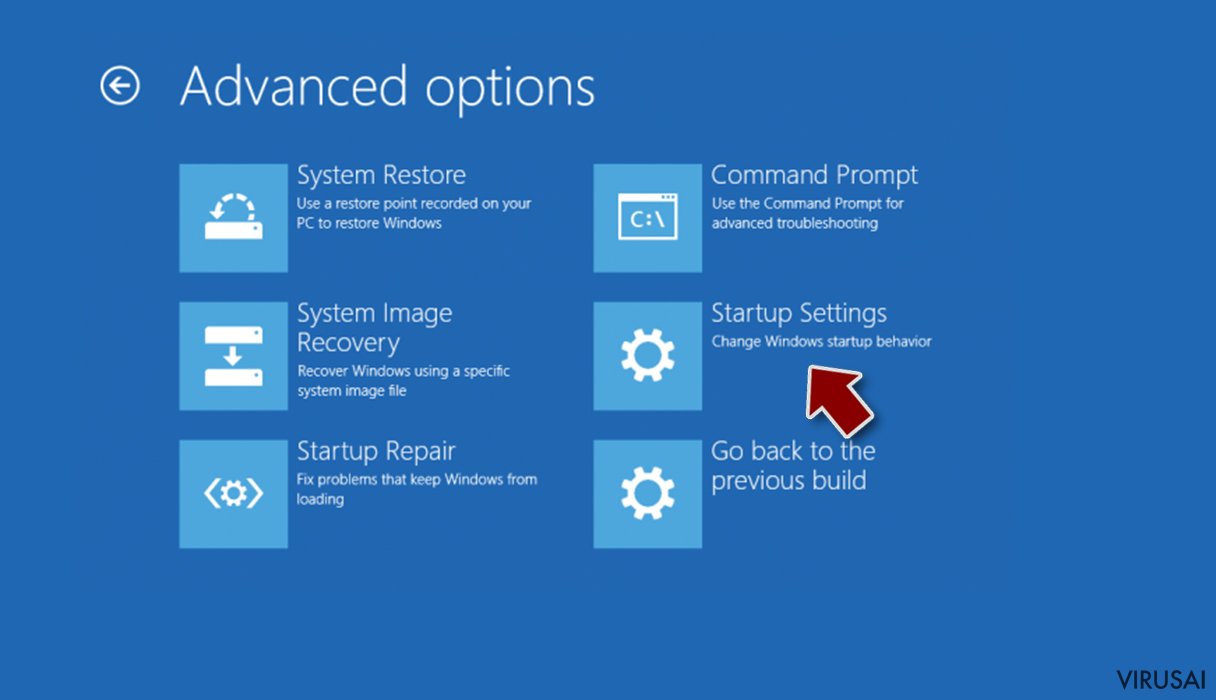

- Pasirinkite Startup Settings.

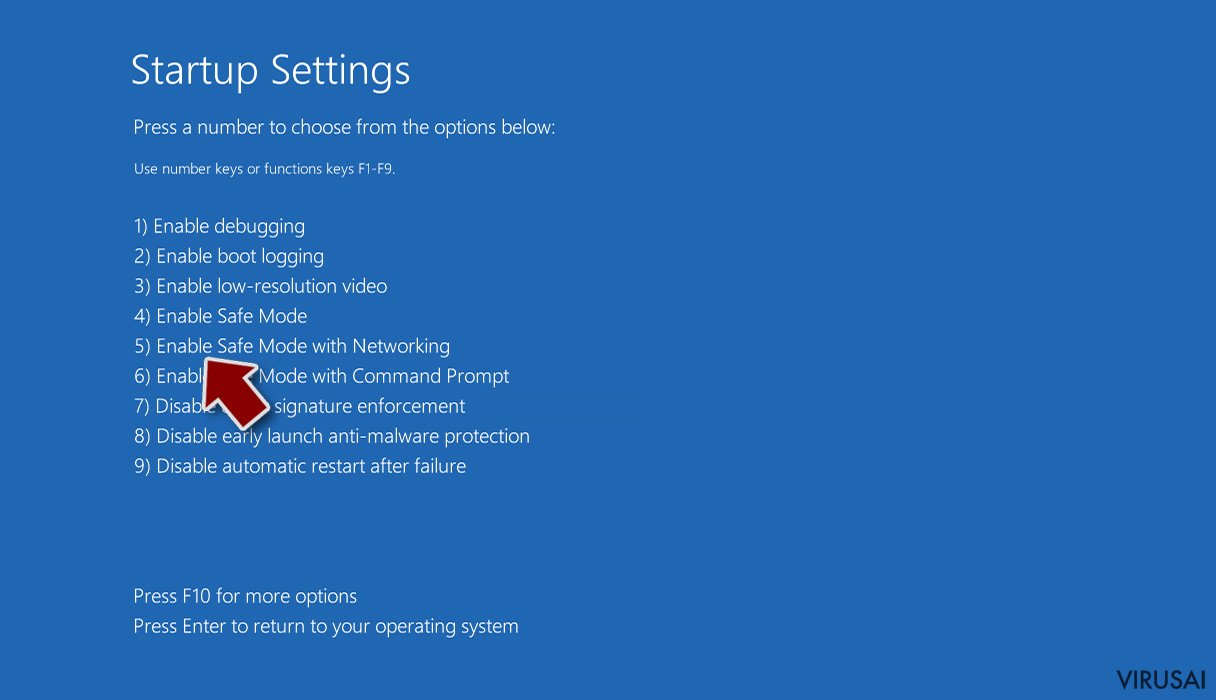

- Paspauskite Restart.

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

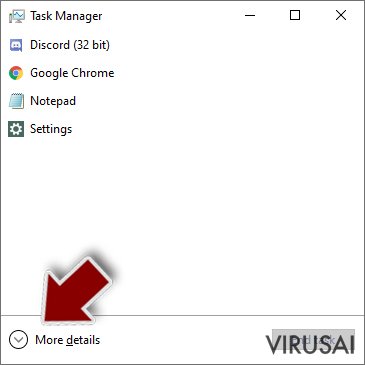

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

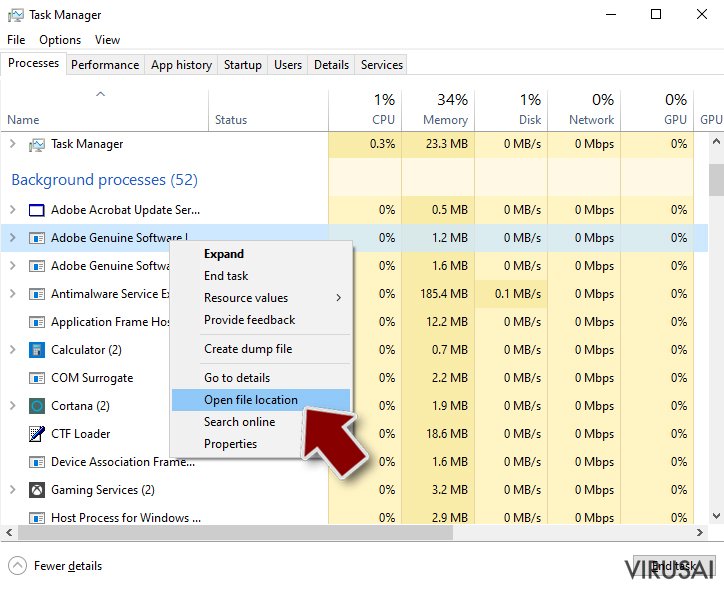

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

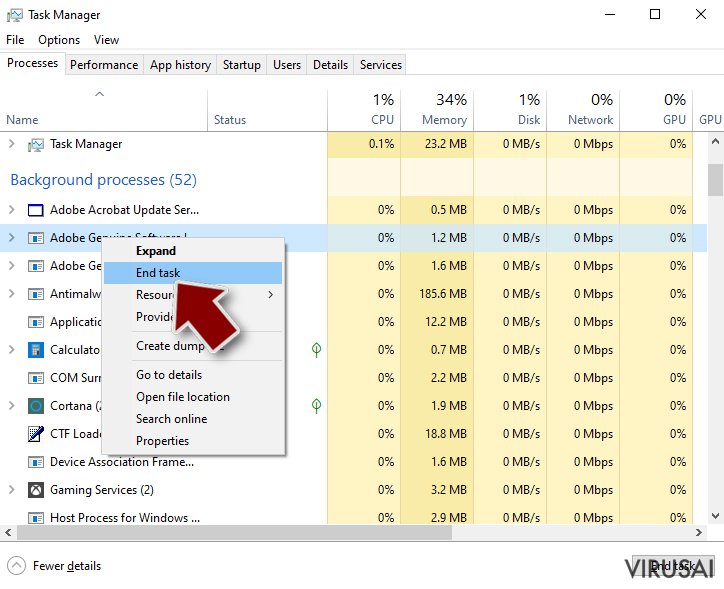

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

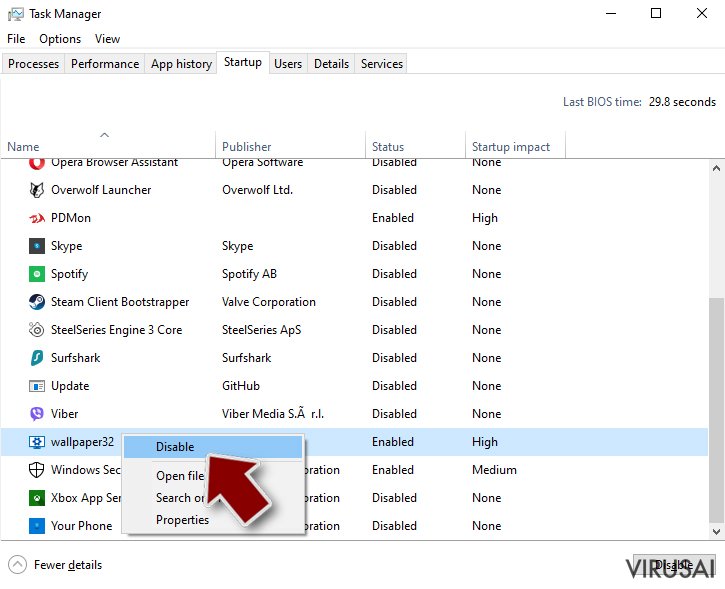

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

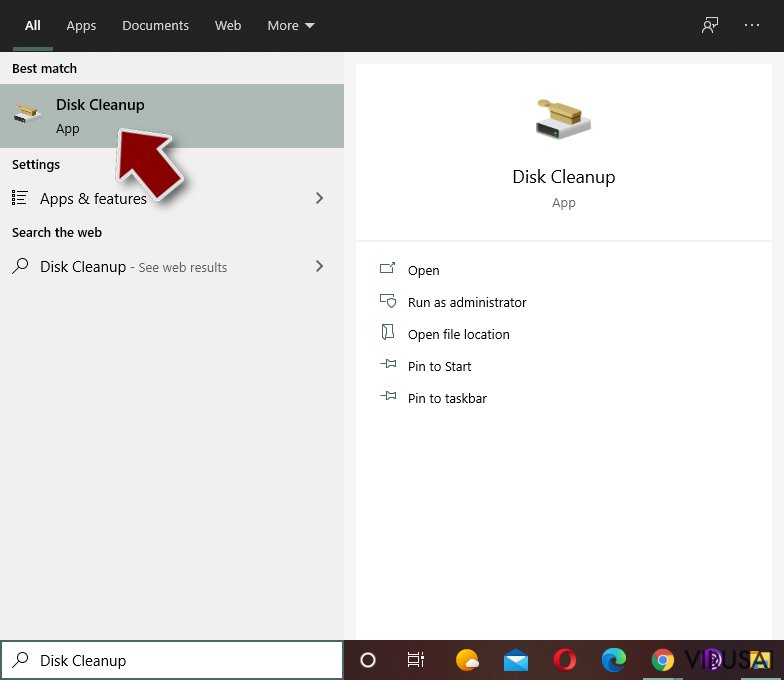

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

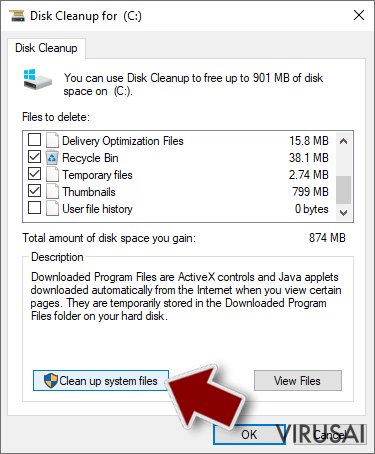

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

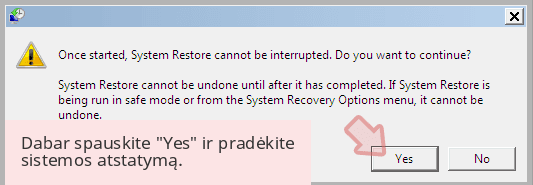

Kaip ištrinti WannaCry naudojant System Restore

Pateikiame alternatyvų WannaCry šalinimo būdą.

-

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

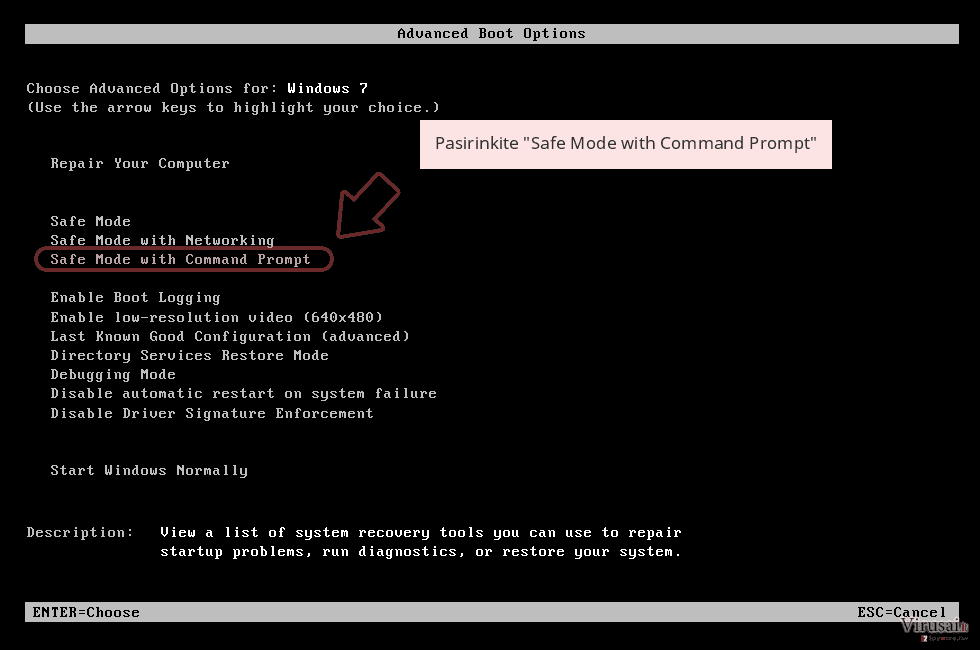

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

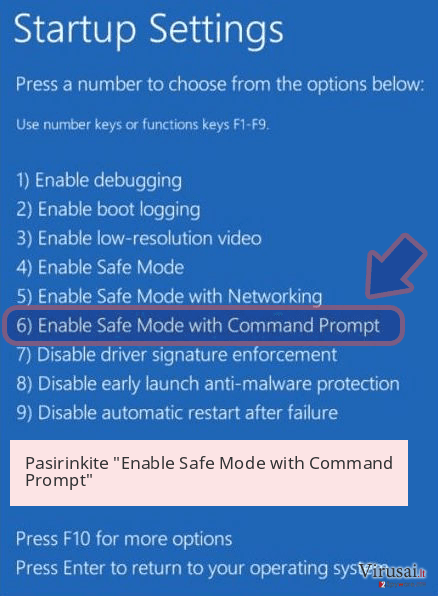

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

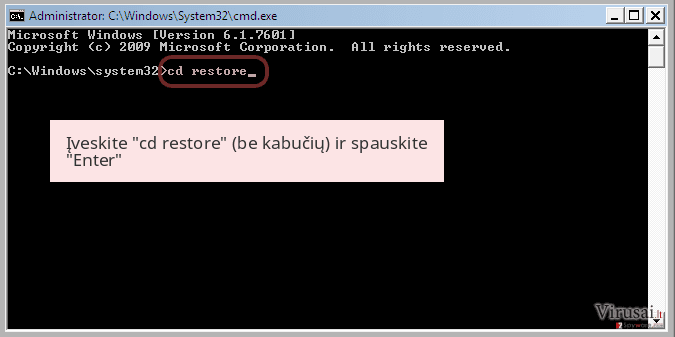

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

-

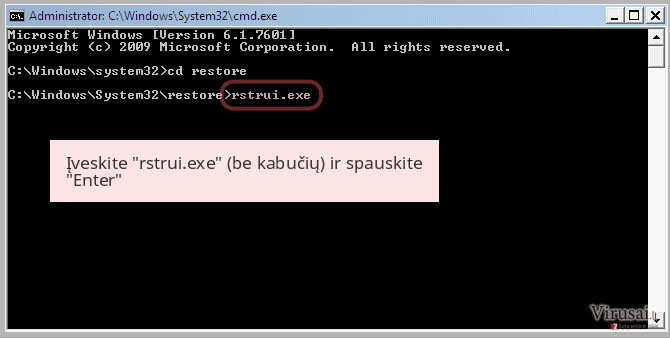

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

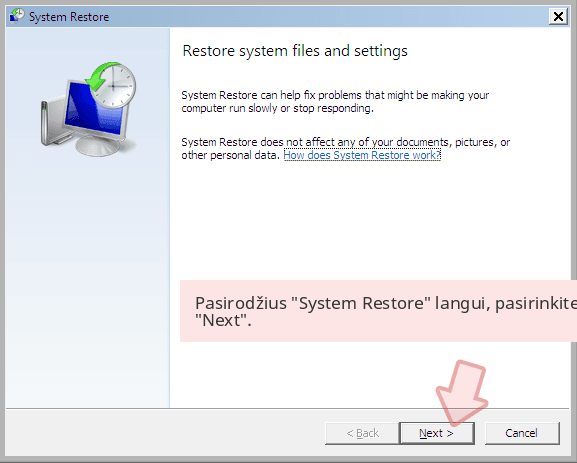

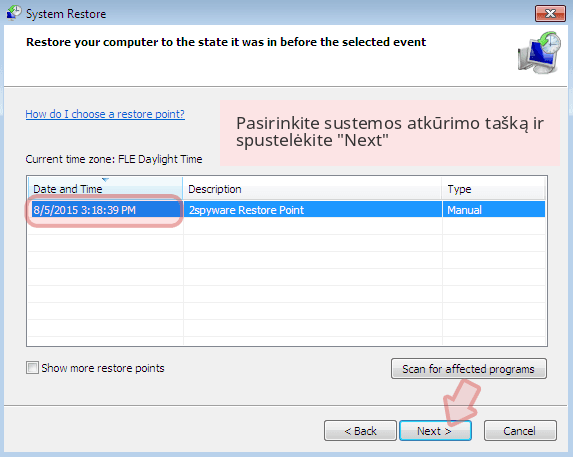

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš WannaCry pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Svarbu. Kaip atkurti duomenis?

Instrukcijos, pateiktos aukščiau, yra skirtos padėti jums ištrinti WannaCry. Tam, jog atkurtumėte savo failus, rekomenduojame sekti virusai.lt ekspertų paruoštas instrukcijas.Jei neketinate rizikuoti 300 – 600 JAV dolerių, o taip pat neturite atsarginės failų kopijos, deja, bet greičiausiai failų atkurti nebepavyks. Šiuo metu virusų analitikai bando atrasti spragą viruso kode ir sukurti programą, galinčią nemokamai atkurti failus, tačiau kol kas visi bandymai tai padaryti buvo nesėkmingi. Mūsų komanda siūlo išbandyti pagrindinius failų atkūrimo būdus. Atminkite, jog šie metodai gali būti ir neveiksmingi.

Jei WannaCry užšifravo jūsų asmeninius failus, galite pabandyti juos atkurti šiais būdais:

Įsidiekite ir paleiskite Data Recovery Pro

Yra tikimybė, jog Data Recovery Pro gali padėti atkurti kai kuriuos viruso sugadintus failus. Sekite šias instrukcijas ir išbandykite siūlomą failų atkūrimo programą.

- Parsisiųsti Data Recovery Pro;

- Įdiekite Data Recovery sekdami diegimo vedlio nurodymus;

- Atverkite programą bei paleiskite kompiuterio skenavimą tam, jog rastumėte failus, paveiktus WannaCry viruso;

- Atkurkite juos.

Raskite šešėlines failų kopijas

Kartais net patys sudėtingiausi virusai neįvykdo visų jiems skirtų užduočių. Jei virusui nepavyko ištrinti šešėlinių failų kopijų, galite pasinaudoti ShadowExplorer programa, kuri padės jas surasti ir atkurti dalį sugadintų duomenų.

- Parsisiųskite Shadow Explorer (http://shadowexplorer.com/);

- Sekdami Shadow Explorer diegimo vedlio nurodymus, įrašykite šią programą į savo kompiuterį;

- Paleiskite programą ir atverkite viršutiniame kairiajame kampe esantį išskleidžiamąjį meniu. Peržiūrėkite, kokių aplankų ten yra;

- Dešiniuoju pelės klavišu paspauskite ant aplanko, kurį norite atkurti, ir spauskite “Export”. Taip pat galite nurodyti, kur norite jį išsaugoti.

WannaCry dešifravimo įrankių nėra

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip WannaCry prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Atkurkite failus, kuriuos sugadino pavojingas virusas

Nepaisant to, kad yra įvairių aplinkybių dėl kurių sistemoje esantys duomenys gali pradingti, įskaitant ir netyčinį pašalinimą, dažniausia priežastis, kodėl žmonės netenka nuotraukų, dokumentų, vaizdo įrašų bei kitų svarbių duomenų – tai kenkėjiškos programonės įrangos įsirašymas.

Potencialiai nepageidaujamos programos gali pašalinti kai kuriuos failus bei neleisti veikti programinei įrangai. Vis dėlto, didesnę grėsmę kelia pavojingi virusai. „Ransomware“ tipo virusai koncentuojasi į duomenų šifravimą ir vartotojų prieigos prie duomenų ribojimą, todėl įsirašius tokį virusą į kompiuterį galite visam laikui prarasti asmeninius duomenis. Ypač jei nepasveriate kaip svarbu daryti failų kopijas.

Užkoduotų failų atrakinimo galimybės yra labai ribotos, tačiau kai kurios programos turi duomenų atkūrimo funkciją. Kai kuriais atvejais Data Recovery Pro programa gali padėti atkurti bent dalį duomenų, kuriuos užrakino failus koduojantis virusas ar kita kenkėjiška programa.

- ^ Grėsmingasis WannaCry virusas: kaip apsaugoti savo duomenis?. Kas vyksta Kaune. Naujienų portalas.

- ^ Rob Price. The 22-year-old Brit who stopped the global cyberattack is donating his $10,000 reward to charity. Business Insider. Verslo ir technologijų naujienos.