TeslaCrypt 4.0 šalinimas (Atnaujintos instrukcijos)

TeslaCrypt 4.0 pašalinimas

Kas yra TeslaCrypt 4.0?

Viskas, ką turite žinoti apie TeslaCrypt 4.0 virusą

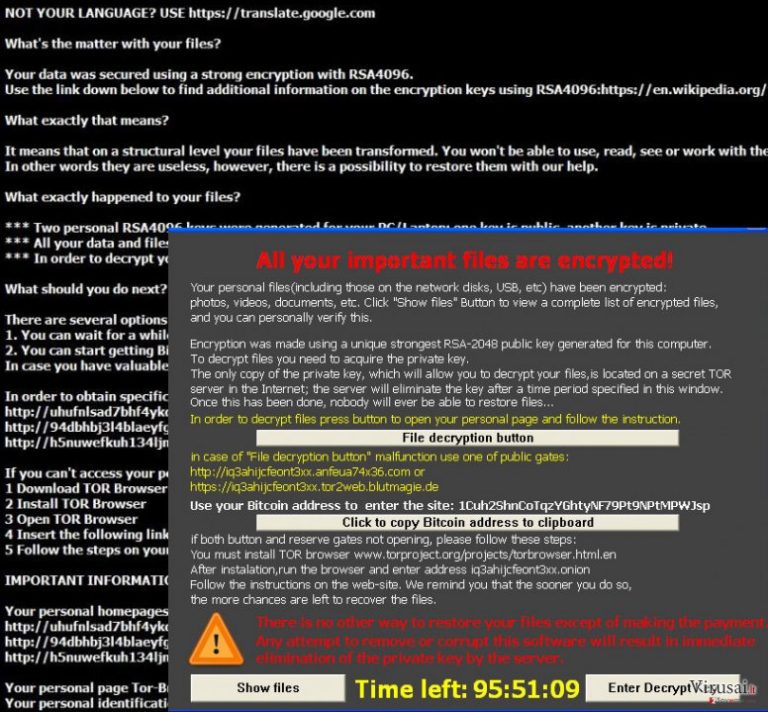

Visai neseniai kibernetiniai sukčiai sukūrė dar vieną liūdnai pagarsėjusio TeslaCrypt viruso versiją. Tai pirmosios TeslaCrypt, TeslaCrypt 2.0 bei TeslaCrypt 3.0 versijų tęsinys. Kaip ir dauguma kitų šių kenkėjiškų programų-vagių (angl. ransomware), TeslaCrypt 4.0 skirta užkoduoti aukos kompiuteryje esančius failus bei reikalauti sumokėti išpirką. Akivaizdu, jog naujoji šio viruso versija yra patobulinta, tad šiame straipsnyje mes jums papasakosime, kuo naujoji TeslaCrypt versija skiriasi nuo ankstesnių šio viruso versijų. Be to, paaiškinsime, ką daryti šiam virusui paveikus kompiuterį.

Kuo TeslaCrypt 4.0 virusas pranašesnis už ankstesnes šio viruso versijas?

Pirmoji TeslaCrypt versija pasirodė daugiau nei prieš metus, o pirmoji ketvirtosios versijos ataka buvo užfiksuota vos prieš keletą savaičių, todėl žinių apie šį virusą dar nedaug. Kaip bebūtų, atrodo, jog kibernetiniai sukčiai pasimokė iš savo klaidų ir patobulino virusą. Nuo šiol TeslaCrypt 4.0 failams nebeprideda plėtinių, be to, gali užkoduoti failus užimančius daugiau nei 4GB atminties jų nepažeidžiant. Vos tik jis užkoduoja failus, kompiuteryje jis sukuria tokius failus: RECOVER[bet kokie simboliai].html, RECOVER[bet kokie simboliai].png, RECOVER[bet kokie simboliai].txt, recover_file.txt bei atsitiktiniu pavadinimu pavadintą .exe vykdomąją programą. Be to, naujoji TeslaCrypt versija naudoja dar sudėtingesnį šifravimo algoritmą – RSA 4096, o dauguma ransomware virusų naudoja RSA 2948 algoritmą. Jei tapote šio viruso auka, galite pabandyti atkurti savo failus šių programų pagalba – Photorec arba R-studio. Deja, tačiau kol kas kompiuterių ekspertai nesukūrė programos, galinčios atkurti visus vartotojo failus, paveiktus šios, naujosios TeslaCrypt versijos. Be to, atminkite, jog prieš bandydami atkurti savo failus, privalote pašalinti šį virusą iš savo kompiuterio. Lengviausiai virusą rasite bei pašalinsite su FortectIntego antivirusine programa.

Kaip šis virusas gali patekti į kompiuterį?

Nors virusą sukčiai patobulino, vis dėlto virusą jie platina tuo pačiu būdu, kaip platino ir ankstesnes jo versijas. Šį virusą galima parsisiųsti atvėrus kenksmingą elektroninio laiško priedą. Atvėrus failą, paleidžiama vykdomoji TeslaCrypt viruso programa, kuri skenuoja kompiuterio sistemą bei užšifruoja aukos failus. Juos atgauti galima tik dviejų specialių iššifravimo raktų pagalba.

Kibernetiniai sukčiai bando paveikti auką pateikdami neva itin lengvą problemos sprendimo būdą. Jie teigia, jog vienintelis būdas atgauti failus – nusipirkti iššifravimo raktus, arba, kitaip tariant, sumokėti išpirką. Mes nerekomenduojame mokėti išpirkos – verčiau pašalinkite šį virusą iš savo kompiuterio. Jei sukčių reikalaujama suma jums atrodo nedidelė, galite pabandyti pervesti jiems pinigus ir tikėtis sulaukti pagalbos, tačiau mes abejojame, jog sukčiai iš tiesų jums atsiųs iššifravimo raktus. Be to, atminkite, jog tokius pavojingus virusus į kompiuterį atsiųsti bei įdiegti gali kiti, kompiuteryje jau įsitvirtinę virusai, pavyzdžiui, Trojos arkliai. Trojaną galima įdiegti visiškai atsitiktinai, nes sukčiai šiuos virusus platina užmaskavę kaip saugius failus. Trojanus aptikti sunku, todėl kompiuterį būtina apsaugoti su patikima antivirusine programa.

Daugiau apie TeslaCrypt 4.0 pašalinimą skaitykite antrame puslapyje.

Kaip pašalinti TeslaCrypt 4.0?

Jei jūsų kompiuterį paveikė ši kenkėjiška programa, turite keletą pasirinkimų, kaip elgtis toliau. Nerekomenduojame jums bandyti pašalinti TeslaCrypt 4.0 savarankiškai, nebent esate patyręs IT specialistas. Ištrynę neteisingus sistemoje esančius failus galite dar labiau pakenkti savo kompiuteriui. Kompiuterių ekspertai teigia, jog kompiuterinius virusus lengviausia šalinti su tam skirtomis galingomis antivirusinėmis programomis, kurios gali automatiškai surasti visus virusui priklausančius failus. Mes rekomenduojame naudoti SpyHunter antivirusinę programą.

Rankinis TeslaCrypt 4.0 pašalinimas

Rankinis TeslaCrypt 4.0 pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

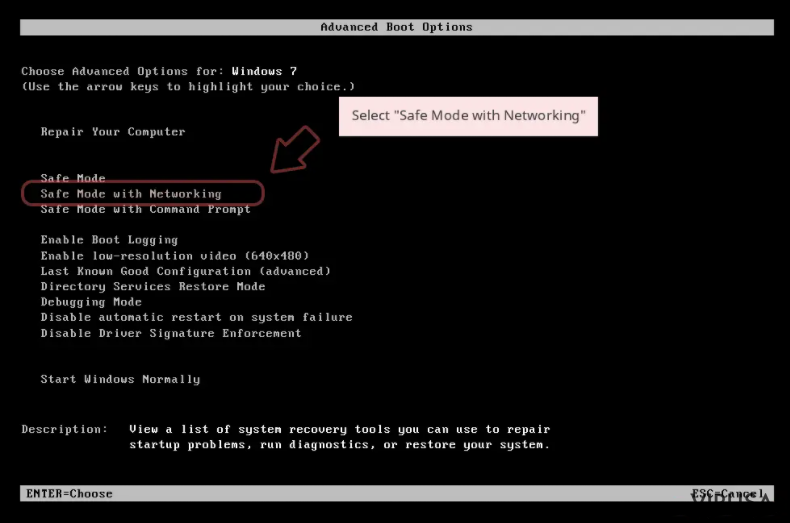

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

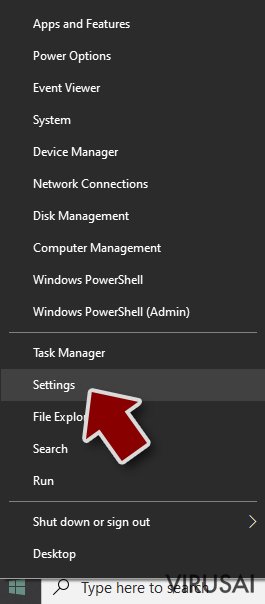

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

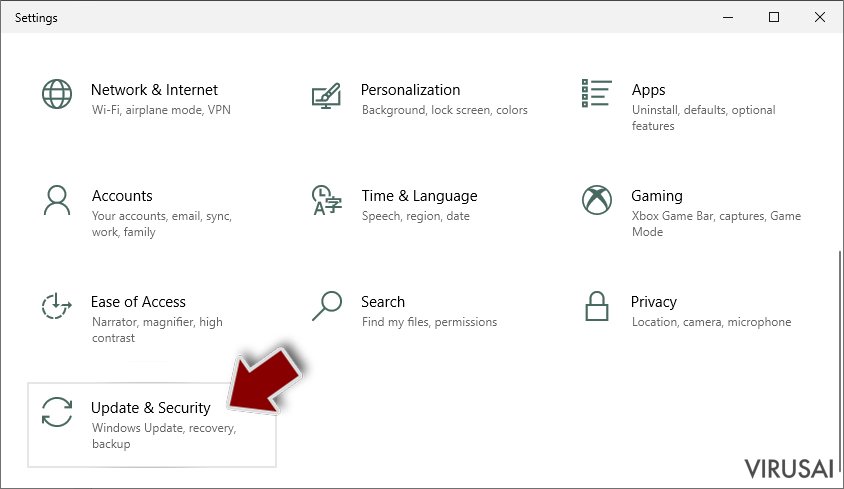

- Slinkite žemyn, kad pasirinktumėte Update & Security.

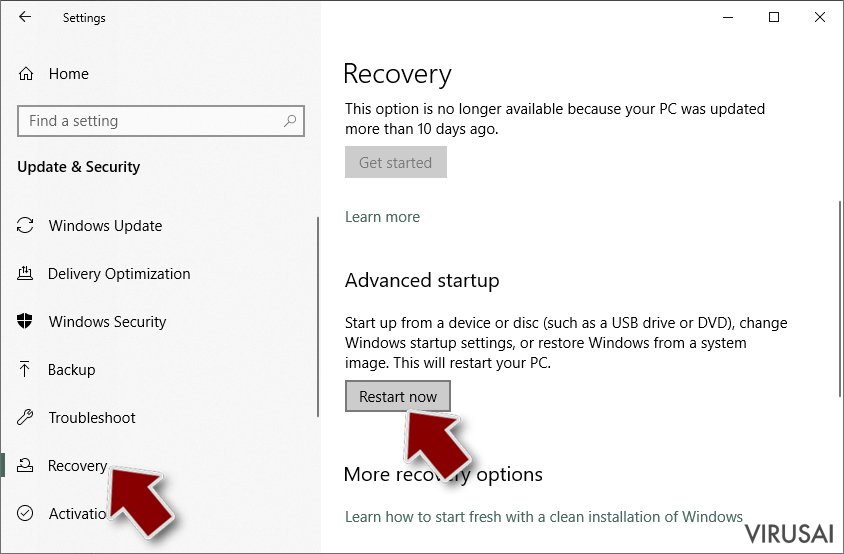

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

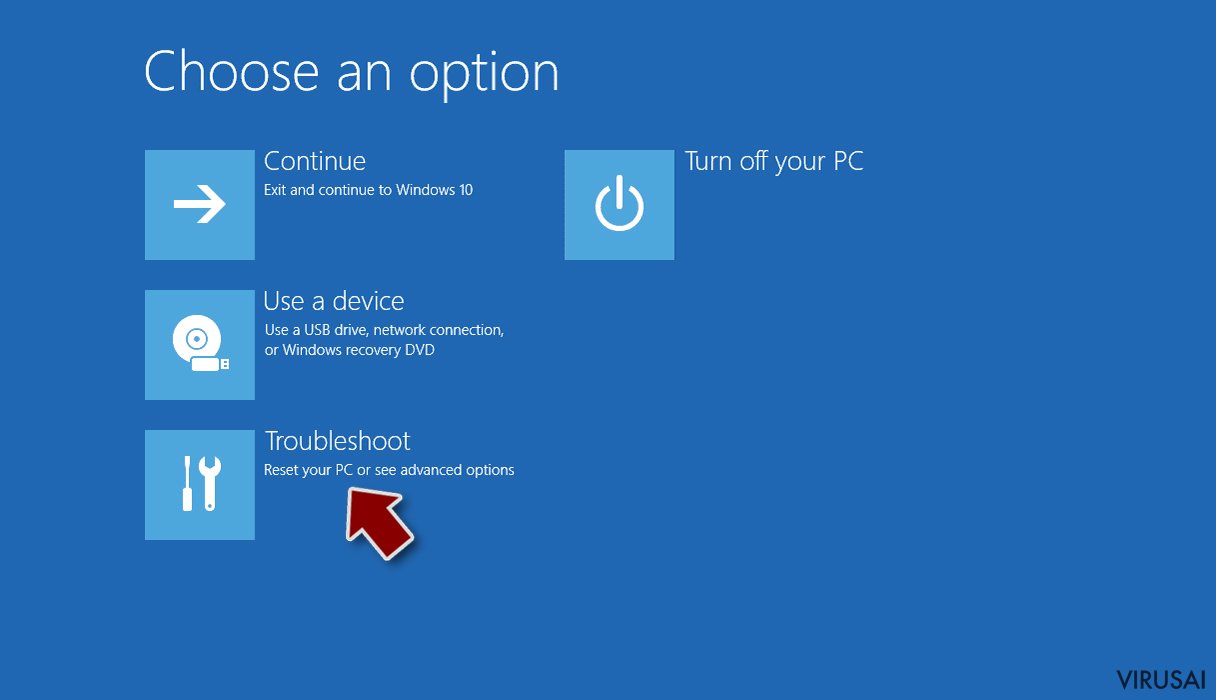

- Pasirinkite Troubleshoot.

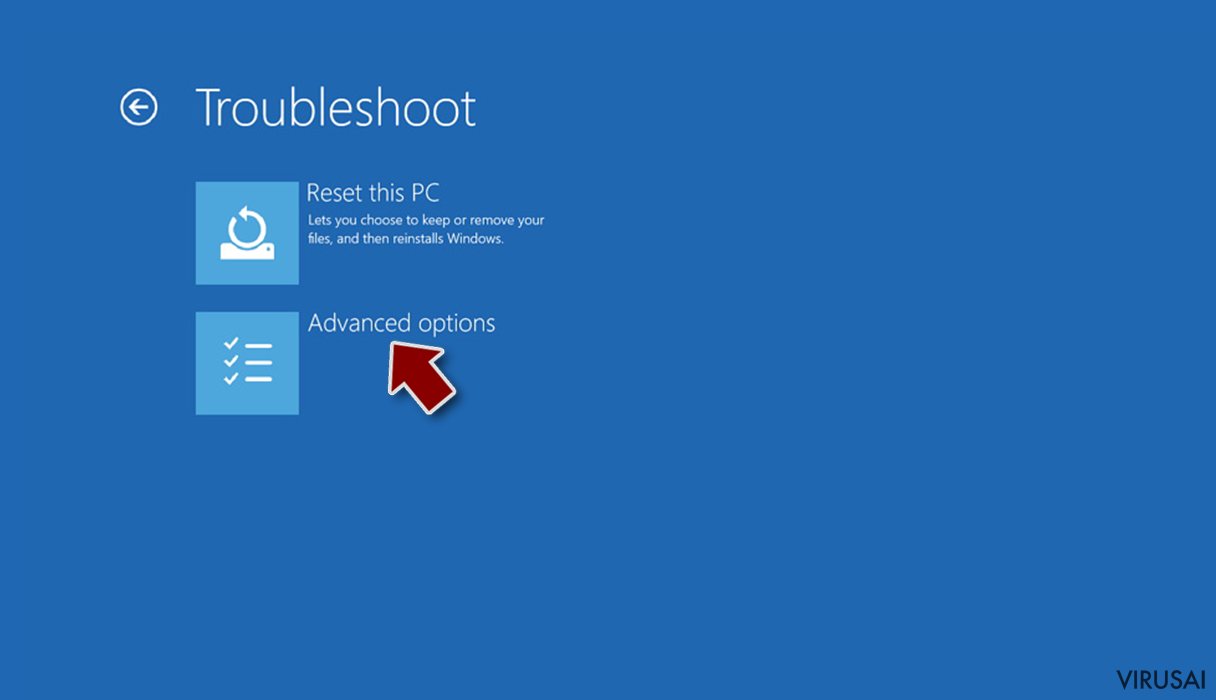

- Eikite į Advanced options.

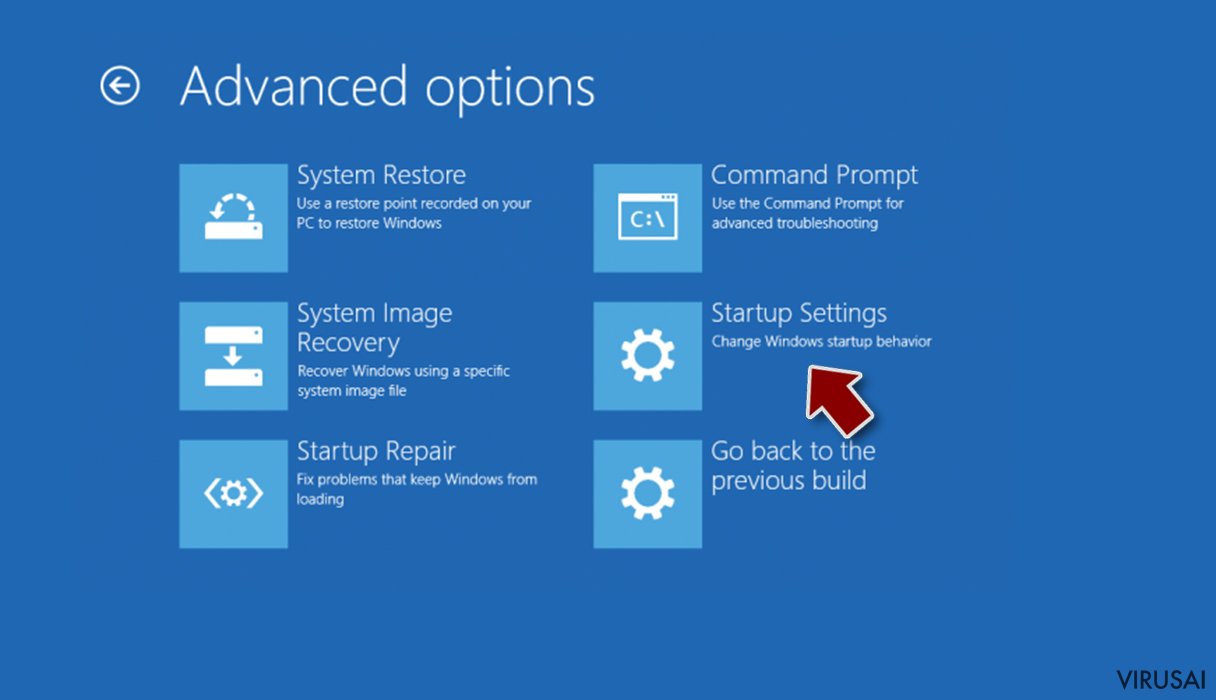

- Pasirinkite Startup Settings.

- Paspauskite Restart.

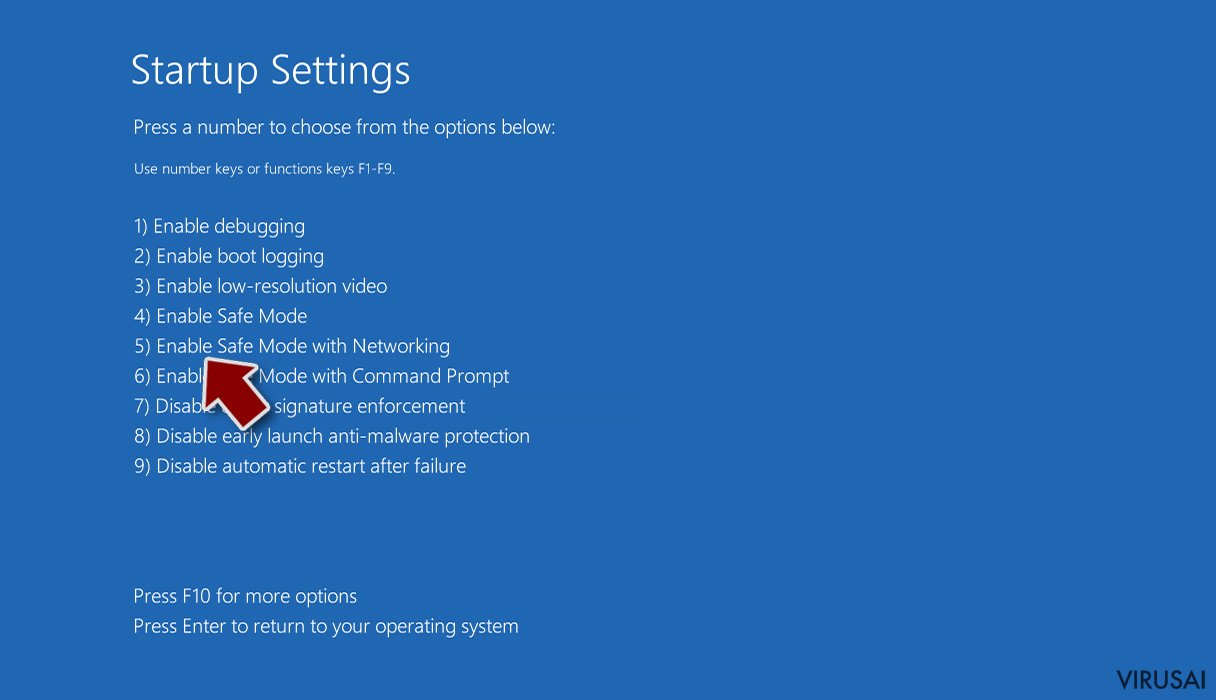

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

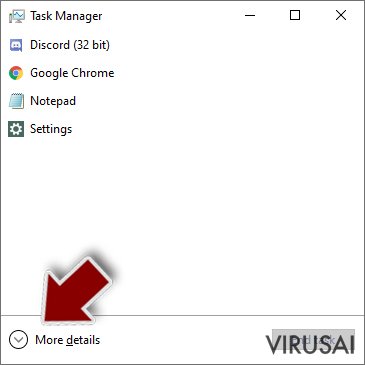

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

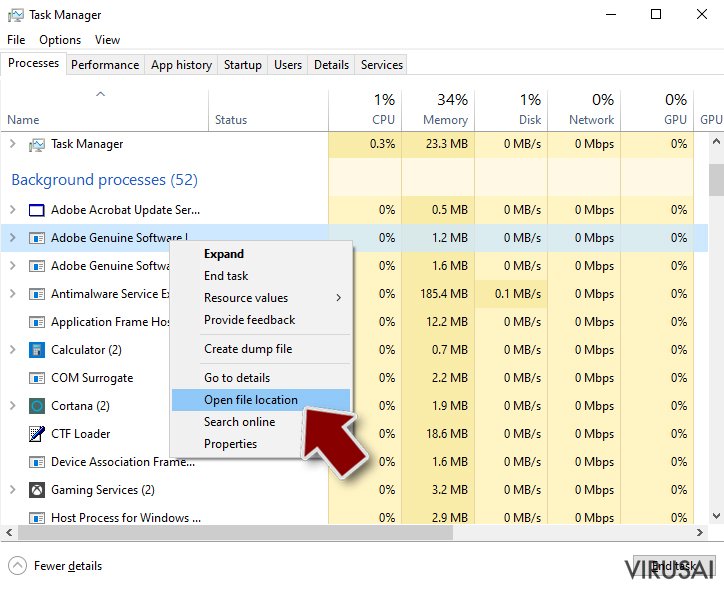

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

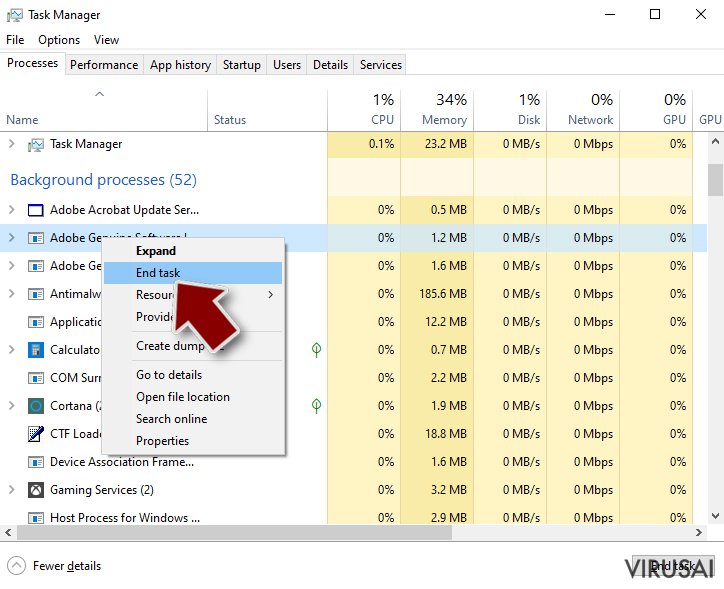

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

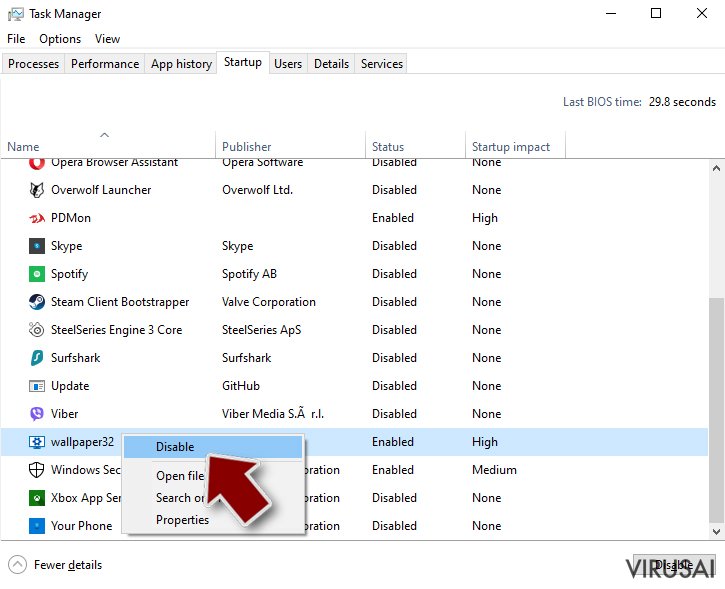

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

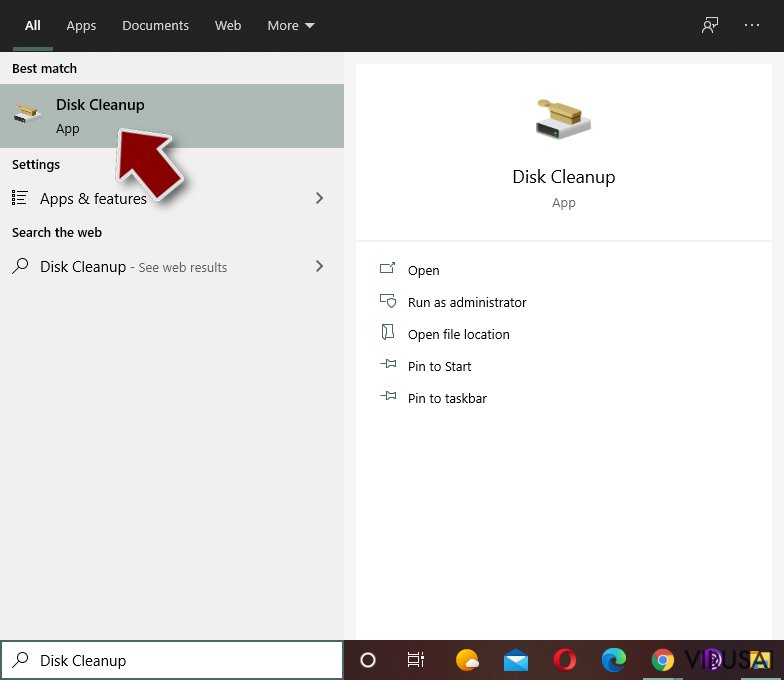

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

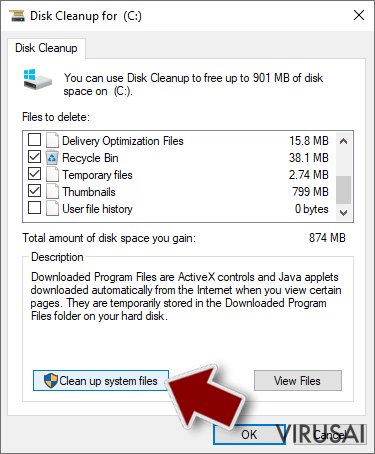

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti TeslaCrypt 4.0 naudojant System Restore

-

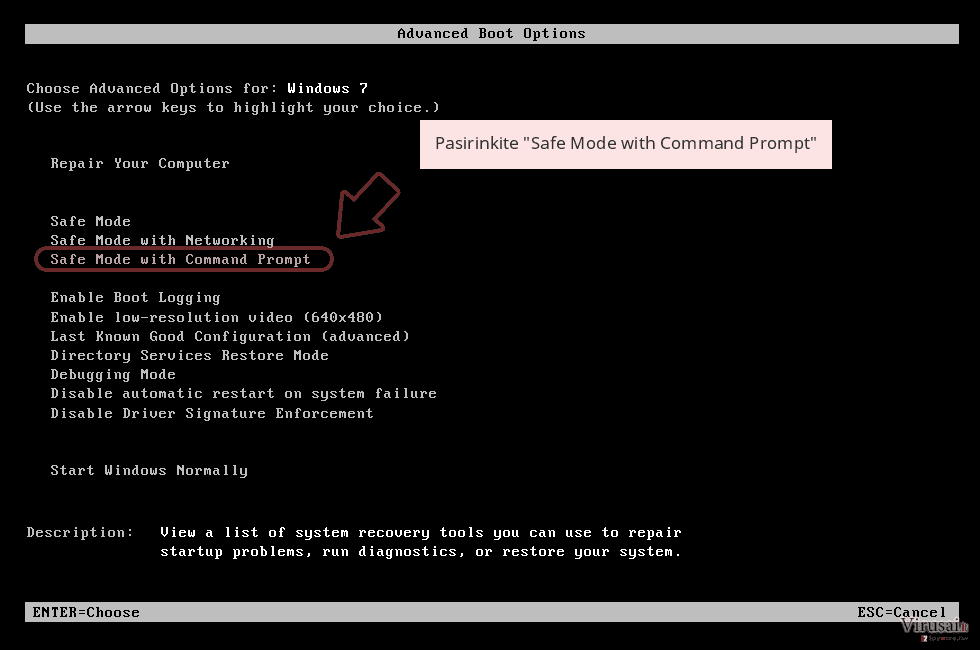

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

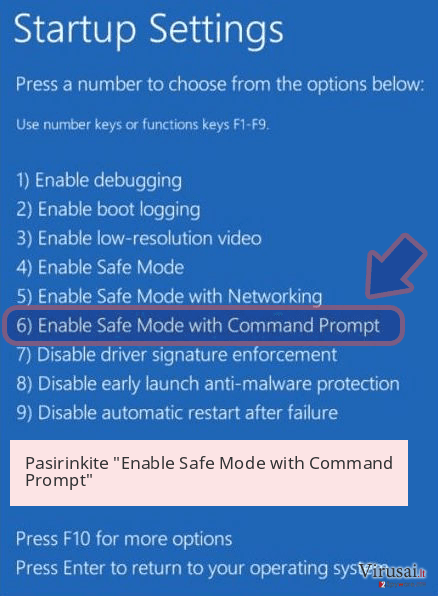

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

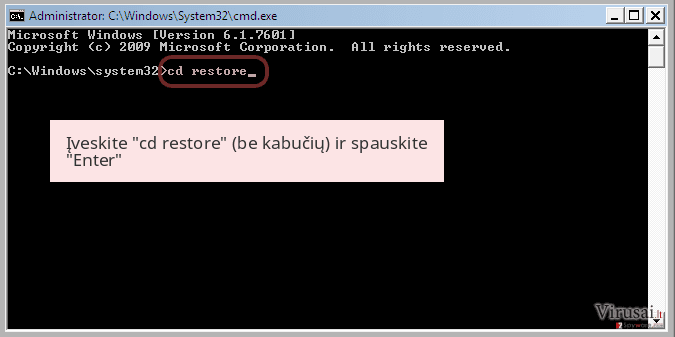

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

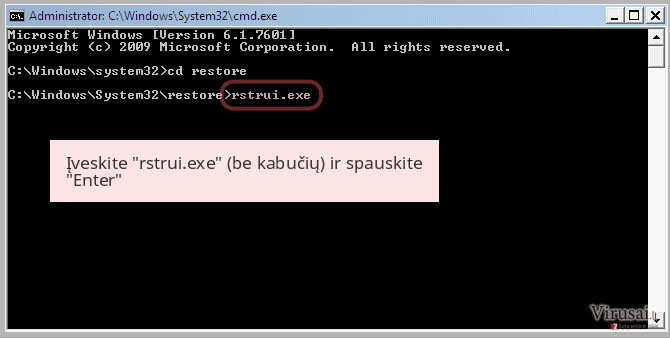

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

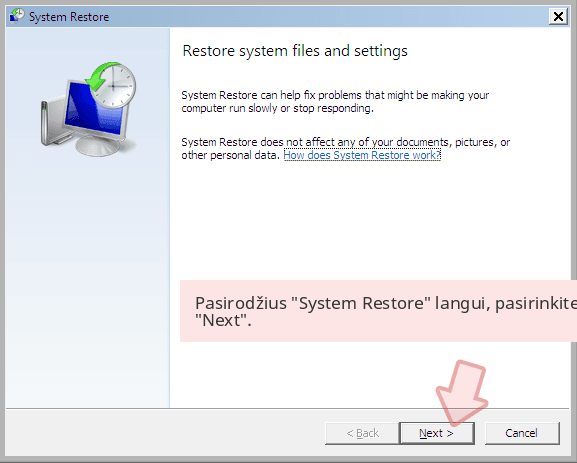

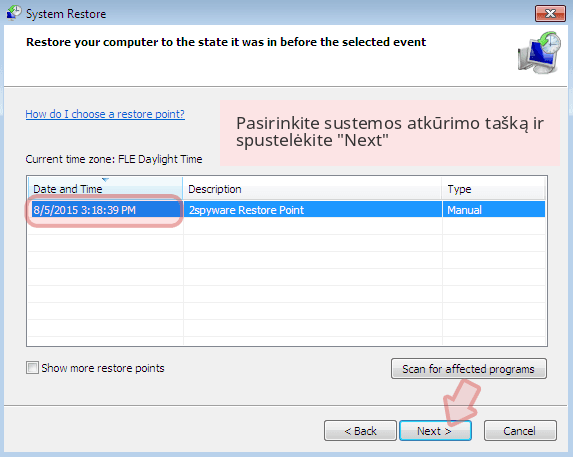

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš TeslaCrypt 4.0 pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

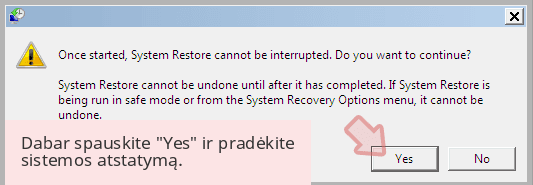

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip TeslaCrypt 4.0 prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Neleiskite, kad vyriausybė jus šnipinėtų

Kadangi kyla vis daugiau diskusijų, susijusių su vartotojų duomenų rinkimu ir piliečių šnipinėjimu, turėtumėte atidžiau žvelgti į šią problemą ir išsiaiškinti, kokie šešėliniai informacijos rinkimo būdai gali būti naudojami renkant informaciją apie jus. Venkite bet kokio valdžios ar trečių šalių inicijuojamo infomacijos sekimo bei piliečių šnipinėjimo internete – naršykite anonimiškai.

Naudodamiesi Private Internet Access VPN programa, galėsite mėgautis saugiu naršymu internete ir sumažinsite įsilaužimo į sistemą riziką iki minimumo. Ši programa, sukurianti virtualų privatųjį tinklą, suteiks prieigą prie reikiamų duomenų be jokių turinio apribojimų ir galimybių jus šnipinėti.

Kontroliuokite valdžios bei kitų trečiųjų šalių prieigą prie jūsų duomenų ir užtikrinkite saugų naršymą internetu. Net jeigu jūs ir neužsiimate nelegalia veikla patys ir pasitinkite pasirinktu interneto teikėju, rekomenduojame būti atsargiems dėl savo pačių saugumo. Rekomenduojame imtis papildomų atsargumo priemonių ir pradėti naudoti VPN programa.

Atkurkite failus, kuriuos sugadino pavojingas virusas

Nepaisant to, kad yra įvairių aplinkybių dėl kurių sistemoje esantys duomenys gali pradingti, įskaitant ir netyčinį pašalinimą, dažniausia priežastis, kodėl žmonės netenka nuotraukų, dokumentų, vaizdo įrašų bei kitų svarbių duomenų – tai kenkėjiškos programonės įrangos įsirašymas.

Potencialiai nepageidaujamos programos gali pašalinti kai kuriuos failus bei neleisti veikti programinei įrangai. Vis dėlto, didesnę grėsmę kelia pavojingi virusai. „Ransomware“ tipo virusai koncentuojasi į duomenų šifravimą ir vartotojų prieigos prie duomenų ribojimą, todėl įsirašius tokį virusą į kompiuterį galite visam laikui prarasti asmeninius duomenis. Ypač jei nepasveriate kaip svarbu daryti failų kopijas.

Užkoduotų failų atrakinimo galimybės yra labai ribotos, tačiau kai kurios programos turi duomenų atkūrimo funkciją. Kai kuriais atvejais Data Recovery Pro programa gali padėti atkurti bent dalį duomenų, kuriuos užrakino failus koduojantis virusas ar kita kenkėjiška programa.