CTB-Faker viruso šalinimas (Nemokamas vadovas)

CTB-Faker viruso pašalinimas

Kas yra CTB-Faker virusas?

Ar įmanoma apsisaugoti nuo CTB-Faker viruso?

Kol vieni kibernetiniai nusikaltėliai nenuilsdami tobulina savo virusus, kiti nesivargina gaišti laiko, o tiesiog stengiasi imituoti jau sukurtus kompiuterinius užkratus. CTB-Faker virusas atrodo lyg būtų neseniai pasirodžiusio, tačiau vis dar aktyviai veikiančio CTB-Locker ransomware kopija. Nors ransomware imitacijos dažnai nenusileidžia savo originalams, šiuo atveju, kopija neprilygsta savo pirmtakui. Vien tik išpirkos dydis – 45 EUR – kelia įtarimą. Dažniausiai kompiuteriniai įsilaužėliai reikalauja 500 ar net daugiau eurų išpirkos už užšifruotus duomenis. Nors pastarasis virusas taip pat geba užkoduoti failus, IT specialistai jau tobulina būdą kaip atgauti asmeninę informaciją. Tad jei CTB-Faker užgrobė jūsų kompiuterį, pasirūpinkite, kad virusas būtų kuo skubiau pašalintas. Įsidiekite FortectIntego programą, kuri padės jums veiksmingai atsikratyti viruso.

Specialistai pavadino šį užkratą būtent CTB-Faker vardu, kadangi įsilaužėliai nesivargino sukurti savo išpirkos pranešimą, bet vietoj to, pasinaudojo CTB-Locker viruso dizainu. Žinutės yra visiškai identiškos. Išskyrus šią savybę, šis ransomware neprilygsta savo originalui. Visų pirma, jis veikia kaip Winrar SFX failas. Kitaip nei kiti ransomware, kurie užšifruoja duomenis, naudodami sudėtingą tarpusavyje susijusią šifruotės kombinaciją, CTB-Faker veikia gan paprastai. Jis duomenis perkelia į tam tikrą kompiuterinį aplankalą, apsaugotą specialiu slaptažodžiu.

Po to virusas suaktyvina įvairius VBS failus. Būtent dėl jų veikimo, jūsų ekrane gali pasirodyti įvairūs pranešimai apie neveikiančią vaizdo kortelę ar panašios sisteminės klaidos. Kitas išskirtinis šio užkrato bruožas – virusas nepakeičia užkrėstų failų formatų į kitą plėtinį kitaip nei CTB-Locker. Jau anksčiau minėtame aplankale, kurį naudoja virusas, yra pateikta informacija, kuriuos failus reikia užšifruoti. Kitaip tariant, užkratas aptinka vaizdo, dokumentinius, muzikos failų formatų atitikmenis ir juos perkelia į slaptą aplankalą.

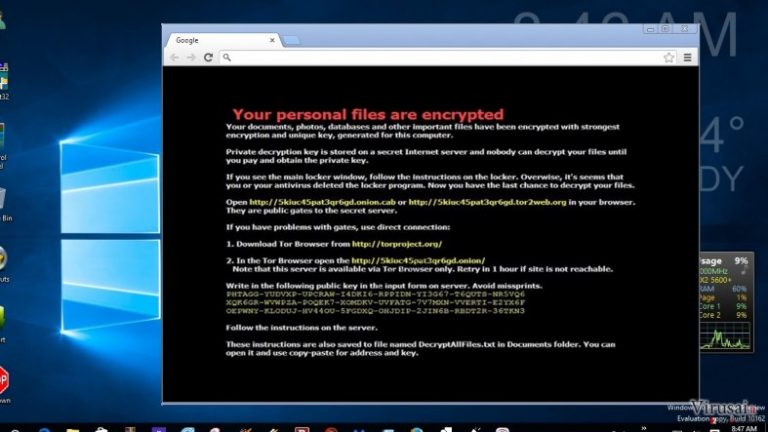

Kai virusas baigia koduoti duomenis, ekrane pasirodo pranešimas apie užšifruotus duomenis. Jame nurodytas Bitcoin adresas, į kurį vartotojai turi nusiųsti įsigytus Bitkoinus (internetinę valiutą). Išpirkos pranešime taip pat pateiktas e. pašto adresas – [email protected] – tam, kad vartotojai susisiektų ir tariamai atgautų svarbią informaciją. Tačiau neturėtumėte to daryti, kadangi nėra garantijų, kad sukčiai gražins duomenis.

Kaip CTB-Faker patenka į kompiuterį?

Svarbu ne tik tinkamai pašalinti virusą, bet ir žinoti, kaip jis plinta. Kitaip nei daugelis kitų ransomware virusų, kurie plinta per užkrėstus reklaminius laiškus, šis užkratas naudojasi kitu būdu. Pirmieji viruso požymiai buvo aptikti pornografiniuose tinklalapiuose. Jis plinta per netikras paskyras. Kadangi tokio pobūdžio svetainės pasižymi populiarumu tarp vyriškos giminės atstovų, nestebina, kad CTB-Faker užgrobė gan nemažą skaičių operacinių sistemų. Vartotojai, tikėdamiesi pamatyti striptizo video, paspaudžia ant fiktyvios paskyros, apsaugotos tam tikru slaptažodžiu. Spustelėjus ant nuorodos, raginama atsisiųsti. .zip failą. Tačiau šame faile – ne video, o failas su CTB-Faker užkratu. Tik laiko klausimas, kada virusas aktyvuojasi ir pradeda šifruoti duomenis.

Kaip pašalinti CTB-Faker virusą iš operacinės sistemos?

Nors šis užkratas ir nėra toks sudėtingas kaip kiti šios kategorijos virusai, nerekomenduojame jo trinti įrastuoju būdu. Nedelsdami įsirašykite anti-spyware tipo programą, pavyzdžiui, FortectIntego ar Malwarebytes. Ji netrukus aptiks užkrato šaltinį ir pašalins ransomware per kelias minutes. Be to, tokia programa itin praverčia užtikrinant bendrą visos operacinės sistemos apsaugą. Jei negalite atverti savo antivirusinės ar naujai atsisiųstos kompiuterinės apsaugos programos ar susidūrėte su panašiomis problemomis, pasinaudokite apačioje pateiktomis atkūrimo instrukcijomis. Po to, kai virusai bus visiškai sunaikintas, pasirūpinkite, kad visi jūsų failai turėtų kopijas. Tai galite padaryti naudojant operacinės sistemos funkciją. Taip pat pravartu laikyti svarbius failus bei kų kopijas skirtingose kompiuterio vietose ar duomenų saugojimo laikmenose.

Rankinis CTB-Faker viruso pašalinimas

Rankinis CTB-Faker pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

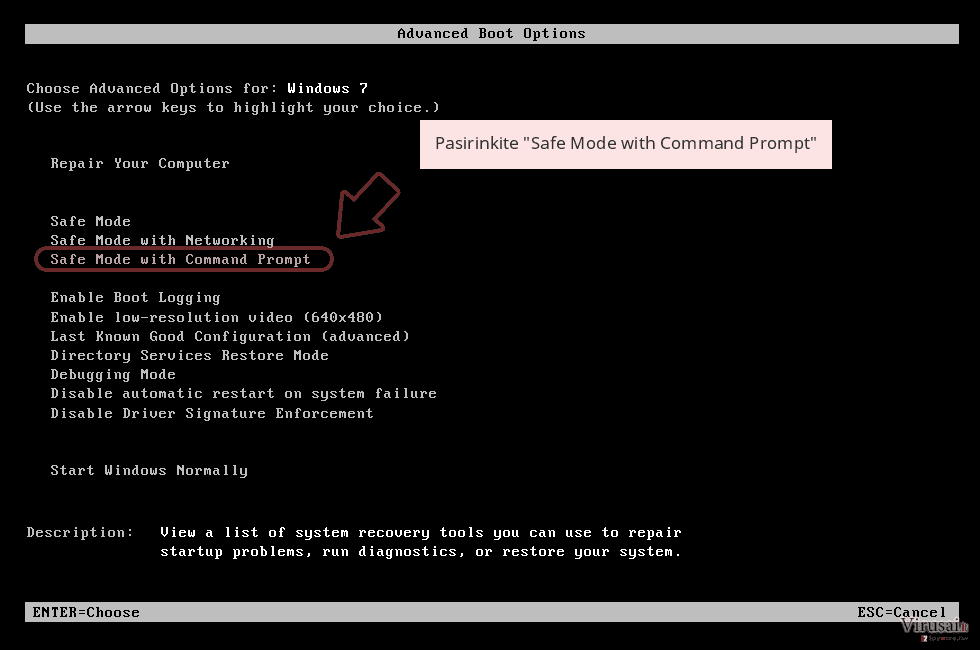

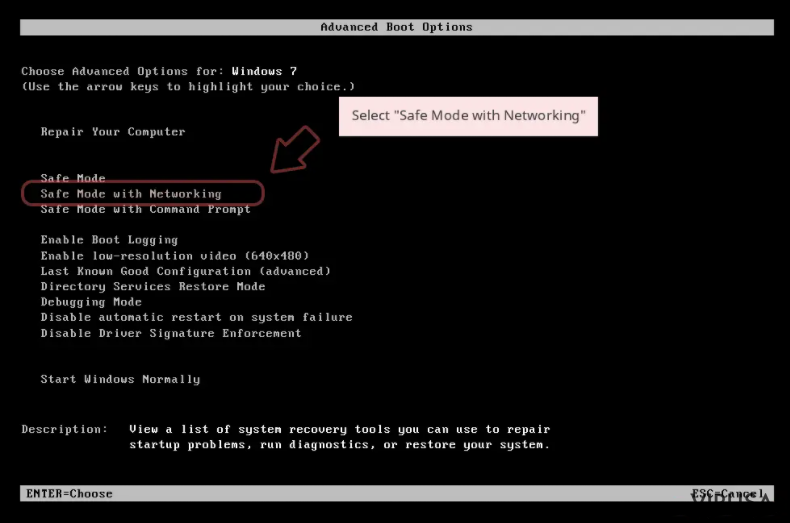

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

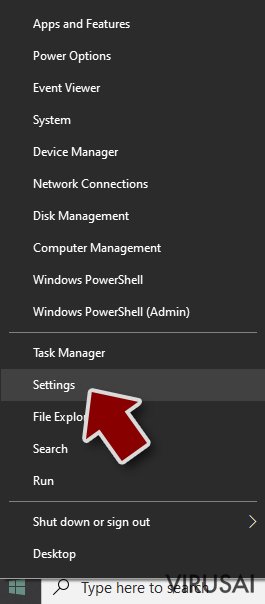

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

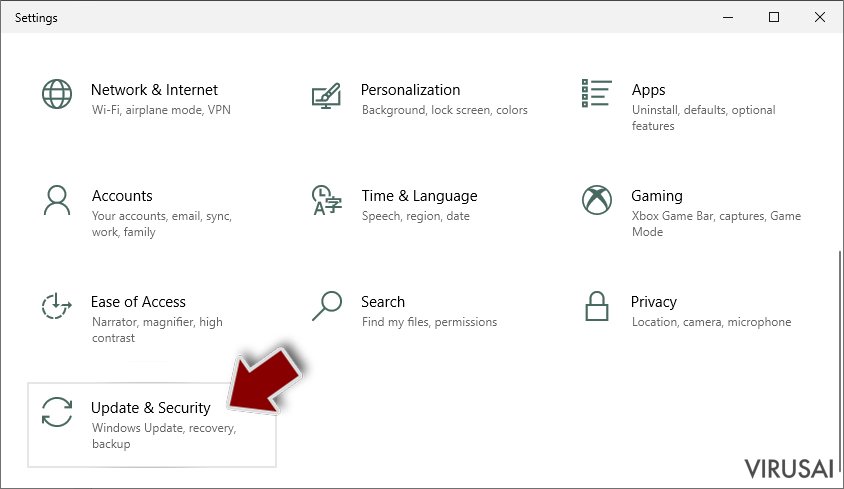

- Slinkite žemyn, kad pasirinktumėte Update & Security.

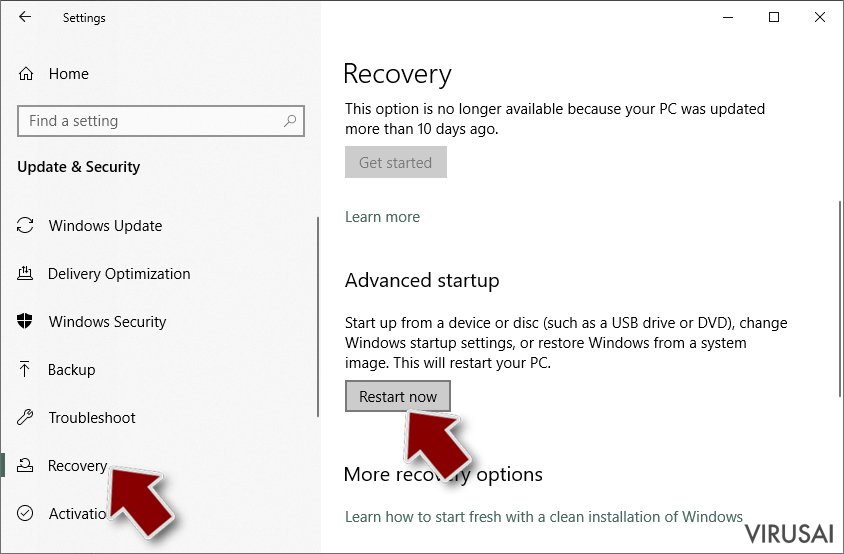

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

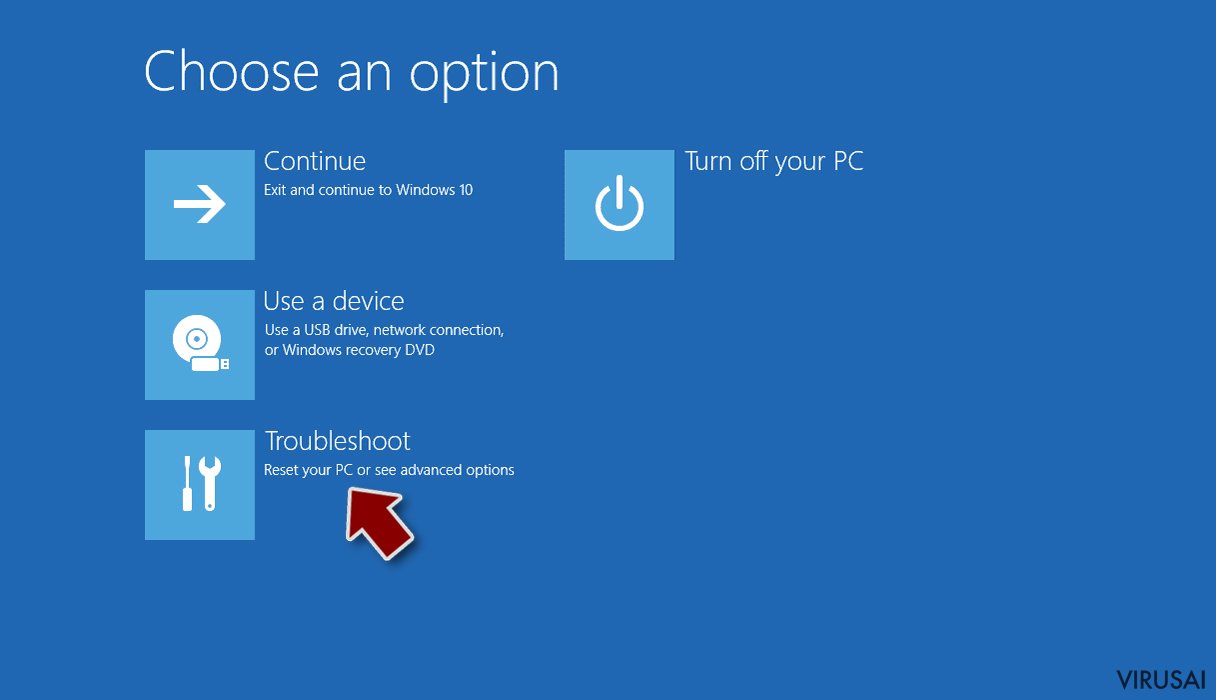

- Pasirinkite Troubleshoot.

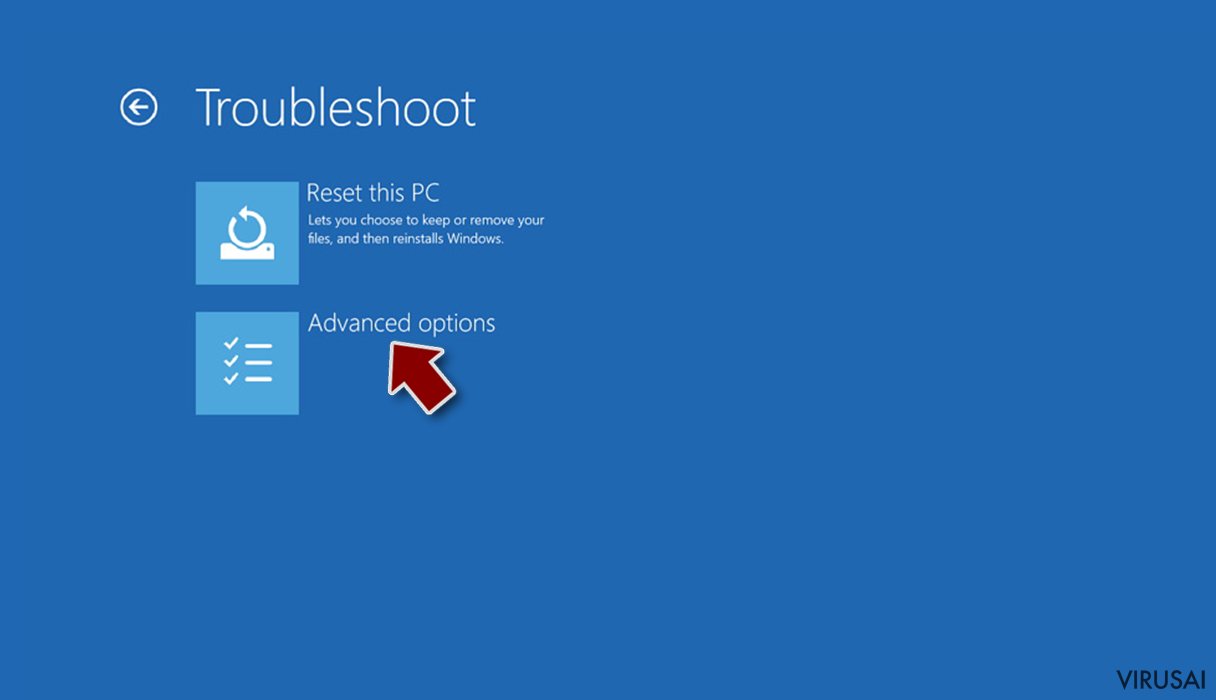

- Eikite į Advanced options.

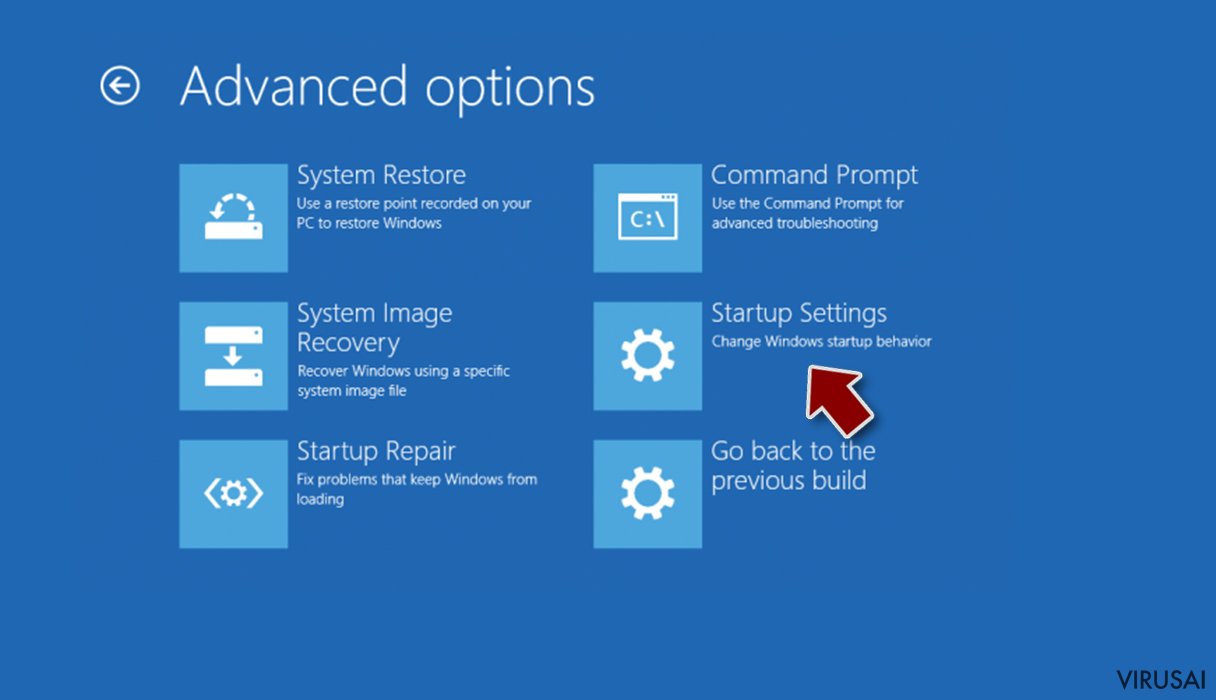

- Pasirinkite Startup Settings.

- Paspauskite Restart.

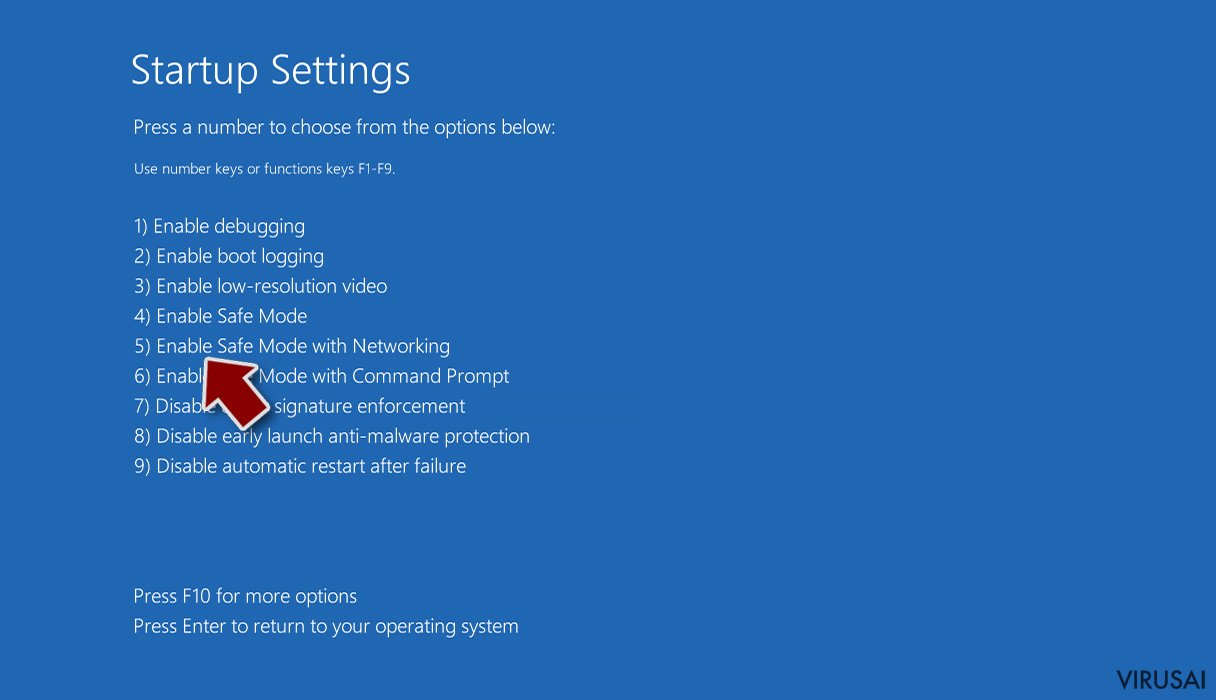

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

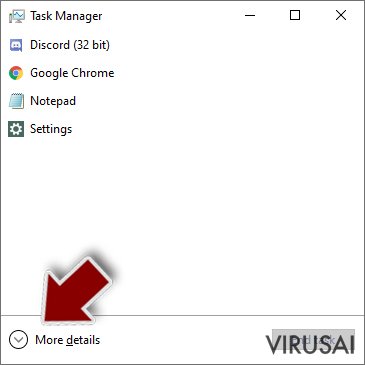

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

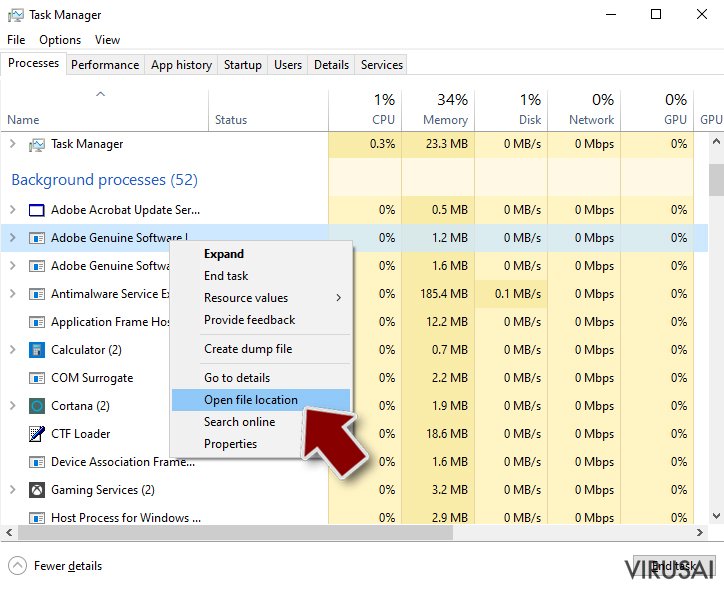

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

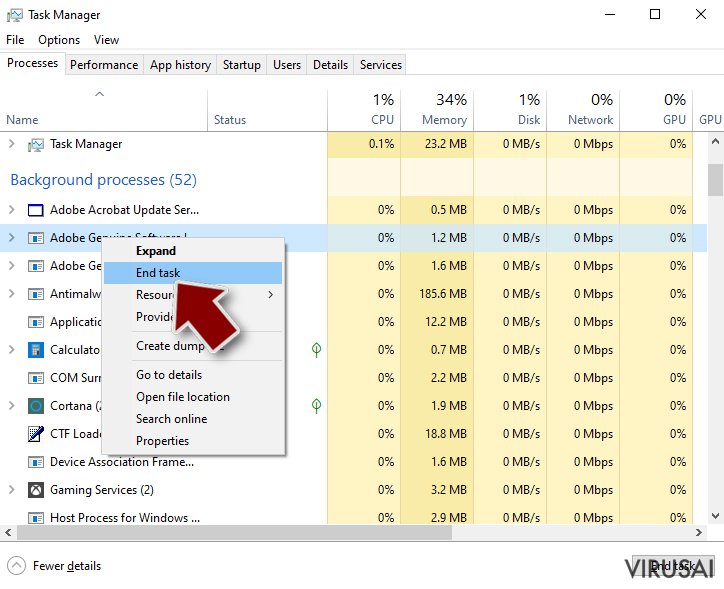

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

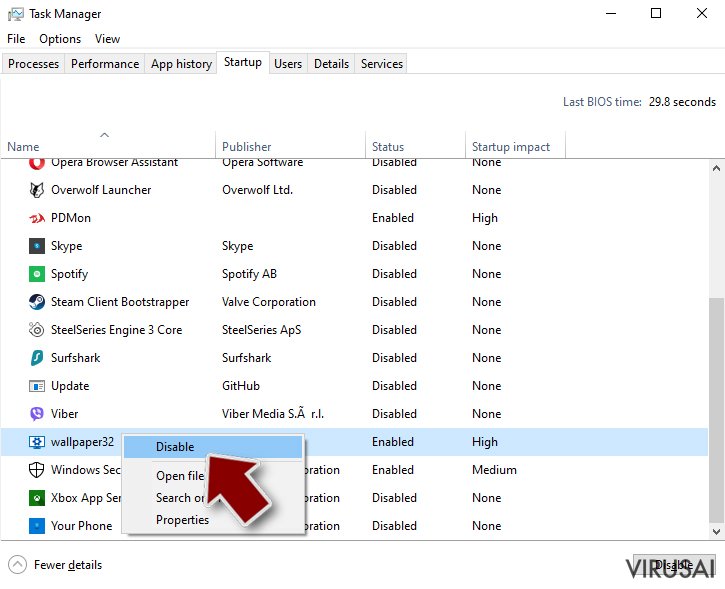

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

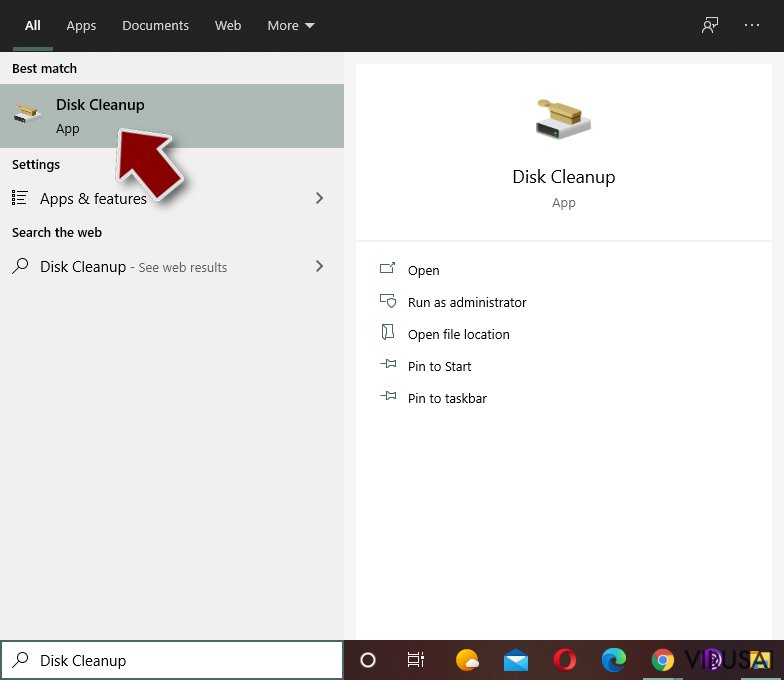

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

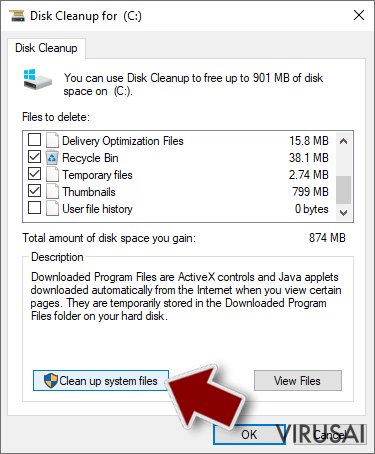

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti CTB-Faker naudojant System Restore

-

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

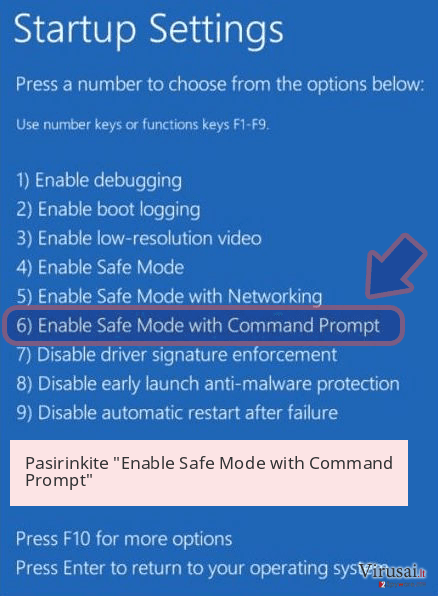

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

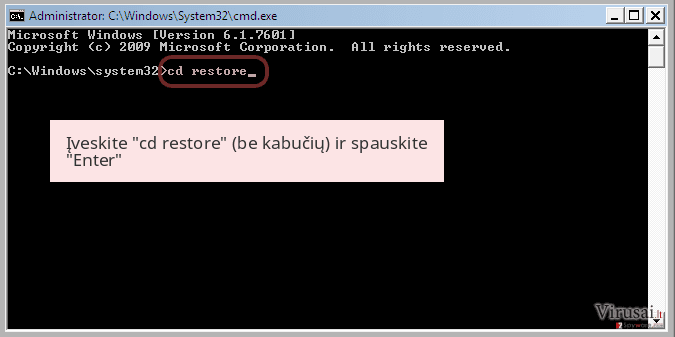

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

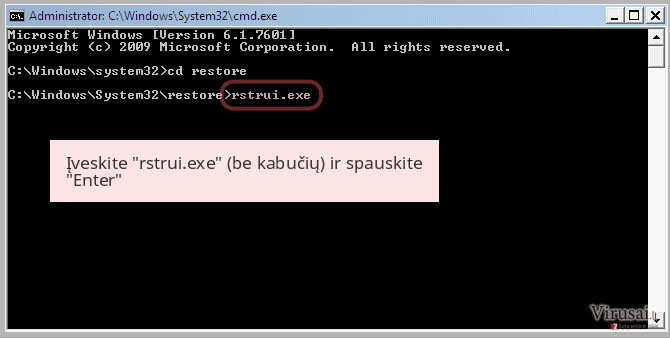

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

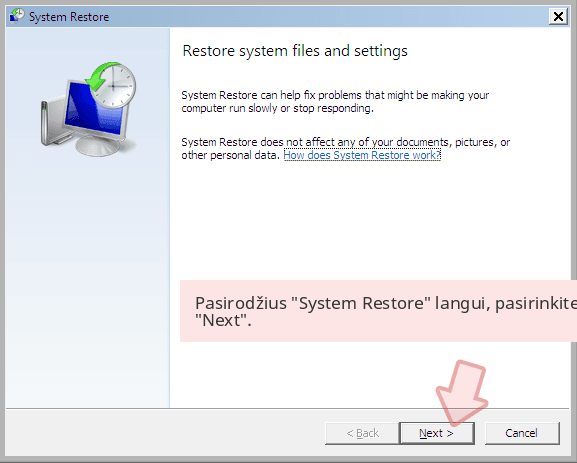

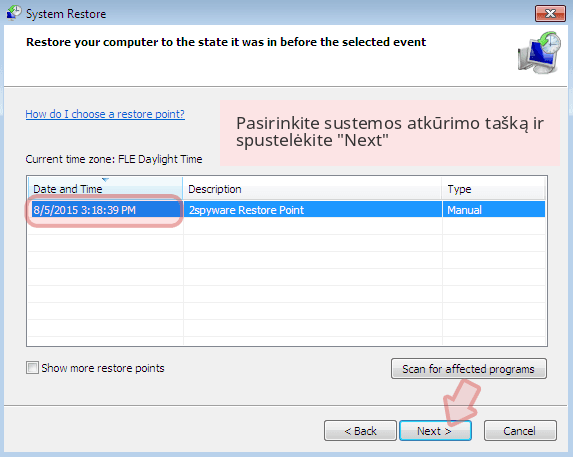

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš CTB-Faker pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

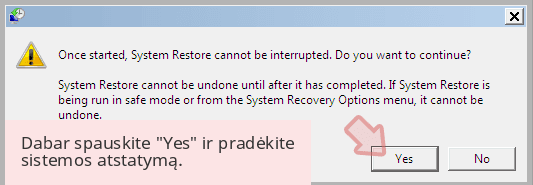

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip CTB-Faker prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Atkurkite failus, kuriuos sugadino pavojingas virusas

Nepaisant to, kad yra įvairių aplinkybių dėl kurių sistemoje esantys duomenys gali pradingti, įskaitant ir netyčinį pašalinimą, dažniausia priežastis, kodėl žmonės netenka nuotraukų, dokumentų, vaizdo įrašų bei kitų svarbių duomenų – tai kenkėjiškos programonės įrangos įsirašymas.

Potencialiai nepageidaujamos programos gali pašalinti kai kuriuos failus bei neleisti veikti programinei įrangai. Vis dėlto, didesnę grėsmę kelia pavojingi virusai. „Ransomware“ tipo virusai koncentuojasi į duomenų šifravimą ir vartotojų prieigos prie duomenų ribojimą, todėl įsirašius tokį virusą į kompiuterį galite visam laikui prarasti asmeninius duomenis. Ypač jei nepasveriate kaip svarbu daryti failų kopijas.

Užkoduotų failų atrakinimo galimybės yra labai ribotos, tačiau kai kurios programos turi duomenų atkūrimo funkciją. Kai kuriais atvejais Data Recovery Pro programa gali padėti atkurti bent dalį duomenų, kuriuos užrakino failus koduojantis virusas ar kita kenkėjiška programa.