Cerber 5 viruso šalinimas (Nemokamas vadovas)

Cerber 5 viruso pašalinimas

Kas yra Cerber 5 virusas?

Pasirodė Cerber 5 ir Cerber 5.0.1 virusai. Kas apie juos žinome?

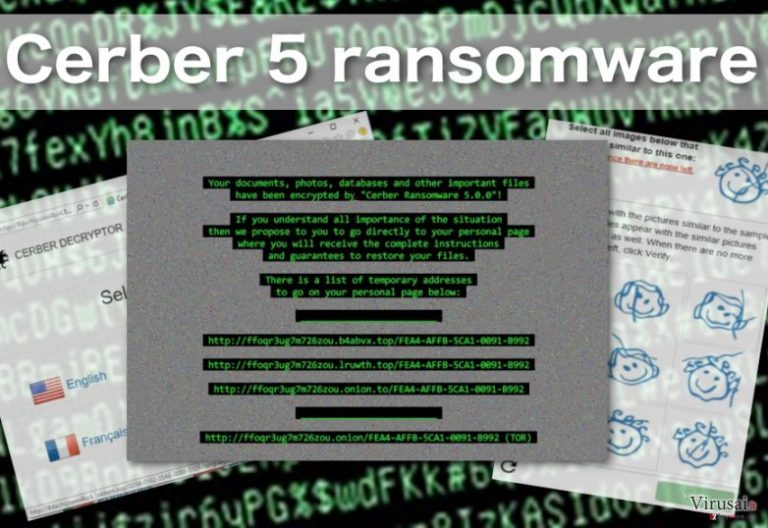

Lapkričio mėnesį pasirodė dvi naujos Cerber viruso[1] versijos – Cerber 5 virusas ir jo atnaujinimas – Cerber 5.0.1 virusas. Viruso kūrėjai neatskleidžia jokių duomenų, kokie atnaujinimai ir patobulinimai buvo atlikti, tačiau virusų tyrėjai mano, kad buvo panaikintos tam tikros paliktos klaidos ir atlikti tam tikri pakeitimai susiję su išpirka. Pirminiais duomenimis virusas atrodo identiškas ankstesnėms jo versijoms (4.1.5 ir 4.1.6), kurios pasirodė 2016-ųjų rudenį. Naujausios viruso versijos ir toliau platinamos RIG saugumo spragas ieškančio įrankio (angl. exploit kit) pagalba. Šį įrankį taip pat naudoja ir didžiausias Cerber konkurentas – Locky virusas. Tačiau šie virusai naudoja skirtingas jo versijas. Locky virusas naudoja RIG-E versiją, o Cerber 5 ransomware virusas – RIG-V, kuris laikomas pranašesniu. Šiam kibernetiniam pavojui įsibrovus į jūsų kompiuterį, patariame nepulti į paniką ir nepasiduoti nusikaltėlių spaudimui sumokėti išpirką. Puikiai suprantame, kad prarasti kelių metų duomenis gali būti katastrofiška, tačiau jūs taip pat galite prarasti ir savo pinigus. Supraskite, kad išpirkos mokėjimas neužtikrina, kad hakeriai tikrai sugrąžins jūsų failus. O jeigu ir grąžins, negalite būti tikri, kad kartu su jais negausite papildomų užkratų ir ateityje nesusidursite su dar viena failus užkoduojančio viruso ataka. Vienintele jūsų užduotimi turėtų būti Cerber 5 pašalinimas su patikima antivirusine programa (pvz., FortectIntego, Malwarebytes). Kalbant apie užkoduotų duomenų atkūrimą, vienintelė efektyvi išeitis yra pasinaudoti atsarginėmis duomenų kopijomis. Jeigu jų neturite, tuomet jums teks ieškoti alternatyvių būdų[2], kurie padės susigrąžinti bent jau dalį duomenų. Mūsų pasiūlymus rasite straipsnio pabaigoje. Ateityje nepamirškite, kad reguliariai daryti atsargines duomenų kopijas yra itin svarbu[3].

Šių metų lapkritį pasirodžiusi penktoji viruso versija yra vis dar analizuojama, tačiau kol kas nerasta jokių išskirtinių jo savybių. Tiek Cerber 5, tiek Cerber 5.0.1 virusas užkoduoja failus naudodamas AES ir RSA šifravimo sistemas ir įterpia atsitiktinių keturių simbolių failo plėtinį. Vienintelė kol kas rasta naujovė yra ta, kad jis užkoduoja tik tuos kompiuteryje esančius failus, kurie yra didesni nei 2 560 baitų. Sėkmingai užšifravęs duomenis, virusas užkrėsto kompiuterio darbalaukyje palieka README.hta dokumentą, kuriame paaiškinama apie duomenų atkūrimo galimybę. Raštelyje nenurodomas išpirkos dydis, todėl manoma, kad reikalaujama suma skiriasi atsižvelgiant į užkoduotų duomenų kiekį ir dydį. Jeigu auka sutinka su hakerių sąlygomis, jie patenka į oficialų mokėjimo puslapį. Tačiau kur kas saugiau yra pašalinti Cerber 5 iš kompiuterio, kadangi pasinaudoję kibernetinių programišių pasiūlymu, galite tuoj pat ir vėl prarasti savo duomenis. Niekas negali garantuoti, kad Cerber kūrėjai nenuspręs dar kartą užkoduoti duomenų tame pačiame kompiuteryje.

Your documents, photos, databases and other important files have been encrypted by „Cerber Ransomware 5.0.0“!

If you understand all importance of the situation

then we propose to you to go directly to your personal page

where you will receive the complete instructions

and guarantees to restore your files.

There is a list of temporary addresses

to go on your personal page below:

XXXXXXXXXXXXXXXXXXXXXXXX

http://ffoqr3ug7m726zou.b4abvx.top/FEA4-AFFB-5CA1-0091-B992

http://ffoqr3ug7m726zou.lruwth.top/FEA4-AFFB-5CA1-0091-B992

http://fforq3ug7m726zou.onion.to/FEA4-AFFB-5CA1-0091-B992

Kaip ransomware tipo virusai užkrečia kompiuterius?

Kaip jau minėjome anksčiau, virusas platinamas RIG-V pagalba, tačiau tai ne vienintelis jo plėtros būdas. Jis taip pat platinamas užkrėstais elektroniniais laiškais. Vis dėto, RIG-V leidžia kur kas efektyviau ir lengviau platinti Cerber 5 ransomware virusą, kadangi aukai nereikia parsisiųsti tam tikro failo, kad virusas patektų į sistemą. Saugumo spragų ieškantis įrankis ieško neatnaujintų programų ir pasinaudoja menka kompiuterio apsauga. Tokie pavojingi kompiuteriniai virusai taip pat yra aktyvūs ir Lietuvoje[4], todėl norėdami išvengti virusų atakos, turite būti būti atsargūs su elektroniniais laiškais, reguliariai atnaujinti kompiuteryje įdiegtas programas bei atsižvelgti į kitas specialistų rekomendacijas[5].

Ką daryti, jeigu Cerber 5 virusas pasisavino jūsų duomenis?

Susidūrus su Cerber 5 yra tik viena išeitis – kuo greičiau pašalinti jį su stipria ir atnaujinta antivirusine programa. Nepamirškite, kad naudodami nelegalią programinę įrangą galite padaryti kompiuteriui dar didesnę žalą. Tuo tarpu nemokamos programos dažniausiai yra per silpnos ir nesugebės pašalinti Cerber 5. Viruso pašalinimui rekomenduojame rinktis FortectIntego arba SpyHunter 5Combo Cleaner. Turime perspėti, kad antivirusinė programa neužtikrina greito ir lengvo viruso pašalinimo, kadangi virusas gali trukdyti įdiegti, atnaujinti ar aktyvuoti programą. Tokiu atveju, pasinaudokite mūsų komandos parengtomis instrukcijomis. Kai Cerber 5 pašalinimas bus sėkmingai atliktas, galėsite atkurti savo duomenis iš atsarginių kopijų arba išmėginti alternatyvius duomenų atkūrimo būdus.

Rankinis Cerber 5 viruso pašalinimas

Rankinis Cerber 5 pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

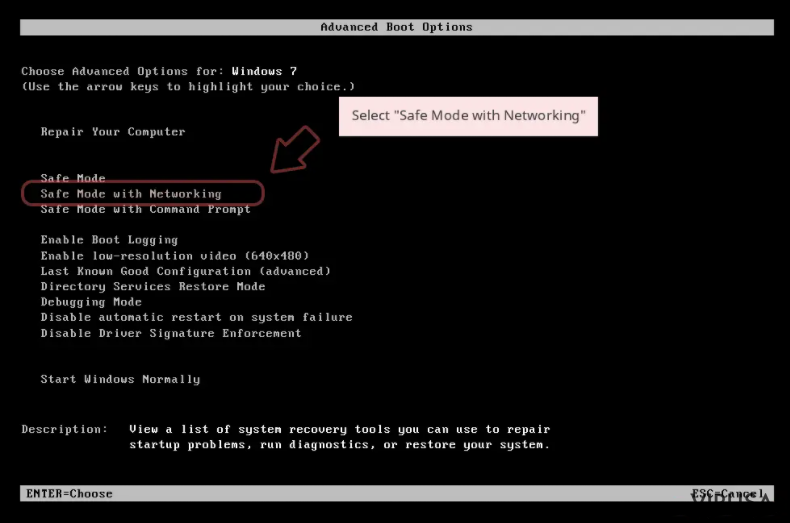

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

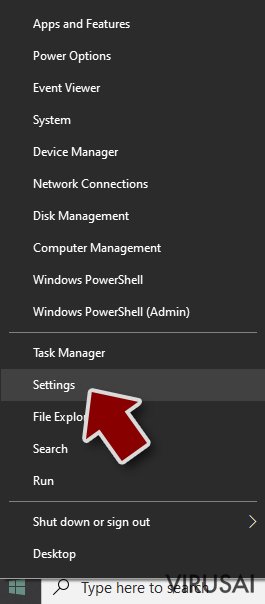

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

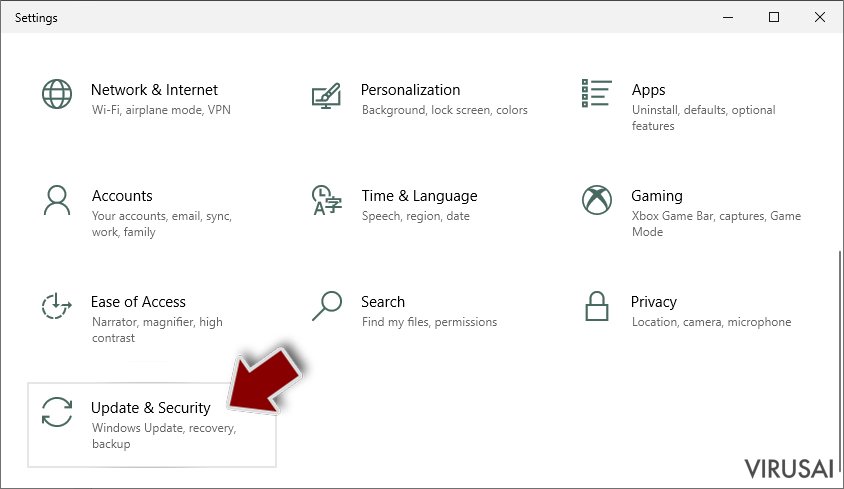

- Slinkite žemyn, kad pasirinktumėte Update & Security.

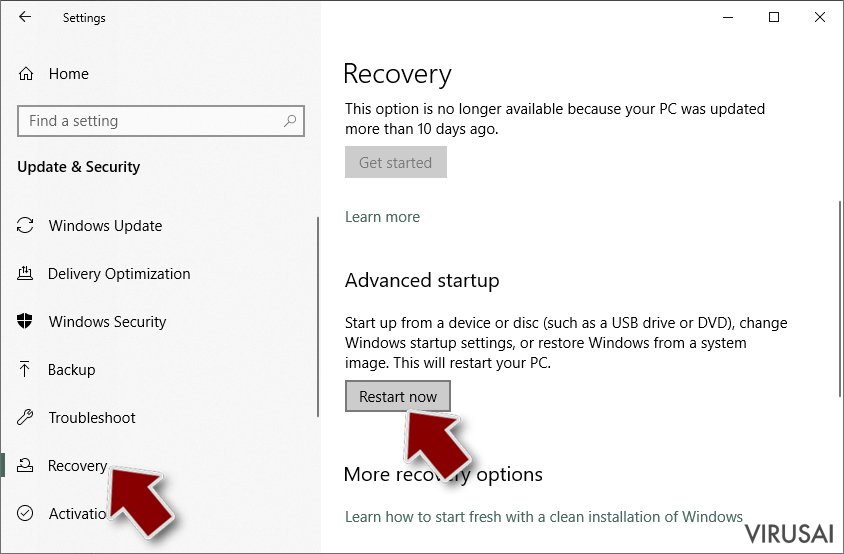

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

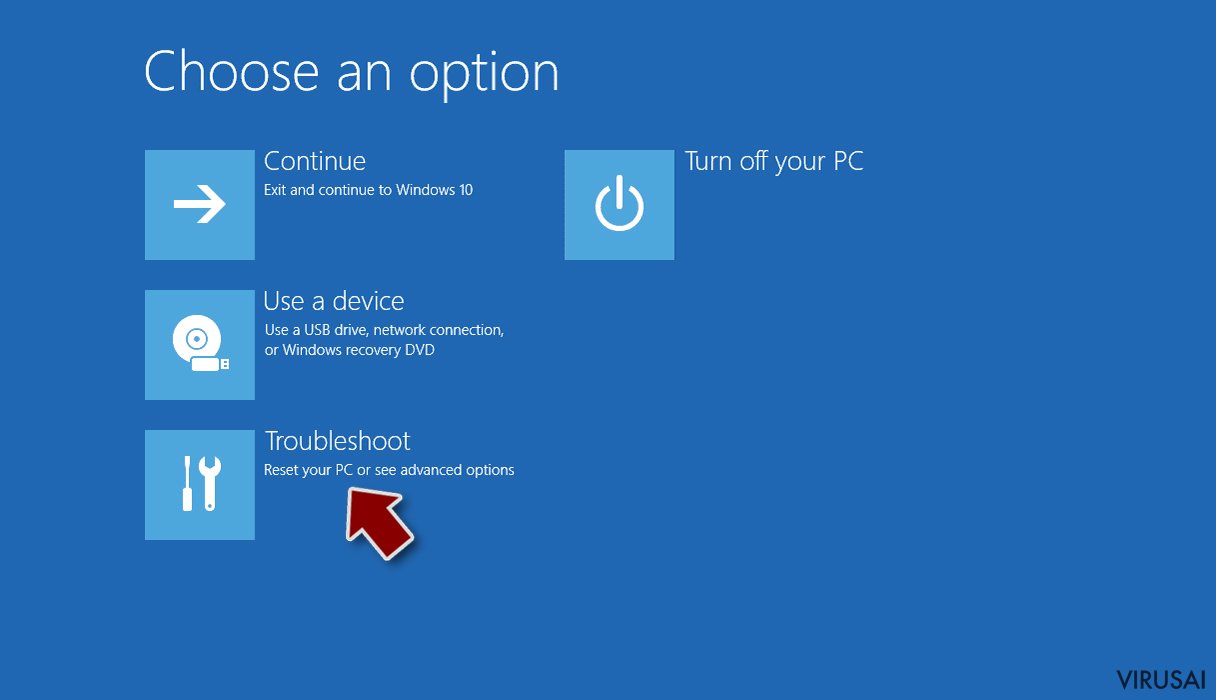

- Pasirinkite Troubleshoot.

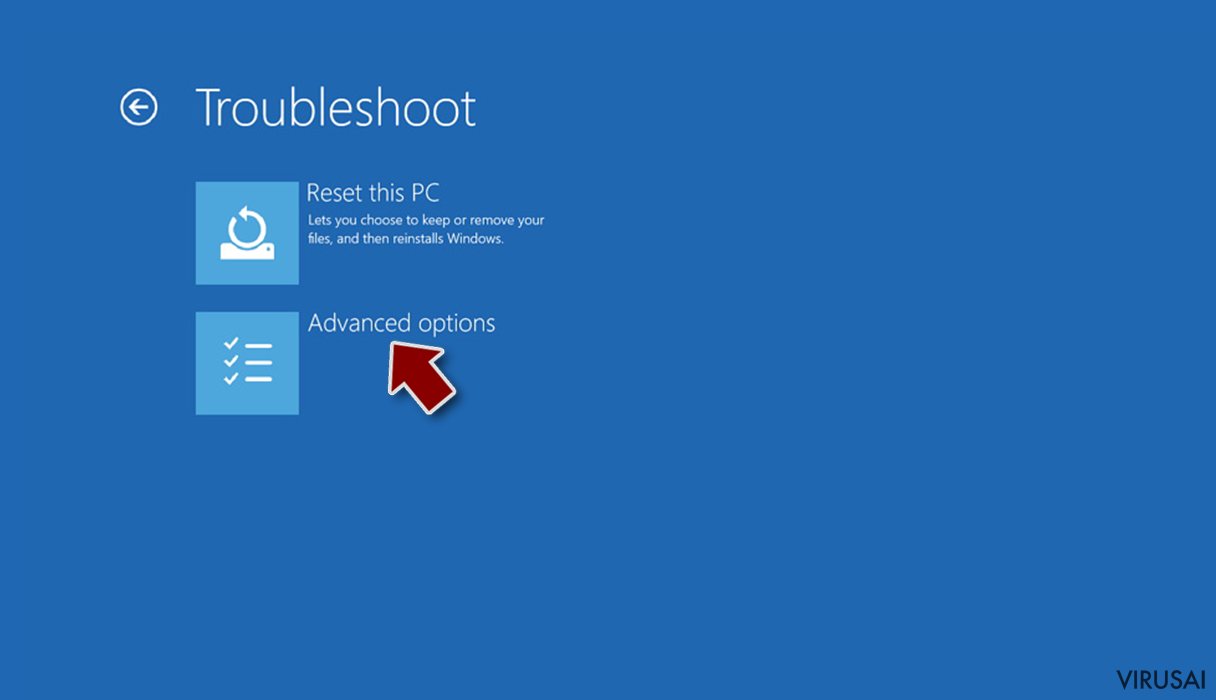

- Eikite į Advanced options.

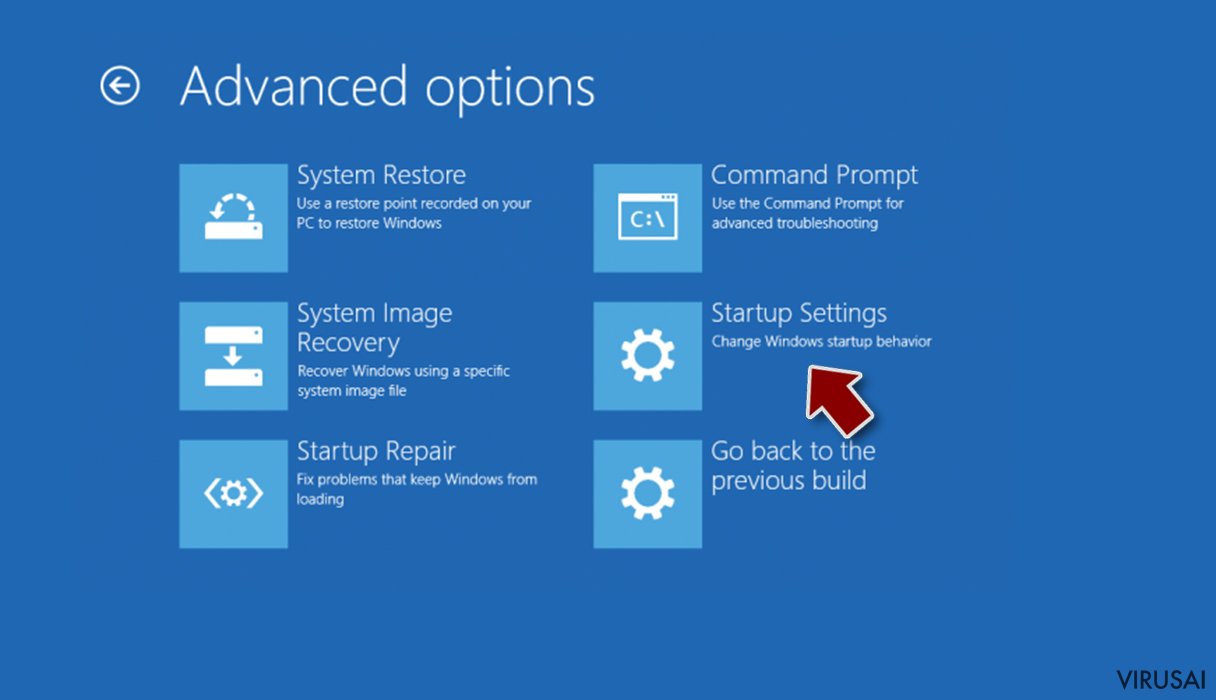

- Pasirinkite Startup Settings.

- Paspauskite Restart.

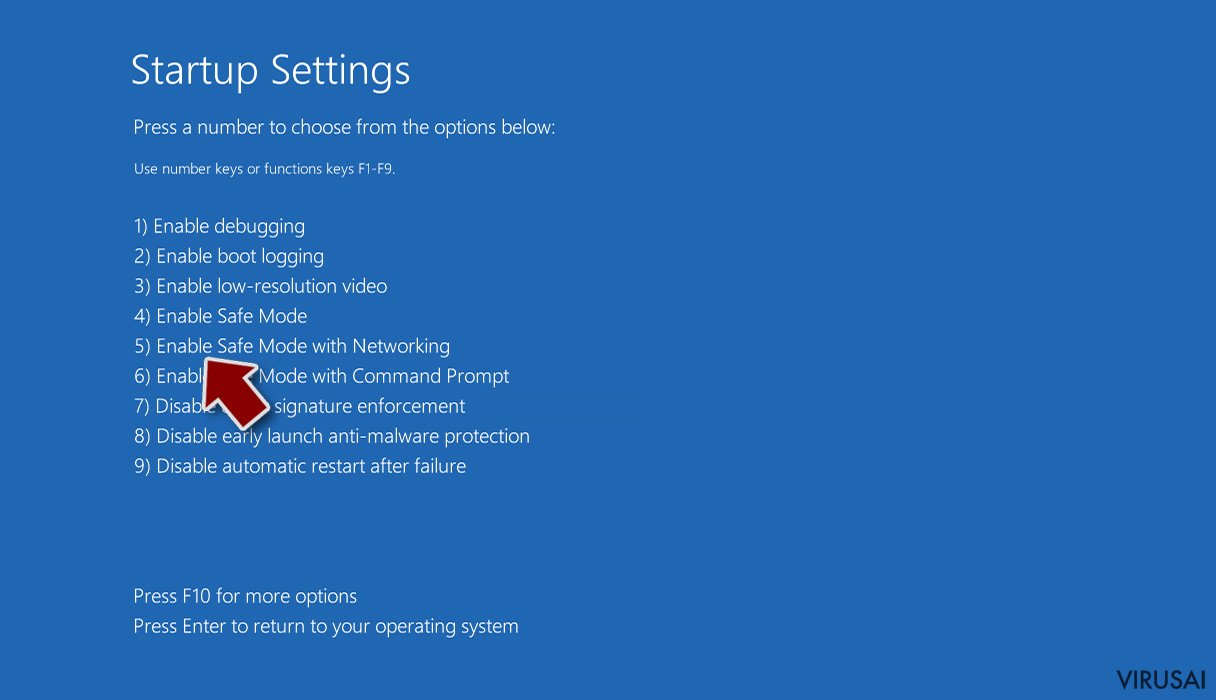

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

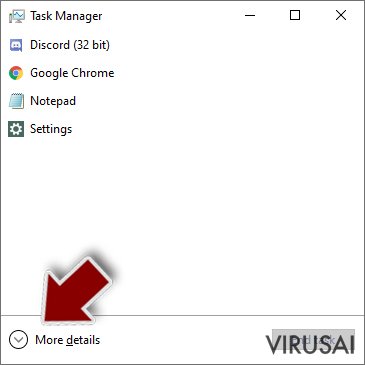

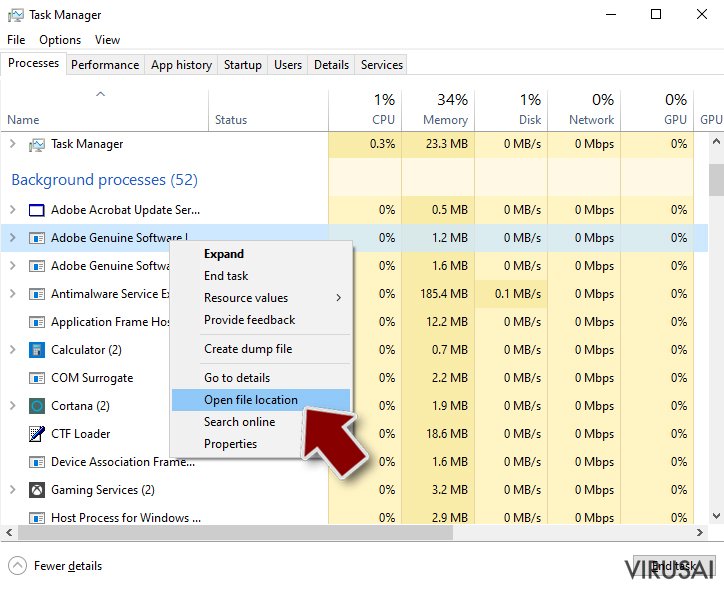

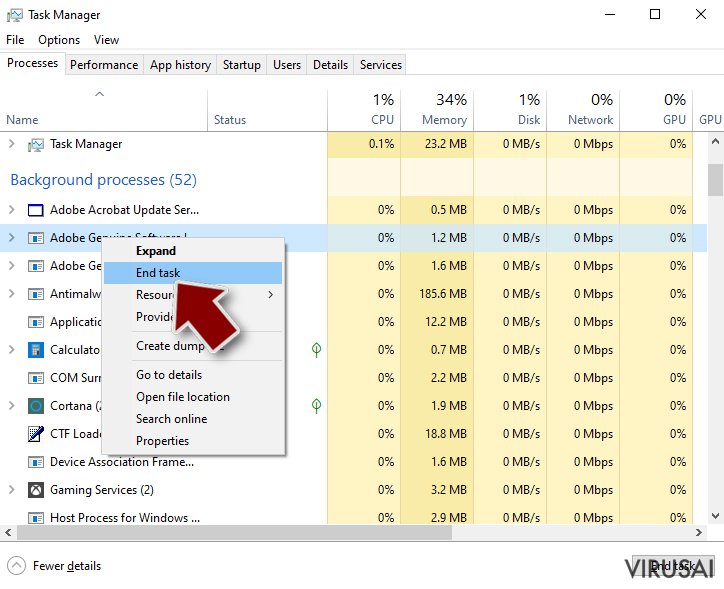

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

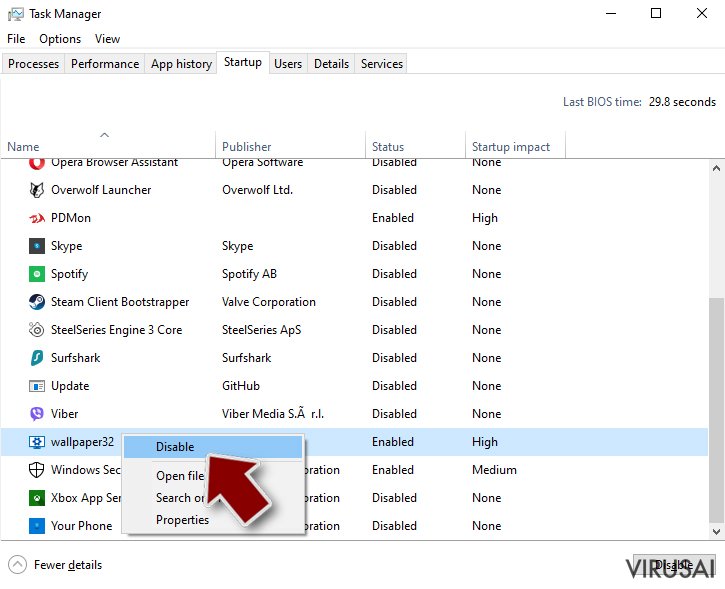

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

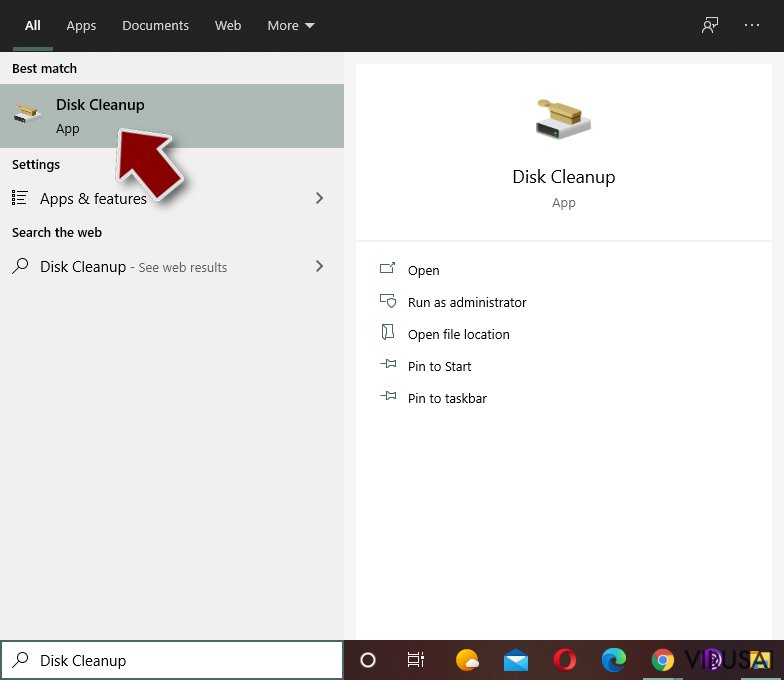

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

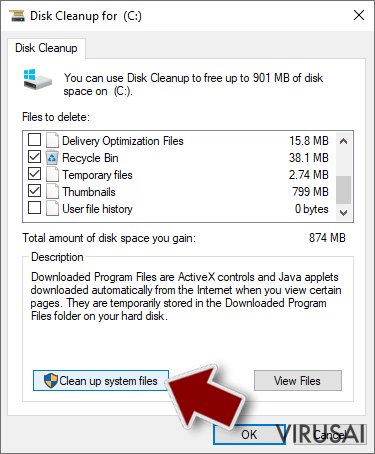

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti Cerber 5 naudojant System Restore

-

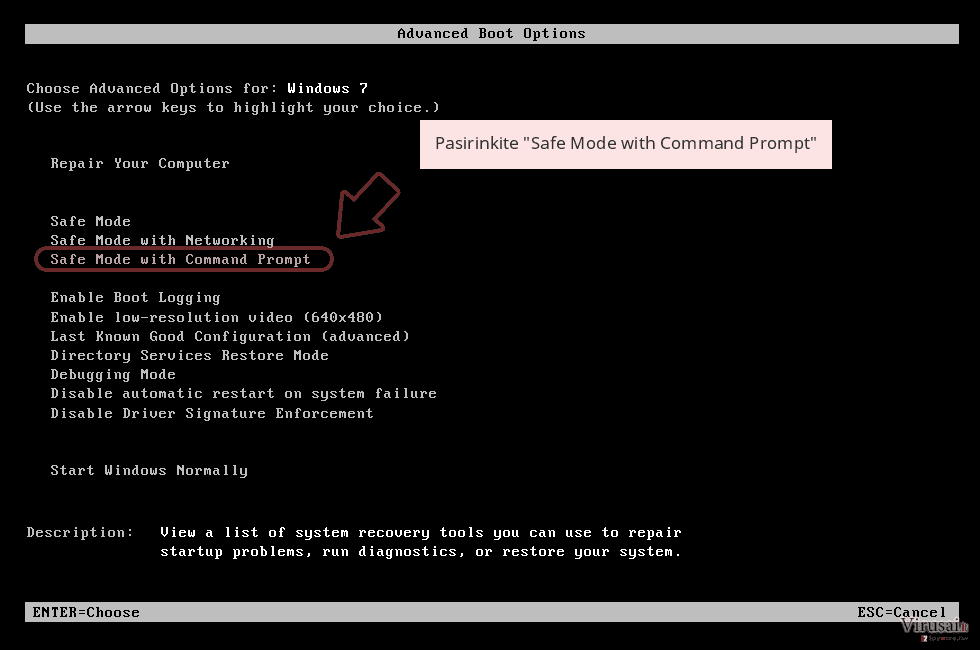

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

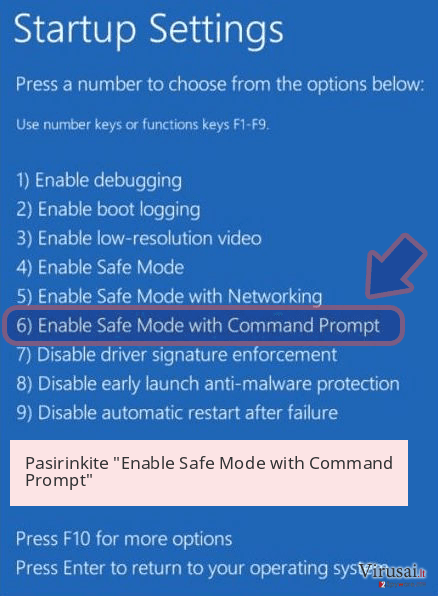

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

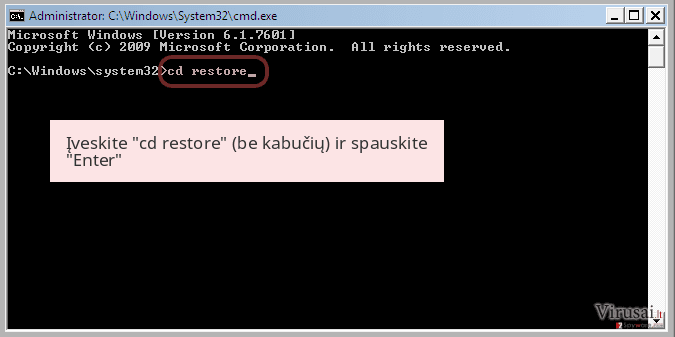

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

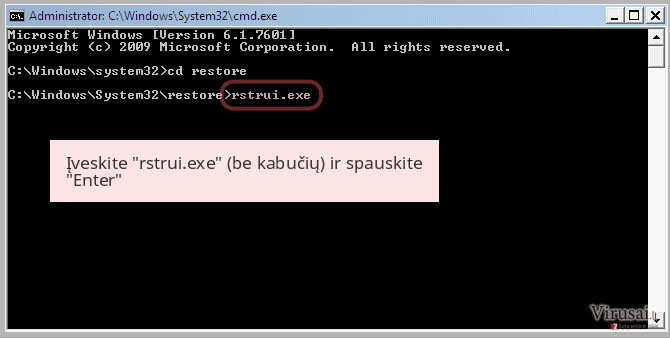

-

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

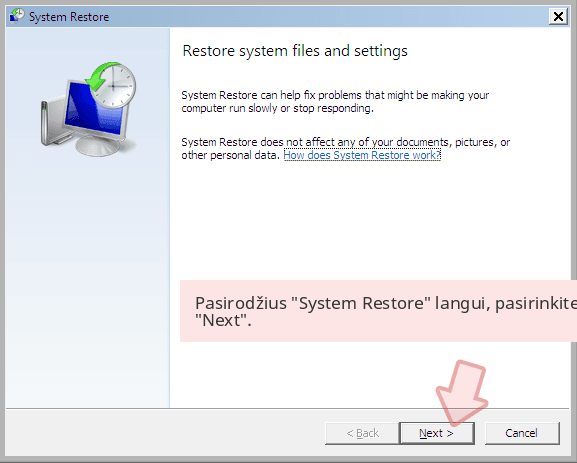

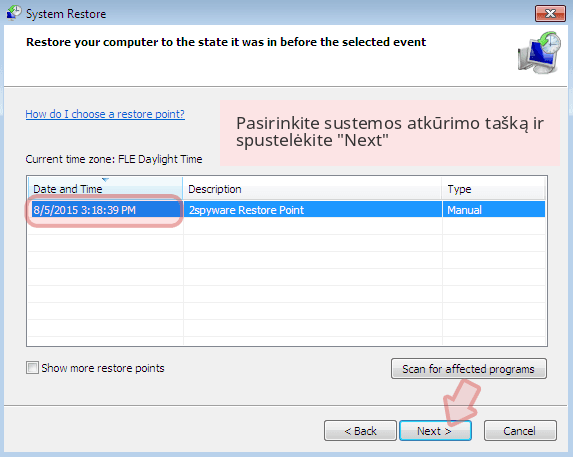

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš Cerber 5 pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

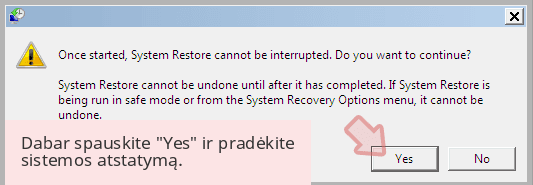

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Svarbu. Kaip atkurti duomenis?

Instrukcijos, pateiktos aukščiau, yra skirtos padėti jums ištrinti Cerber 5. Tam, jog atkurtumėte savo failus, rekomenduojame sekti virusai.lt ekspertų paruoštas instrukcijas.Jei Cerber 5 užšifravo jūsų asmeninius failus, galite pabandyti juos atkurti šiais būdais:

Duomenų atkūrimas su Data Recovery Pro

Cerber virusas laikomas vienu pavojingiausių virusų, todėl duomenų atkūrimas taip pat yra sudėtingas ir praktiškai neįmanomas, tačiau toks įrankis kaip Data Recovery Pro gali pagelbėti ir iššifruoti bent jau dalį prarastų duomenų.

- Parsisiųsti Data Recovery Pro;

- Įdiekite Data Recovery sekdami diegimo vedlio nurodymus;

- Atverkite programą bei paleiskite kompiuterio skenavimą tam, jog rastumėte failus, paveiktus Cerber 5 viruso;

- Atkurkite juos.

Duomenų atkūrimas su Windows Previous Versions feature

Ši funkcija leidžia atkurti individualius duomenis, tačiau nepadės susigrąžinti visų duomenų. Be to, ši technika veiksminga tik tokiu atveju, jei prieš viruso ataką jūsų kompiuteryje buvo aktyvuota System Restore funkcija.

- Suraskite jums reikalingą užšifruotą failą ir paspauskite ant jo dešiniuoju pelės klavišu;

- Spauskite ant “Properties”, o tuomet atverkite “Previous versions” skirtuką;

- “Folder versions” lentelėje ieškokite egzistuojančių failo kopijų. Jei jų yra, pasirinkite pageidaujamą failo versiją ir spauskite “Restore”.

ShadowExplorer taip pat gali padėti atkurti duomenis

ShadowExplorer įrankis gali atkurti duomenis iš Volume Shadow Copies, tačiau tik tokiu atveju, jeigu Cerber 5 jų nesunaikino.

- Parsisiųskite Shadow Explorer (http://shadowexplorer.com/);

- Sekdami Shadow Explorer diegimo vedlio nurodymus, įrašykite šią programą į savo kompiuterį;

- Paleiskite programą ir atverkite viršutiniame kairiajame kampe esantį išskleidžiamąjį meniu. Peržiūrėkite, kokių aplankų ten yra;

- Dešiniuoju pelės klavišu paspauskite ant aplanko, kurį norite atkurti, ir spauskite “Export”. Taip pat galite nurodyti, kur norite jį išsaugoti.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip Cerber 5 prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Neleiskite, kad vyriausybė jus šnipinėtų

Kadangi kyla vis daugiau diskusijų, susijusių su vartotojų duomenų rinkimu ir piliečių šnipinėjimu, turėtumėte atidžiau žvelgti į šią problemą ir išsiaiškinti, kokie šešėliniai informacijos rinkimo būdai gali būti naudojami renkant informaciją apie jus. Venkite bet kokio valdžios ar trečių šalių inicijuojamo infomacijos sekimo bei piliečių šnipinėjimo internete – naršykite anonimiškai.

Naudodamiesi Private Internet Access VPN programa, galėsite mėgautis saugiu naršymu internete ir sumažinsite įsilaužimo į sistemą riziką iki minimumo. Ši programa, sukurianti virtualų privatųjį tinklą, suteiks prieigą prie reikiamų duomenų be jokių turinio apribojimų ir galimybių jus šnipinėti.

Kontroliuokite valdžios bei kitų trečiųjų šalių prieigą prie jūsų duomenų ir užtikrinkite saugų naršymą internetu. Net jeigu jūs ir neužsiimate nelegalia veikla patys ir pasitinkite pasirinktu interneto teikėju, rekomenduojame būti atsargiems dėl savo pačių saugumo. Rekomenduojame imtis papildomų atsargumo priemonių ir pradėti naudoti VPN programa.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.

- ^ SAUGUMO EKSPERTAI ĮSPĖJA DĖL VIRUSO „CERBER“ SUAKTYVĖJIMO. Bernardinai. Interneto dienraštis.

- ^ Išpirkos reikalavimas už duomenis. Ar galite susigrąžinti juos nemokant pinigų?. Abakas. Kompiuterinės ekspertizės ir duomenų naikinimo paslaugos.

- ^ Kam reikalingos rezervinės kopijos?. Kauno diena. Naujienų portalas Kauno miesto gyventojams.

- ^ Lietuva – viena dažniausiai virusų atakuojamų šalių. Lietuvos rytas. Naujienų portalas Lietuvoje.

- ^ Kaip apsisaugoti nuo virusų?. Computer Netwrok Service. Kompiuterių remontas, taisymas ir priežiūra.