Cerber 4.1.1 viruso šalinimas (Pašalinimo instrukcijos)

Cerber 4.1.1 viruso pašalinimas

Kas yra Cerber 4.1.1 virusas?

Nesustabdomas Cerber virusas išleido 4.1.1 versiją

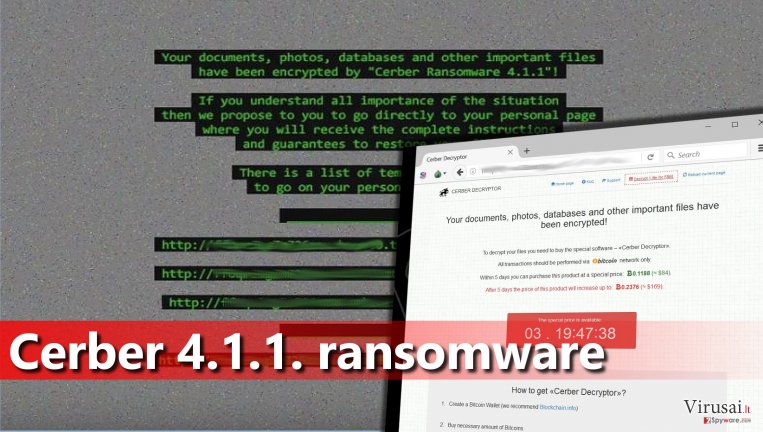

Cerber kūrėjai nenustoja tobulinti ir naujinti viruso, neleisdami virusų tyrėjams ir kompiuterių naudotojams pailsėti. Vos tik pasirodžius Cerber 4.1.0, buvo sukurtas ir Cerber 4.1.1 virusas. Šįkart viruso kūrėjai pasistengė ir nusprendė padėti nukentėjusiems suvokti, kuri viruso versija pasikėsino į jų kompiuterius – po įsibrovimo virusas pakeičia darbalaukio paveikslą su nuotrauka, kurioje nurodoma viruso versija. Ankstesnes viruso versijas buvo gali atpažinti iš pridedamų failo plėtinių – .cerber, .cerber2 arba .cerber3.

Cerber 4.1.1 virusas yra paskutinė grėsmingojo viruso versija ir ji dirba visiškai tyliai. Įsibrovęs į kompiuterio sistemą, virusas ieško užkoduojamų failų plėtinių, pradėdamas nuo gilesnių kompiuterio sistemos direktorijų. Dėl šios priežasties kompiuterių vartotojai nieko nepastebi ir neįtaria. Vieninteliu įtarimu gali būti nebent sulėtėjęs kompiuterio darbas, kol virusas šifruoja duomenis. Failų užkodavimo metu, virusas įterpia unikalų plėtinį – kiekvienam užgrobtam failui sugeneruojamas unikalus keturių simbolių plėtinys, pavyzdžiui, .dep3. Kai Cerber 4.1.1 virusas užgrobia visus aplankus, jis imasi kompiuterio darbalaukyje esančių failų. Pabaigęs darbą, virusas palieka išpirkos raštelį README.HTA, paleidžia .vbs garso failą ir pakeičia darbalaukio paveikslą, kuriame informuojama apie užkoduotus failus:

Your documents, photos, databases and other important files have been encrypted by “Cerber ransomware 4.1.1”!

[…]

There is a list of temporary addresses to go on your personal page below:

Cerber 4.1.1 virusas nepateikia daug informacijos darbalaukio paveikslėlyje, tačiau palieka URL adresą, nukreipiantį į mokėjimo tinklalapį. Čia nukentėjusieji gali sužinoti, kaip įsigyti Bitkoinų ir pervesti juos į kibernetinių nusikaltėlių piniginę. Nuoroda į mokėjimo tinklalapį ir dar daugiau informacijos apie išpirkos sumokėjimą pateikiama .hta faile. Įprastai mokėjimo tinklalapiai yra pasiekiami tik per Tor naršyklę, todėl nepatyrusiems kompiuterių naudotojams išpirkos raštelyje pateikiama informacija, kaip šią naršyklę įdiegti ir naudoti. Kaip ir kitų Cerber versijų mokėjimo tinklalapiai, šiame taip pat siūloma pasirinkti norimą kalbą ir paaiškinama, kaip įsigyti Cerber Decryptor įrankį, kurio pagalba galima atkoduoti užgrobtus failus. Įdomu tai, kad Cerber 4.1.1 virusas prašo mažesnės išpirkos: 0.1188 Bitkoinų (≈75 eurų), kuriuos reikia sumokėti per 5 dienas, arba 0.2376 Bitkoinų (≈150 eurų) po 5 dienų.

Cerber virusas išsiskiria iš kitų virusų tuo, kad yra idealiai suprogramuotas ir puikiai sugeba įtikinti nukentėjusius sumokėti išpirką. Mokėjimo tinklalapyje yra dažnai užduodamų klausimų skiltis („FAQ)“, pagalbos („Support) ir pasiūlymas atkurti vieną dokumentą nemokamai („Decrypt 1 File for FREE“). Pastaroji skiltis turi įtikinti vartotojus, kad įrankis iš tiesų veikia ir taip paskatinti juos sumokėti išpirką. Tačiau nepatariame pasitikėti hakeriais ir mokėti pinigų. Virusų kūrėjai išpirkas priima kaip paskatinimą ir motyvaciją plėtoti bei kurti naujus virusus. Patariame pašalinti Cerber 4.1.1 virusą vos tik jam pasirodžius kompiuteryje. Tai padaryti galite tik pasinaudodami stipria ir atnaujinta antivirusine programa, pavyzdžiui, FortectIntego arba SpyHunter 5Combo Cleaner. Viruso pašalinimas gali būti gana sudėtingas, tačiau turi būti atliktas kuo skubiau, kadangi jis gali įdiegti papildomų kenkėjiškų programų ar virusų. Deja, Cerber 4.1.1 pašalinimas neatkurs prarastų duomenų, tačiau galėsite pamėginti juos atkurti alternatyviais būdais.

Kaip šis virusas patenka į kompiuterį?

Remiantis paskutinėmis žiniomis, Cerber 4.1.1 virusas platinamas per pseudo-Darkleech kampaniją, kuri nusitaikiusi į WordPress tinklalapius. Jeigu vartotojas apsilanko užkrėstame tinklalapyje, jo(s) kompiuterį pradeda skenuoti RIG exploit kit. Šis įrankis skenuoja kompiuterį ir ieško saugumo spragų (ieško neatnaujintų programų ir pasinaudoja jų saugumo spragomis), kuriomis pasinaudojęs įdiegia virusą. Ataka yra gerai parengta ir apgalvota, todėl paprastiems kompiuterių naudotojams nepavyksta lengvai perprasti hakerių parengtos strategijos. Virusų kūrėjai taip pat naudoja seną, tačiau vis dar itin efektyvią virusų plėtros strategiją – jie siunčia elektroninius laiškus su užkrėstu priedu. Kai auka atidaro šį dokumentą, viruso užkratas patenka į kompiuterį ir pradeda šifruoti duomenis. Tad patariame būti atsargiais ir nesmalsauti net ir tokiais atvejais, jeigu elektroniniame laiške teigiama, kad turite patvirtini 500 dolerių mokėjimą, kuris buvo atliktas per Paypal sistemą; taip pat venkite neaiškių sąskaitų, ataskaitų ir kitų dokumentų, kuriuos atsiunčia nežinomi siuntėjai. Jeigu laiško siuntėjas skatina kuo greičiau patikrinti ir atidaryti prisegtą failą, niekada jam nepakluskite.

Kaip pašalinti Cerber 4.1.1 virusą?

Cerber 4.1.1 virusas yra visiškai naujas, todėl jį pašalinti galima tik su atnaujinta antivirusine programa. Nepamirškite, kad atsikratyti virusu pavyks tik naudojantis stipria ir profesionalia programa, kadangi tik tokios programos gali pašalinti Cerber 4.1.1 virusą kartu su visais jo pavojingais komponentais. Norime jus perspėti, kad būtina atlikti automatinį viruso pašalinimą. Panaikinti virusą rankiniu būdu yra praktiškai neįmanoma, todėl galite padaryti daugiau žalos nei naudos. Kaip jau minėjome anksčiau, Cerber 4.1.1 pašalinimas neatkurs prarastų duomenų, tačiau tai padaryti galėsite, jeigu turite atsargines duomenų kopijas. Tuomet pašalinę virusą prijunkite išorinę laikmeną ir nukopijuokite reikiamus įrašus. Jeigu atsarginių kopijų neturite, teks susitaikyti, kad susigrąžinti duomenų gali nepavykti. Vis dėlto, pabandykite tai padaryti pasinaudodami žemiau pateiktais alternatyviais duomenų atkūrimo metodais.

Rankinis Cerber 4.1.1 viruso pašalinimas

Rankinis Cerber 4.1.1 pašalinimas saugiajame režime

Svarbu! →

Rankinio pašalinimo instrukcijos gali būti per sudėtingas paprastiems kompiuterių naudotojams. Tam, kad viską atliktumėte teisingai, reikia turėti IT žinių (pašalinus ar pažeidus gyvybiškai svarbius sisteminius failus galima visiškai sugadinti Windows sistemą). Be to, tai gali užtrukti net kelias valandas, todėl mes rekomenduojame verčiau rinktis aukščiau pateiktą automatinį pašalinimą.

1 žingsnis. Įjunkite saugųjį režimą

Geriausia rankinį kenkėjiškos programos pašalinimą atlikti saugiajame režime.

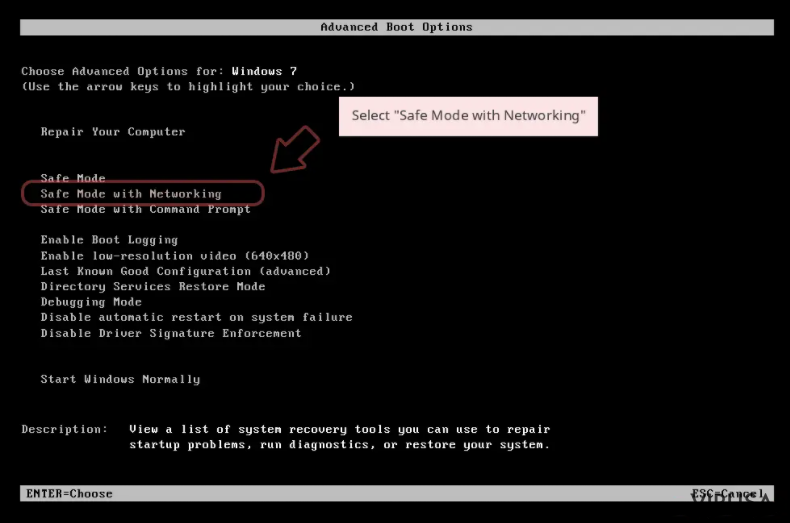

Windows 7 / Vista / XP

- Spustelėkite Start > Shutdown > Restart > OK.

- Kai jūsų kompiuteris taps aktyviu, kelis kartus spauskite F8 mygtuką (jei tai neveikia, pabandykite F2, F12, Del ir kt. – tai priklauso nuo jūsų pagrindinės plokštės modelio), kol išvysite Advanced Boot Options langą.

- Iš sąrašo pasirinkite Safe Mode with Networking.

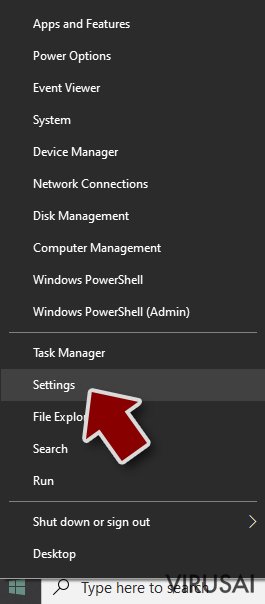

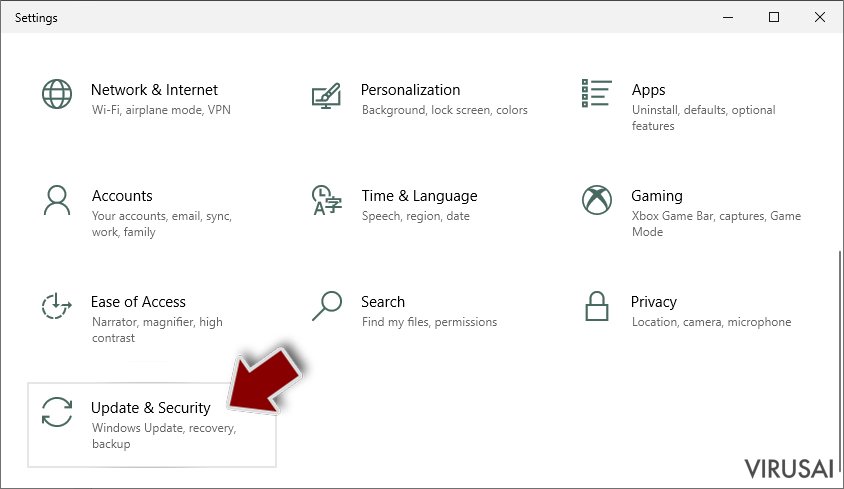

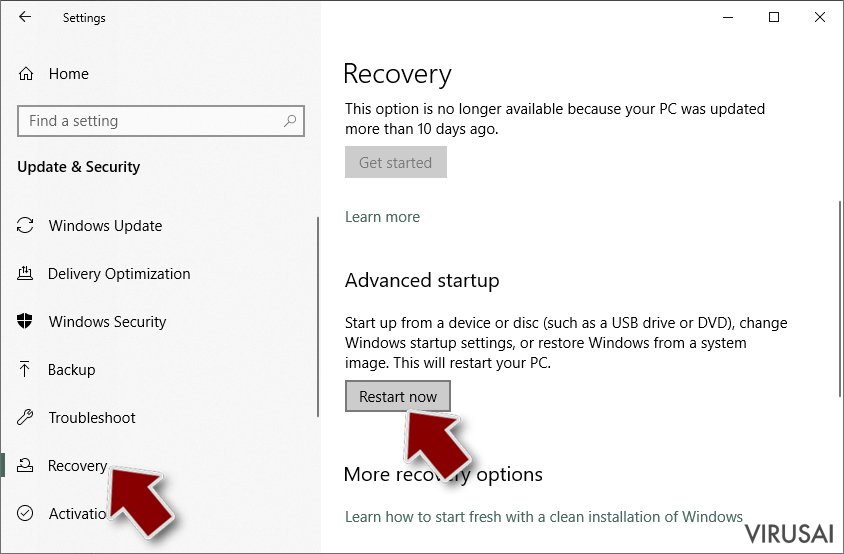

Windows 10 / Windows 8

- Dešiniuoju pelės mygtuku spustelėkite Start mygtuką ir pasirinkite Settings.

- Slinkite žemyn, kad pasirinktumėte Update & Security.

- Kairėje lango pusėje pasirinkite Recovery.

- Dabar slinkite žemyn, kad rastumėte Advanced Startup skyrių.

- Spustelėkite Restart now.

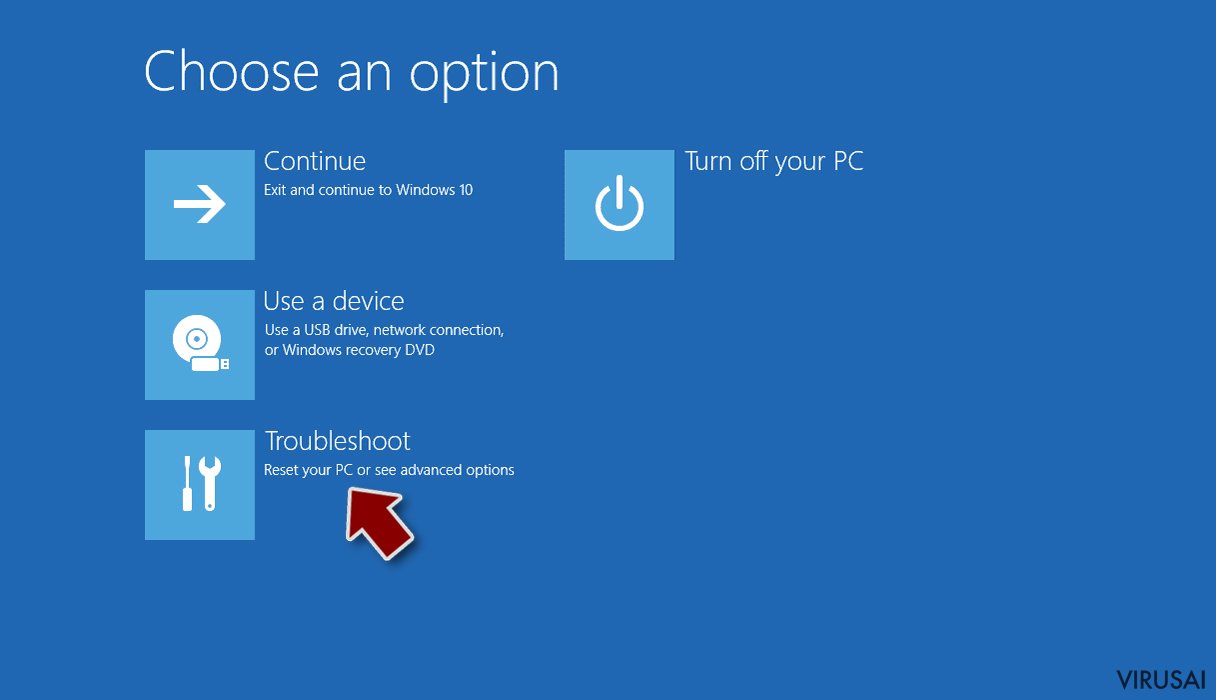

- Pasirinkite Troubleshoot.

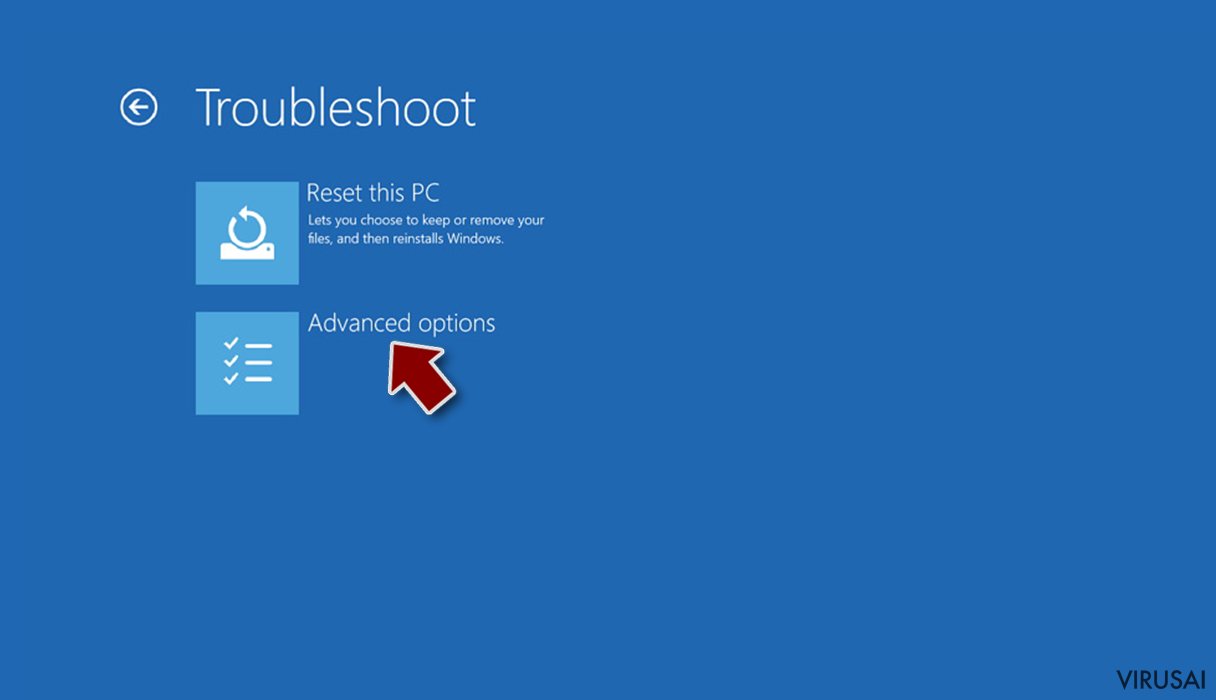

- Eikite į Advanced options.

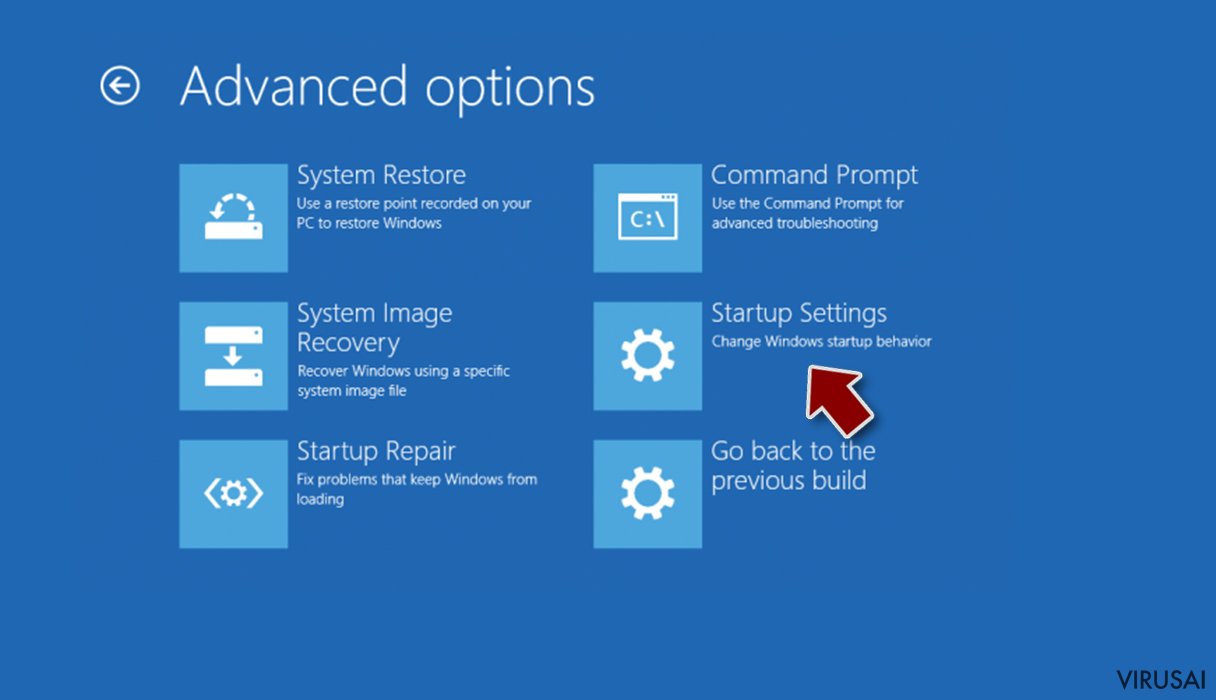

- Pasirinkite Startup Settings.

- Paspauskite Restart.

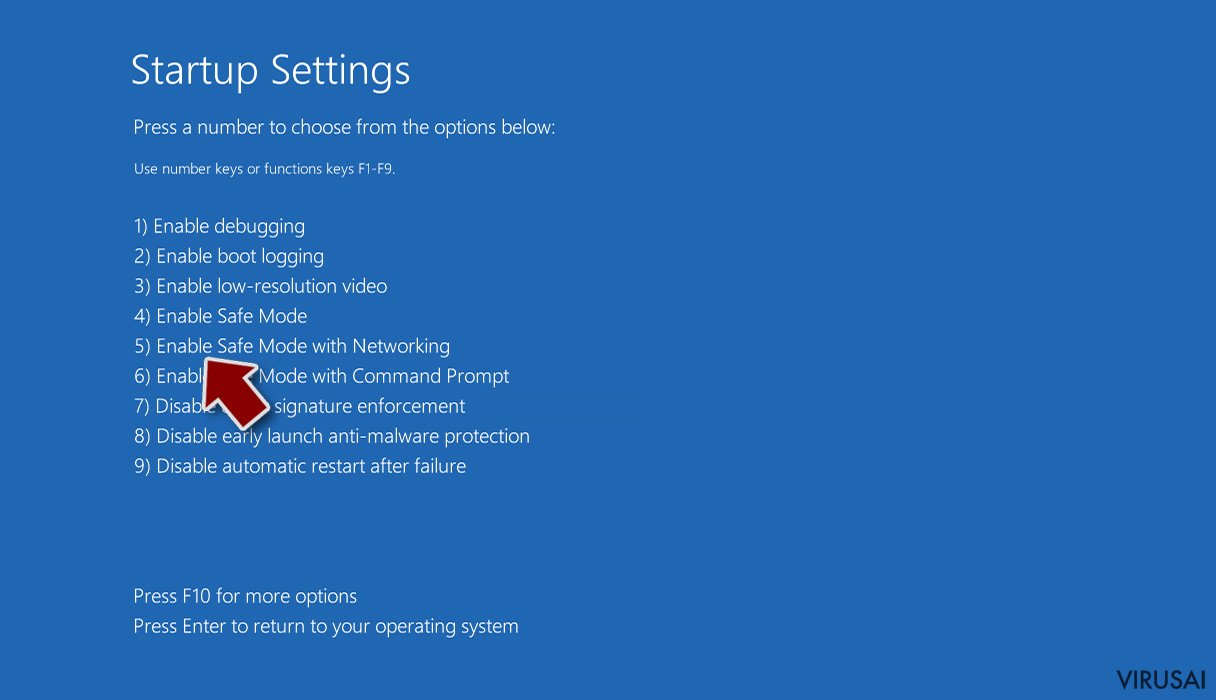

- Dabar paspauskite 5 arba spustelėkite 5) Enable Safe Mode with Networking.

2 žingsnis. Išjunkite įtartinus procesus

Windows Task Manager yra naudingas įrankis, rodantis fone veikiančius procesus. Jei kenkėjiška programa vykdo procesą, turėtumėte jį išjungti:

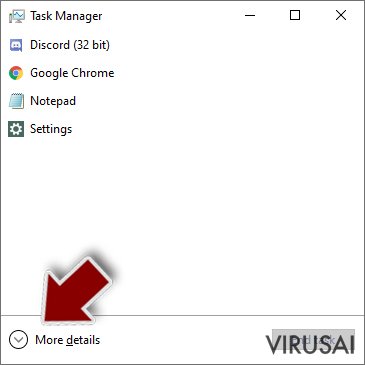

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Spauskite More details.

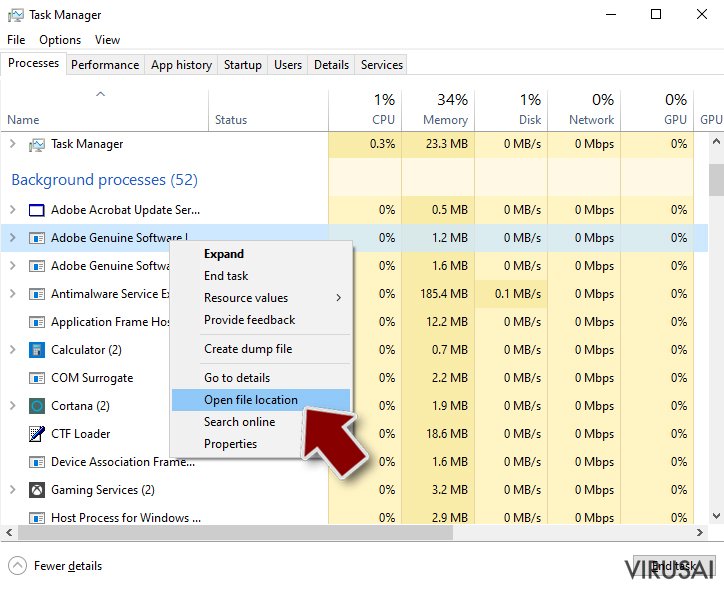

- Slinkite žemyn į Background processes skyrių ir ieškokite ko nors įtartino.

- Dešiniuoju pelės mygtuku spustelėkite tai ir pasirinkite Open file location.

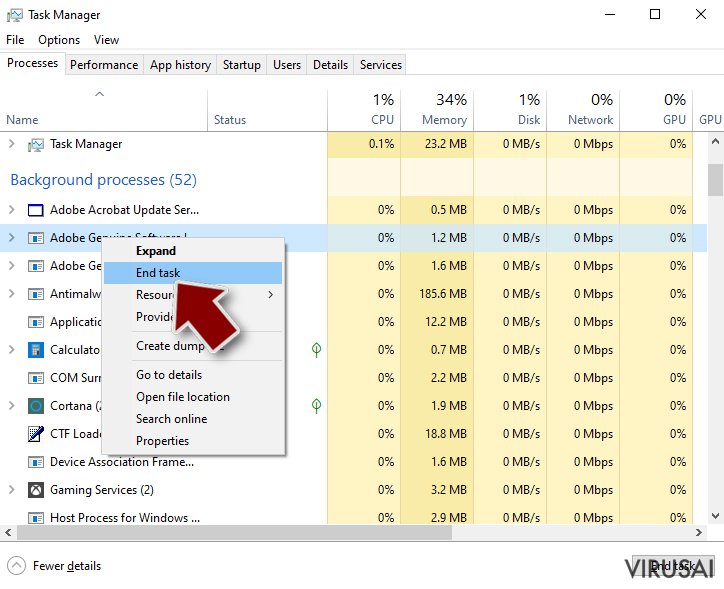

- Grįžkite prie proceso, paspauskite dešinį pelės mygtuką ir pasirinkite End Task.

- Ištrinkite kenksmingo aplanko turinį.

3 žingsnis. Patikrinkite programos paleidimą

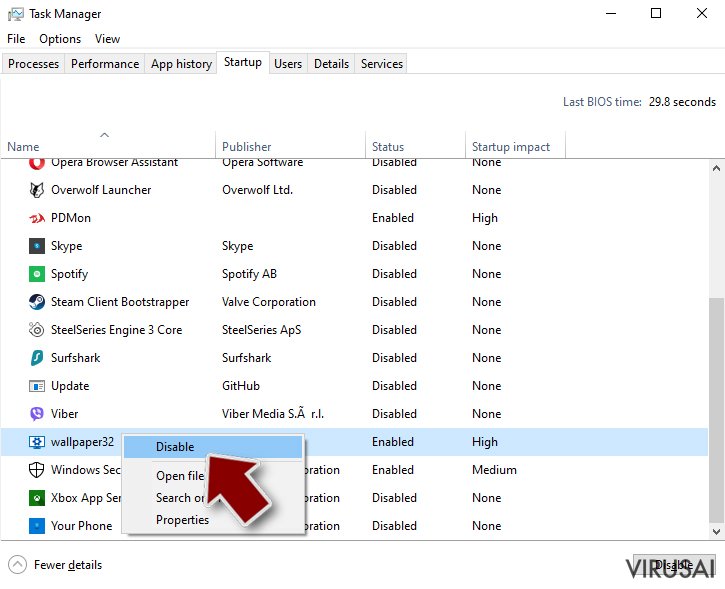

- Norėdami atidaryti Windows Task Manager, klaviatūroje spauskite Ctrl + Shift + Esc.

- Eikite į Startup skirtuką.

- Dešiniuoju pelės mygtuku spustelėkite įtartiną programą ir pasirinkite Disable.

4 žingsnis. Ištrinkite viruso failus

Su kenkėjiškomis programomis susiję failai gali slėptis įvairiose jūsų kompiuterio vietose. Pateikiame instrukcijas, kurios gali padėti juos rasti:

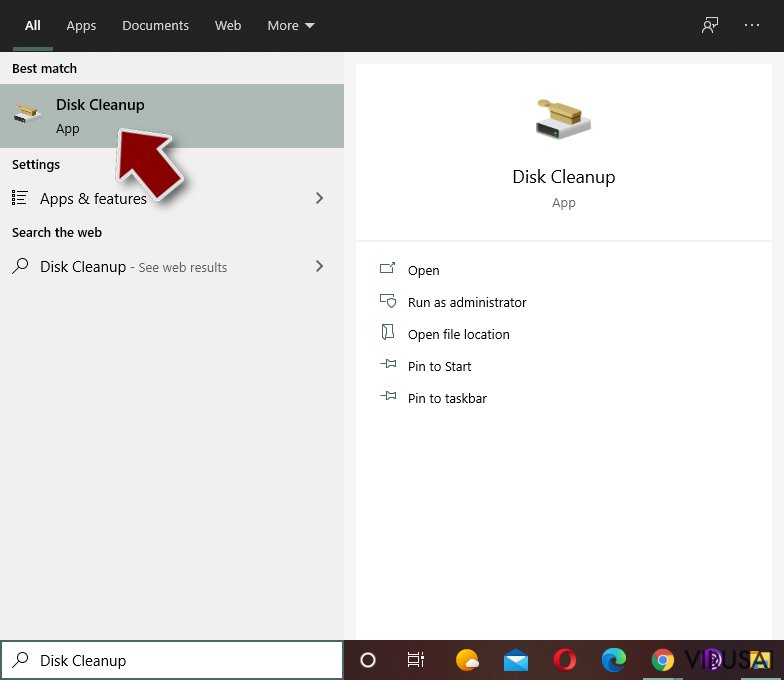

- Windows paieškoje įveskite Disk Cleanup ir paspauskite Enter.

- Pasirinkite diską, kurį norite išvalyti (C: pagal numatytuosius nustatymus yra jūsų pagrindinis diskas ir greičiausiai bus tas, kuriame yra kenkėjiškų failų).

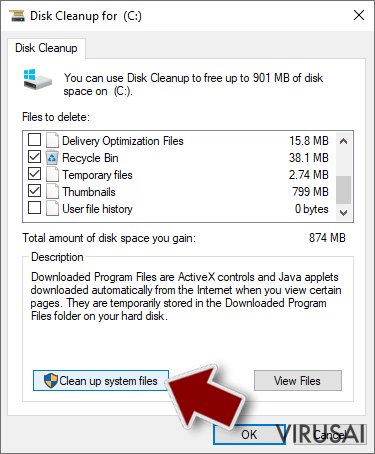

- Slinkite per Files to delete sąrašą, pasirinkdami šiuos failus:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Pasirinkite Clean up system files.

- Taip pat galite ieškoti kitų kenksmingų failų, paslėptų šiuose aplankuose (įrašykite juos į Windows Search ir paspauskite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir% -

Baigę iš naujo paleiskite kompiuterį įprastu režimu.

Kaip ištrinti Cerber 4.1.1 naudojant System Restore

-

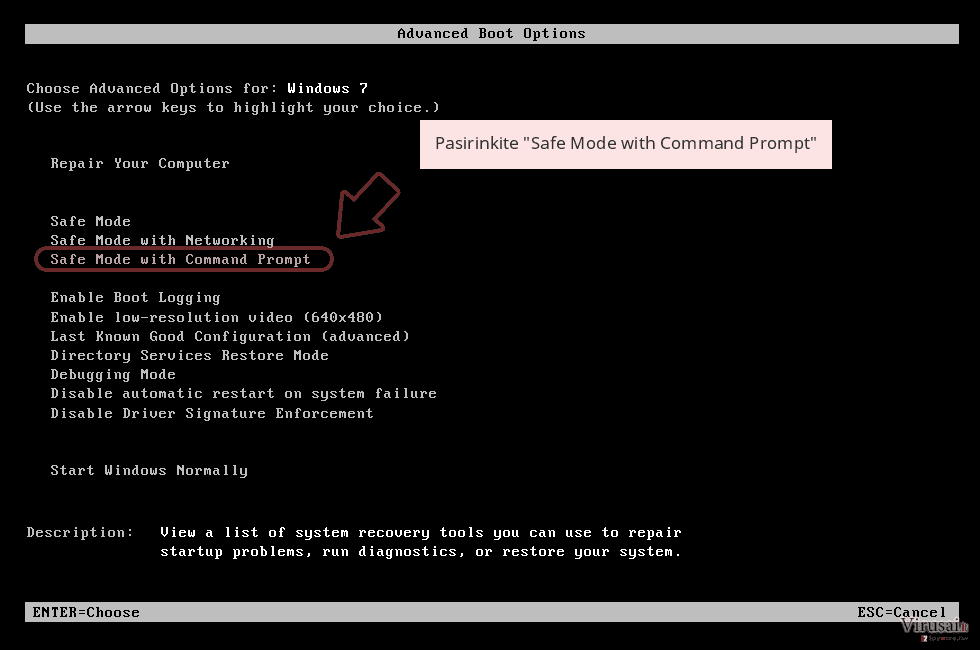

Žingsnis 1: Perkraukite kompiuterį į Safe Mode with Command Prompt režimą

Windows 7 / Vista / XP- Paspauskite Start → Shutdown → Restart → OK.

- Kai kompiuteris įsijungs iš naujo, pradėkite spaudinėti F8. Tai darykite tol, kol pasirodys Advanced Boot Options langas.

-

Iš sąrašo pasirinkite Command Prompt

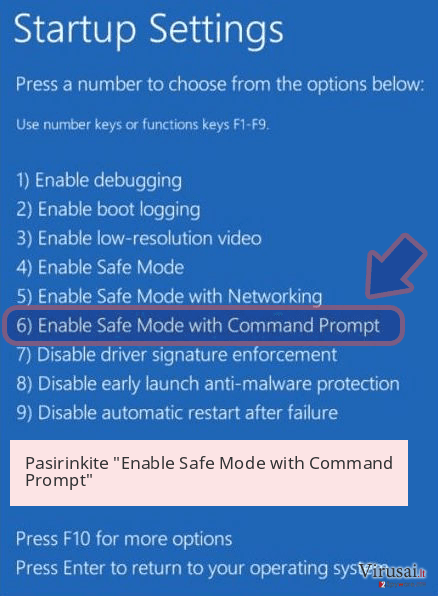

Windows 10 / Windows 8- Spustelėkite Power Windows mygtuką. Po to spauskite ir paspaudę laikykite Shift mygtuką, galiausiai pasirinkite Restart..

- Pasirinkite Troubleshoot → Advanced options → Startup Settings ir vėl spauskite Restart.

-

Kai kompiuteris įsijungs iš naujo, lange Startup Settings pasirinkite Enable Safe Mode with Command Prompt

-

Žingsnis 2: Atstatykite sistemos nustatymus ir failus

-

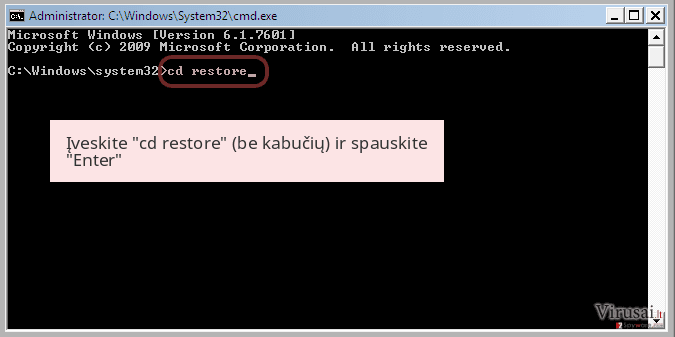

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

-

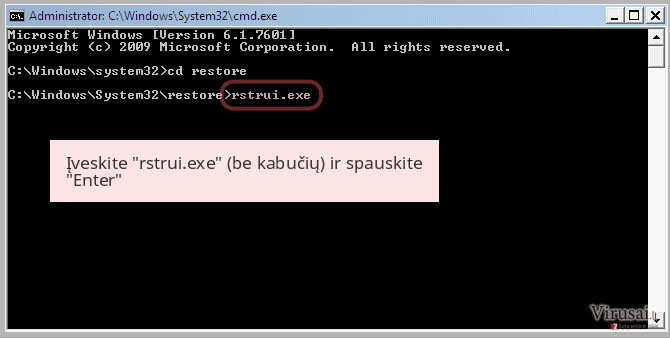

Dabar įrašykite rstrui.exe ir vėl spustelėkite Enter..

-

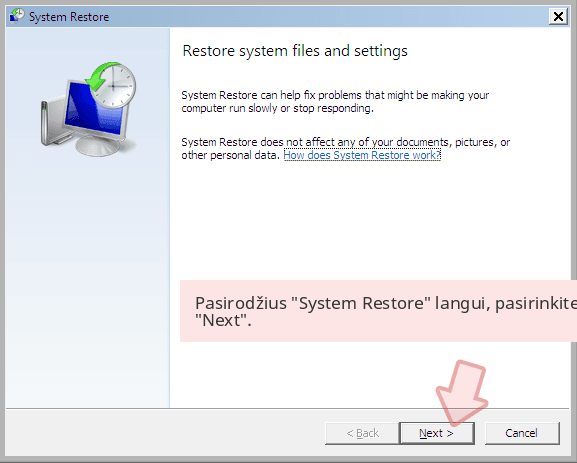

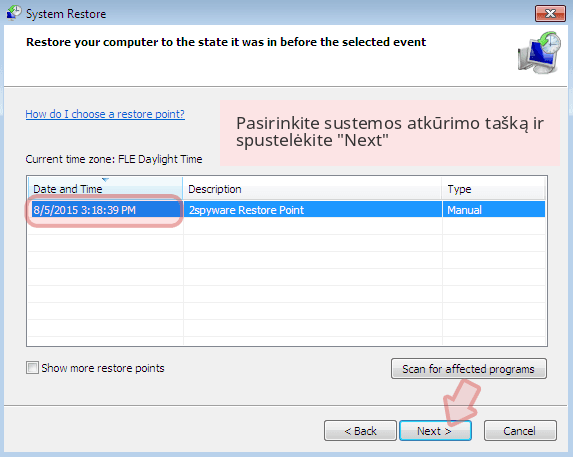

Kai pasirodys naujas langas, spustelėkite Next ir pasirinkite sistemos atkūrimo tašką, kuris yra prieš Cerber 4.1.1 pasirodymą jūsų kompiuteryje. Po to vėl paspauskite Next.

-

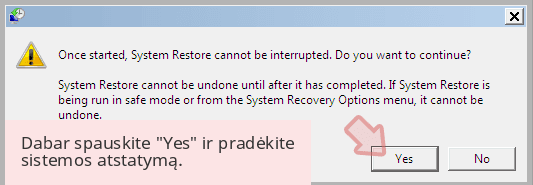

Dabar spauskite Yes ir pradėkite sistemos atstatymą.

-

Kai pasirodys Command Prompt langas, įveskite cd restore ir spustelėkite Enter.

Svarbu. Kaip atkurti duomenis?

Instrukcijos, pateiktos aukščiau, yra skirtos padėti jums ištrinti Cerber 4.1.1. Tam, jog atkurtumėte savo failus, rekomenduojame sekti virusai.lt ekspertų paruoštas instrukcijas.Jeigu jūsų kompiuteryje esančius duomenis pasiglemžė Cerber 4.1.1 virusas, greičiausiai svarstėte galimybę mokėti išpirką. Tačiau prieš priimdami sprendimą turite žinoti, kad gauti pinigai motyvuoja kibernetinius nusikaltėlius tęsti ir kurti naujus failus užkoduojančius virusus. Be to, jūs galite tik prarasti pinigus, kadangi hakeriai gali tiesiog pradingti ir nepadėti jums atkurti užgrobtų duomenų. Tad patariame dar kartą pagalvoti, ar verta pirkti Bitkoinus.

Jei Cerber 4.1.1 užšifravo jūsų asmeninius failus, galite pabandyti juos atkurti šiais būdais:

Data Recovery Pro įrankis

Virusų tyrėjai vis dar stengiasi sukurti įrankį, leidžiantį atkurti Cerber 4.1.1 viruso pažeistus failus, o tai yra tikrai sudėtinga užduotis. Tuo tarpu galite pamėginti atkurti bent jau dalį duomenų su Data Recovery Pro įrankiu. Nepamirškite, kad prieš atkurdami duomenis, turite pašalinti virusą iš kompiuterio sistemos.

- Parsisiųsti Data Recovery Pro;

- Įdiekite Data Recovery sekdami diegimo vedlio nurodymus;

- Atverkite programą bei paleiskite kompiuterio skenavimą tam, jog rastumėte failus, paveiktus Cerber 4.1.1 viruso;

- Atkurkite juos.

Galiausiai, susimąstykite apie savo kompiuterio apsaugą ir tokių virusų kaip Cerber 4.1.1 prevenciją. Kad apsisaugotumėte nuo ransomware kategorijai priskiriamų virusų, naudokite patikimas antivirusines, tokias kaip FortectIntego, SpyHunter 5Combo Cleaner arba Malwarebytes.

Jums rekomenduojama

Pasirinkite teisingą naršyklę ir padidinkite savo saugumą su VPN įrankiu

Internetinis šnipinėjimas pastaraisiais metais tampa vis didesne problema, todėl žmonės vis dažniau domisi kaip apsaugoti savo privatumą. Vienas iš pagrindinių būdų, kaip sustiprinti savo saugumą – pasirinkti saugiausią, privatumą galinčią suteikti interneto naršyklę. Nors žiniatinklio naršyklės negali užtikrinti visiško privatumo ir saugumo, tačiau kai kurios iš jų yra daug pažangesnės tokių funkcijų srityje.

Be to, naudodamiesi Private Internet Access VPN galite naršyti internete visiškai anonimiškai ir dar labiau sustiprinti savo apsaugą. Ši programinė įranga nukreipia srautą per skirtingus serverius, taip užmaskuodama jūsų IP adresą ir buvimo vietą. Pasitelkę saugios naršyklės ir VPN derinį, galėsite naršyti internete be jokios baimės tapti nusikaltėlių ar šnipinėjimo auka.

Sumažinkite virusų keliamą grėsmę - pasirūpinkite atsarginėmis duomenų kopijomis

Virusai gali paveikti programinės įrangos funkcionalumą arba tiesiogiai pažeisti sistemoje esančius duomenis juos užkoduojant. Dėl minėtų problemų gali sutrikti sistemos veikla, o asmeninius duomenis žmonės gali prarasti visam laikui. Turint naujausias atsargines kopijas, tokios grėsmės nėra, kadangi galėsite lengvai atkurti prarastus duomenis ir grįžti į darbą.Tokiu būdu galėsite pasiekti naujausius išsaugotus duomenis po netikėto viruso įsilaužino ar sistemos gedimo. Atsarginių failų kopijų kūrimas kasdien ar kas savaitę turėtų tapti jūsų įpročiu. Atsarginės failų kopijos yra ypač naudingos tuo atveju, jeigu į sistemą netikėtai patenka kenksmingas kompiuterinis virusas. Tam, kad galėtumėte atkurti prarastus duomenis, rekomenduojame naudoti Data Recovery Pro programą.